Googleは、深刻度Chrome (CVE-2026-2441)に対する修正プログラムを公開した。これはブラウザが特定のフォント機能を処理する方法におけるメモリバグであり、攻撃者が既に悪用している。

CVE-2026-2441は、2026年最初のChrome という不名誉な称号を得た。Googleはこの脆弱性を重大とみなし、次期メジャーリリースを待たずに安定版チャネル向けに単独アップデートをリリースした。

Chrome更新方法

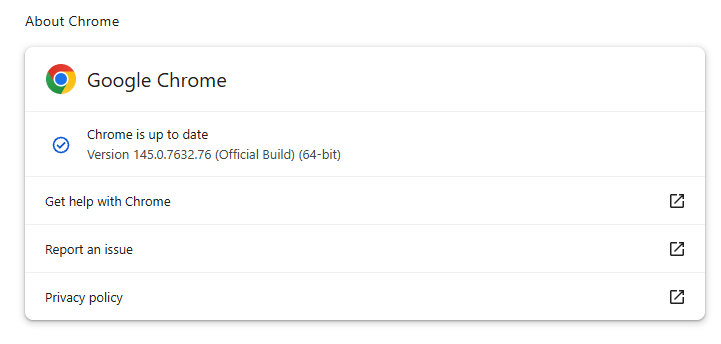

最新のバージョン番号は、Windows 向けが145.0.7632.75/76 、Linux向けが145.0.7632.75です。したがって、お使いのChrome バージョン 145.0.7632.75以降であれば、これらの脆弱性から保護されています。

最も簡単な更新方法は、Chrome 許可することです。ただし、ブラウザを閉じていない場合や、拡張機能による更新妨害などの問題が発生した場合、更新が遅れる可能性があります。

手動で更新するには、[その他]メニュー(三点リーダー)をクリックし、[設定]> Chrome の順に選択します。更新が利用可能な場合、Chrome ダウンロードChrome 。更新をChrome 再起動してください。これにより、これらの脆弱性から保護されます。

各オペレーティングシステムでの Chrome 方法に関するガイドにも、ステップバイステップの手順が記載されています。

技術的な詳細

Googleは、アクティブな悪用を確認しているが、標的となっている対象、頻度、詳細な指標については現時点で共有していない。

しかし、私たちが知っていることから、いくつかの情報を導き出すことはできる。

この脆弱性は、Chrome(CSSFontFeatureValuesMap)における使用後解放(use-after-free)の問題です。これはウェブサイトがテキストを表示・スタイル設定する仕組みの一部です。具体的には:根本原因は反復子無効化バグです。Chrome 機能値のセットChrome 同時にそのセットChrome 、攻撃者がこれをコード実行に悪用するまで、ループが古いデータを指したままになる状態が生じます。

使用済みメモリ解放後アクセス(UAF)は、プログラムが解放済みのメモリ領域にアクセスしようとするソフトウェア脆弱性の一種です。これによりクラッシュが発生したり、場合によっては攻撃者が自身のコードを実行できる可能性があります。

CVE記録によれば、「GoogleChrome 145.0.7632.Chrome (Use after free)の脆弱性により、細工されたHTMLページを介して、リモートの攻撃者がサンドボックス内で任意のコードを実行することが可能であった。」(Chromiumセキュリティ深刻度:高)

これは、攻撃者が特別なウェブサイトやその他のHTMLコンテンツを作成し、Chrome サンドボックス内でコードを実行できることを意味します。

Chromeサンドボックスは、各ウェブサイトのタブを囲む安全な箱のようなものです。たとえタブ内の何かが不正な動作をしても、その影響は閉じ込められ、システム全体の他の部分に干渉することはできません。これにより、ウェブサイトコードがアクセスできるファイル、デバイス、他のアプリが制限されるため、ブラウザのバグがあっても、攻撃者が得られるのはその制限された環境内での足場だけで、マシン全体の制御権は得られないのが理想的な状態です。

サンドボックス内で任意のコードを実行することは依然として危険です。攻撃者は事実上そのブラウザタブ「そのもの」となるためです。攻撃者はタブがアクセス可能なあらゆる情報を閲覧・改変できます。OSへの脱出がなくても、これだけでアカウントの窃取、クラウドサービスへのバックドア設置、機密トラフィックの改ざんが可能となります。

脆弱性と組み合わさってプロセスがサンドボックスから脱出した場合、攻撃者は横方向に移動したり、マルウェアをインストールしたり、ファイルを暗号化したりすることが可能となる。これは他の完全なシステム侵害と同様である。

安全に過ごすには

この脆弱性を悪用した攻撃からデバイスを保護するため、できるだけ早く更新することを強く推奨します。ゼロデイ脆弱性が修正される前でも被害に遭わないための追加対策は以下の通りです:

- メールやメッセージ、見知らぬウェブサイト、ソーシャルメディア上の不審なリンクはクリックしないでください。

- 自動更新を有効にし、定期的に再起動してください。多くのユーザーはブラウザを何日も開いたままにしているため、バックグラウンドで更新がダウンロードされていても、保護が遅れることがあります。

- 最新のリアルタイムマルウェア対策ソリューションを使用し、ウェブ保護コンポーネントを含むものを選択してください。

他のChromiumベースのブラウザのユーザーも、同様の更新が行われる見込みです。

正直なところ、シークレットウィンドウには限界があります。

情報漏洩、ダークウェブでの取引、クレジットカード詐欺。Malwarebytes Identity Theft これらすべてを監視し、迅速に警告を発し、さらに個人情報盗難保険も付帯しています。