GlassWormは開発者ツール内に潜伏します。侵入に成功すると、データを盗み出し、リモートアクセス型マルウェアや、ユーザーの活動を監視するための偽のブラウザ拡張機能までインストールします。当初は開発者を標的としていますが、その影響は瞬く間に拡大する可能性があります。盗まれた認証情報やアクセストークン、侵害されたツールを悪用することで、攻撃者はより広範なサプライチェーン攻撃を仕掛け、企業や一般ユーザーを危険にさらすことになります。

感染の始まり

GlassWormは通常、開発者向けチャネルを通じて拡散します。つまり、プログラマーがnpm、GitHub、PyPIなどのコードリポジトリから悪意のあるパッケージをダウンロードすることで、システムが侵害されることになります。これらは、新たに作成された悪意のあるパッケージである場合もあれば、かつては信頼されていたものの、現在は侵害されたアカウントから改ざんされたパッケージである場合もあります。

開発者が信頼されている、あるいは人気のあるnpm/PyPIパッケージやVS Code拡張機能をインストールまたは更新した際、そのメンテナンス担当者のアカウントやサプライチェーンが侵害されていた場合。

インストール後はどうなりますか

パッケージがダウンロードされると、プレインストールスクリプトまたは目立たないUnicodeローダーが実行され、マシンのフィンガープリントを取得します。ロシア語のロケールが検出された場合、実行は停止します。検出されない場合、スクリプトは数時間待機した後、Solanaブロックチェーンに密かに接続し、感染の第2段階を実行するためのデータをどこから取得すべきかを確認します。攻撃者は、削除される可能性のあるリンクをハードコーディングするのではなく、この情報をSolanaトランザクションのメモ欄に保存します。

第2段階:データ窃取

ステージ2のペイロードは、ブラウザ拡張機能のプロファイル、スタンドアロンのウォレットアプリ、シードや鍵が含まれている可能性のある.txtファイルや画像ファイル、さらにnpmトークン、Gitの認証情報、VS Codeのシークレット、クラウドプロバイダーの認証情報を標的とする情報窃取型マルウェアです。これらの情報を収集した後、POSTリクエストを介してリモートサーバーに送信します。

第3段階:システム全体の侵害

その後、第3段階へと移行します。マルウェアは主に2つのコンポーネントを取得します。1つは、LedgerやTrezorデバイスを接続しているユーザーを標的としたフィッシング用バイナリ、もう1つは、ブラウザの認証情報を盗むモジュールやChromeインストーラーなど、複数のモジュールを備えたNode.jsリモートアクセス型トロイの木馬(RAT)です。また、スケジュールされたタスクやレジストリの「Run」キーを設定することで永続性を確保し、再起動のたびにRATが起動するようにします。

このRATは、メインのコマンド&コントロール(C2)アドレスをハードコードしていません。その代わりに、固定された公開鍵に対して分散ハッシュテーブル(DHT)検索を実行します。DHTは、ハッシュテーブルと同様の検索サービスを提供する分散システムです。 キーと値のペアはDHTに格納され、指定されたキーに関連付けられた値を取得するために使用できます。この方法が失敗した場合、RATはSolanaブロックチェーンに戻り、新しいIPアドレスを取得します。

ブラウザの監視と追跡

このRATは、Chrome 強制的にインストールし(Aikidoが説明した例では、「Google Docs Offline」を装っています)、これを利用してセッションの監視を行います。 このRATは、Cookie、localStorage、アクティブなタブのDocument Object Model(DOM)ツリー全体、ブックマーク、スクリーンショット、キーストローク、クリップボードの内容、最大5,000件のブラウザ履歴、およびインストール済み拡張機能リストを盗み出すだけでなく、スクリーンショットの撮影やキーロガーとしての機能も備えています。

被害者から見て、これはどのように見えるか

被害者の立場から見ると、こうした一連の出来事は非常に巧妙に行われます。注意深く観察していれば、不審な送信接続や起動時のエントリ、新しいブラウザ拡張機能などに気づくかもしれません。

どのような人が感染リスクが高く、どのように感染が広がる可能性があるのか

現在の構成は、仮想通貨資産を保有している可能性のある開発者を主な対象としているように見えますが、これらのコンポーネントや盗まれた情報の多くは、サプライチェーン攻撃を仕掛けたり、他のユーザー層を標的にしたりするために悪用される可能性があります。

安全に過ごすには

この感染経路は目立たないため、安全を確保するには主に2つの対策があります:

- 正常に動作することが確認済みの、ピン留めされたバージョンを優先し、マイナーリリースにおける所有者の急な変更、新しいメンテナの就任、または大規模なコードの書き換えを、レビューのきっかけと見なすようにしてください。

- ブラウザの拡張機能を定期的に確認し、見覚えのないものは削除してください。また、「Google Docs Offline」のような類似アプリや偽物には十分注意してください。

- スケジュールされたタスクやレジストリのスタートアップ設定に、予期しない項目がないか確認してください。

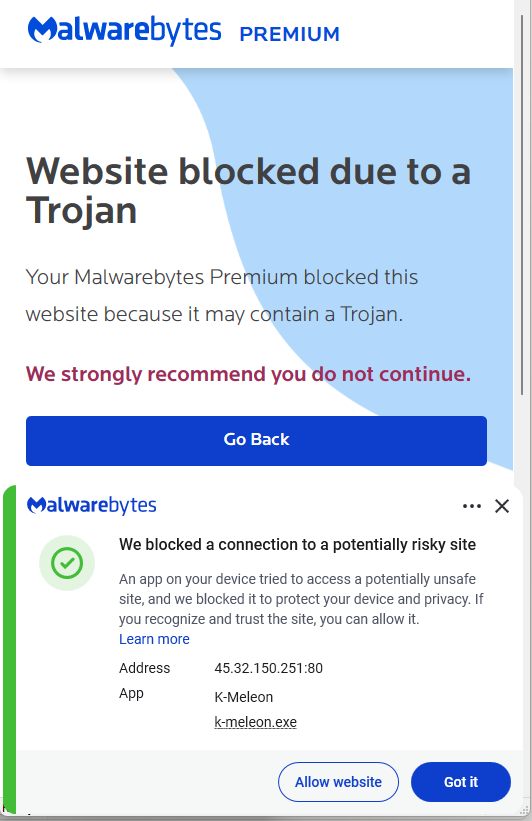

- 最新のリアルタイム型マルウェア対策ソリューションを使用して、悪意のある接続やダウンロードされたマルウェアを検知・ブロックしてください。

IOC(侵害の兆候)

IPアドレス:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

レジストリキー:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

スケジュールされたタスク:

名前: UpdateApp which runs: AghzgY.ps1

ブラウザ拡張機能:

表示名:Google ドキュメント オフライン (バージョン 1.95.1)

Windows ディレクトリ名:jucku

macOSの拡張機能ディレクトリ名: myextension

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。