研究者らによると、サイバー犯罪者はスポンサー付き検索結果や共有されたClaudeチャットを利用して、被害者を典型的なClickFix攻撃に誘導し、macOSデバイスにマルウェアをインストールさせていることが判明した。

ClickFixは、ユーザーを騙して自身のデバイスにマルウェアを感染させるソーシャルエンジニアリングの手法です。ユーザーは、マルウェア(通常は情報窃取型マルウェア)をダウンロードする特定のコマンドを実行するよう指示されます。

研究者らの調査によると、ユーザーが「ClaudeMac 」といったキーワードで検索すると、正規のドメイン「claude.ai」にリンクしているように見えるGoogleのスポンサー検索結果が表示されることがあることが判明した。

実際には、これらの広告は、公式の「Claude Code onMacやAppleサポートガイドに見せかけた、本物のClaudeのチャット画面へと誘導する仕組みになっています。BleepingComputerによる独自調査では、同様の目的を持つ別のチャットが確認されました。このチャットでは、被害者にターミナルを開き、Base64エンコードされたコマンドを貼り付けるよう指示します。これにより、攻撃者が制御するインフラからローダーシェルスクリプトが取得され、メモリ上で実行されます。

その後、スクリプトはシステムのプロファイリングを行い、第2段階のペイロードをダウンロードして、macOSに組み込まれたスクリプトエンジンであるosascriptを通じて実行します。これにより、攻撃者は従来のアプリケーションやバイナリを一切展開することなく、リモートコード実行(RCE)が可能になります。

その結果、MacSyncと同様のペイロードが生成され、ブラウザの認証情報、Cookie、キーチェーンの内容、および暗号資産ウォレットのデータを収集し、それらをまとめてHTTP経由で攻撃者のサーバーに送信する。

安全に過ごすには

macOS Tahoe 26.4以降を使用しているユーザーには、ClickFix攻撃の可能性に関する警告が表示されますが、それ以外のユーザーは依然として自身の判断に頼らざるを得ません。

ClickFixが猛威を振るい、常に新たな手口を編み出している今、常に警戒心を持ち、注意を払い、身を守るよう心がけることが重要です。

- 落ち着いてください。ウェブページやプロンプトの指示に、特に急いで従わないでください。特に、デバイス上でコマンドを実行したり、コードをコピー&ペーストしたりするよう求められている場合は注意が必要です。攻撃者は、ユーザーの判断力を鈍らせるために「緊急性」を利用します。そのため、即座の行動を促すページには十分注意してください。高度なClickFixページでは、カウントダウンやユーザー数の表示など、ユーザーに焦りを抱かせて急いで行動させるような手法が用いられています。

- 信頼できないソースからのコマンドやスクリプトの実行は避けてください。ウェブサイト、メール、メッセージからコピーしたコードやコマンドは、そのソースを信頼しており、その動作内容を理解している場合を除き、絶対に実行しないでください。

- 指示内容は必ずご自身で確認してください。ウェブサイトでコマンドの実行や技術的な操作を行うよう指示された場合は、作業を進める前に公式ドキュメントを確認するか、サポートに問い合わせてください。

- コマンドのコピー&ペーストを制限してください。コピー&ペーストではなく手動でコマンドを入力することで、コピーしたテキストに隠された悪意のあるペイロードを、知らず知らずのうちに実行してしまうリスクを減らすことができます。

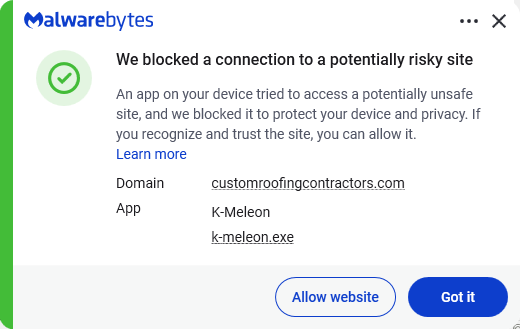

- デバイスのセキュリティを確保してください。 最新かつリアルタイムの マルウェア対策ソリューション Web保護機能により。Malwarebytes 、このような安全でないサイトへの接続をMalwarebytes 。

- 進化し続ける攻撃の手口について知識を深めましょう。予期せぬ場所から攻撃が仕掛けられる可能性があることを理解しておくことで、常に警戒心を保つことができます。ぜひ当ブログを読み続けてください!

- 検索結果に表示されるスポンサー広告には注意してください。誰でも購入して、本物のように見せかけることができるからです。

プロのヒント:無料の Malwarebytes Browser Guard 拡張機能は、ウェブサイトがクリップボードに何かをコピーしようとした際に警告を表示します。

被害が及ぶ前に脅威を阻止しましょう。

Malwarebytes Browser Guard 、フィッシングページや悪意のあるサイトを自動的にBrowser Guard 。無料で、ワンクリックでインストールできます。ブラウザに追加する →