Metaは、メッセージングアプリ「WhatsApp」に関する新たなセキュリティアドバイザリを公開し、2つの脆弱性に対する修正プログラムを発表しました。

WhatsAppは、デバイス上でのメディアや添付ファイルの処理を妨害するために悪用される可能性のある2つのセキュリティ上の脆弱性を修正しました。いずれの脆弱性も実際に悪用されたという証拠はありません。

これらのバグは、それ自体では自動的にデバイスに感染することはありませんが、ソーシャルエンジニアリングの侵入障壁を低くし、他の脆弱性と組み合わせてより深刻な攻撃に利用される可能性があります。

悪意のあるメッセージ

CVE-2026-23866として追跡されている最初の問題は、Instagram 埋め込んだAI生成の「リッチレスポンスメッセージ」を処理する方法に影響を及ぼします。影響Android 、検証が不十分なため、特別に細工されたメッセージによって、アプリが攻撃者が制御するURLからメディアを読み込んでしまう可能性があります。場合によっては、これによりOSレベルのカスタムURLスキームハンドラーが起動する恐れがあります。

つまり、仕掛けられたメッセージによって、デバイスが信頼できない送信元からのコンテンツを開いてしまう可能性があるということです。

Androidアップデート方法

WhatsAppは Google Playストアから簡単に更新できます。

- Google Play ストアを開く

- 「 」を検索 WhatsApp Messenger

- 「更新」をタップ

注:アップデートは、すべての地域ですぐに利用可能になるわけではありません。

iOSでWhatsAppをアップデートする方法

iOSでWhatsAppを更新するには:

- App Storeを開く

- プロフィールアイコンをタップしてください

- 画面をスクロールして「WhatsApp」を探し、「更新」をタップしてください

リストにない場合は、「WhatsApp」を検索して、「更新」ボタンが表示されているか確認してください。

誤解を招くファイル名

2つ目の脆弱性(CVE-2026-23863)は、バージョン2.3000.1032164386.Windows 「WhatsApp forWindows 」に影響します。

このケースでは、WhatsAppがNULバイトが埋め込まれたファイル名を正しく処理していませんでした。これにより、インターフェース上では無害なファイルのように見えても、実際に開くと実行ファイルとして扱われる可能性があります。これはソーシャルエンジニアリングの典型的な手口です。「PDFをクリックしてください」と促しておきながら、実際には .exe ファイル。

Windowsアップデート方法

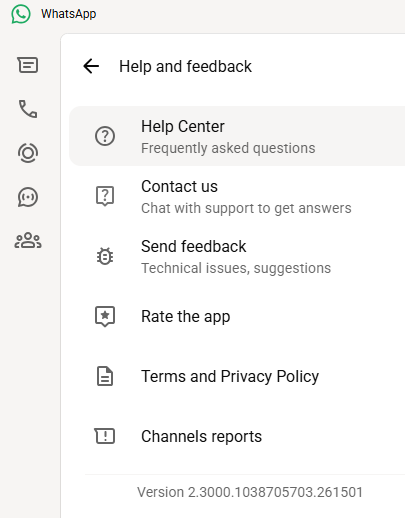

Windows を確認するには、プロフィール写真をクリックし、「ヘルプとフィードバック」を選択してください。

お使いのバージョン番号が 2.3000.1032164386.258709 より前の場合は、Microsoft Store から更新してください:

- 「スタート」メニューをクリックし、「Microsoft Store」と検索して開きます

- 左下にある「ライブラリ」をクリックしてください

- WhatsApp Desktopを探す

- 「最新情報を入手」または「更新」をクリックしてください

インストールが完了したら、アプリを再起動して変更を反映させてください。

Windowsの自動更新

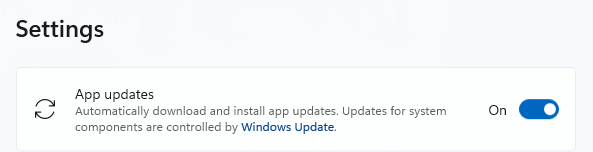

自動更新をオンにしているため、私のWhatsAppはすでに最新バージョンになっていました。設定方法は以下の通りです:

- 「スタート」メニューをクリックし、「Microsoft Store」と検索して開きます

- プロフィール(アカウント画像) >設定Select

- 「アプリの更新」が「オン」になっていることを確認してください

詐欺師はあなたの端末をハッキングする必要はありません。あなたが一度クリックするだけでいいのです。

Malwarebytes Identity Theft 、不審な動きが問題となる前に検知します。