Googleアカウントのセキュリティページを模したウェブサイトが、実環境で確認された中で最も多機能なブラウザベースの監視ツールキットの一つを配布している可能性がある。

通常のセキュリティチェックを装い、被害者を4段階のプロセスに誘導する。これにより攻撃者はプッシュ通知へのアクセス権、デバイスの連絡先リスト、リアルタイムGPS位置情報、クリップボードの内容を取得できる——従来のアプリをインストールすることなく。

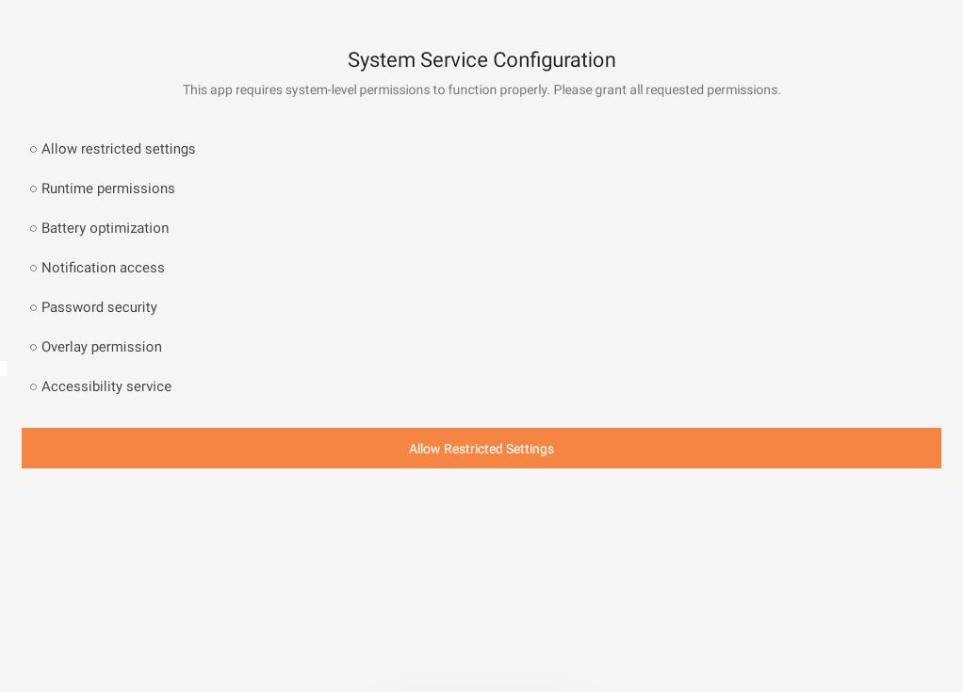

指示に従う被害者に対しては、サイトはAndroid パッケージも提供します。これにはネイティブインプラントが含まれており、カスタムキーボード(キーストロークの取得を可能にする)、アクセシビリティベースの画面読み上げ機能、通話記録へのアクセスやマイク録音と整合性のある権限が備わっています。

このインフラストラクチャは単一のコマンドアンドコントロールドメイン、google-prism[.]comを利用している。このドメインはCloudflareのコンテンツ配信ネットワークを経由してルーティングされており、同サービスは正規サイトと悪意のあるサイトの双方で広く利用されている。

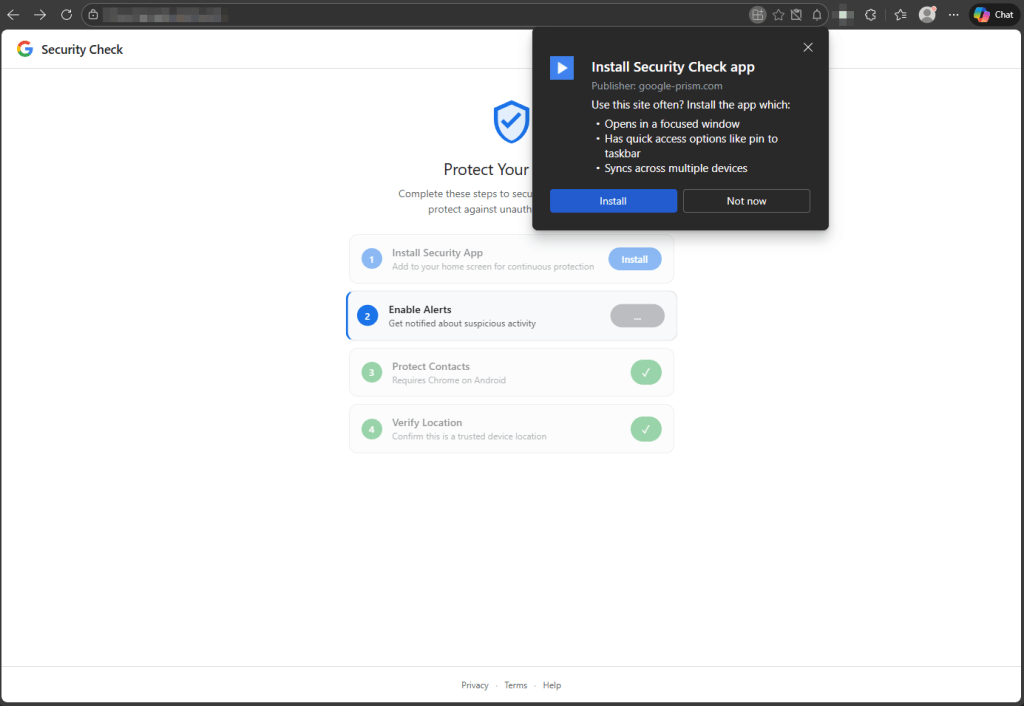

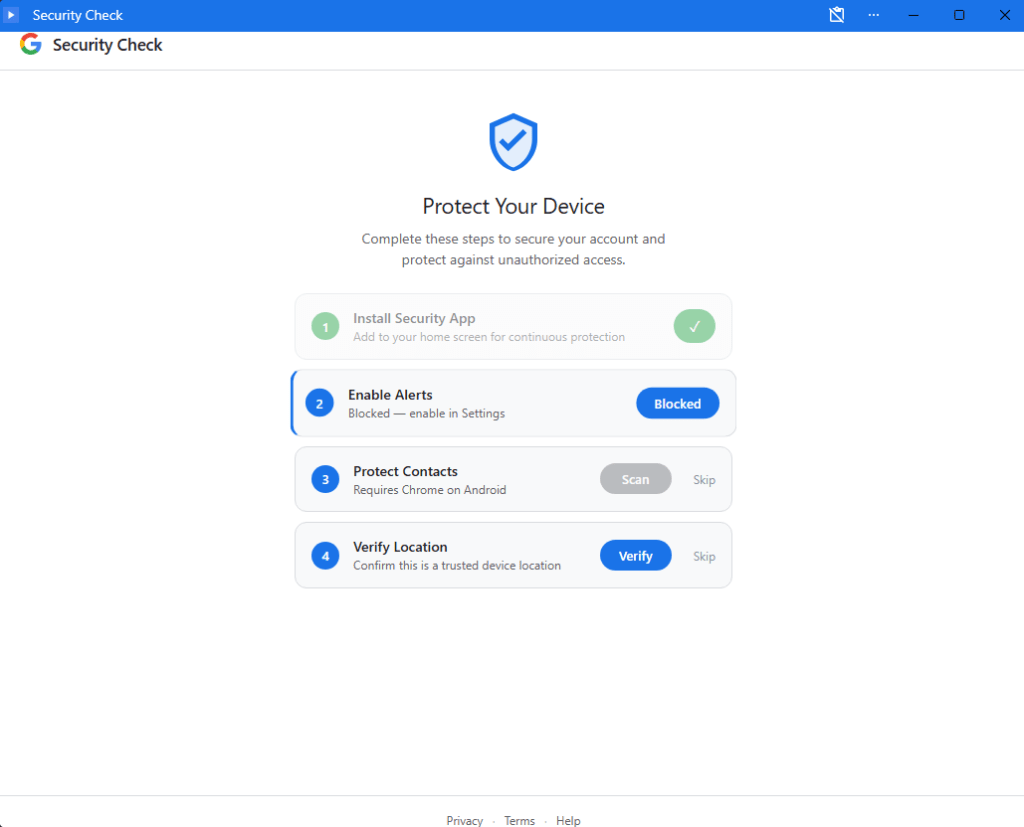

アドレスバーのないセキュリティページ

攻撃は、一見本物のように見えるGoogleアカウントのセキュリティ警告から始まります。これはエクスプロイトやブラウザのバグに依存していません。あなたがGoogleへの対応をしていると信じ込ませることに依存しています。

PWA(プログレッシブウェブアプリ、本質的にはホーム画面にピン留めされ独自のウィンドウで動作するウェブサイト)としてインストールされると、ブラウザのアドレスバーが消えます。被害者は見た目も操作感もネイティブのGoogleアプリのように見えるものを目にします。

テストでは、4つのステップに沿って進められ、それぞれが保護措置として位置付けられていました。

- ユーザーはセキュリティツールをPWAとして「インストール」するよう促されます。

- サイトは「セキュリティアラート」を有効化するという名目で通知権限を要求します。ウェブプッシュ通知は、PWAがアクティブに開かれていない場合でも機能する持続的な通信チャネルを攻撃者に提供します。

- このサイトはContact Picker APIを利用しています。これはウェブアプリとの連絡先共有を目的とした正規のブラウザ機能です。被害者は共有する連絡先を選択するよう促されます。選択後、インターフェースには「X 保護されました」といった確認文が表示され、この操作がセキュリティチェックであるかのように装われます。しかしネットワーク分析により、選択された連絡先が攻撃者が管理するドメインに直接送信されていることが判明しました。

- サイトは「信頼できる場所からの本人確認」を名目にGPS位置情報を要求する。緯度、経度、高度、方位、速度がすべて流出する。

タブを閉じた後どうなるのか

被害者がPWAをインストールして権限を許可すると、2つの別々のコードが動作を開始します。それぞれの役割を理解することで、タブを閉じるだけでは不十分な理由が説明できます。

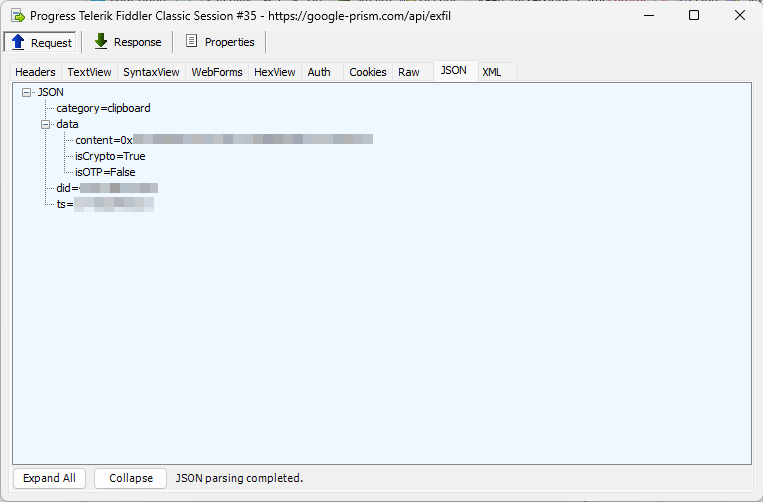

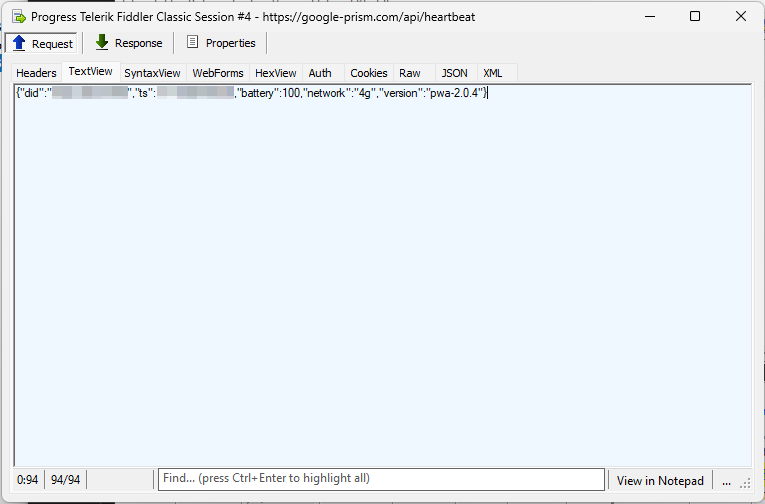

ページスクリプトはアプリが開いている間ずっと実行されます。フォーカス取得時および表示状態変更時にクリップボードを読み取り、ワンタイムパスワードや仮想通貨ウォレットアドレスを探します。対応ブラウザではWebOTP APIを介してSMS認証コードの傍受を試み、詳細なデバイスフィンガープリントを構築し、30秒ごとに/api/heartbeatをポーリングしてオペレーターのコマンド送信を待機します。

サービスワーカーは、タブを閉じても存続する部分です。

ページの下で動作し、プッシュ通知を処理し、プッシュペイロードに埋め込まれたバックグラウンドタスクを実行し、デバイスがオフラインになった際に盗んだデータをローカルにキューイングし、接続が回復した瞬間にそのキューをフラッシュします。バックグラウンド同期イベントと定期同期イベントのハンドラーを含み、それらの機能がサポートされ登録されている環境ではタスクを起動・実行します。

ブラウザタブを閉じると、ページのスクリプトは停止します。クリップボードの監視とSMSの傍受は直ちに終了します。

しかしサービスワーカーは登録されたままとなる。被害者が通知許可を与えている場合、攻撃者はアプリを再起動せずに、サービスワーカーを静かに起動させたり、新しいタスクをプッシュしたり、データアップロードをトリガーしたりできる。

そして被害者が再びそれを開いた場合、回収は即座に再開される。

あなたのブラウザ、彼らのプロキシ

おそらく最も懸念される機能はWebSocket中継である。接続されると、攻撃者はあたかも被害者自身のネットワークからブラウジングしているかのように、任意のWebリクエストを被害者のブラウザ経由でルーティングできる。

このマルウェアはHTTPプロキシとして動作し、攻撃者が指定する任意の方法、ヘッダー、認証情報、およびボディでフェッチリクエストを実行し、ヘッダーを含む完全なレスポンスを返す。

これは次のことを意味します:

- 被害者が企業ネットワーク上にいる場合、内部リソースがアクセス可能になる可能性がある

- IPベースのアクセス制御は回避される可能性がある

- 攻撃者のトラフィックは被害者の住宅用IPアドレスから発信されているように見える

このツールキットには、タイミングベースの手法を用いて内部ネットワーク範囲(デフォルトではローカルサブネット上の全254アドレスを対象に、ポート80、443、8080をスキャン)を走査し、ブラウザのサンドボックス環境内から稼働中のホストを特定するポートスキャナーも含まれています。

さらに、攻撃者はWebSocket経由で送信されるリモートevalコマンドを介して、被害者のデバイス上で任意のJavaScriptを実行することが可能です。

盗まれたデータは決して消えない

このツールキットは、接続状態が悪い場合でも動作するように設計されています。デバイスがオフライン状態の場合、取得されたデータ(クリップボードのキャプチャ、位置情報の更新、傍受されたワンタイムパスワードなど)はブラウザのCache APIにキューに入れられ、以下のようなキーの下に個別のエントリとして保存されます: /exfil/{timestamp}-{random}.

接続が回復すると、バックグラウンド同期イベントがキューに積まれた全項目をサーバーに再送信します。各項目はサーバーが受信を確認した後にのみ削除されます。

Chromiumベースのブラウザでは、サービスワーカーはc2-checkinタグの下に定期的なバックグラウンド同期用のハンドラーを含み、機能がサポートされ有効化されている場合にスケジュールされたウェイクアップを可能にします。プッシュトリガーによるハートビートと組み合わせることで、攻撃者はPWAがインストールされている限り(数週間から数ヶ月間)、侵害されたデバイスとの接続を維持できることを意味します。

ブラウザだけでは足りないとき:ネイティブインプラント

すべての指示に従う被害者に対して、ウェブ層は第二のペイロードを配信する:Android 「重要なセキュリティ更新」と偽装したものだ。

ダウンロードページには「バージョン 2.1.0 · 2.3 MB · Google による検証済み」と記載されています。

実際のファイルは122KBのパッケージで、名前はcom.device.sync、アプリドロワーでは「システムサービス」と表示されます。

このAPKは33Android 要求しており、SMSアクセス、通話履歴アクセス、マイクアクセス、連絡先アクセス、アクセシビリティサービス制御といった高リスク権限が含まれています。

以下が含まれます:

- キーストロークをキャプチャできるカスタムキーボード

- 受信通知を読み取れる通知リスナー(潜在的な二要素認証コードを含む)

- 画面の内容を監視し、他のアプリで操作を実行できるアクセシビリティサービス

- 認証情報の入力要求を傍受する位置にある自動入力サービス

ウェブレイヤーの「自動入力機能を有効にする」画面は、被害者がAndroid この悪質な自動入力サービスを有効にする手順を案内するよう設計されている。

永続性を高めるため、APKはデバイス管理者として登録され(これによりアンインストールが複雑化する可能性がある)、起動時に実行されるブートレシーバーを設定し、コンポーネントが終了した場合に再起動するためのアラームをスケジュールする。アプリケーションにはオーバーレイベースのUI機能に対応したコンポーネントが含まれており、フィッシングや認証情報傍受用のオーバーレイとして悪用される可能性がある。段階的更新配信に対応したFileProviderコンポーネントが存在する。更新をサイレントインストールできるかどうかは、デバイスの権限レベルとポリシー設定に依存する。

影響を受けた可能性がある場合の対応方法

このキャンペーンは、攻撃者がGoogleのシステム上の脆弱性を悪用するのではなく、ソーシャルエンジニアリングを通じて正当なブラウザ機能を悪用する方法を示しています。

従来の可実行ファイルを配信するだけのウェブページではなく、攻撃者はブラウザ自体を監視プラットフォームへと変貌させる。ネイティブインストールを一切必要としないPWAレイヤー単独でさえ、連絡先を収集し、ワンタイムパスワードを傍受し、GPS位置を追跡し、内部ネットワークをスキャンし、被害者のデバイスを経由して通信を中継できる。Android さらに、キーストロークの取得、アクセシビリティ機能を利用した画面監視、高権限によるデバイスレベルの広範な監視といった機能を拡張する。

この危険な点は、各権限要求がセキュリティ対策として提示されることです。被害者は一見正当なセキュリティ警告に応答していることになります。この手口が機能する核心には、ソーシャルエンジニアリングが関わっています。

Googleは、未承諾のポップアップページを通じてセキュリティチェックを実施することはありません。予期せぬ「セキュリティ警告」が表示され、ソフトウェアのインストール、通知の有効化、または連絡先の共有を求められた場合は、そのページを閉じてください。正規のアカウントセキュリティツールは、myaccount.google.com のGoogleアカウントから直接アクセスできます。

以下の手順に従って権限を確認し、悪意のあるサイトを削除してください。

Android上で

- インストール済みアプリとホーム画面で「セキュリティチェック」PWAを確認してください。Android、設定>アプリに移動して探してください。すぐにアンインストールしてください。

- パッケージ名「com.device.sync」の「システムサービス」というアプリを確認してください。デバイス管理者権限が有効になっている場合は、アンインストール前に設定>セキュリティ>デバイス 管理者アプリで権限を解除してください。

- マルウェアが存在していた期間中に、SMSによる二要素認証を使用していたアカウント、またはパスワードをクリップボードにコピーしていたアカウントのパスワードを変更してください。

- 認識できないウェブアプリについては通知権限を取り消してください。Android Chrome :設定>サイト設定>通知

- 自動入力の設定を確認してください。不明な自動入力サービスが有効になっている場合は、[設定] >[パスワードと自動入力] > [自動入力サービス] で削除してください。

- ネイティブAPKがインストールされている場合、工場出荷時設定へのリセットを検討してください。マルウェアはデバイス管理者として登録され、複数の永続化メカニズムを実装しています。削除に失敗した場合、またはデバイス管理者権限を解除できない場合は、工場出荷時設定へのリセットが必要となる可能性があります。

- 信頼できるモバイルセキュリティソフトウェアでスキャンを実行し、残存するコンポーネントを検出してください。

Windows 上Windows Chrome、Edge、およびその他の Chromium ベースのブラウザ)

- PWAをアンインストールします。Chromeでは、三点メニューをクリックし「インストール済みアプリ」を選択(またはchrome://apps にアクセス)。「セキュリティチェック」アプリを右クリックし「削除」を選択します。Edge edge://apps にアクセスし同様の操作を行います。

- サービスワーカーの登録を解除します。chrome://serviceworker-internals(またはedge://serviceworker-internals)に移動し、悪意のあるドメインに関連するエントリを探します。「登録解除」をクリックして削除します。PWA がインストールされたままの場合、またはプッシュ許可が依然として付与されている場合、サービスワーカーはバックグラウンドでプッシュトリガーイベントを受け取り続ける可能性があります。

- 通知の許可を取り消すには、chrome://settings/content/notifications(またはedge://settings/content/notifications)に移動し、許可リストから認識できないサイトをすべて削除してください。

- 悪意のある発信元のサイトデータをクリアします。Chrome:設定>Privacy >サイト設定 > サイトごとに保存された許可とデータを表示。該当ドメインを検索し「データを削除」をクリック。これによりキャッシュファイル、オフライン漏洩キュー、保存された設定が削除されます。

- 不審なブラウザ拡張機能を確認してください。この特定のツールキットは拡張機能を使用しませんが、攻撃者の指示に従った被害者は追加コンポーネントをインストールしている可能性があります。chrome://extensionsまたはedge://extensionsを確認し、見覚えのないものはすべて削除してください。

- クリップボードやパスワードデータが漏洩した可能性がある場合は、ブラウザの同期をリセットしてください。デバイス間でパスワードを同期している場合は、まずGoogleまたはMicrosoftアカウントのパスワードを変更し、その後保存されているパスワードのうち自身で作成していないものがないか確認してください。

- システム全体のスキャンを実行してください。この脅威は主にWindowsブラウザに常駐しますが、リモート評価機能により、侵害期間中に追加のペイロードが配信された可能性があります。

Firefox(デスクトップ版およびAndroid版)

FirefoxはPWAインストール、連絡先選択API、WebOTP、バックグラウンド同期をサポートしていないため、このツールキットの大部分は機能しません。ただし、Firefoxはサービスワーカーとプッシュ通知をサポートしているため、被害者が許可を与えた場合、通知ベースのC2チャネルは動作する可能性があります。クリップボード監視はページ実行コンテキストとユーザー操作イベントに依存し、Firefoxのバックグラウンドシナリオでは保証されません。

- 通知の権限を解除します。設定>Privacy セキュリティ>権限>通知>設定 に移動し、不明な項目をすべて削除してください。

- サービスワーカーを削除します。about:serviceworkersに移動し、不明なエントリの横にある「登録解除」をクリックしてください。

- サイトのデータを消去します。設定>Privacy > クッキーとサイトデータ>データの管理 に移動し、該当ドメインを検索して削除します。これによりキャッシュされたコンテンツと待機中のエクソフィルテーションデータが消去されます。

- Androidでは、about:configにアクセスできないことも確認し、手動で追加された可能性のあるホーム画面のショートカットを確認してください。Android は、完全なPWAサポートがなくても「ホーム画面に追加」 Android 。

On Safari(macOS およびiOS)

iOS .4以降のSafariはPWAインストール(「ホーム画面に追加」)とプッシュ通知をサポートしているため、フィッシングの主要なフローと通知ベースのC2チャネルは機能します。ただし、Safariは連絡先選択API、WebOTP、バックグラウンド同期をサポートしていないため、ツールキットの受動的監視機能が制限されます。

- ホーム画面からPWAを削除します。セキュリティチェックアイコンを長押しし、「アプリを削除」(またはiOS では「ブックマークを削除」)をタップします。

- 通知権限を無効にする。iOS:設定>Safari>通知(または設定>通知で、PWAの名前を探してください)。macOSの場合:システム環境設定>通知>Safari。

- ウェブサイトのデータを消去。iOSの場合:設定>Safari> Advanced>ウェブサイトデータ、ドメインを検索して削除。macOSの場合:Safari >設定> Privacy >ウェブサイトのデータを管理。

- macOSでは、Safari>環境設定>拡張機能で不審なものがないか確認し、システム設定>一般>ログイン項目と拡張機能でログイン項目をすべて確認してください。

妥協の指標(IOCs)

ファイルハッシュ(SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

ドメイン

google-prism[.]com

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。