更新(2026年2月27日):正規の商用製品の不正利用に関する説明を明確化しました。

更新(2026年2月25日):Teramindは、記述されている脅威アクターとは一切関係がなく、言及されたソフトウェアの展開を承認していないと表明しました。明確化のため、本文全体にわたり追加の更新が行われています。

偽のZoom会議サイトが、Windows 監視ソフトを密かに押し付けている。訪問者は本物そっくりのZoomビデオ通話画面に誘導される。間もなく自動で「更新あり」のカウントダウンが始まり、許可を求めることなく悪意のあるインストーラーがダウンロードされる。

この詐欺キャンペーンでは、Teramindインストーラーが被害者に押し付けられる。Teramind自体は正当な製品であり、企業が従業員の業務用PC操作を記録するために使用する商用労働力監視ソリューションである。しかし、Teramindとは一切関係のないこのサイバー犯罪キャンペーンでは、改ざんされたプログラムが、会議に参加していると思い込んだ一般ユーザーの端末に密かに侵入している。

Zoomリンクをクリックしましたが、会議はありませんでした

この一連の操作は、uswebzoomus[.]com/zoom/というウェブサイトから始まります。このサイトはZoomの待機室として開きます。読み込みが完了すると、攻撃者に向けて誰かが到着したことを知らせるメッセージを密かに送信します。

3人の台本通りの偽参加者——「マシュー・カールソン」「ジェームズ・ウィットモア」「サラ・チェン」——が次々と通話に参加する様子が映し出される。それぞれが本物のZoom参加音と共に紹介される。彼らの会話音声はバックグラウンドで繰り返しループ再生される。

誰も操作しない場合、ページの動作は異なります。音声と会議のシーケンスは、実際の人がクリックまたは入力した時点で初めて開始されます。操作せずに不審なページをスキャンする自動セキュリティツールは、異常を検知しない可能性があります。

メイン動画タイル上に恒久的な「ネットワークの問題」警告が表示されます。これは不具合ではありません。ページは常にこれを表示するようハードコードされています。音声の途切れや動画の遅延は完全に意図的なものであり、特定の心理的効果を狙っています。通話障害を経験した訪問者は、当然アプリに問題があると推測するでしょう。その直後に「更新が利用可能です」というプロンプトが表示されると、それが修正のように感じられるのです。

誰も望んでいないカウントダウン

会議画面が表示されて10秒後、ポップアップが表示される:「更新あり — 新しいバージョンがダウンロード可能です」。スピナーが回転し、カウントダウンタイマーが5から0までカウントダウンする。閉じるボタンはない。

この時点で訪問者は、すでにイライラする不具合だらけの通話に耐え抜いている——そしてソフトウェア更新こそが、彼らがまさに欲しがるように仕向けられてきたものだ。ポップアップは驚きとしてではなく、答えとして現れる。

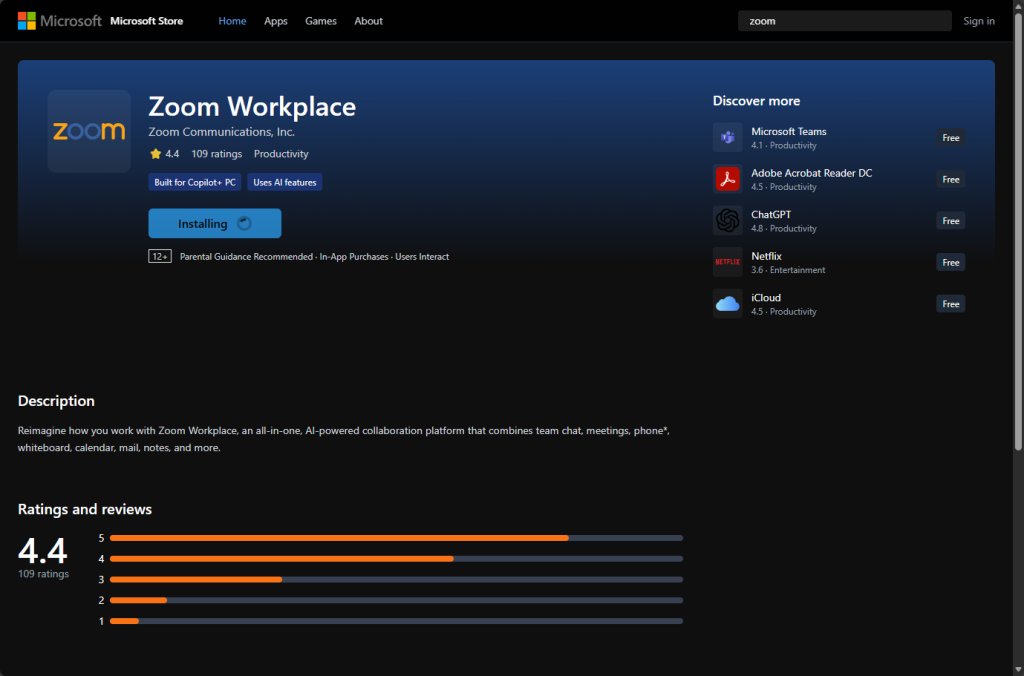

カウンターがゼロになると、ブラウザはファイルを黙ってダウンロードするよう指示される。そのまさに同じ瞬間、ページはMicrosoft Storeのように見え、「Zoom Workplace」のインストールが進行中(ローディング中の回転アイコン付き)と表示される画面に切り替わる。訪問者が問題解決のための正当なインストール作業を見ている間に、実際のインストーラーは既にダウンロードフォルダに保存されている——しかも一切の許可を求めることなく。

Zoomアップデート(Teramind内蔵)

ダウンロードしたファイルは zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msiこれは標準的なWindows 形式です。その固有のデジタルフィンガープリントは 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

ファイル名自体が物語っている:文字列 s-i(__) Teramind独自の命名規則を模倣したステルス型インスタンスインストーラーであり、ハッシュ記号の後に続く部分は、エージェントが報告を送信する攻撃者が制御する特定のTeramindアカウントを識別する。

ファイル内容のセキュリティ分析により、内部に隠された特に示唆に富む2つのテキストが判明した:エージェントバージョン26.3.3403と「サーバーIPまたはホスト名」とラベル付けされたフィールドである。これらのフィールドは、インストーラーが攻撃者が制御するTeramindサーバーへの接続を事前設定されていたことを裏付けている。

インストーラーは、典型的な対話型コンシューマーインストールインターフェースを表示することなく、Windows 介して実行されます。監視対象として設定されているターゲットは、そのことを全く認識していません。

目立たないように設計された

インストーラの内部ビルドファイル内——通常はソフトウェアの作者だけが目にする開発プロセスから残されたメモ——において、フォルダ名は out stealth ビルドパスに表示されます。これは攻撃者がTeramindの「ステルスモード」展開オプションを使用してインストーラーを設定したことを示しています。これは、不可視エージェントが必要な承認済みIT展開向けに設計された正当な企業向け機能です。しかし、この犯罪キャンペーンでは、被害者の個人デバイス上で検出を回避するために、その機能が悪用されています。

このバージョンのWindows では、TeramindのMSIはエージェントバイナリをデフォルトで命名します dwm.exe そしてそれを ProgramData\{GUID} ディレクトリ。この動作はベンダーによって文書化されており、を使用して変更できます。 TMAGENTEXE インストーラーのパラメータ。

インストール時、ソフトウェアは段階的に自身を組み立てます。インストール中に複数のTeramindコンポーネントが一時ディレクトリに展開されます。これらの中間ファイルは個別に署名されていないため、分析時にセキュリティツールが反応することがあります。 インストール処理はまず、対象マシンにTeramindが既にインストールされているかを確認します。その後、コンピュータ名、現在のユーザーアカウント、キーボード言語、システムロケールを収集します。これらは、デバイスを識別し、展開元への活動報告を開始するためにTeramindが必要とする情報です。

エージェントは、エンタープライズ監視環境の展開に準拠し、リモートTeramindサーバーインスタンスと通信するよう構成されています。

それを検知しようとするツールを欺くために設計された

このインストーラーの最も意図的な特徴の一つは、分析を回避するためにどれほど巧妙に設計されているかである。セキュリティ研究者は、疑わしいソフトウェアを管理された「サンドボックス」環境(ソフトウェアが監視されながら安全に実行できる、本質的に隔離された仮想マシン)で検証する。このインストーラーは、まさにその状況を検知し、異なる動作をするよう構築されている。

ランタイム解析フラグは、デバッグおよび環境検出ロジックの存在を示します(DETECT_DEBUG_ENVIRONMENTインストーラーは、識別分析やサンドボックス環境に対応したチェックを実行し、それらの条件下では動作を変更する場合があります。

インストールが完了すると、インストーラーは一時ファイルとステージングフォルダーを削除します。つまり、誰かがマシンを確認する頃には、インストーラーの明らかな痕跡は既に消えている可能性があります。ただし、監視エージェント自体はバックグラウンドで動作を継続します。

このサイバー犯罪キャンペーンが特に危険な理由

テラマインドは正当なソフトウェアベンダーであり、その目的は機能を果たすことにあります。企業は自社所有のデバイス上で従業員を監視するためにこのソフトウェアを購入します:すべてのキーストロークを記録し、一定間隔でスクリーンショットを撮影し、訪問したウェブサイトや起動したアプリケーションを記録し、クリップボードの内容をキャプチャし、メールやファイルの操作を追跡します。

企業環境では——従業員に周知され、ポリシーが整備されている場合——これは合法である。しかしここでは、サイバー犯罪者がTeramindツールを悪用し、許可なく個人用マシンにソフトウェアを密かにインストールしている。

攻撃者は独自のマールウェアを作成しなかった。彼らは、再起動後も確実に動作し持続するように設計された、専門的に開発された商用製品を展開した。これにより、多くの従来の詐欺手法よりも耐久性が高くなっている。

ファイル自体は正規のソフトウェアに属するため、従来のアンチウイルスツールが検出できる悪意のあるコードは存在しません。むしろ、これは文脈が重要な状況です。ここでは詐欺師が、被害者の個人端末に本人の知らないうちに同意なくインストールすることで、Teramindの正規監視ソフトウェアを悪用しています。

影響を受けた可能性がある場合の対応方法

もしuswebzoomus[.]com/zoom/にアクセスし、上記の名前のファイルがダウンロードされた場合:

開けないでください。

既に実行した場合は、デバイスが侵害されたものとして扱ってください。

インストールフォルダを確認してください:

- ファイル エクスプローラーを開く。

- 移動する

C:\ProgramData. - 「」という名前のフォルダを探してください

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramDataはデフォルトで非表示になっています。ファイルエクスプローラーで「表示」を選択し、「隠しファイル」を有効にしてください。

サービスが実行中かどうかを確認します:

- 管理者としてコマンドプロンプトを開く。

- Type:sc query tsvchst

- Enterキーを押してください。

表示される場合 STATE: 4 RUNNINGエージェントはアクティブです。サービスが存在しない場合、デフォルト設定ではインストールされていません。

重要なアカウント(メール、銀行、仕事用)のパスワードは、別の安全な端末から変更してください。

職場のコンピューターでこの現象が発生した場合は、直ちにIT部門またはセキュリティチームに連絡してください。

将来、同様の攻撃を避けるために:

- デバイス上のアプリから直接Zoomを開く。

- 予期しないリンクをクリックする代わりに、ご自身でブラウザに「zoom.us」と入力してください。

- 特に期待していなかったリンクには注意してください。

結びの言葉

攻撃者が正規の商用ソフトウェアを悪用・不正利用する動きが、静かにだが確実に広がっている。Teramindのようなツールは、マシンに侵入すると従来のアンチウイルスツールによる検知を回避する。なぜなら、こうしたツールは正規かつ信頼性が高く、その信頼性こそが、許可なく展開する悪意ある行為者にとって有用な要素となるからだ。

このサイバー犯罪キャンペーンは高度な技術に依存していない。新たなハッキング手法は使用されていない。攻撃者は説得力のある偽のZoomページを作成し、訪問者が不審に思う前に自動ダウンロードを起動させ、偽のMicrosoft Store画面で全てを説明した。クリックからインストールまで30秒もかからない。Zoomの招待を期待していた人が、Microsoftのインストールが進行中のように見える画面を見ても、何も異常が起きていないと思い込んで立ち去る可能性は十分にある。

Zoomは頻繁になりすましの標的となります。なぜなら、人々はメールやテキストメッセージ、Slack、カレンダー招待を通じて会議リンクを受け取り、すぐにクリックしてしまうからです。リンクが本当にzoom.usに接続されるか確認するために5秒かけることは、深刻な問題を予防できる簡単な習慣です。

妥協の指標(IOCs)

ファイルハッシュ (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

ドメイン

uswebzoomus[.]com

Teramind インスタンス ID

941afee582cc71135202939296679e229dd7cced