新しくリリースされたブラウザゲーム「Pudgy World」を装ったフィッシングサイトが、暗号資産ユーザーを標的にしており、その手口は、説得力のあるロゴや統一された配色にとどまらない。

『Pudgy World』は、NFTブランド「Pudgy Penguins」を基盤とした基本プレイ無料のブラウザゲームです。プレイヤーは仮想世界を探索し、ペンギンのアバターをカスタマイズし、クエストをクリアしていきます。ただし、一部の機能は、仮想通貨ウォレットに保管されているデジタルコレクティブルやゲーム内アイテムと連動しています。

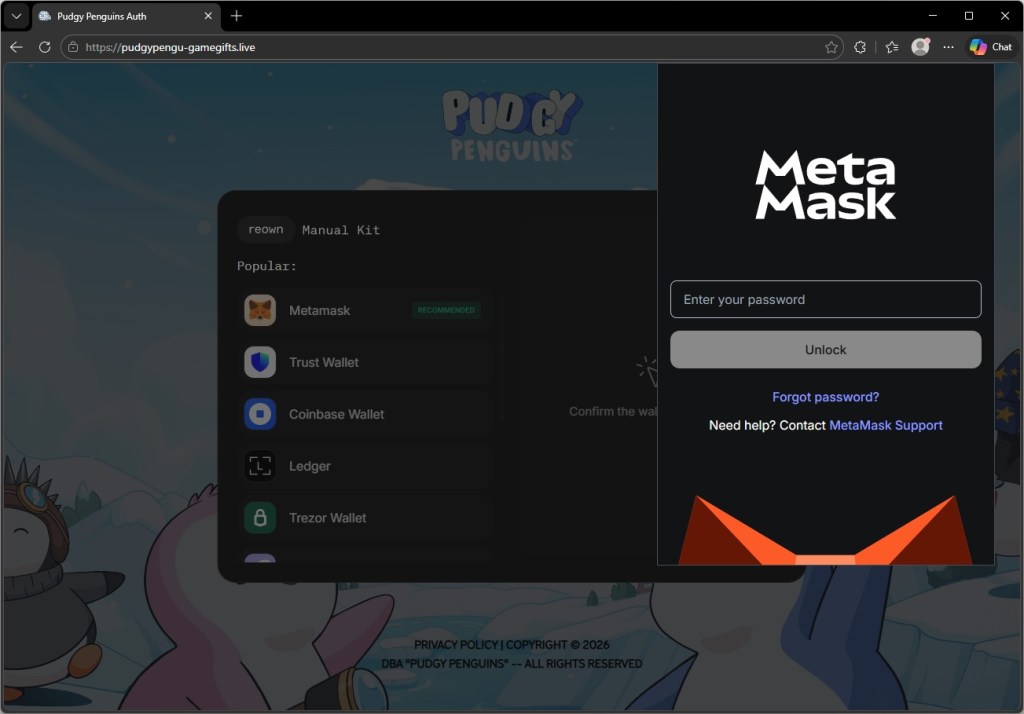

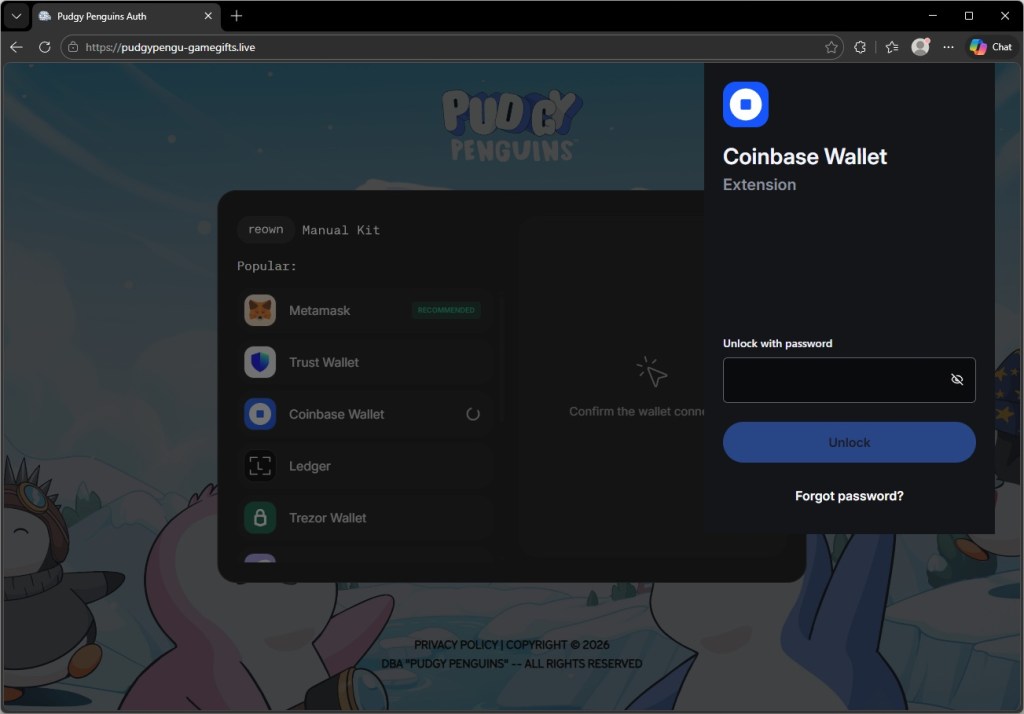

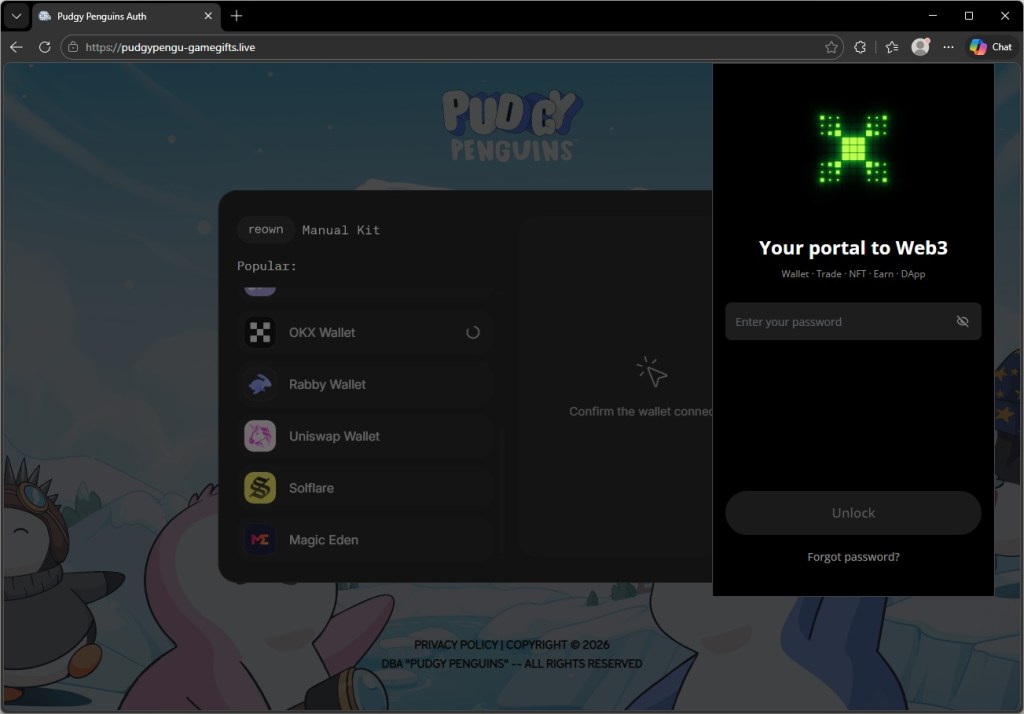

つまり、公式ゲームでは、アイテムの所有権を確認したり、追加機能を解除したりするために、プレイヤーに暗号資産ウォレットの連携を求めることがあります。フィッシングサイトはこの手順を悪用します。訪問者がこの偽サイト上で自分のウォレットを選択すると、そのウォレット本来のロック解除画面のように見える画面が表示されます。ユーザーにとっては、すでに信頼している本物の暗号資産ウォレットのソフトウェアと全く区別がつかないように見えるのです。

「ウォレットを連携して、始めましょう」

「Pudgy Penguins」ブランドは、ここ数ヶ月で目覚ましい活躍を見せている。 2022年にCEOのルカ・ネッツが買収し、再始動させたこのペンギンNFTプロジェクトは、Web3界隈において最も説得力のあるクロスオーバー事例の一つを着実に築き上げてきました。ウォルマートやターゲットの店頭に並ぶ実物のぬいぐるみ、ダウンロード数100万を突破したモバイルゲーム『Pudgy Party』、そして2026年3月10日に公開され、瞬く間に話題をさらったブラウザゲーム『Pudgy World』などがその例です。

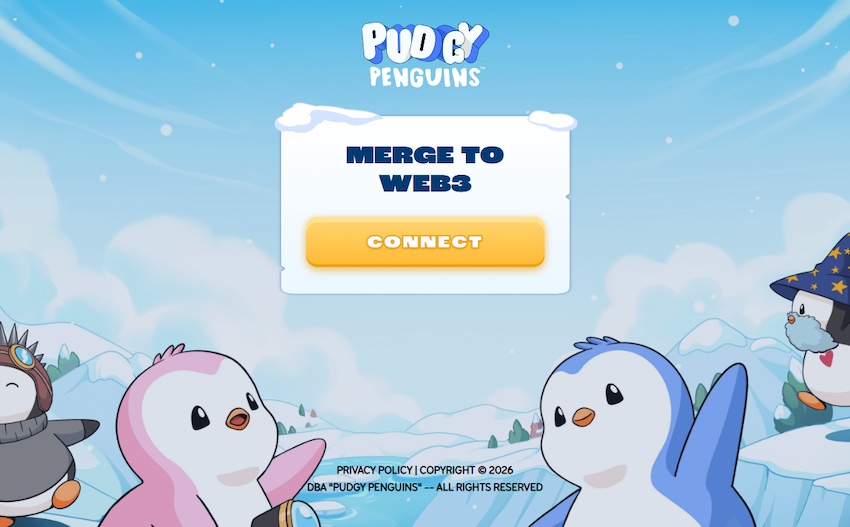

公式ゲームでは、プレイヤーに開始するために暗号資産ウォレットを連携するよう求めています。その「ウォレットを連携して開始する」という文言が、現在、Pudgy Penguinsとは全く関係のないサイトに、そのまま表示されています。

問題のドメインは pudgypengu-gamegifts[.]live. 本サイトは、『Pudgy Penguins』の開発元であるIgloo Inc.とは一切関係がありません。本サイトは、公式ゲームの氷をモチーフにした背景アートや『Pudgy Penguins』のロゴ、そしてブランドの特徴である青と白の配色を、新作ゲームのリリースに沸くユーザーが訪れたとしても、疑う余地がないほど忠実に再現しています。

11個の財布、11枚の精巧な偽造紙幣

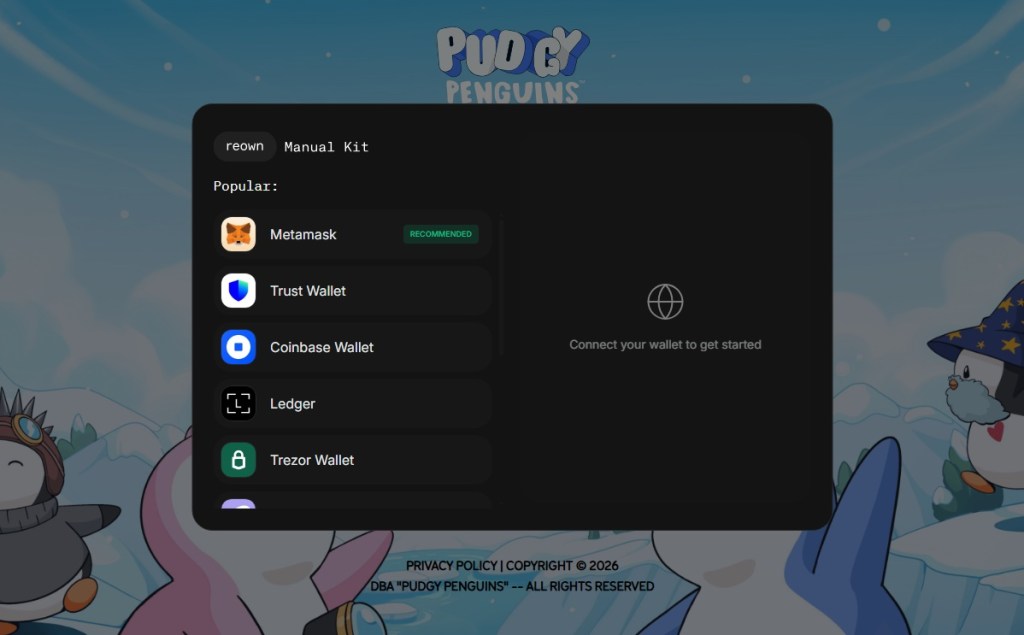

「CONNECT」ボタンをクリックすると、Reown WalletConnect接続キット(本物のPudgy Worldサイトがウォレット接続の処理に使用しているオープンソースライブラリ)を模して作成された、ダークテーマのポップアップウィンドウが開きます。このモーダルウィンドウの上部には、本物のコンポーネントと同様に、「reown」および「Manual Kit」というタブラベルも表示されます。

以下は、対応しているウォレットの一覧です:

MetaMask(「推奨」と表示)、Trust Wallet、Coinbase Wallet、Ledger、Trezor Wallet、Phantom Wallet、Rabby Wallet、OKX Wallet、Magic Eden、Solflare、およびUniswap Wallet。

次のステップで、この攻撃は技術的に興味深いものとなります。

ソフトウェアウォレットを選択しても、ユーザーは別のページにリダイレクトされたり、外部サイトが開いたりすることはありません。その代わりに、そのウォレットの実際のブラウザ拡張機能のロック解除画面のように見えるオーバーレイが表示されます。このオーバーレイは、実際の拡張機能のポップアップが表示されるのと同じ位置、つまりブラウザのビューポートの端に表示されます。

ハードウェアウォレットの操作フローは異なります。 Trezor Walletを選択すると、画面の隅にオーバーレイ表示されるのではなく、Trezor Connectのインターフェースを模したダイアログが画面中央に開きます。いずれの場合も、ユーザーは自分がインストールしたソフトウェアを表示していると思い込んでしまいますが、実際には攻撃者が制御するウェブページの要素を見ていることになります。

その偽造物は、本来の拡張子が置かれるべき場所にぴったりと収まっています

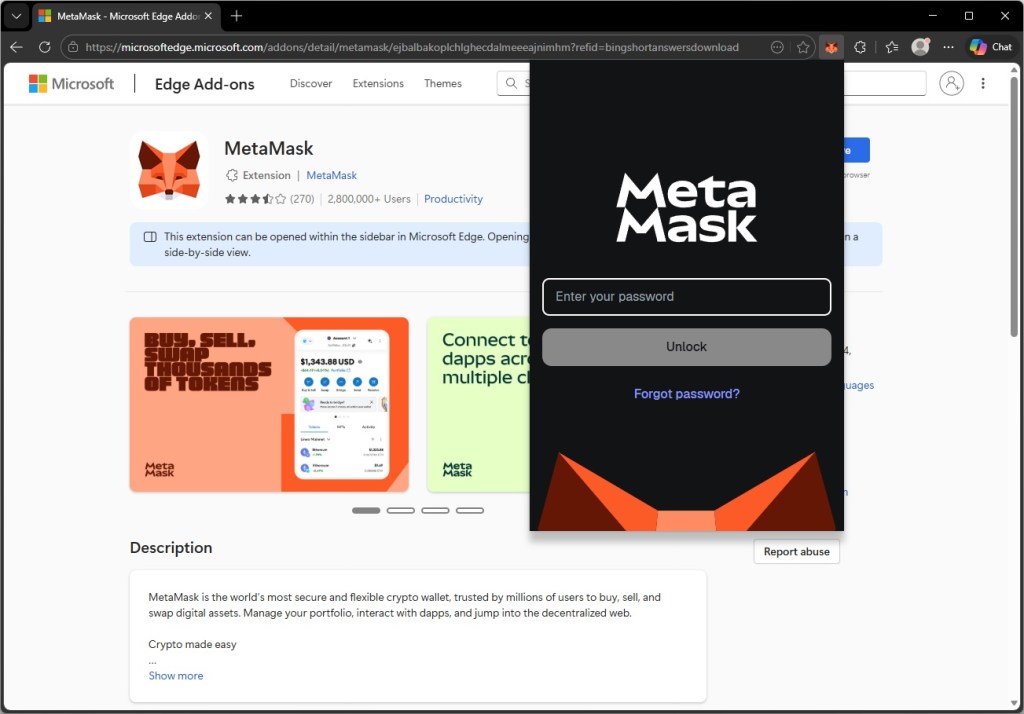

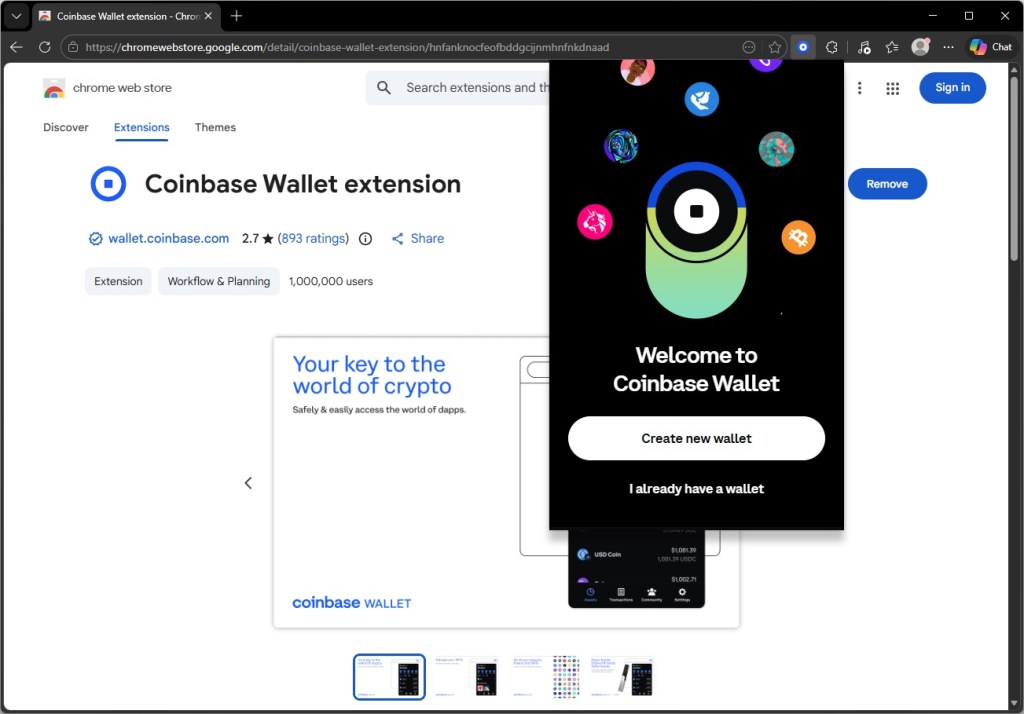

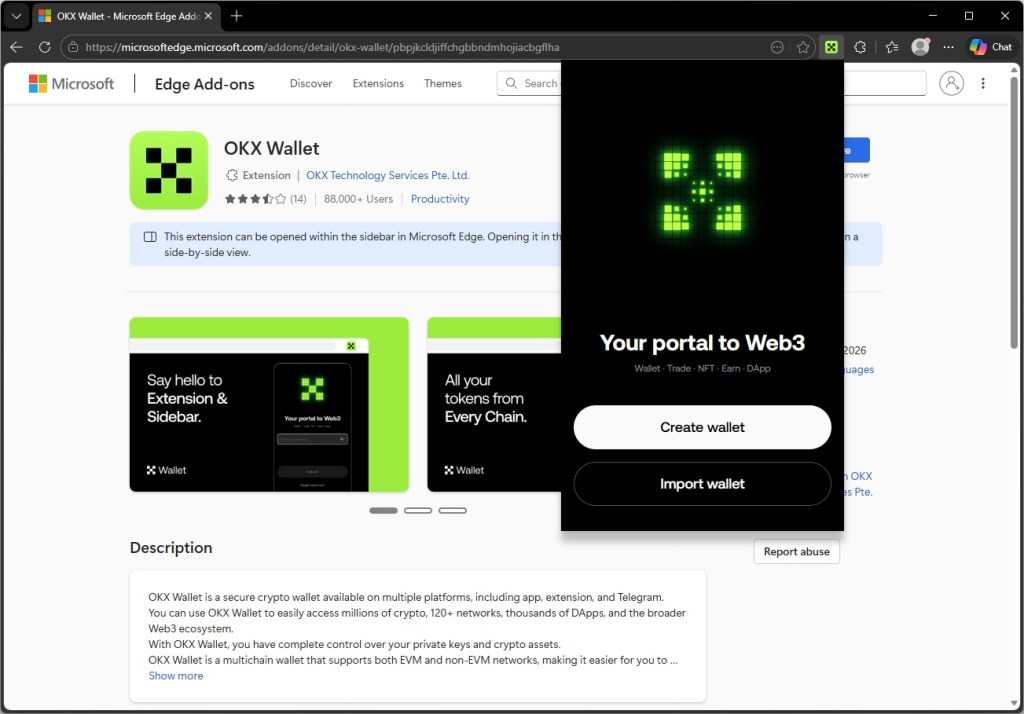

リストに掲載されている各ブラウザ拡張機能ウォレットについて、フィッシングサイトは、本物の拡張機能のビジュアルアイデンティティに合わせて作成されたロック解除画面を表示します。そこには、正しいロゴ、配色、ボタンの配置、および文言が使用されています。

以下のスクリーンショットは、偽造品と正規の拡張機能を並べて比較したものです。注意深く見なければ、その違いは分かりません。

ハードウェアウォレットのユーザーも例外ではなく、Trezorが標的とされていることは特に示唆に富んでいる。

Trezorデバイスは、通常、専用のセキュリティハードウェアに投資できるほど長く暗号資産の世界に関わってきた人々が所有しています。言い換えれば、これらのユーザーは、より高額な資産を保有している可能性が高いと言えます。

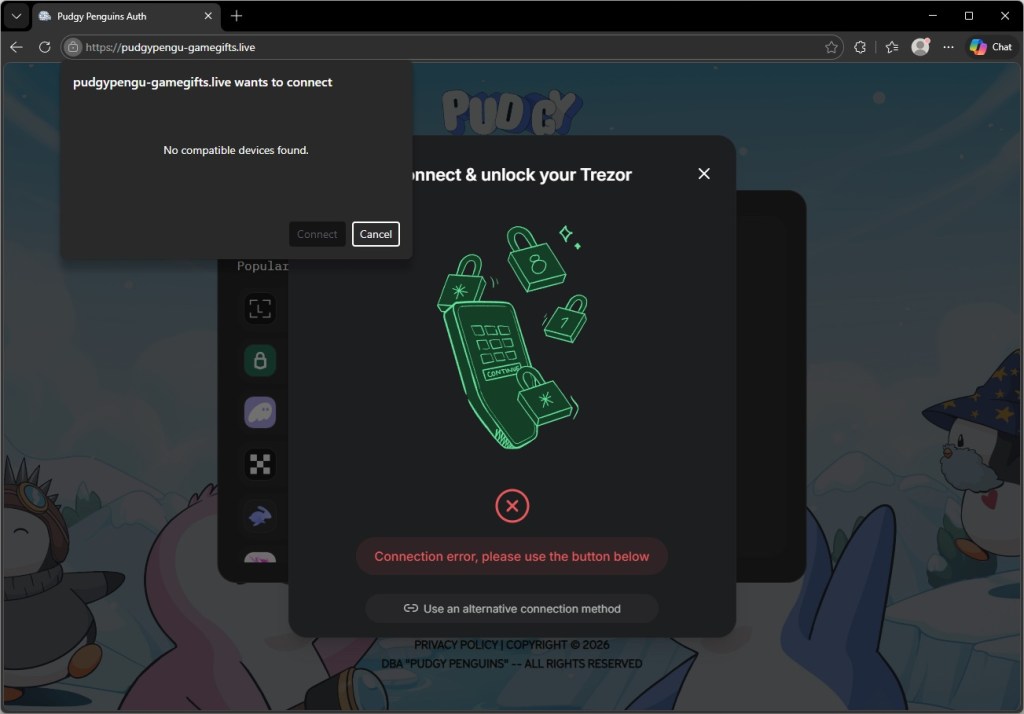

フィッシングサイトで「Trezor Wallet」を選択すると、Trezor Connectブリッジのインターフェースを忠実に模倣したダイアログが表示されます。同時に、ブラウザにはネイティブなUSBデバイスのアクセス許可を求めるプロンプト(WebUSB APIの呼び出しによって起動されるOS独自のダイアログ)が表示され、「pudgypengu-gamegifts.live が接続しようとしています」と表示されます。

Trezorが接続されていない場合、プロンプトには「互換性のあるデバイスが見つかりません」と表示されますが、この一連の動作は本物のハードウェアハンドシェイクのように見えるように設計されています。

この時点でTrezorを接続し、USBの権限を承認したユーザーは、フィッシングサイトにデバイスブリッジへのアクセス権を付与したことになります。

手元にデバイスがないユーザーに対しては、ダイアログに「別の接続方法を使用する」という選択肢が表示されます。この手順こそが、最も深刻な被害を招く可能性が高いのです。ハードウェア接続がうまくいかず、手動のオプションに切り替えたユーザーは、ウォレット内のすべての資産へのマスターキーであるシードフレーズを、攻撃者が制御する入力欄に直接入力するよう求められる寸前まで追い込まれているのです。

研究者に対して知らぬふりをするページ

そのフィッシングページは、一見したよりも巧妙に作られている。

このサイトには、難読化されたJavaScriptローダーが埋め込まれており、その実際のコンテンツは圧縮され、複数のエンコード層によって隠蔽されています。このローダーは、目に見える動作を行う前に一連のチェックを実行します。

まず、そのブラウザが、セキュリティ研究者やサンドボックスが不審なページを一括分析するために使用するような自動化ツールによって操作されているかどうかを検査します。もしそのようなツールが検出された場合、ツールは静かに動作を停止し、ページは正常に表示されます。

次に、グラフィックス・ハードウェアの識別子を読み取り、仮想マシン内で実行されているかどうかを判断します。仮想マシンもまた、一般的な分析環境の一つです。

実際のユーザーが操作していることが確認されて初めて、攻撃者のサーバーに対して2つ目の、より大規模なペイロードを要求します。そのペイロードには、認証情報の窃取を行うコードが含まれています。

そのリクエストにも安全策が講じられています。サーバーからの応答が500 KB未満の場合(セキュリティベンダーが既知の悪意あるドメインに対して返すようなプレースホルダー応答など)、ローダーはそれを破棄し、何もしません。

これらすべてがもたらす実際的な結果は、自動スキャンツールが最初のページを「無害」と判定する可能性が高いということです。なぜなら、そのツールが動作する環境下では、そのページはまさに無害なページのように振る舞うからです。攻撃者のサーバーが、その訪問者を標的とする価値があると判断しない限り、悪意のある機能は決して読み込まれません。

なぜこのキャンペーンはぽっちゃり体型のプレイヤーを対象としているのか

このタイミングは意図的なもののようだ。「Pudgy World」は2026年3月10日にサービスを開始したが、フィッシング攻撃もほぼ同時期に活発化していたようだ。このゲームに初めて参加する新規プレイヤーは、これまで経験したことのないWeb3のオンボーディングプロセスを経験することになる。

公式サイトにある正当な「ウォレットを接続する」という手順により、ユーザーはこの動作が正常であると認識させられます。その後、フィッシングサイトはその期待を利用し、ユーザーが疑念を抱く前に攻撃を仕掛けてくるのです。

標的とされるウォレットの種類も多岐にわたる。このキャンペーンは、ウォレットの死角をほぼ残していない。被害者がイーサリアム、ソラナ、あるいはマルチチェーン資産を保有しているかに関わらず、説得力のある偽サイトが待ち構えている。11種類のウォレットに特化した偽UIを構築することは、決して簡単な作業ではない。これは、リソースの豊富な攻撃者の仕業であるか、あるいは、より可能性が高いのは、まさにこの種の攻撃のために構築された市販のフィッシングキットが流用されていることを示唆している。

影響を受けた可能性がある場合の対応方法

暗号資産関連のフィッシング詐欺は、かねてより偽のエアードロップや偽のMetaMaskページを悪用してきました。今回の手口は、ウォレットのロック解除画面を極めて精巧に模倣している点が際立っており、本物の拡張機能のポップアップが表示されるのと同じ場所にプロンプトを表示させ、ユーザーの「筋肉記憶」を悪用しています。

この攻撃は、「Pudgy World」のリリースに乗じたものでもある。Web3製品がより多くのユーザーに普及するにつれ、ウォレットのセキュリティに不慣れなユーザーを狙う攻撃者を引き寄せるようになっている。

一つだけ変わらないルールがあります。それは、ウェブサイトがあなたの実際のブラウザのロック解除画面を表示することは決してないということです。

- このサイトでMetaMask、Coinbase Wallet、またはその他のソフトウェアウォレットのパスワードを入力した場合は、拡張機能を通常通り解除し、「設定」に移動して、直ちにパスワードを変更してください。また、これまでどのウェブサイトでも使用されたことのないシードフレーズを持つ新しいウォレットアドレスに資産を移すことを検討してください。

- TrezorのUSBデバイス権限に関するプロンプトを承認した場合は、デバイスを外し、Trezor Suiteの接続履歴を確認してください。WebUSB接続だけではシードフレーズが漏洩することはありませんが、悪意のあるページがブリッジと通信できるようになる可能性があります。直ちにブラウザのサイト設定で権限を取り消してください。

- 「Pudgy Penguins」の公式サイト(pudgypenguins.com)とゲームの公式URLをブックマークしてください。アクセスする際は、必ずそのブックマークから直接アクセスし、Twitterリンク、あるいはダイレクトメッセージ内のリンクからは絶対にアクセスしないでください。

- フィッシングサイトとして既知のドメインにアクセスする前に警告を表示するブラウザ拡張機能をインストールしてください。 Malwarebytes Browser Guard このドメインをブロックします。

- 次のルールを必ず覚えておいてください。ウォレットのロック解除画面は、常にウィンドウの最上部にあるバーに表示され、ページ内には表示されません。ページの内容の中にウォレットのパスワード入力画面が表示されているように見えるサイトは、すべてフィッシングサイトです。

妥協の指標(IOCs)

ドメイン

pudgypengu-gamegifts[.]live