偽のマイクロソフトサポートサイトが、一見するとWindows のように見えるファイルをユーザーにダウンロードさせようとしています。しかし実際には、パスワードや支払い情報、アカウントへのアクセス権を盗むように設計されたマルウェアがインストールされてしまいます。このファイルは正規のものに見え、検知を回避するため、ユーザーやセキュリティツールの目をすり抜けてしまう可能性があります。

非常に説得力のあるWindows

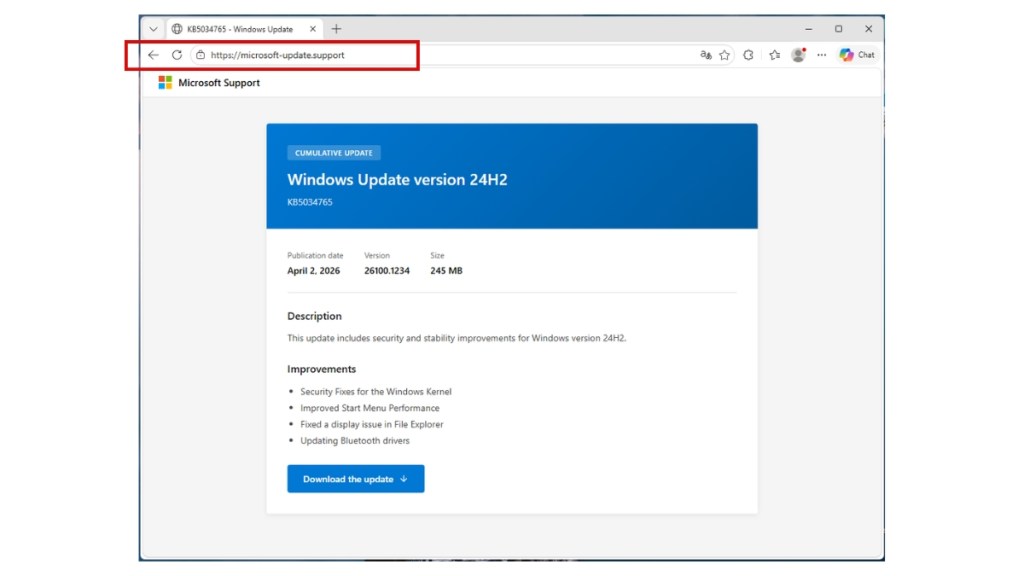

このキャンペーンを microsoft-update[.]support、マイクロソフトの公式サポートページに見せかけたタイポスクワッティングドメインです。このサイトは全文フランス語で書かれていますが(ただし、こうした手口は急速に広まる傾向があります)、Windows 偽の累積更新プログラムを提示しており、一見すると本物らしいKB記事番号まで記載されています。大きな青いダウンロードボタンが、ユーザーに更新プログラムのインストールを促しています。

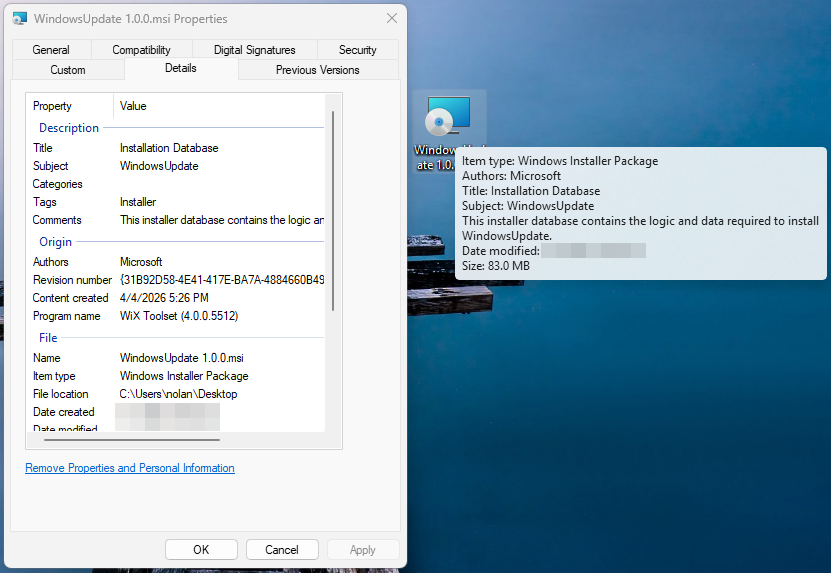

ダウンロードされるのは WindowsUpdate 1.0.0.msi, 83Windows 。一見すると、すべて正規のものに見えます。ファイルのプロパティは巧妙に偽装されており、「作成者」欄には「Microsoft」と表示され、「タイトル」欄には「Installation Database」とあり、「コメント」欄には「Windows Updateのインストールに必要なロジックとデータ」が含まれていると記載されています。

このパッケージは、正規のオープンソースインストーラーフレームワークであるWiX Toolset 4.0.0.5512を使用してビルドされ、2026年4月4日に作成されました。

なぜこのキャンペーンはフランスをターゲットにしているのか

フランス語圏のユーザーを標的にするという選択は、決して偶然ではない。フランスでは過去2年間にわたり、相次ぐデータ漏洩事件が発生しており、犯罪者向けの闇市場には膨大な量の個人情報が流通している。こうした漏洩事件によって生データが提供され、今回のようなキャンペーンによって、それが極めて信憑性の高い詐欺へと仕立て上げられているのだ。

2024年10月、フランス第2位のインターネットサービスプロバイダーであるFreeは、攻撃者が約1,900万件の契約者データ(銀行口座情報を含む)にアクセスしたことを確認した。そのわずか数週間前には、Société Française du Radiotéléphone(SFR)も、顧客の氏名、住所、電話番号、銀行口座情報が流出したことを公表していた。

2024年の初め、フランスの公的職業紹介機関であるフランス・トラヴァイル(France Travail)がサイバー攻撃を受け、過去20年間にわたり現在および過去の求職者を含む4,300万人の個人情報が流出しました。また、研究者らは、フランス国内で発生した少なくとも17件の別々の情報漏洩事件から得られた9,000万件の記録を単一のデータベースに集約していた、保護措置が施されていないElasticsearchサーバーを発見しました。

こうした大量のデータ流出により、フランスは認証情報の窃取にとって魅力的な標的となっている。KELAの2025年版インフォスティーラー調査では、フランスがブラジル、インド、米国、スペイン、英国、インドネシアと並んで、被害者が最も多い国の一つとして挙げられた。

攻撃者が過去の情報漏洩によって被害者の氏名、住所、ISPをすでに把握している場合、フランス語の「Windows ページは、一般的な英語のページよりもはるかに説得力のある餌となる。

外側はElectron、内側はPython

MSIが実行されると、Electronアプリケーション(基本的には、カスタムJavaScriptが組み込まれた簡易版のChromiumブラウザ)が C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

メインのバイナリ、 WindowsUpdate.exeは、標準のElectronシェルをリネームしたコピーであり、VirusTotalのメタデータでは次のように識別されています electron.exe. 69種類のウイルス対策エンジンで、実行ファイル自体はクリーンであるため、検出結果はゼロでした。これは、悪意のあるロジックがElectronアプリに同梱されたJavaScript(通常は app.asar).

電子殻のすぐ横には AppLauncher.vbs、初期ランチャーとして機能するVisualBasic 。システムに組み込まれた cscript.exe インタプリタがVBSを実行し、それがElectronアプリを起動する――これは、ペイロードを直接起動することを避け、プロセスログ上で実行の連鎖が通常の動作に見えるようにする、典型的な「リビング・オフ・ザ・ランド」の手法である。

しかし、Electronのラッパーはあくまで外側の層に過ぎません。実行が始まると、 WindowsUpdate.exe 生成する _winhost.exe、正規Windows に見せかけた、名称を変更したPython 3.10インタプリタです。このプロセスは、完全なPythonランタイムをC:\Users<USER>\AppData\Local\Temp\WinGet\tools、以下を含む python.exe および関連ライブラリ。

その後、データ窃取ツールによく見られる一連のPythonパッケージをインストールします:

- 盗まれたデータの暗号化に使用されるpycryptodome

- psutil:実行中のプロセスを確認したり、サンドボックス環境を検出したりするために使用されます

- Windows への詳細なアクセスを可能にするpywin32

- PythonForWindows:プロセスや権限などのシステム内部機能とやり取りするために使用される

ElectronアプリのJavaScriptを分析した結果、このことが裏付けられた。制御フローの平坦化や不透明な述語といった手法を用いて高度に難読化された2つのファイルに、中核となる機能が含まれている。

容量の大きいファイル(約7MB)は、メインの情報窃取型ペイロードであり、pbkdf2、sha256、AES復号ルーチンへの参照に加え、キャンペーンの有効期限チェック機能が含まれています。容量の小さいファイル(約1MB)はDiscordを標的としています。DiscordはElectron上で動作するため、このスクリプトはコードを改変し、アプリが起動された際にログイントークン、支払い情報、および二要素認証の設定変更を傍受するように仕組まれています。

どちらのファイルも、主要なウイルス対策ソフトでは検出されなかった。これは、正規のソフトウェア内に潜み、高度に難読化されたコードを持つマルウェアによるものである。

再起動を乗り切る2つの方法

このマルウェアは、2つの独立した永続化メカニズムを設定します。

まず、 reg.exe という名前の値を書き込みます SecurityHealth ユーザーのレジストリキー「CurrentVersion\Run」の下に、次の場所を指すように設定します WindowsUpdate.exe. この値の名前は、Defenderの通知を担当するサービスである「Windows Health」を装っています。これは、ほとんどのユーザーはもちろん、IT担当者でさえも、疑いも持たずにスルーしてしまうようなものです。

第二に、 cscript.exe という名前のショートカットファイルを配置します Spotify.lnk ユーザーの「スタートアップ」フォルダに配置します。これを見つけた人は、おそらくSpotifyがログイン時に自動起動するように設定されたのだと思うでしょう。

2つの永続化メカニズム、2つの異なる装い――いずれも、ユーザーが期待する姿に見えるように設計されている。

被害者の指紋を採取し、本部に連絡し、盗品をアップロードする

起動して数秒以内に、 WindowsUpdate.exe に手を差し伸べる www.myexternalip.com そして ip-api.com 被害者のパブリックIPアドレスと地理的位置を特定するためです。この種の偵察活動は、情報窃取型マルウェアにほぼ共通して見られる特徴であり、攻撃者に被害者の所在地を知らせ、どのようなデータを収集すべきかを決定する材料となります。

その後、マルウェアはコマンド&コントロール(C2)インフラに接続します。そして、 datawebsync-lvmv.onrender[.]com、Render上でホストされているC2エンドポイント、および sync-service.system-telemetry.workers[.]dev、Cloudflare Workers上で動作するリレーです。この2つ目のドメインは特に巧妙な作りになっています。「system-telemetry」というサブドメインは、ネットワークアナリストがログをざっと確認する際、正当な監視トラフィックだと見なして見過ごしてしまうような、まさに典型的なものです。

情報を外部へ流出させるため、このマルウェアは store8.gofile[.]io、匿名でのアップロードが可能なファイル共有サービスです。Gofileは、無料であり、一時的なものであり、運営者に記録が残らないため、商品窃盗犯の間で人気を集めています。

朝食前に何百ものプロセスが終了した

サンドボックスのテレメトリにより、200回以上の個別の呼び出しが記録されました。 taskkill.exe、それぞれが個別のプロセスとして起動されました。具体的な標的プロセスは要約テレメトリには記録されていませんでしたが、その膨大な数とパターンは、情報窃取型マルウェアが、情報収集ルーチンを開始する前に、セキュリティツールやブラウザプロセス(認証情報データベースのロックを解除するため)、および競合するマルウェアを体系的に終了させるという行動パターンと一致しています。干渉する可能性のあるものはすべて排除し、それから作業に取り掛かるのです。

なぜ自動防御システムはそれを見逃したのか

分析時点において、VirusTotalでは、メインの実行ファイルについて69のエンジンすべてで検出結果がゼロであり、VBSランチャーについても62のエンジンすべてで検出結果がゼロでした。YARAルールとの一致はなく、動作スコアリングではこのアクティビティは低リスクと分類されました。

これは、特定のツールが機能しなかったからではありません。これは、マルウェアのアーキテクチャが意図した結果なのです。

Electron Shellは、数百万ものアプリケーションで使用されている正規のバイナリです。悪意のあるロジックは難読化されたJavaScriptの中に隠されており、従来のウイルス対策ツールでは詳細な検査が行われません。Pythonのペイロードは、偽装されたプロセス名の下で実行され、実行時に一見正常なソースからコンポーネントを読み込みます。

個々の要素だけを見れば、一見無害に見えます。しかし、VBSランチャーからElectronアプリ、そして名前が変更されたPythonプロセス、さらにはデータ収集と流出に至る一連の流れを追跡してみると、その活動が明らかに悪意のあるものであることがわかります。

今回の分析を受けて、この脅威からユーザーを守るための検知機能を追加しました。

これが何を意味するのか、そして次に何をすべきか

地域に特化したフィッシングの餌、正規に作成されたMSIインストーラー、Electronラッパー、そして実行時に展開されるPythonペイロードの組み合わせは、汎用的な情報窃取型マルウェアがいかに進化しているかを示しています。各層にはそれぞれ役割があります。MSIはユーザーに馴染みのあるインストール体験を提供し、Electronシェルはファイルがクリーンに見えるように見せかけ、Pythonランタイムはオペレーティングシステムへの柔軟なアクセスを可能にします。この一連の仕組みはすべて、市販の正規コンポーネントを用いて構築されています。

フランスのユーザーを標的とする手口には、明確なパターンが見られます。すでに数千万件もの個人情報が流通している状況下では、説得力のある地域に合わせた偽のサイトを作成するコストは大幅に低下します。被害者がどのプロバイダーを利用しているかをすでに把握している攻撃者は、そのプロバイダー(ISP)や、今回のケースではマイクロソフトなど)のサイトに見られる内容に合わせて、フィッシングページを巧妙に作り込むことができるのです。

最も重要なポイントは、VirusTotalでの検出結果がゼロであっても、そのファイルが安全であるとは限らないということです。多くの場合、悪意のあるロジックが、例えば難読化されたスクリプトの中に隠されていたり、実行時に展開されたりしているため、従来の検出手法では検知しづらい状態になっていることを意味します。

この更新プログラムをインストールしてしまった可能性がある場合は、以下の手順に従ってください:

- レジストリキーを確認してください。これを行うには、 Windows R, 入力

regedit、Enterキーを押します。次にHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. 「」という名前の項目を探してくださいSecurityHealth~を指してWindowsUpdate.exeAppDataフォルダ内にあるそのファイルを削除してください。 - 探してみてください

Spotify.lnk「スタートアップ」フォルダ内にある、自分が作成していないファイルを見つけて削除し、そのフォルダも削除してくださいC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - 一時ファイルを削除する

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - ブラウザに保存されているすべてのパスワードを変更してください。保存された認証情報、Cookie、およびセッショントークンが漏洩している可能性があると考えてください

- メールアカウントや金融関連のアカウントを優先して、二段階認証を有効にしてください

- 最新のマルウェア対策ツール(できれば行動分析機能を備えたもの)を使用して、システム全体のスキャンを実行してください

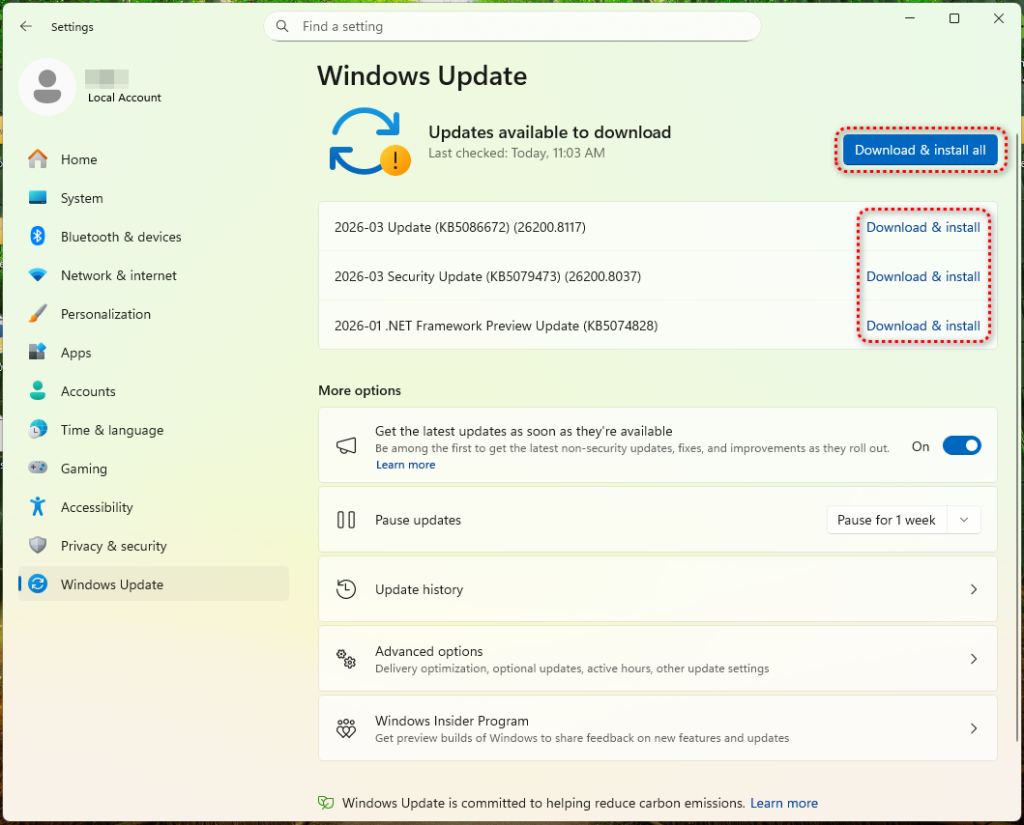

Windows 更新する方法

Windows 方法はWindows 標準の更新機能Windows 。「スタート」メニューを開き、「設定」>「Windows 」の順に選択し、「更新プログラムを確認する」をクリックしてください。まずは常にこの手順から始めることをお勧めします。

マイクロソフトは、Microsoft Update カタログを通じてスタンドアロンの更新プログラム パッケージを提供しています(catalog.update.microsoft.com)ですが、手動ダウンロードの正規の入手先はここだけです。Windows ファイルとして提供している他のウェブサイトは、すべて不審なものとして扱うべきです。

MicrosoftサポートやWindows 装ったページには注意してください。見た目は本物そっくりに見えますが、重要なのはURLです。正規のMicrosoftページは、末尾が microsoft.com. 次のようなドメイン microsoft-update[.]support 一見すると信憑性があるように見えるかもしれませんが、マイクロソフトとは一切関係がありません。

緊急の更新プログラムをインストールするよう促すメール、テキストメッセージ、または通知を受け取った場合は、リンクをクリックしないでください。代わりに、「設定」>「Windows 」を開き、直接確認してください。

最後に、自動更新を有効にすることを検討してください。これにより、手動で更新プログラムをダウンロードする手間が省け、偽の更新プログラムを誤ってインストールしてしまうリスクも軽減されます。

妥協の指標(IOCs)

ファイルハッシュ (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

ドメイン

microsoft-update[.]support(フィッシングの餌)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(C2リレー)store8[.]gofile[.]io(情報流出)www[.]myexternalip[.]com(IP調査)ip-api[.]com(位置情報)

ファイルシステムの痕跡

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk