脅威ハンティングの過程で、我々は、以前の調査で特定したのと同じマルウェアローダーを使用して、別の脅威を拡散させるキャンペーンを発見しました。その脅威とは「Needle Stealer」と呼ばれるデータ窃取型マルウェアで、感染したデバイスからブラウザデータ、ログインセッション、仮想通貨ウォレットなどの機密情報を密かに収集するように設計されています。

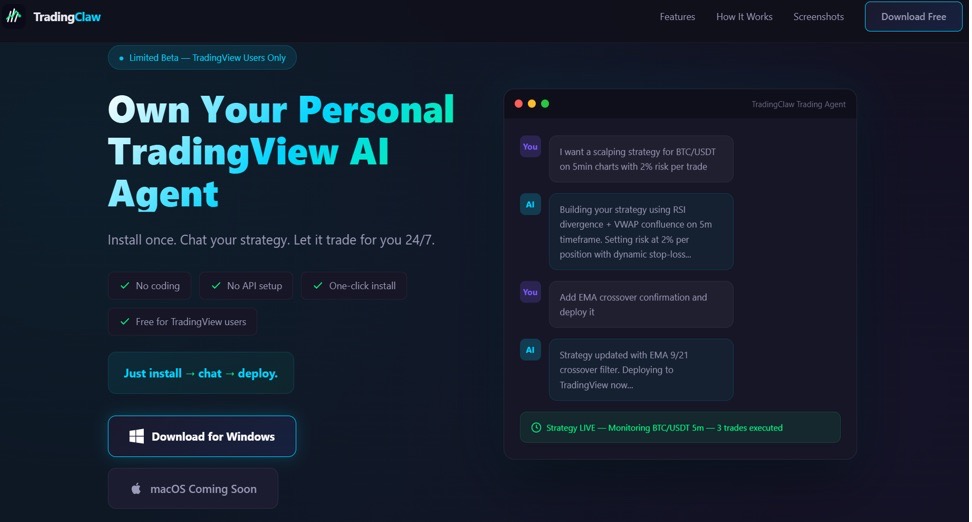

このケースでは、攻撃者は「」というツールを宣伝するウェブサイトを利用して トレーディングクロー (tradingclaw[.]pro)、これはTradingView向けのAI搭載アシスタントであると謳っている。

TradingViewは、トレーダーが金融市場を分析するために利用する正規のプラットフォームですが、この偽のTradingClawサイトはTradingViewの一部ではなく、また、その正規のスタートアップとも一切関係がありません tradingclaw.chatその代わりに、ここでは人々を騙してマルウェアをダウンロードさせるための餌として使われている。

「ニードル・スティーラー」とは何ですか?

Needleは、Golangで書かれたモジュール式の情報窃取ツールです。簡単に言えば、これはモジュール式に構成されているため、攻撃者は窃取したい情報に応じて機能をオンまたはオフにできるということです。

コントロールパネルによると、Needleには以下の機能が含まれています:

- ニCore:主要なコンポーネントであり、フォームグラブ(ウェブサイトに入力したデータを取得する機能)やクリップボードの乗っ取りなどの機能を備えている

- 拡張モジュール:ブラウザの制御、トラフィックのリダイレクト、スクリプトの挿入、およびダウンロードファイルの置換を行います

- デスクトップウォレットスプーファー:Ledger、Trezor、Exodusなどの仮想通貨ウォレットアプリを標的とする

- ブラウザウォレットのスプーファー:MetaMaskやCoinbaseなどのブラウザベースのウォレットを標的とし、シードフレーズの抽出を試みる

また、このパネルには、GoogleやCloudflare風の偽ページを生成する「近日公開」機能も表示されており、攻撃者がより高度なフィッシング手口へと拡大する計画であることがうかがえる。

TradingClawキャンペーンの分析

このキャンペーンでは、TradingClawをAI取引ツールとして宣伝する偽のウェブサイトを通じて、マルウェアが拡散されています。

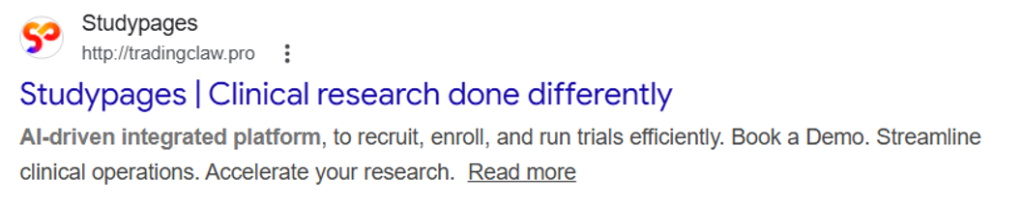

このサイト自体は、訪問者によって異なる動作をします。場合によっては、訪問者に偽のTradingClawページが表示されることもあれば、別のサイトにリダイレクトされることもあります(studypages[.]com)。この種のフィルタリングは、攻撃者が検知を回避し、悪意のあるコンテンツを標的とした対象にのみ表示するために一般的に使用されます。例えば、検索エンジンにはStudypagesのバージョンが表示されます:

ユーザーが操作を続行すると、ZIPファイルのダウンロードを促すメッセージが表示されます。このファイルには、感染プロセスの第一段階が含まれています。

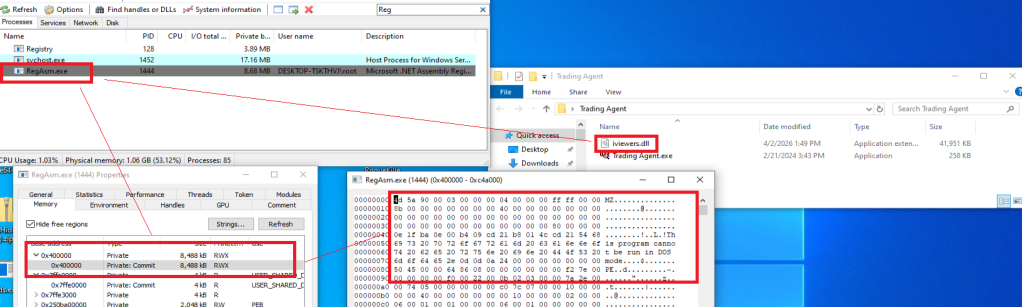

前回の攻撃と同様、今回の攻撃も「DLLハイジャック」と呼ばれる手法を利用しています。簡単に言えば、マルウェアが信頼できるプログラムによって自動的に読み込まれる正規のファイルに偽装するということです。プログラムが実行されると、ユーザーは気づかないうちに、その代わりに悪意のあるコードが実行されてしまいます。

この場合、DLLローダー(名前は iviewers.dll)が最初に実行されます。その後、第2段階のDLLが読み込まれ、最終的にNeedle Stealerが正規Windows に注入されます(RegAsm.exe)プロセス・ホローイングと呼ばれる手法を用いて。

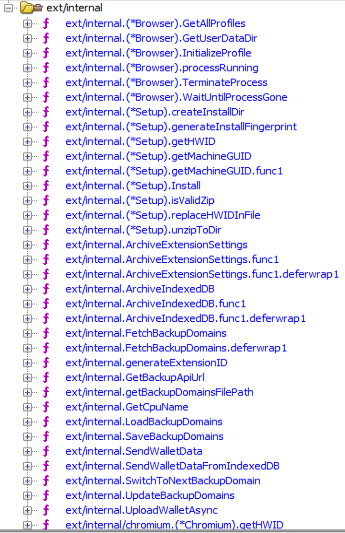

このスティーラーはGo言語で開発されており、機能の大部分は「ext」パッケージに実装されています。

このマルウェアの動作

インストールが完了すると、Needleコアモジュールは以下の機能を利用できます:

- 感染したシステムのスクリーンショットを撮る

- 閲覧履歴、Cookie、保存された情報などのブラウザデータを盗む

- TelegramやFTPクライアントなどのアプリからデータを抽出する

- .txtファイルやウォレットデータなどのファイルを収集する

- 仮想通貨ウォレットの情報を盗む

特に懸念される機能の一つは、悪意のあるブラウザ拡張機能をインストールできる点である。

悪意のあるブラウザ拡張機能

この情報窃取型マルウェアは、悪意のあるブラウザ拡張機能の配布にも対応しており、攻撃者が被害者のブラウザを乗っ取るための強力な手段を提供しています。

これらの拡張子には複数のバリエーションが存在し、それぞれファイル構造や構成要素がわずかに異なっています。裏側では、このマルウェアはGolangの組み込み機能を利用して、隠されたZIPアーカイブ(多くの場合、 base.zip または meta.zip) には、拡張ファイルと設定ファイル(cfg.json).

一部 cfg.json 設定ファイル:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…この設定ファイルは極めて重要です。このファイルは、マルウェアに対し、盗んだデータをどこに送信するか(コマンド&コントロールサーバー)、どの悪意のある拡張機能をインストールするか、そしてどの機能を有効にするかを指示します。

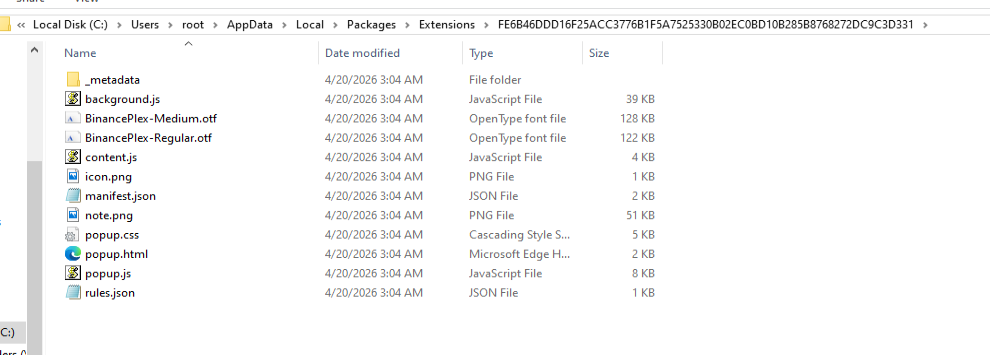

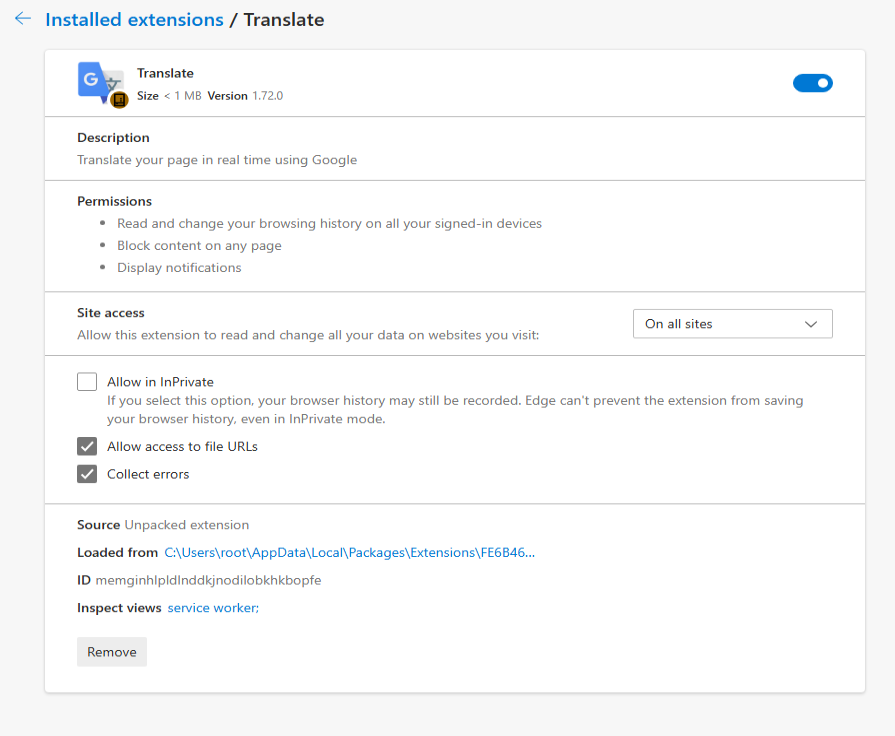

stealer拡張機能は、パス内のランダムなフォルダに配置されます %LOCALAPPDATA%\Packages\Extensionsこのフォルダには、主に3つのファイルが含まれています popup.js, content.js、そして background.js.

分析対象の拡張機能には、Googleに関連する名前がついています。

悪意のある拡張機能ができること

この拡張機能は、攻撃者にブラウザをほぼ完全に制御させるものであり、その機能は一般的なマルウェアをはるかに凌駕しています。

次のことができます:

- 組み込みのAPIキーを使用してリモートサーバーに接続し、定期的に指示を確認します。また、メインサーバーがオフラインになった場合は、バックアップドメインに切り替えることも可能です。

- 感染したユーザーを長期的に追跡するために、一意のIDを生成する。

- 閲覧履歴をすべて収集する そして、それをリモートサーバーに送信します(

/upload). - アクセスしたサイトを含め、自分の行動をリアルタイムで監視し、攻撃者が制御するリダイレクトルールを適用します。これにより、攻撃者はユーザーに気付かれることなく別のウェブサイトへ誘導したり、ページの表示内容を変更したり(コンテンツの挿入や非表示を含む)することが可能になります。

- ダウンロードを傍受し、正当なファイルを削除して、攻撃者が管理するサーバーから取得した悪意のあるファイルと置き換える。

- スクリプトをWebページに直接埋め込み、さらなるデータの窃取や改ざんを可能にする。

- 攻撃者が制御するテキストや画像を含む偽のブラウザ通知を表示する。

攻撃者とどのように通信するのか

このマルウェアとその拡張機能は、いくつかのAPIエンドポイントを使用してコマンド&コントロール(C2)サーバーと通信します。これらは、基本的に特定のタスクに使用される異なる「チャネル」です:

/backup-domains/active—メインサーバーがブロックされた場合でも接続を維持できるよう、バックアップサーバーを呼び出します/upload—盗んだデータを攻撃者に送信する/extension—リダイレクト、ダウンロード、および通知に関する指示を受け取る/scripts—悪意のあるコードをダウンロードし、Webページに埋め込む

安全に過ごすには

詐欺師たちは、偽のウェブサイトを本物のように見せかけるために、AIをテーマにしたツールをますます多用しています。今回のケースでは、いわゆる「AI取引アシスタント」を装い、人々を騙してマルウェアをインストールさせようとしていました。

リスクを軽減するには:

- ソフトウェアは公式ウェブサイトからのみダウンロードしてください。あるツールが有名なプラットフォームに対応していると謳っている場合は、そのプラットフォームの公式サイトで、それが本物かどうかを確認してください。

- ファイルを実行する前に、作成者を確認してください。発行元名を確認し、見覚えがないものや不審なものは避けてください。

- ブラウザの拡張機能を定期的に確認してください。見覚えのないものはすべて削除し、特に自分でインストールした覚えのない拡張機能は削除してください。

影響を受けたと考える場合の対処法

この情報窃取型マルウェアをダウンロードしてしまった可能性がある場合は:

- IOCsの項目に記載されているC2サーバーとの通信について、EDRおよびファイアウォールのログを確認してください。

- 別の、ウイルスに感染していない端末から、重要なアカウント(Google、Microsoft 365、銀行のポータルサイト、GitHub、Discord、Telegram、Steam、および仮想通貨取引所など)のすべてのアクティブなセッションからログアウトしてください。この端末からアクセスしたアカウントについては、すべてのパスワードを変更し、2段階認証を有効にしてください。

- フォルダを確認してください

%LOCALAPPDATA%\Packages\Extensionsおよび不審なブラウザ拡張機能。 - その端末に仮想通貨ウォレットがある場合は、直ちに安全な端末へ資金を移動させてください。これこそが、こうした悪意のある運営者が真っ先に狙う標的だからです。

- Malwarebytesでフルスキャンを実行してください。

妥協の指標(IOCs)

ハッシュ

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

ドメイン

Tradingclaw[.]pro: 偽サイト

Chrocustumapp[.]com: 悪意のある拡張機能に関連する

Chrocustomreversal[.]com: 悪意のある拡張機能に関連する

google-services[.]cc: CountLoader/DeepLoad に関連する

Coretest[.]digital: C2パネル

Reisen[.]work: C2パネル

IPアドレス

178[.]16[.]55[.]234: C2パネル

185[.]11[.]61[.]149: C2パネル

37[.]221[.]66[.]27: C2パネル

2[.]56[.]179[.]16: C2パネル

178[.]16[.]54[.]109: C2パネル

37[.]221[.]66[.]27: C2パネル

209[.]17[.]118[.]17: C2パネル

162[.]216[.]5[.]130: C2パネル

研究者からの最新情報 2026年4月28日

マルウェアのファミリーを「CountLoader/DeepLoad」と明記するように更新しました。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。