サイバーセキュリティの基礎と保護

サイバーセキュリティは初めてですか?このサイトをご覧ください。

サイバー犯罪について知っておくべきすべてのこと

サイバー犯罪の世界は常に変化している。ウイルスが登場した当初は、そのほとんどがいたずらだった。オンラインで安全に過ごすためにできることの1つは、ウェブ上に潜む脅威の数々について常に知識を得ることです。この情報ハブを利用して、サイバー脅威について知っておくべきこと、そしてそれを阻止する方法をすべて学びましょう。

アンチウイルス

ウイルス対策とマルウェア対策の違いとは?どちらもサイバーセキュリティ・ソフトウェアを指しますが、これらの用語は何を意味し、今日のオンライン・デジタルの脅威とどのように関係しているのでしょうか?

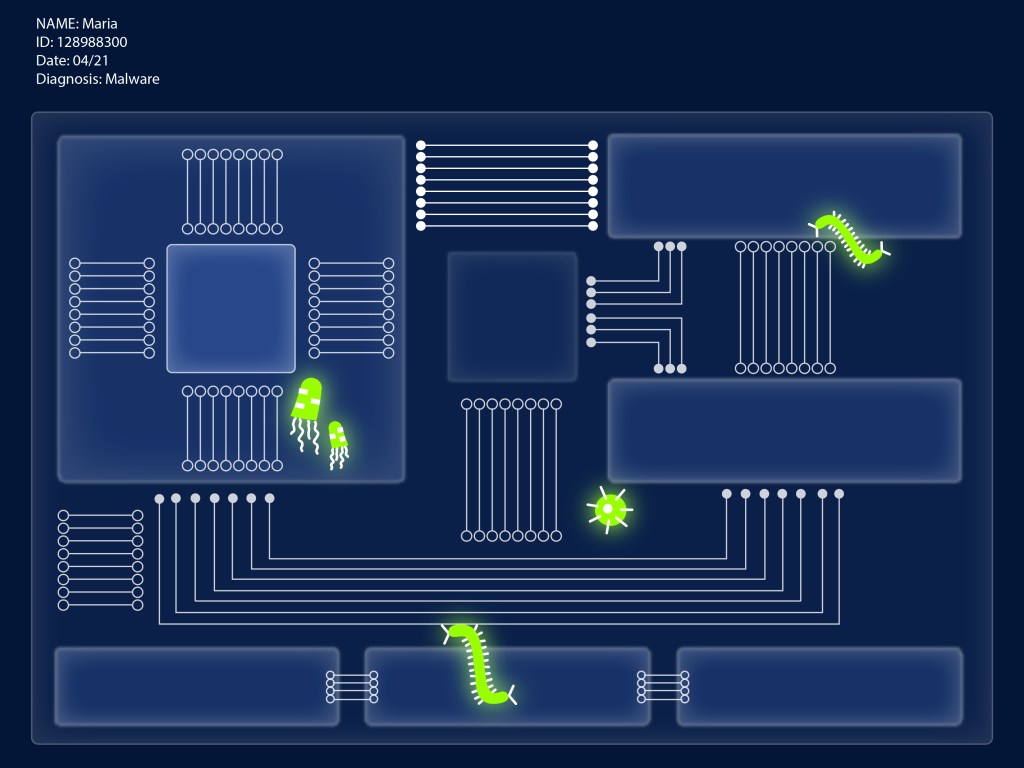

マルウェア

マルウェア(悪意のあるソフトウェア)とは、悪意を持ったあらゆる種類のコンピュータ・ソフトウェアを指す包括的な用語です。オンライン上の脅威のほとんどは、マルウェアの一種です。

ランサムウェア

ランサムウェアは、ユーザーのファイルやデバイスをロックし、アクセスを回復するために匿名のオンライン支払いを要求するマルウェアの新しい形態です。

アドウェア

アドウェアはマルウェアの一種で、お使いのデバイスに潜んで広告を表示します。アドウェアの中には、あなたのオンライン上での行動を監視し、特定の広告を表示するものもあります。

スパイウェア

スパイウェアはマルウェアの一種で、あなたのデバイスに潜み、あなたの行動を監視し、銀行情報やパスワードなどの機密情報を盗み出します。

Hacker

ハッキングとは、コンピュータ、スマートフォン、タブレット端末、さらにはネットワーク全体などのデジタル機器を侵害しようとする行為を指す。Hackers 動機は、個人的な利益のため、声明を出すため、または単にできるからです。

フィッシング

フィッシングとは、電子メールや電話で信頼できる機関を装い、パスワード、クレジットカード番号、その他の機密情報を共有するようだます手口です。

データ漏洩

情報漏えいは、サイバー犯罪者がコンピュータシステムやネットワークに不正アクセスし、その中に含まれる顧客やユーザーの個人的、機密的、または極秘の個人データや財務データを盗むことを可能にするサイバー攻撃の結果として発生します。

Android

Android 地球上で最大のモバイルOSであり、20億台以上のデバイスに搭載されている。このため、Android プラットフォームは、ウイルスやその他のマルウェアを拡散しようとするサイバー犯罪者の最大の標的にもなっている。

トロイの木馬

トロイの木馬とは、ある機能を実行すると主張しながら、実際には別の機能を実行するプログラムのことで、通常は悪意のあるものです。トロイの木馬は、添付ファイル、ダウンロード、偽のビデオ/プログラムの形をとることがあります。

Mac アンチウイルス

その評判とは裏腹に、Macはいまだにサイバー脅威に対して脆弱である。また、安全だと思い込んでいるユーザーを食い物にしようと躍起になっているhackersターゲットにもなっている。

エモテ

Emotetは、元々は金融データを盗むことを目的としたバンキング型トロイの木馬として設計されたマルウェアの一種ですが、進化を遂げ、世界中のユーザーにとって大きな脅威となっています。

キーロガー

キーロガーは、コンピューター上であなたが何を見、何を言い、何をしたかを密かに記録します。雇用主は従業員を監視するためにキーロガーを使用しますが、サイバー犯罪者もキーロガーを使用します。

スパム

スパムとは、大量に送信される迷惑なデジタル通信のことである。そして、それは単なる迷惑ではない。今日のスパムは深刻な脅威である。

SQLインジェクション

サイバー犯罪者はSQLインジェクションを使用して、Webアプリケーションのソフトウェアの脆弱性を悪用し、機密性の高い貴重なデータに不正アクセスします。

DDoS

DDoSは悪意のあるネットワーク攻撃で、hackers 多数のインターネット接続デバイスからの偽のウェブトラフィックやリクエストでウェブサイトやサービスを圧倒する。

スプーフィング

なりすましとは、誰かや何かが被害者の信頼を得たり、システムにアクセスしたり、データを盗んだり、マルウェアを拡散させたりするために、他の何かのふりをすることである。

暗号ジャッキング

クリプトジャッキングとは、ビットコインのような貴重なオンライン通貨を採掘するために、あなたのデバイスに隠れてそのコンピューティングリソースを盗むマルウェアの一種です。

詐欺電話

Eメールにとってのスパム、電話にとってのロボコール。迷惑で、自動化され、しばしば違法な録音メッセージです。サイバー犯罪者は、ロボコールを使って被害者から情報や金銭を盗みます。

エクスプロイト

エクスプロイトは、OSやそのアプリケーションのコードに隠されたソフトウェアの脆弱性を利用するもので、サイバー犯罪者はこれを利用してシステムに不正アクセスする。

不正広告

マルバタイジング(悪意のある広告)とは、オンライン広告を利用してマルウェアを配布することで、ユーザーとのやり取りはほとんど必要ない。

バックドア

バックドアとは、許可されたユーザーと許可されていないユーザーが、通常のセキュリティ対策を回避し、コンピュータシステム、ネットワーク、またはソフトウェアアプリケーションの高レベルのユーザーアクセス(別名ルートアクセス)を取得することができるあらゆる方法を指します。

Identity 盗難

Identity 、犯罪者が詐欺を働く、利益を受ける、何らかの方法で金銭的な利益を得るなどの目的で、他人の個人情報(氏名、ログイン名、社会保障番号、生年月日など)を入手または使用して、その人の身元になりすましたり、その人の口座にアクセスしたりすることで発生する。

コンピューターウイルス

コンピュータ・ウイルスは、他のプログラム(文書など)に添付されたマルウェアで、人間の操作が必要なターゲット・システム上で最初に実行された後に複製され、拡散することができる。多くのウイルスは有害で、データを破壊したり、システムリソースを遅くしたり、キー入力を記録したりします。

ガンドクラブ

GandCrab ランサムウェアは、被害者のファイルを暗号化し、データへのアクセスを取り戻すために身代金の支払いを要求するマルウェアの一種です。GandCrabは、MicrosoftWindows動作するPCを持つ消費者や企業を標的としています。

VPN

VPN(バーチャル・プライベート・ネットワーク)とは、インターネットを介した人とデバイスの安全な接続のことです。VPN 、あなたが誰であるか、あなたがどこにいるか、あなたが何を見ているかを見ることを阻止することによって、オンラインをより安全かつプライベートにします。

ソーシャル・エンジニアリング

ソーシャル・エンジニアリングとは、サイバー犯罪者が被害者に何らかの疑わしい行動を取らせるために用いる手法のことで、多くの場合、セキュリティの侵害、金銭の送金、個人情報の提供などが含まれる。

パスワードマネージャー

パスワード・マネージャーは、オンライン認証情報を保存・管理するために設計されたソフトウェア・アプリケーションです。通常、これらのパスワードは暗号化されたデータベースに保存され、マスターパスワードの後ろにロックされます。

EDRとは?

エンドポイント検出と対応とは?EDRはどのように機能し、アンチウイルスやアンチマルウェアとどう違うのか?

エンドポイント・プロテクションとは何か?

エンドポイントプロテクションとは?アンチウイルスとは?ビジネス・アプリケーションとコンシューマー・アプリケーション。どのように機能し、何があなたのビジネスに最適かを学びましょう。

ファーミング

ファーミングは、ユーザー名、パスワード、財務データ、その他の個人情報を盗む目的で、正規のサイトから偽のサイトへのウェブトラフィックのリダイレクトを伴います。

Ryukランサムウェア

リュークという名前は、かつて日本の人気コミックやアニメシリーズに登場する架空のキャラクター特有のものだったが、今では世界中のシステムを苦しめる最も厄介なランサムウェア・ファミリーの1つの名前となっている。

トリックボット

TrickBotはバンキング型トロイの木馬で、財務情報、口座情報、個人を特定できる情報(PII)を盗むだけでなく、ネットワーク内で拡散し、ランサムウェア、特にRyukをドロップします。

四半期および年次報告書

サイバー犯罪の世界は、テクノロジーの世界そのものとよく似ている。毎年、新しいトレンド、新しいイノベーション、新しいツールが登場する。サイバー犯罪が年々どのように変化しているかを知るには、サイバー脅威レポートや特別なトピックに関するレポートをご覧ください。

サイバー犯罪の戦術とテクニック:

マルウェアの現状:

オンラインで安全に過ごすためのヒント

マルウェアやその他のサイバー脅威に、一日を台無しにされないようにしましょう。安全で、楽しく、オンラインを使いこなすためのヒントやテクニック、ガイドで、サイバー犯罪者の一歩先を行きましょう。

モバイル・セキュリティ

サイバー攻撃はパソコンだけの問題ではない。スマートフォンやタブレットも脆弱なのだ。実際、サイバー犯罪者はこれらを次のフロンティアと見なしています。これらの記事で、最新のモバイル・サイバー犯罪について学んでください。