Знаете ли вы, что на основе используемых вами расширений для браузера о вас могут составить профиль? Рекламодатели могут определить, какие расширения у вас установлены, и на основе этой информации составить представление о том, каким пользователем вы являетесь.

Например, вы гордитесь тем, что умеете удачно делать покупки в Интернете и никогда не платите полную цену? Возможно, вы используете расширение для покупок, которое просматривает Интернет в поисках действующих промокодов. А может, вы — разработчик, создающий онлайн-инструменты? Возможно, вы используете расширения для анализа производительности сайтов, проверки доступности или осмотра элементов страниц. А может быть, вы просто продуктивный человек? Скорее всего, вы используете расширения для управления вкладками, создания сводок контента или даже отслеживания задач с установленными сроками.

Рекламодатели интересуются вашими расширениями для браузера, поскольку они показывают, к какой аудитории вы относитесь и что вы, скорее всего, готовы купить. Но дело не только в рекламодателях. Чем больше данных о вас находится в открытом доступе, тем больше возможностей для злоумышленников, мошенников и преследователей.

Если веб-сайт может определить, что у вас установлено, он может узнать о вас гораздо больше, чем вы могли бы предположить.

Это не гипотетическая проблема. Согласно недавним отчетам, выяснилось , что LinkedIn скрипты для сканирования браузеров посетителей на наличие более 6 000 Chrome , связывая эти данные с профилями пользователей.

А в начале этого года киберпреступники взломали крупного брокера данных — компанию Gravy Analytics. Это малоизвестная компания, которая собирает огромные объемы данных о местоположении смартфонов. Хотя компания собирает эти данные на законных основаниях, в результате взлома была раскрыта крайне конфиденциальная информация, что подвергло риску миллионы людей.

Какие расширения можно профилировать?

В прошлом году группа аспирантов изучала, как именно некоторые веб-сайты отслеживают пользователей с помощью установленных ими расширений для браузеров. Один из студентов составил внушительный список, включающий более 10 000 расширений. Их исследования показали, что расширению невозможно полностью скрыть себя без внесения изменений в базовую технологию браузера.

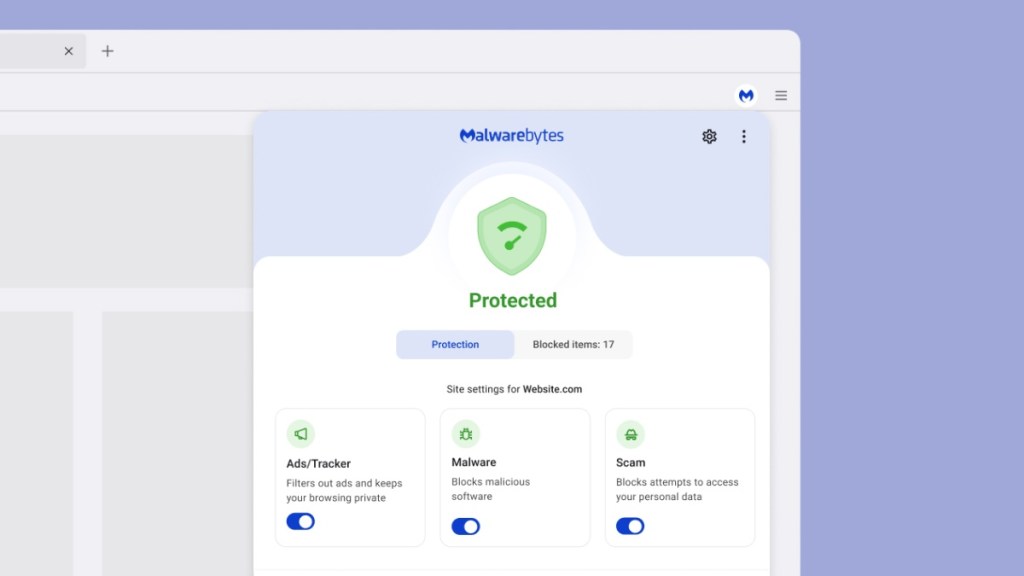

Возьмем,Browser Guard примеру, Malwarebytes Browser Guard . Ему необходимо осуществлять внутреннюю связь, чтобы проверять такие вещи, как: «Входит ли этот сайт в список разрешенных?» или «Произошло ли событие, о котором нужно уведомить пользователя?». В силу особенностей работы браузеров эта система обмена сообщениями не полностью изолирована от веб-страницы, а это означает, что её можно отслеживать.

Может показаться, что шифрование решит эту проблему, но всё не так просто. Если только одно расширение шифрует свои данные определенным образом, то само это поведение становится уникальным «отпечатком».

Как мы сделали Browser Guard

Тем не менее, мы добавили в Browser Guard дополнительные механизмы Browser Guard рекламодателям и мошенникам было сложнее обнаружить, что вы установили эту программу. Оставаясь незаметной, Browser Guard к информации о вас и не дает другим пользователям возможности реагировать на вашу активность.

Использование API хранилища браузера

Любые данные, оставшиеся на странице, могут быть использованы для определения установленных расширений.Browser Guard доступные инструменты расширений, предоставляемые разработчиками браузеров, чтобы не оставлять подобных следов.

Использование динамических URL-адресов

use_dynamic_url это флаг, который можно включить в файле манифеста расширения для браузера.

- По умолчанию этот параметр отключен в браузерах Chrome Edge.

- В Firefox эта функция включена по умолчанию, и отключить её невозможно.

Что это значит для идентификации по отпечаткам пальцев?

Раньше веб-сайт мог просто проверять наличие определённых ресурсов, например изображения, загруженного расширением. Если он обнаруживал этот ресурс, то понимал, что расширение установлено.

Однако динамические URL-адреса генерируют новый уникальный идентификатор для каждого сеанса просмотра, поэтому, когда сайт пытается применить тот же трюк, создается впечатление, что расширение не существует.

На самом деле мы обнаружили, что этот метод также используется некоторыми программами, блокирующими блокировщики рекламы, для определения того, какой именно блокировщик рекламы запущен на компьютере.

Что другие пользователи могут увидеть в ваших расширениях (Chrome )

Если вы читаете эту статью в Chrome, нажмите кнопку ниже, чтобы узнать, какие установленные расширения можно обнаружить с помощью общедоступных ресурсов — с помощью того же метода, который описан в этой статье.

Затем установите Browser Guard Chrome и убедитесь, что ваша конфиденциальность сохраняется.