GlassWorm скрывается в инструментах для разработчиков. Проникнув внутрь, он похищает данные, устанавливает вредоносное ПО для удаленного доступа и даже поддельное расширение для браузера, предназначенное для отслеживания активности. Хотя атака начинается с разработчиков, ее последствия могут быстро распространиться. Используя похищенные учетные данные, токены доступа и скомпрометированные инструменты, злоумышленники могут проводить более масштабные атаки на цепочку поставок, подвергая риску как компании, так и обычных пользователей.

Как начинается инфекция

GlassWorm обычно распространяется через каналы разработчиков. Это означает, что системы программистов подвергаются взлому в результате загрузки вредоносных пакетов из репозиториев кода, таких как npm, GitHub, PyPI и т. д. Речь может идти как о новых вредоносных пакетах, так и о модифицированных пакетах, размещённых на учётных записях, которые ранее считались надёжными, но теперь были взломаны.

Разработчик устанавливает или обновляет надежный или популярный пакет npm/PyPI либо расширение VS Code, однако учетная запись разработчика или цепочка поставок подверглись взлому.

Что происходит после установки

После загрузки пакета запускается скрипт предварительной установки или скрытый загрузчик Unicode, который определяет конфигурацию компьютера. Если обнаруживается русская локаль, выполнение останавливается. В противном случае скрипт выжидает несколько часов, а затем незаметно связывается с блокчейном Solana, чтобы узнать, откуда загрузить второй этап заражения. Вместо того чтобы жестко прописывать ссылку, которая может быть удалена, злоумышленник сохраняет эту информацию в поле «memo» транзакции Solana.

Второй этап: кража данных

Полезный груз второго этапа представляет собой программу для кражи данных, которая нацелена на профили расширений браузера, автономные приложения-кошельки и файлы .txt/изображения, в которых, вероятно, хранятся седы или ключи, а также токены npm, учетные данные Git, секретные данные VS Code и учетные данные поставщиков облачных сервисов. После сбора этой информации она отправляет её на удалённый сервер с помощью запроса POST.

Третий этап: полный взлом системы

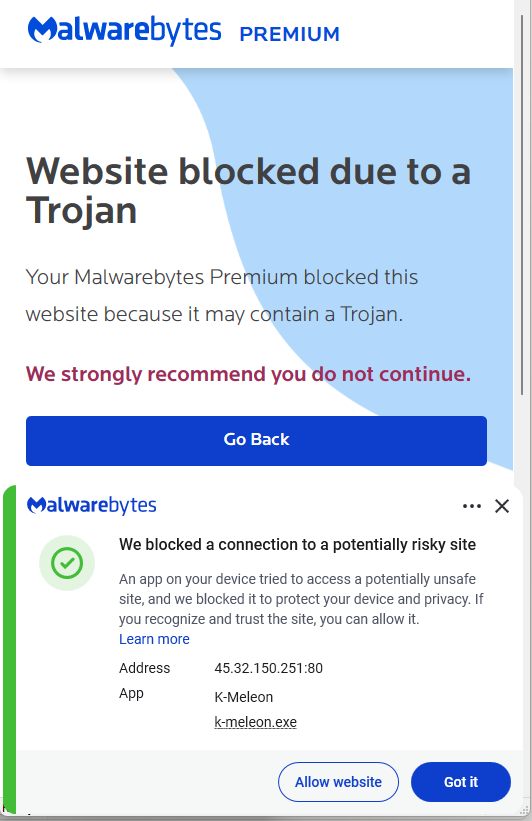

Затем следует третий этап. Вредоносная программа загружает два основных компонента: фишинговый бинарный файл для устройств Ledger/Trezor, предназначенный для пользователей, у которых подключено устройство Ledger или Trezor, а также троян удаленного доступа (RAT) на базе Node.js с несколькими модулями, включая программы для кражи учетных данных браузера и установщик Chrome. Для обеспечения постоянного присутствия в системе программа настраивает запланированные задачи и ключи реестра «Run», благодаря чему троян запускается при каждой перезагрузке.

RAT не использует жестко заданный адрес основного сервера управления (C2). Вместо этого он выполняет поиск закрепленного открытого ключа в распределенной хеш-таблице (DHT). DHT — это распределенная система, которая предоставляет службу поиска, аналогичную хеш-таблице. Пары «ключ–значение» хранятся в DHT и могут использоваться для извлечения значения, связанного с данным ключом. Если этот метод не срабатывает, RAT возвращается к блокчейну Solana, чтобы получить новый IP-адрес.

Отслеживание и мониторинг действий в браузере

Кроме того, RAT принудительно устанавливает Chrome (в примере, описанном Aikido, оно маскируется под «Google Docs Offline»), которое выполняет функцию встроенного средства слежения за сессией. Помимо кражи файлов cookie, данных localStorage, полного дереваDOM(Document Object Model) активной вкладки, закладок, скриншотов, нажатий клавиш, содержимого буфера обмена, до 5000 записей истории браузера и списка установленных расширений, оно также может использоваться для создания скриншотов и в качестве кейлоггера.

Как это выглядит с точки зрения жертвы

С точки зрения жертвы всё это происходит совершенно незаметно. Если она будет внимательно следить за происходящим, то может заметить несколько подозрительных исходящих подключений, записи в журнале автозапуска и новое расширение браузера.

Кто подвержен риску и как это может распространиться

Судя по всему, нынешняя схема нацелена на разработчиков, которые могут владеть криптовалютными активами, однако многие из этих компонентов и похищенная информация могут быть использованы для организации атак на цепочку поставок или для атак на другие группы пользователей.

Как оставаться в безопасности

Ввиду скрытого характера этой цепочки заражения существует две основные стратегии обеспечения безопасности:

- Отдавайте предпочтение проверенным, зафиксированным версиям и рассматривайте внезапные смены владельцев, появление новых сопровождающих или значительную переработку кода в промежуточных выпусках как повод для проведения проверки.

- Регулярно проверяйте расширения браузера, удаляйте все, что вам незнакомо, и с осторожностью относитесь к клонам или дубликатам приложений типа «Google Docs Offline».

- Проверьте запланированные задачи и папки автозагрузки в реестре на наличие неожиданных записей.

- Используйте актуальное антивирусное решение, работающее в режиме реального времени, для обнаружения и блокировки вредоносных подключений и загружаемого вредоносного ПО.

ИК (индикаторы взлома)

IP-адреса:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Ключи реестра:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Запланированная задача:

Имя: UpdateApp which runs: AghzgY.ps1

Расширение для браузера:

Отображаемое название: Google Docs Offline (версия 1.95.1)

Имя каталога Windows :jucku

Имя каталога расширений macOS: myextension

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.