Microsoft выпускает важные обновления безопасности во второй вторник каждого месяца, известный как «вторник патчей». Обновление этого месяца исправляет 79 уязвимостей Microsoft CVE, включая две уязвимости «нулевого дня ».

Microsoft определяет уязвимость «нулевого дня» как «недостаток в программном обеспечении, для которого еще не доступно официальное исправление или обновление безопасности». Таким образом, поскольку исправление теперь доступно, эти две уязвимости больше не являются уязвимостями «нулевого дня». Также нет оснований полагать, что они когда-либо активно эксплуатировались.

Но давайте посмотрим на возможные последствия, если вы не установите обновление.

Уязвимость, отслеживаемая как CVE-2026-21262 (оценка CVSS 8,8 из 10), представляет собой ошибку в Microsoft SQL Server, которая позволяет вошедшему в систему пользователю незаметно повысить свои привилегии и потенциально стать полноправным администратором базы данных (sysadmin). Обладая таким уровнем контроля, он может читать, изменять или удалять данные, создавать новые учетные записи и вмешиваться в конфигурации или задания базы данных. В то время как SQL Server должен проверять, что разрешено делать каждому пользователю, в данном случае его можно обманом заставить предоставить больше прав, чем предполагалось.

После того, как злоумышленник получил доступ, взаимодействие с пользователем не требуется: эксплуатация может происходить через сеть с помощью специально созданных SQL-запросов, которые злоупотребляют неисправными проверками разрешений. В типичном реальном сценарии эта ошибка будет вторым этапом в цепочке атак: сначала получить доступ с низкими привилегиями, затем использовать CVE-2026-21262, чтобы незаметно повысить себя до короля базы данных и начать переписывать скрипт.

CVE-2026-26127 (оценка CVSS 7,5 из 10) — это ошибка в платформе Microsoft .NET, которая позволяет злоумышленнику удаленно выводить из строя приложения .NET, фактически отключая их на некоторое время. Уязвимость присутствует в Microsoft .NET 9.0 и 10.0, в Windows, macOS и Linux, в среде выполнения .NET или библиотеках, а не в конкретном приложении. Другими словами, это ошибка в движке, который запускает код .NET, поэтому любое приложение, созданное с использованием уязвимых версий .NET, может подвергаться риску до тех пор, пока не будет исправлено.

Основным результатом является отказ в обслуживании: злоумышленник может вызвать сбой или нестабильность целевых процессов .NET, что приведет к простоям или снижению производительности. Для общедоступного веб-API, платежного сервиса или любого бизнес-приложения, построенного на .NET, это может означать реальные сбои и недовольство пользователей из-за постоянных отключений сервисов.

Уязвимости, затрагивающие пользователей Microsoft Office, представляют собой две уязвимости удаленного выполнения кода в Microsoft Office (CVE-2026-26110 и CVE-2026-26113), которые могут быть использованы через панель предварительного просмотра, а также уязвимость раскрытия информации в Microsoft Excel (CVE-2026-26144), которая может быть использована для вывода данных через Microsoft Copilot. Уязвимости Office регулярно появляются в выпусках Patch Tuesday, и в данном случае ни одна из них не была зарегистрирована как активно используемая.

Как применить исправления и проверить, защищены ли вы

Эти обновления устраняют проблемы безопасности и обеспечивают защиту ПК с Windows . Вот как убедиться в том, что обновления актуальны:

1. Откройте настройки

- Нажмите кнопку«Пуск»( Windows в левом нижнем углу экрана).

- Нажмите на кнопку Настройки (она выглядит как маленькая шестеренка).

2. Перейдите в раздел ОбновлениеWindows

- В окне "Параметры" выберите пункт "ОбновлениеWindows " (обычно он находится в нижней части меню слева).

3.Проверьте наличие обновлений

- Нажмите кнопку с надписью Проверить наличие обновлений.

- Windows поиск последних обновлений Patch Tuesday.

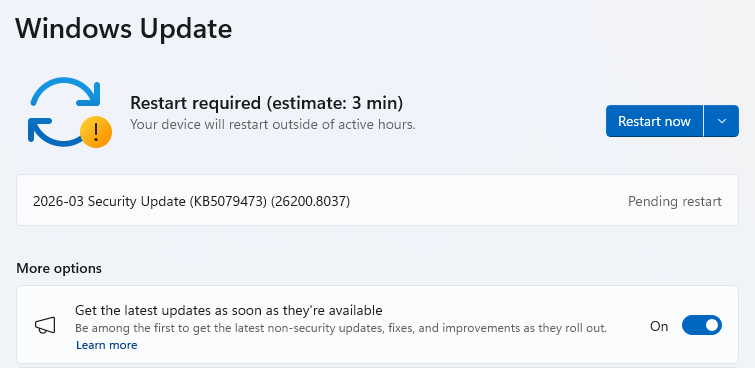

- Если вы выбрали получение последних обновлений, как только они становятся доступны, вы можете увидеть это в разделе«Дополнительные параметры».

- В этом случае вы можете увидеть Требуется перезапуск сообщение. Перезагрузите систему, и обновление будет завершено.

- Если нет, выполните следующие действия.

4. Загрузите и установите

- Если обновления найдены, они сразу же начнут загрузку. По завершении появится кнопка с надписью Install or Restart now.

- Нажмите Установить при необходимости и следуйте инструкциям. Обычно для завершения обновления требуется перезагрузка компьютера. В этом случае нажмите Перезапустить сейчас.

5. Дважды проверьте актуальность

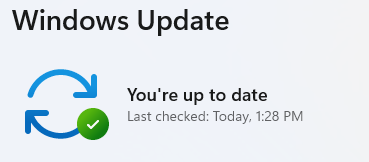

- После перезагрузки вернитесь в Windows Update и проверьте еще раз. Если появится надпись " Обновлено", значит, все готово!

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.