Если и есть что-то, что раздражает меня больше, чем мошенники, так это компании, которые ведут себя как мошенники, при этом оставаясь в рамках закона. Им удаётся продержаться на плаву и разочаровывать клиентов годами.

Именно поэтому иногда люди думают, что Malwarebytes Scam Guard может быть слишком осторожным при маркировке веб-сайтов. Некоторые сайты находятся в «серой зоне», где даже опытным исследователям приходится присмотреться дважды, чтобы понять, является ли что-то явным мошенничеством.

Именно это и произошло в данном случае.

Получив анонимное сообщение от клиента, я начал расследование по поводу электронного письма, которое система Scam Guard обозначила как крайне подозрительное.

Электронное письмо

Это письмо пришло с адреса anna@cosmosshift[.]org и продвигала сервис под названием Хранилище кредитных ресурсов, призывая получателей нажать кнопку с надписью Проверьте, имеете ли вы право на участие, прямо сейчас..

Здесь сразу же возникают тревожные сигналы:

- Домен отправителя (

cosmosshift.org) не имеет явного отношения к кредитным услугам или финансовым продуктам. Финансовой организации под названием «Cosmos Shift» не существует. - Это сообщение создает ощущение срочности в вопросе одобрения кредита — классическая тактика психологического давления, используемая в социальной инженерии.

- Он содержит физический адрес и ссылку для отказа от подписки, которые выглядят достоверно, но при этом являются распространённым приёмом в фишинге, известным как «отмывание легитимности».

В отличие от большинства фишинговых писем, в этом письме содержится персонализированное приветствие с указанием адреса электронной почты получателя. Поскольку получатель утверждает, что никогда не общался с отправителем, это позволяет предположить, что его данные могли быть получены от посредника по продаже данных или в результате предыдущей утечки данных.

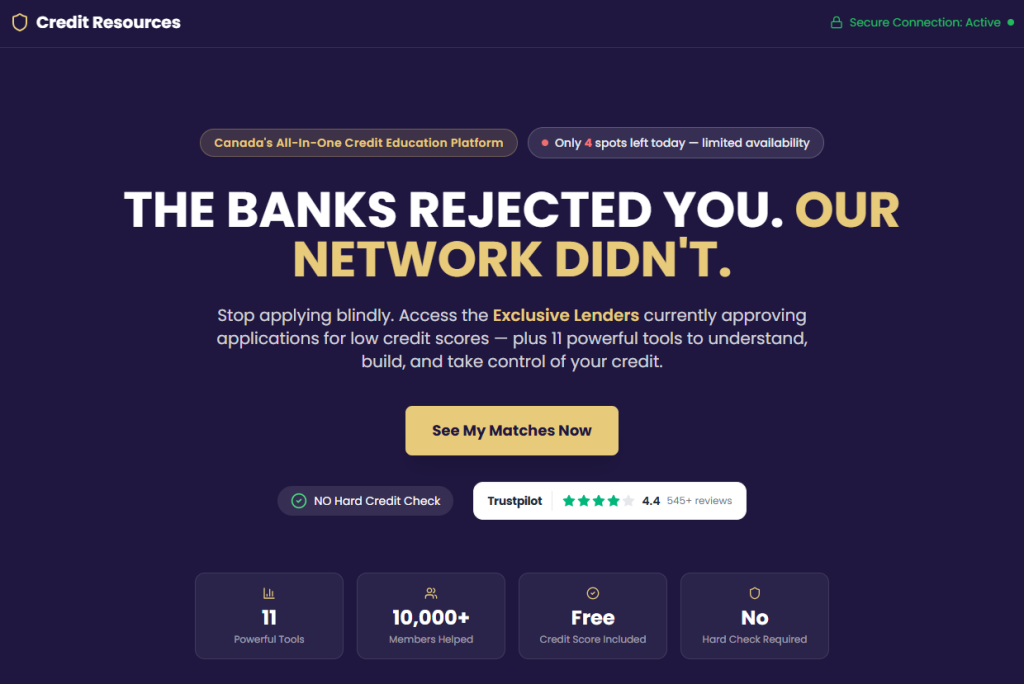

Сайт вызывает подозрения

При нажатии на ссылку открывается (yourcreditvault.com), сайт с профессиональным дизайном, который, судя по всему, предлагает кредитные услуги.

Но при ближайшем рассмотрении мы обнаружили ещё больше тревожных признаков:

- Сайт был создан с использованием Vite/React — современного фреймворка JavaScript, который чаще применяется в побочных проектах стартапов, чем в сфере регулируемых финансовых услуг.

- Ссылки на bolt.new позволяют предположить, что сайт, возможно, был создан с помощью инструментов искусственного интеллекта

- Видимых признаков безопасности банковского уровня отсутствует. Исходный код HTML показывает лишь базовую оболочку приложения без каких-либо признаков инфраструктуры шифрования, характерной для финансового сектора.

- Брендинг (включая логотип) выглядит как будто его создали на скорую руку

- Пакет JavaScript (

index-B54Ghi53.js) за формой отправки данных сильно зашифрован: этот прием используют киберпреступники, чтобы скрыть, куда отправляются введенные данные.

Само по себе ничто из этого не доказывает наличия злого умысла. Однако в совокупности все это создает впечатление, что речь идет о проекте, созданном наспех и предназначенном скорее для сбора данных, чем для предоставления надежных финансовых услуг.

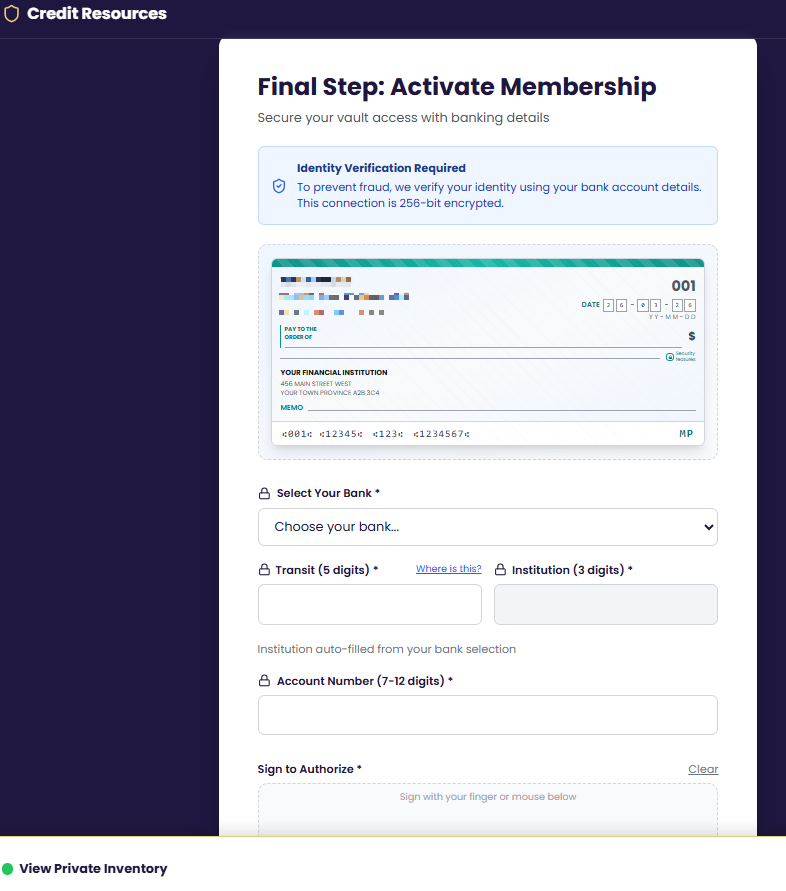

В форме собираются данные, и 20 долларов в неделю

Наибольшую озабоченность вызывает форма, в которой запрашивается чрезмерно большой объем данных для процедуры, позиционируемой как базовая проверка кредитоспособности.

Отслеживая сетевой трафик во время отправки формы, мы смогли точно определить, какие именно поля передаются:

- Личные данные: имя, фамилия, адрес электронной почты, телефон

- Адрес: улица, город, область, почтовый индекс

- Полные банковские реквизиты: название банка, код банка, код транзита, номер счета

- Данные по отслеживанию, связанные с рекламными кампаниями

- Подпись, нарисованная на экране, которая загружается на «Диск» владельца.

Это гораздо больше, чем требуется для проверки кредитоспособности.

Имея только эти банковские реквизиты, кто-либо может настроить мошеннические предварительно авторизованные списания (PAD). PAD — это форма прямого списания средств со счета, которая законно используется организациями, выставляющими счета, но также может стать предметом злоупотребления.

И, похоже, именно это и происходит.

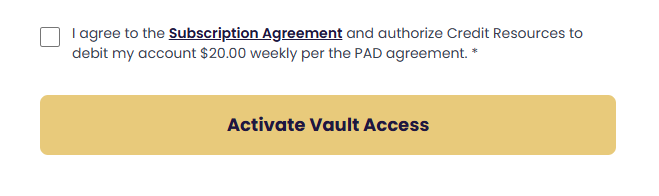

Небольшой флажок в сочетании с мелким шрифтом дает компании право снимать 20 долларов еженедельно в соответствии с соглашением о прямом дебетовании (PAD), которое целевой клиент только что подписал. Этот флажок служит двум целям: он обеспечивает операторам юридическое прикрытие («вы же согласились!») и превращает в оружие те самые реквизиты банковского счета, которые только что были указаны в форме.

Ориентация на социально незащищенных

Похоже, эта кампания специально нацелена на людей с плохой или ограниченной кредитной историей. Обещание «одобрение там, где другие отказывают» действует очень убедительно, особенно на тех, кто испытывает финансовые затруднения.

Это не случайные жертвы, а люди, которых выбрали в качестве мишени, поскольку их нужды делают их более склонными раскрывать конфиденциальную информацию, не проверяя источник.

Плата за обслуживание счета в размере 20 долларов в неделю (более 1000 долларов в год) может привести к овердрафту, комиссионным сборам и дальнейшим финансовым потерям.

Куда попадают ваши данные

Анализ сетевого трафика показал наличие сложной многофункциональной серверной инфраструктуры, в которой используются отдельные компоненты, каждый из которых может быть легитимным.

Supabase: Данные о жертвах отправляются с помощью запроса POST в проект Supabase:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

Supabase — это надежная и пользующаяся хорошей репутацией облачная платформа для баз данных, предлагающая бесплатные тарифные планы.

Brevo (ранее Sendinblue): это легальная платформа для массовой рассылки писем. Регистрация жертв на этом сайте означает, что им могут бесконечно отправлять последующие рекламные рассылки.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Диск и Таблицы: Поле данных подписи содержит signature_drive_url, что рукописные подписи жертв могут храниться на серверах Google Drive. A google_sheets_synced Это поле подтверждает, что поступающие записи о жертвах синхронизируются с активной таблицей Google Sheets, благодаря чему операторы получают доступ к панели мониторинга в режиме реального времени, где отображаются все, кто отправил форму.

По отдельности это надежные платформы. Вместе они образуют систему, предназначенную для:

- Сбор конфиденциальных личных и банковских данных

- Сохраняйте его в доступных форматах

- Добавлять пользователей в текущие маркетинговые или даже фишинговые кампании

Другими словами, отправка этой формы не только ставит под угрозу ваш банковский счет, но и может привести к тому, что вас внесут в список людей, которые, вероятно, снова станут мишенью для атак.

Инфраструктура

Инфраструктура, лежащая в основе этой кампании, охватывает несколько доменов:

cosmosshift[.]org(отправитель электронного письма)yourcreditvault[.]com(целевая страница).-

yourscore[.]ca(перенаправление после отправки формы) creditresources[.]ca(последующее электронное письмо, в котором был указан номер телефона 1-833-427-1562)debtlesscredit[.]com(еще один сайт, на котором указан тот же номер телефона)

Использование нескольких доменов и привязка одного телефонного номера к нескольким доменам вызывает сомнения в легитимности компании.

Так это же мошенничество?

Это зависит от того, как вы это определяете.

Хотя это, возможно, и не соответствует строгому юридическому определению мошенничества, мы понимаем, почему система Scam Guard заблокировала это сообщение, поскольку многие из используемых здесь приемов также встречаются в фишинговых письмах и на мошеннических сайтах.

Имеющиеся данные свидетельствуют о том, что эти сайты управляются реальными компаниями, однако они находятся в серой зоне. С одной стороны, у них есть регистрация в качестве юридических лиц, публичные веб-сайты и, судя по всему, даже некоторые довольные клиенты. С другой стороны, их бизнес-модель — взимание регулярных сборов за «программы» по кредитам или долгам — вызывает постоянный поток жалоб потребителей и обвинений в мошенничестве. Использование нескольких доменов (Credit Resources, Debtless Credit, Your Credit Vault) также указывает на стратегию привлечения потенциальных клиентов, которая широко распространена в сфере помощи по погашению долгов.

Вполне вероятно, что эти компании используют приобретенные списки адресов и, возможно, нашли адрес электронной почты нашего клиента в списке потенциальных клиентов. К сожалению, подобные списки покупают и продают как легальные маркетологи, так и киберпреступники.

Мы обратились к отправителю письма и в компанию Credit Resources за комментариями, но на момент публикации ответа не получили.

Что киберпреступники знают о вас?

Воспользуйтесь бесплатной функцией сканирования цифрового следа Malwarebytes, чтобы проверить, не была ли ваша личная информация раскрыта в Интернете.