Вложение в электронном письме, имитирующем сообщение от DHL и касающемся отправления, содержит ссылку на предварительно настроенный инструмент удаленного доступа SimpleHelp — идеальную отправную точку для злоумышленников, позволяющую им изучить сеть, похитить данные и установить дополнительное вредоносное ПО.

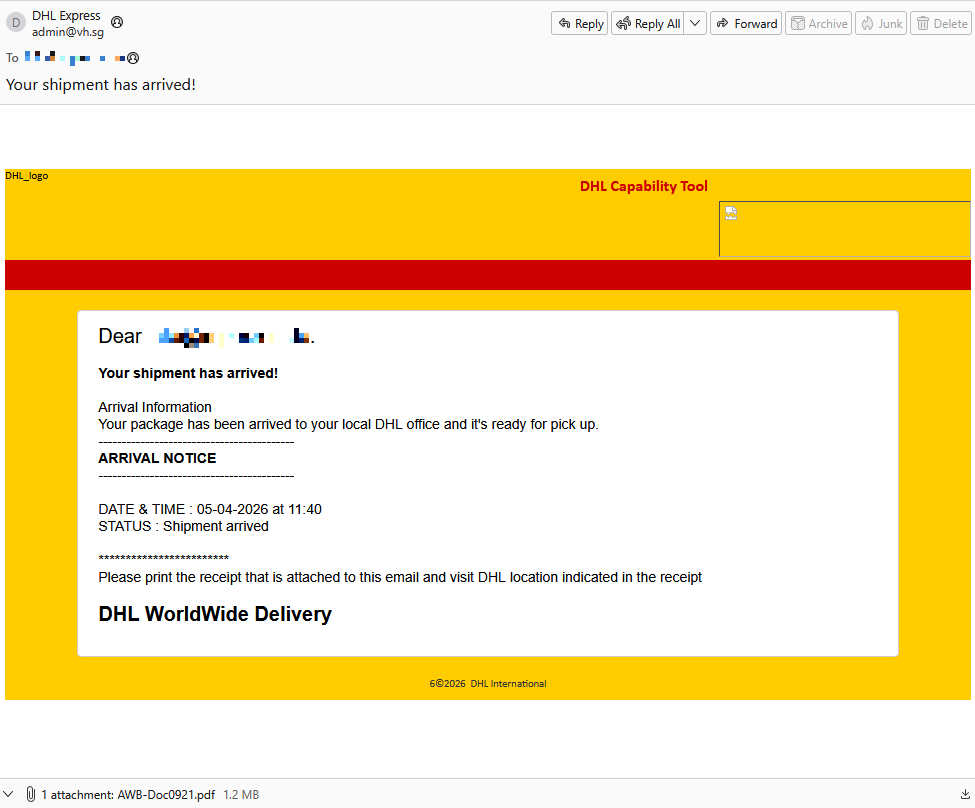

Немецкий поставщик промышленных запчастей и оборудования получил электронное письмо, якобы отправленное компанией DHL, в котором сообщалось о поступлении груза.

Учитывая сферу их деятельности, я полагаю, что они постоянно получают подобные письма. Но несколько деталей привлекли мое внимание:

- Адрес электронной почты отправителя не принадлежал компании DHL,

- адрес получателя был общим адресом info@ компании,

- изображения в электронном письме были размещены на

ecp.yusercontent.com, - и, что самое главное, была привязанность.

Хотя удалённый контент размещён на легитимной веб-странице Yahoo, которая обычно используется для предоставления изображений и другого контента в Yahoo Mail, компания DHL обычно не использует её.

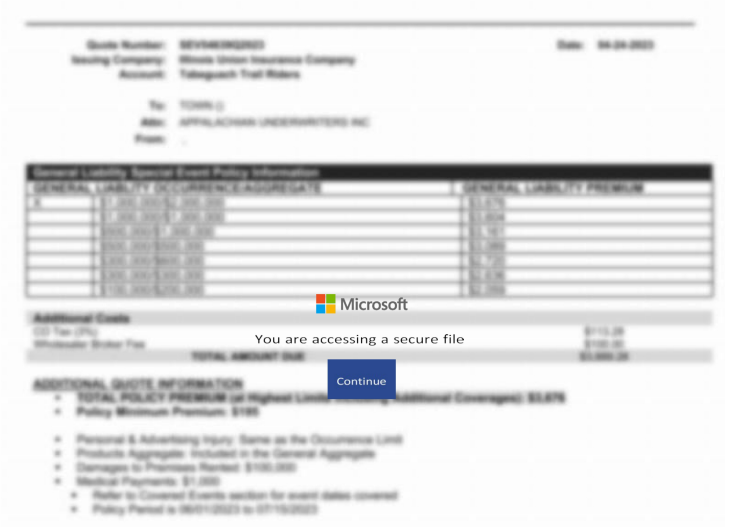

Вложение — файл PDF с именем AWB-Doc0921.pdf — это всего лишь размытое изображение с кнопкой с логотипом Microsoft, которая предлагает жертве нажать «Продолжить», чтобы получить доступ к защищенному файлу.

На самом деле при нажатии на кнопку загружается файл с именем AWB-Doc0921.scr из домена longhungphatlogistics[.]vn, домен, принадлежащий вьетнамской логистической компании, который, вероятно, был взломан для размещения вредоносного ПО.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

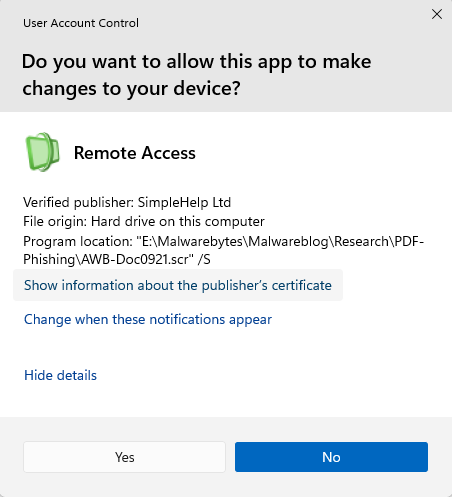

A .scr файл — это Windows , представляющий собой исполняемый файл (.exe) — файл, используемый для запуска заставок. Их часто используют для сокрытия вредоносного кода, поскольку Windows этим файлам, что позволяет им обходить некоторые уровни защиты.

В данном случае речь идет об измененном установщике программы для удаленного доступа, подписанном компанией SimpleHelp.

SimpleHelp — это платформа для удаленной поддержки, а также удаленного мониторинга и управления (RMM). Она позволяет осуществлять удаленное управление рабочим столом, передачу файлов, диагностику и автоматический доступ. В руках злоумышленников это фактически становится «бэкдором» для оказания технической поддержки. Злоумышленники могут использовать его для сбора разведданных, кражи учетных данных, латерального перемещения, обхода систем защиты и установки дополнительного вредоносного ПО, в том числе программ-вымогателей. Мы уже сталкивались с подобными злоупотреблениями SimpleHelp ранее.

По сути, это модель «маяк». После установки система устанавливает выходящее соединение с сервером злоумышленника, которое с большей вероятностью будет пропущено через NAT и брандмауэры, чем входящие соединения. Поскольку установку инициировал сам пользователь, злоумышленник получает немедленный доступ к системе и может повторно подключиться позже, когда сервис будет запущен. В случае фишинга это означает, что приманке достаточно заставить жертву запустить файл всего один раз. После этого на консоли злоумышленника новое устройство отобразится как управляемый ресурс.

Несмотря на то, что эта атака, по всей видимости, не носит целенаправленный характер, данная кампания демонстрирует достаточно высокий уровень изощрённости, поскольку в ней используются легитимные компоненты, чтобы подтолкнуть жертв к запуску средства удалённого доступа.

Как оставаться в безопасности

Хорошая новость: как только вы знаете, на что обратить внимание, такие атаки гораздо легче обнаружить и блокировать. Плохая новость: они дешевы, масштабируемы и будут продолжать циркулировать.

Так что в следующий раз, когда файл с расширением «PDF» предложит вам загрузить файл, остановитесь на мгновение и подумайте, что может скрываться за этим.

Помимо отказа от нежелательных вложений, вот несколько способов обеспечить свою безопасность:

- Доступ к своим учетным записям осуществляйте только через официальные приложения или введя адрес официального веб-сайта непосредственно в браузере.

- Внимательно проверяйте расширения файлов. Даже если файл устанавливает легальную программу, ее запуск может быть небезопасен.

- Включитемногофакторную аутентификациюдля ваших важных учетных записей.

- Используйте современноеантивирусное решение, работающее в режиме реального времени, с модулем веб-защиты.

Совет от профессионала:Malwarebytes Guardраспознал это письмо как мошенническое.

Что-то не так? Проверьте, прежде чем нажимать.

Malwarebytes Guardпоможет вам мгновенно анализировать подозрительные ссылки, тексты и скриншоты.

Доступно в составеMalwarebytes Premium для всех ваших устройств, а также вMalwarebytes для iOS Android.