В рамках «вторника исправлений» этого месяца устранены 137 уязвимостей, в том числе 31, которые компания Microsoft классифицировала как критические; при этом в реальных условиях не было зафиксировано случаев активного использования уязвимостей типа «нулевого дня».

Компания Microsoft определяет уязвимость «нулевого дня» как «недостаток в программном обеспечении, для устранения которого пока не выпущено официального исправления или обновления безопасности». В этом месяце компания Microsoft не зафиксировала случаев использования какой-либо из указанных уязвимостей в производственных средах.

Тем не менее, этот выпуск нельзя назвать безопасным. Значительная часть критических уязвимостей позволяет удаленно выполнять код (RCE) в Windows , Office, Azure, SharePoint и графических компонентах. Это означает, что злоумышленники, которые обманом заставят пользователя открыть вредоносный документ или подключиться к вредоносному сервису, смогут получить полный контроль над системой.

Две уязвимости, требующие приоритетного внимания

Из этого списка мы выбрали два пункта, которые, судя по всему, могут вызвать некоторые проблемы.

Во-первых, это уязвимость CVE-2026-40361, рейтинг CVSS которой составляет 8,4 из 10. Она характеризуется как критическая уязвимость типа «использование после освобождения памяти» в Microsoft Word, которая может позволить злоумышленнику выполнить код локально на уязвимой системе.

Use-after-free — это класс уязвимостей, вызванных некорректным использованием динамической памяти во время работы программы. Если после освобождения ячейки памяти программа не очищает указатель на эту память, злоумышленник может воспользоваться этой ошибкой для манипулирования программой.

Таким образом, если злоумышленник убедит пользователя открыть вредоносный документ Word или даже просто просмотреть файл, он сможет выполнить произвольный код с правами текущего пользователя. Этого зачастую достаточно для установки вредоносного ПО, кражи учетных данных или горизонтального распространения по сети.

Второй уязвимостью является CVE-2026-35421 (оценка CVSS — 7,8 из 10). Речь идет о критическом переполнении буфера в интерфейсе Windows устройств Windows (GDI). Переполнение буфера происходит, когда область памяти в программном приложении достигает границы своего адреса и записывает данные в соседнюю область памяти. Microsoft отмечает:

«Для использования этой уязвимости пользователю необходимо открыть или иным образом обработать специально сформированный файл формата Enhanced Metafile (EMF) с помощью программы Microsoft Paint. Это действие необходимо для запуска уязвимой графической функции в Windows ».

Защита в режиме реального времени. Без лишних усилий.

Как применить исправления и проверить, защищены ли вы

Эти обновления устраняют проблемы безопасности и обеспечивают защиту ПК с Windows . Вот как убедиться в том, что обновления актуальны:

1. Откройте настройки

- Нажмите кнопку«Пуск»( Windows в левом нижнем углу экрана).

- Нажмите на кнопку Настройки (она выглядит как маленькая шестеренка).

2. Перейдите в раздел ОбновлениеWindows

- В окне "Параметры" выберите пункт "ОбновлениеWindows " (обычно он находится в нижней части меню слева).

3.Проверьте наличие обновлений

- Нажмите кнопку с надписью Проверить наличие обновлений.

- Windows поиск последних обновлений Patch Tuesday.

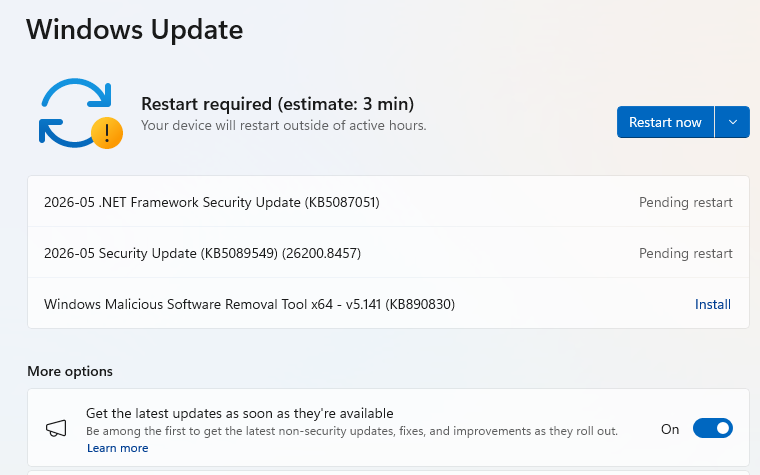

- Если вы выбралиполучение последних обновлений сразу после их появления, этаопция может отображаться в разделе«Дополнительные настройки».

- В этом случае вы можете увидеть Требуется перезапуск сообщение. Перезагрузите систему, и обновление будет завершено.

- Если нет, выполните следующие действия.

4.Загрузка и установка. Если будут найдены обновления, их загрузка начнется автоматически. По завершении загрузки появится кнопка«Установить» или«Перезагрузить сейчас».

- При необходимости нажмите Установить и следуйте всем подсказкам. Обычно для завершения обновления требуется перезагрузка компьютера. Если это произойдет, нажмите Перезагрузить сейчас.

5. Дважды проверьте актуальность

- После перезагрузки вернитесь в Windows Update и проверьте еще раз. Если появится надпись " Обновлено", значит, все готово!

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.