Веб-сайт, стилизованный под страницу безопасности учетной записи Google, распространяет, пожалуй, один из самых полнофункциональных наборов инструментов для слежения через браузер, которые мы когда-либо видели.

Под видом рутинной проверки безопасности оно проходит с жертвой четыре этапа, которые предоставляют злоумышленнику доступ к push-уведомлениям, списку контактов устройства, GPS-координатам в режиме реального времени и содержимому буфера обмена — и все это без установки традиционного приложения.

Для жертв, которые следуют всем инструкциям, сайт также предоставляет пакет Android в котором представлен нативный имплантат, включающий в себя настраиваемую клавиатуру (позволяющую захватывать нажатия клавиш), функции чтения с экрана на основе доступности и разрешения, соответствующие доступу к журналу вызовов и записи с микрофона.

Инфраструктура использует единый домен управления и контроля google-prism[.]com. Домен маршрутизируется через сеть доставки контента Cloudflare, сервис, широко используемый как легитимными, так и вредоносными сайтами.

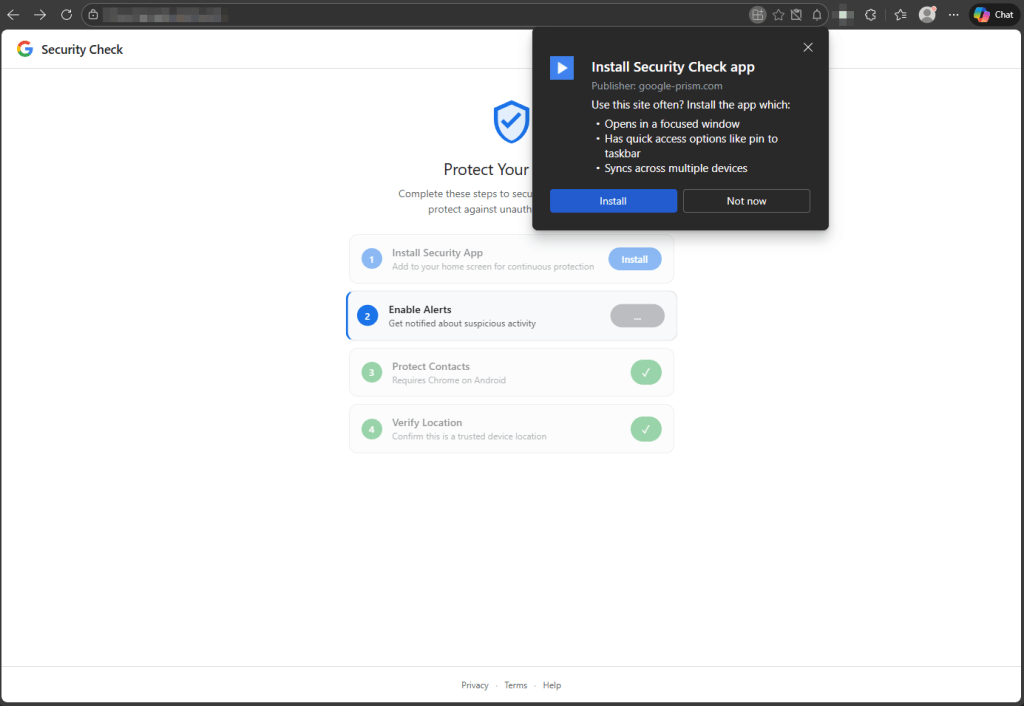

Страница безопасности без адресной строки

Атака начинается с того, что выглядит как подлинное предупреждение о безопасности учетной записи Google. Она не основана на уязвимости или ошибке браузера. Она основана на том, что вы верите, что отвечаете Google.

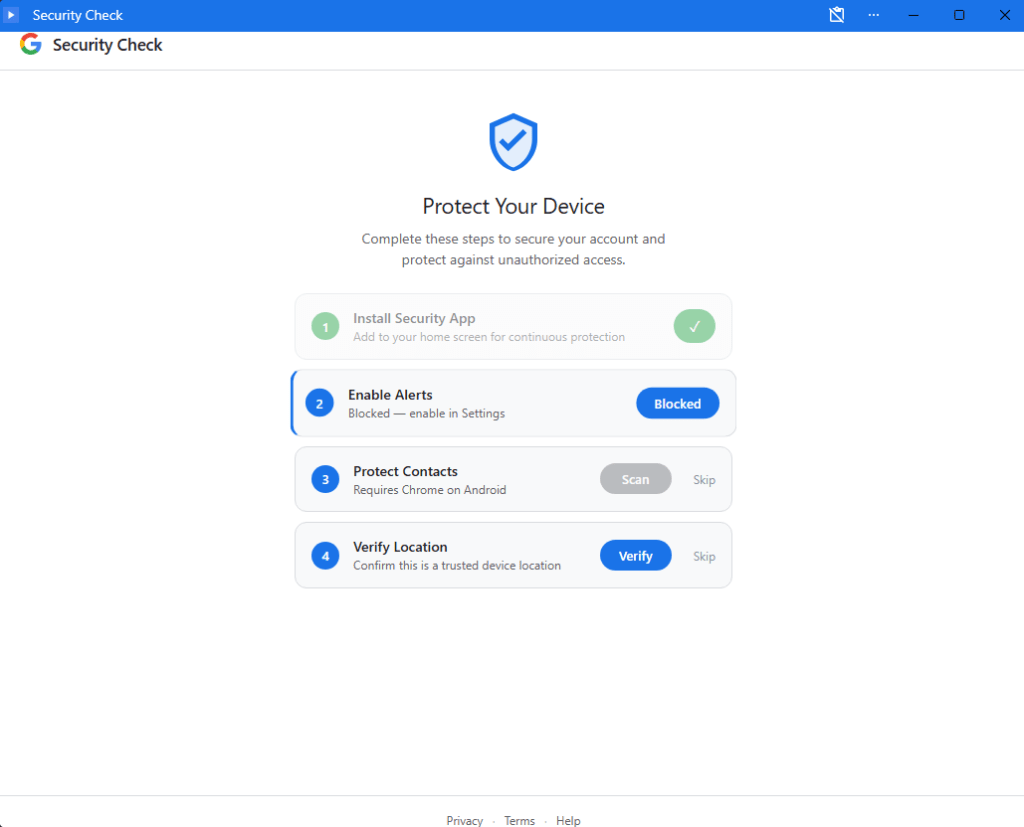

При установке в качестве PWA (прогрессивного веб-приложения, по сути веб-сайта, который закрепляется на главном экране и запускается в отдельном окне) адресная строка браузера исчезает. Жертва видит то, что выглядит и ощущается как нативное приложение Google.

В ходе тестирования мы прошли четыре этапа, каждый из которых представлял собой защитную меру.

- Пользователю предлагается «установить» инструмент безопасности в качестве PWA.

- Сайт запрашивает разрешения на уведомления, которые формулируются как включение «уведомлений о безопасности». Веб-push-уведомления предоставляют злоумышленнику постоянный канал связи, который может функционировать даже тогда, когда PWA не открыт.

- Сайт использует Contact Picker API — легитимную функцию браузера, предназначенную для обмена контактами с веб-приложениями. Жертве предлагается выбрать контакты для обмена. После выбора интерфейс отображает текст подтверждения, напримерX защищено», представляя этот шаг как проверку безопасности. Однако анализ сети показывает, что выбранные контакты отправляются непосредственно на домен, контролируемый злоумышленником.

- Сайт запрашивает GPS-координаты под предлогом «проверки вашей личности из надежного местоположения». Извлекаются данные о широте, долготе, высоте, направлении движения и скорости.

Что происходит после закрытия вкладки

Когда жертва устанавливает PWA и предоставляет разрешения, запускаются два отдельных фрагмента кода. Понимание того, какой из них что делает, объясняет, почему закрытия вкладки недостаточно.

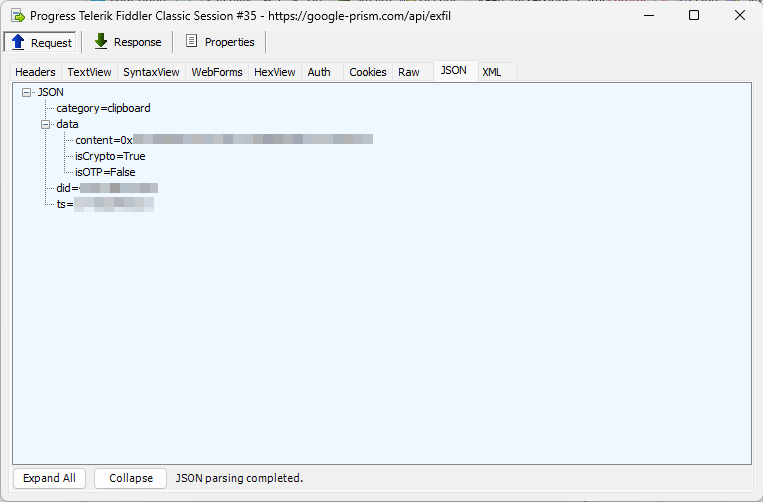

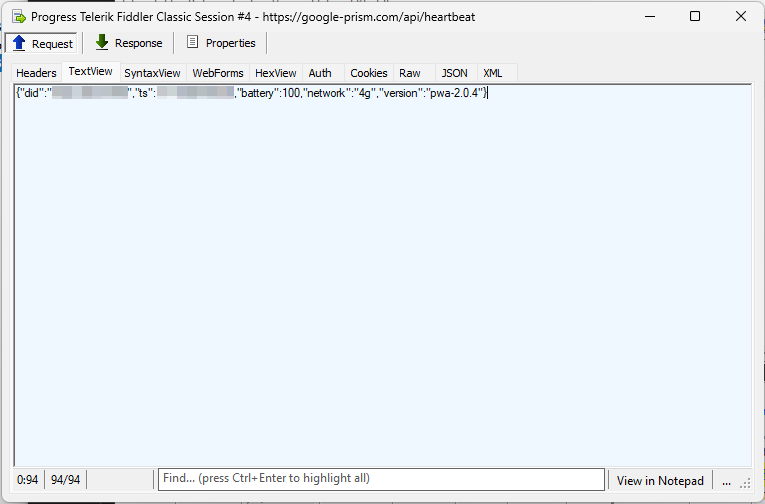

Скрипт страницы работает, пока приложение открыто. Он пытается прочитать буфер обмена при событиях фокусировки и изменения видимости, ища одноразовые пароли и адреса кошельков криптовалюты. Он пытается перехватить SMS-коды подтверждения через API WebOTP в поддерживаемых браузерах, создает подробный отпечаток устройства и опрашивает /api/heartbeat каждые 30 секунд, ожидая от оператора отправки команд.

Сервисный рабочий процесс — это часть, которая продолжает работать, даже если вы закрываете вкладку.

Он находится под страницей, обрабатывает push-уведомления, запускает фоновые задачи, встроенные в push-нагрузки, и помещает украденные данные в локальную очередь, когда устройство переходит в автономный режим, а затем очищает эту очередь, как только восстанавливается подключение. Он включает в себя обработчики для фоновых и периодических событий синхронизации, что позволяет ему пробуждаться и выполнять задачи там, где эти функции поддерживаются и зарегистрированы.

Закройте вкладку браузера, и скрипт страницы остановится. Мониторинг буфера обмена и перехват SMS-сообщений немедленно прекратятся.

Но сервисный рабочий процесс остается зарегистрированным. Если жертва предоставила разрешения на уведомления, злоумышленник по-прежнему может незаметно разбудить его, отправить новую задачу или запустить загрузку данных, не открывая приложение заново.

И если жертва когда-нибудь откроет его снова, сбор данных возобновится мгновенно.

Ваш браузер, их прокси

Возможно, наиболее тревожной функцией является ретрансляция WebSocket. После подключения злоумышленник может направлять произвольные веб-запросы через браузер жертвы, как если бы он просматривал веб-страницы из собственной сети жертвы.

Вредоносная программа действует как HTTP-прокси, выполняя запросы на извлечение данных с использованием любого метода, заголовков, учетных данных и тела, указанных злоумышленником, а затем возвращает полный ответ, включая заголовки.

Это означает:

- Если жертва находится в корпоративной сети, внутренние ресурсы могут стать доступными.

- Контроль доступа на основе IP-адресов может быть обойден

- Трафик злоумышленника, по-видимому, исходит с IP-адреса, принадлежащего жертве.

Набор инструментов также включает сканер портов, который сканирует диапазоны внутренней сети (по умолчанию все 254 адреса в локальной подсети через порты 80, 443 и 8080) с использованием метода, основанного на времени, для идентификации активных хостов из песочницы браузера.

Кроме того, злоумышленник может выполнить произвольный JavaScript-код на устройстве жертвы с помощью удаленной команды eval, отправленной через WebSocket.

Украденные данные никогда не исчезают

Инструментарий разработан с учетом возможных проблем с подключением. Когда устройство находится в автономном режиме, захваченные данные — содержимое буфера обмена, обновления местоположения, перехваченные одноразовые пароли — помещаются в очередь в API кэша браузера и хранятся в виде отдельных записей под ключами, такими как /exfil/{timestamp}-{random}.

Когда подключение восстанавливается, событие фоновой синхронизации повторно передает на сервер все элементы из очереди. Каждая запись удаляется только после подтверждения получения сервером.

В браузерах на базе Chromium сервисный рабочий процесс включает обработчик для периодической фоновой синхронизации под тегом c2-checkin, что позволяет выполнять запланированные пробуждения, если эта функция поддерживается и активирована. В сочетании с пульсациями, запускаемыми push-уведомлениями, это означает, что злоумышленник может поддерживать связь с взломанным устройством до тех пор, пока PWA остается установленным, что может длиться недели или месяцы.

Когда браузера недостаточно: нативный имплантат

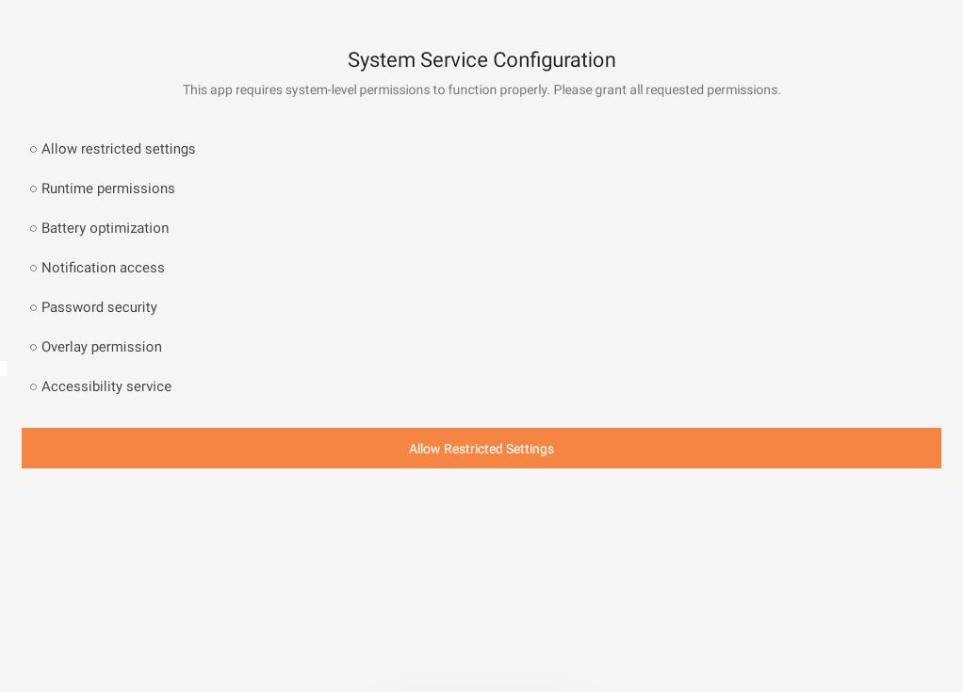

Жертвам, которые выполняют все инструкции, веб-слой доставляет вторую полезную нагрузку: Android , замаскированный под «важное обновление безопасности».

На странице загрузки указано, что это «Версия 2.1.0 · 2,3 МБ · Проверено Google».

Фактический файл представляет собой пакет размером 122 КБ с именем com.device.sync, обозначенный в папке приложений как «Системная служба».

APK запрашивает 33 Android , включая привилегии с высоким уровнем риска, такие как доступ к SMS, журналу вызовов, микрофону, контактам и управлению службами доступности.

В него входят:

- Настраиваемая клавиатура, способная фиксировать нажатия клавиш

- Слушатель уведомлений, который может считывать входящие уведомления, включая потенциальные двухфакторные коды.

- Служба доступности, которая может отслеживать содержимое экрана и выполнять действия в других приложениях.

- Служба автозаполнения, предназначенная для перехвата запросов на заполнение учетных данных

Экран «Включить автозаполнение» веб-уровня предназначен для того, чтобы помочь жертве включить эту вредоносную службу автозаполнения в Android .

Для повышения устойчивости APK регистрируется в качестве администратора устройства (что может усложнить удаление), настраивает приемник загрузки для запуска при старте и планирует сигналы тревоги, предназначенные для перезапуска компонентов в случае их завершения. Приложение включает компоненты, совместимые с возможностями пользовательского интерфейса на основе наложения, что предполагает потенциальное использование для фишинга или перехвата учетных данных. Присутствует компонент FileProvider, совместимый с поэтапной доставкой обновлений. Возможность установки обновлений в фоновом режиме зависит от уровня привилегий устройства и конфигурации политики.

Что делать, если вы могли быть затронуты

Эта кампания показывает, как злоумышленники могут злоупотреблять законными функциями браузера с помощью социальной инженерии, а не путем использования уязвимостей в системах Google.

Вместо того, чтобы использовать веб-страницу только для доставки традиционного исполняемого файла, операторы превращают сам браузер в платформу для слежения. Один только слой PWA — без какой-либо native установки — может собирать контакты, перехватывать одноразовые пароли, отслеживать местоположение по GPS, сканировать внутренние сети и проксировать трафик через устройство жертвы. Android расширяет эти возможности до захвата нажатий клавиш, мониторинга экрана на основе доступности и более широкого слежения на уровне устройства благодаря разрешениям с высоким уровнем привилегий.

Опасность заключается в том, что каждый запрос на разрешение представляется как мера безопасности. Жертвы реагируют на то, что выглядит как законное предупреждение о безопасности. Социальная инженерия играет ключевую роль в том, как работает эта деятельность.

Google не проводит проверки безопасности с помощью всплывающих окон, которые появляются без запроса. Если вы получили неожиданное «предупреждение о безопасности» с просьбой установить программное обеспечение, включить уведомления или поделиться контактами, закройте страницу. Доступ к легитимным инструментам безопасности учетной записи осуществляется напрямую через вашу учетную запись Google на myaccount.google.com.

Выполните следующие действия, чтобы проверить разрешения и удалить вредоносный сайт.

На Android

- Проверьте установленные приложения и главный экран на наличие PWA«Security Check».На Android перейдите в «Настройки» > «Приложения» и найдите его. Немедленно удалите его.

- Найдите приложение с названием«System Service»и именем пакета com.device.sync. Если доступ администратора устройства включен, сначала отмените его в разделе «Настройки» > «Безопасность» > «Приложения администратора устройства» перед удалением.

- Измените пароли для всех учетных записей, в которых вы использовали двухфакторную аутентификацию через SMS или копировали пароли в буфер обмена, пока на компьютере было вредоносное ПО.

- Отмените разрешения на уведомления для всех веб-приложений, которые вы не узнаете. В Chrome Android: «Настройки» > «Настройки сайта » > «Уведомления».

- Проверьте настройки автозаполнения. Если была включена неизвестная служба автозаполнения, удалите ее в разделе «Настройки» > «Пароли и автозаполнение » > «Служба автозаполнения».

- Если был установлен исходный APK-файл, рассмотрите возможность сброса настроек до заводских. Вредоносное ПО регистрируется в качестве администратора устройства и реализует несколько механизмов постоянного присутствия. Если удаление не удается или привилегии администратора устройства не могут быть отозваны, может потребоваться сброс настроек до заводских.

- Запустите сканирование с помощью надежного программного обеспечения для мобильной безопасности, чтобы обнаружить оставшиеся компоненты.

В Windows Chrome, Edge и другие браузеры на базе Chromium)

- Удалите PWA. В Chrome нажмите на меню с тремя точками и перейдите в «Установленные приложения» (или перейдите по ссыл ке chrome://apps). Щелкните правой кнопкой мыши на приложении«Security Check»и выберите «Удалить». В Edge перейдите по ссылке edge://apps и сделайте то же самое.

- Отмените регистрацию сервисного работника. Перейдите по ссылке chrome://serviceworker-internals (или edge://serviceworker-internals) и найдите все записи, связанные с вредоносным доменом. Нажмите «Отменить регистрацию», чтобы удалить их. Если PWA остается установленным или разрешения на push-уведомления по-прежнему предоставлены, сервисный работник может продолжать получать события, вызванные push-уведомлениями, в фоновом режиме.

- Отмените разрешения на уведомления. Перейдите в chrome://settings/content/notifications (или edge://settings/content/notifications) и удалите все незнакомые сайты из списка «Разрешенные ».

- Очистите данные сайта, являющегося источником вредоносной информации. В Chrome: Настройки > Privacy безопасность > Настройки сайта > Просмотр разрешений и данных, сохраненных на сайтах. Найдите домен и нажмите «Удалить данные». Это удалит кэшированные файлы, очередь автономной экстракции данных и любую сохраненную конфигурацию.

- Проверьте наличие подозрительных расширений браузера. Хотя этот конкретный набор инструментов не использует расширений, жертвы, которые следовали инструкциям злоумышленников, могли установить дополнительные компоненты. Просмотрите chrome://extensions или edge://extensions и удалите все незнакомые элементы.

- Сбросьте синхронизацию браузера, если данные буфера обмена или пароли могли быть скомпрометированы. Если вы синхронизируете пароли между устройствами, сначала измените пароль учетной записи Google или Microsoft, а затем проверьте сохраненные пароли на наличие тех, которые вы не создавали.

- Запустите полное сканирование системы. Хотя эта угроза в основном находится в браузере Windows, возможность удаленной оценки означает, что во время компрометации могли быть доставлены дополнительные полезные нагрузки.

В Firefox (настольная версия и Android)

Firefox не поддерживает установку PWA, API Contact Picker, WebOTP и фоновую синхронизацию, поэтому большая часть этого набора инструментов просто не будет функционировать. Однако Firefox поддерживает сервисные рабочие процессы и push-уведомления, а это означает, что канал C2 на основе уведомлений все еще может работать, если жертва предоставила разрешения. Мониторинг буфера обмена будет зависеть от контекста выполнения страницы и событий взаимодействия пользователя и не гарантируется в фоновых сценариях в Firefox.

- Отмените разрешения на уведомления. Перейдите в «Настройки» > Privacy безопасность» > «Разрешения» > «Уведомления» > «Настройки» и удалите все незнакомые записи.

- Удалите сервисного работника. Перейдите на страницу about:serviceworkers и нажмите «Отменить регистрацию» рядом с любой записью, которую вы не узнаете.

- Очистите данные сайта. Перейдите в «Настройки» > Privacy безопасность» > «Файлы cookie и данные сайтов» > «Управление данными», найдите домен и удалите его. Это удалит кэшированный контент и все данные, ожидающие передачи.

- В Firefox для Android также проверьте, что about:config недоступен, и просмотрите все ярлыки на главном экране, которые могли быть добавлены вручную. Firefox на Android «Добавить на главный экран»даже без полной поддержки PWA.

В Safari (macOS и iOS)

Safari в iOS .4 и более поздних версиях поддерживает установку PWA («Добавить на главный экран») и push-уведомления, поэтому основной процесс фишинга и канал C2 на основе уведомлений могут работать. Однако Safari не поддерживает Contact Picker API, WebOTP или Background Sync, что ограничивает возможности пассивного наблюдения инструментария.

- Удалите PWA с главного экрана. Нажмите и удерживайте значок «Проверка безопасности» и нажмите «Удалить приложение» (или «Удалить закладку» в старых iOS ).

- Отмените разрешения на уведомления. В iOS: Настройки > Safari > Уведомления (или Настройки > Уведомления, найдите PWA по названию). В macOS: Системные настройки > Уведомления > Safari.

- Очистить данные веб-сайта. В iOS: Настройки > Safari > Advanced > Данные веб-сайтов, найдите домен и удалите его. В macOS: Safari > Настройки > Privacy > Управление данными веб-сайтов.

- В macOS также проверьте Safari > Настройки > Расширения на наличие незнакомых элементов и просмотрите все элементы автозагрузкив Системные настройки > Общие >Элементы автозагрузки и расширения.

Индикаторы компромисса (ИКС)

Хэши файлов (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Домены

google-prism[.]com

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.