ОБНОВЛЕНИЕ (27 февраля 2026 г.): Мы добавили более четкие пояснения относительно неправомерного использования законных коммерческих продуктов.

ОБНОВЛЕНИЕ (25 февраля 2026 г.): Компания Teramind заявила, что не имеет отношения к описанным злоумышленникам и не давала разрешения на развертывание упомянутого программного обеспечения. Для пояснения были внесены дополнительные изменения.

Поддельный веб-сайт Zoom meeting незаметно устанавливает программное обеспечение для слежения на Windows . Посетители попадают на убедительную имитацию видеозвонка Zoom. Через несколько секунд автоматический обратный отсчет «Доступно обновление» загружает вредоносный установщик без запроса разрешения.

В рамках этой мошеннической кампании ничего не подозревающим жертвам предлагается установить программу Teramind — легальный продукт и коммерческое решение для мониторинга рабочей силы, которое компании используют для записи действий сотрудников на рабочих компьютерах. Однако в этой киберпреступной кампании, к которой Teramind не имеет никакого отношения, злоупотребляемая и измененная программа незаметно устанавливается на компьютеры обычных людей, которые думали, что присоединяются к совещанию.

Вы нажали на ссылку Zoom, но встречи не было

Вся операция начинается на сайте uswebzoomus[.]com/zoom/, который открывается как комната ожидания Zoom. Как только он загружается, он незаметно отправляет сообщение злоумышленникам, сообщая им, что кто-то пришел.

Три заранее подготовленных фальшивых участника — «Мэтью Карлссон», «Джеймс Уитмор» и «Сара Чен» — поочередно присоединяются к звонку, и каждый из них сопровождается звуком подключения к Zoom, который звучит вполне правдоподобно. Их разговор повторяется в фоновом режиме.

Страница ведет себя по-другому, если никто с ней не взаимодействует. Аудио и последовательность встреч начинаются только после того, как реальный человек нажмет или напечатает что-либо. Автоматизированные инструменты безопасности, которые сканируют подозрительные страницы без взаимодействия, могут не обнаружить ничего необычного.

Над основной видеоплиткой постоянно отображается предупреждение «Проблема с сетью». Это не сбой: страница запрограммирована так, чтобы всегда отображать это предупреждение. Прерывистый звук и задержки видео являются полностью преднамеренными и служат определенной психологической цели. Посетитель, который сидит и ждет, пока восстановится соединение, естественно, предположит, что с приложением что-то не так. Когда через несколько секунд появляется сообщение «Доступно обновление», это воспринимается как исправление проблемы.

Обратный отсчет, о котором никто не просил

Через десять секунд после появления экрана встречи появляется всплывающее окно: «Доступно обновление — новая версия доступна для загрузки». Вращается индикатор и счетчик отсчитывает от пяти до нуля. Кнопки закрытия нет.

К этому моменту посетитель уже пережил разочаровывающий разговор с техническими проблемами, и обновление программного обеспечения — это именно то, что он хочет. Всплывающее окно появляется не как сюрприз, а как ответ.

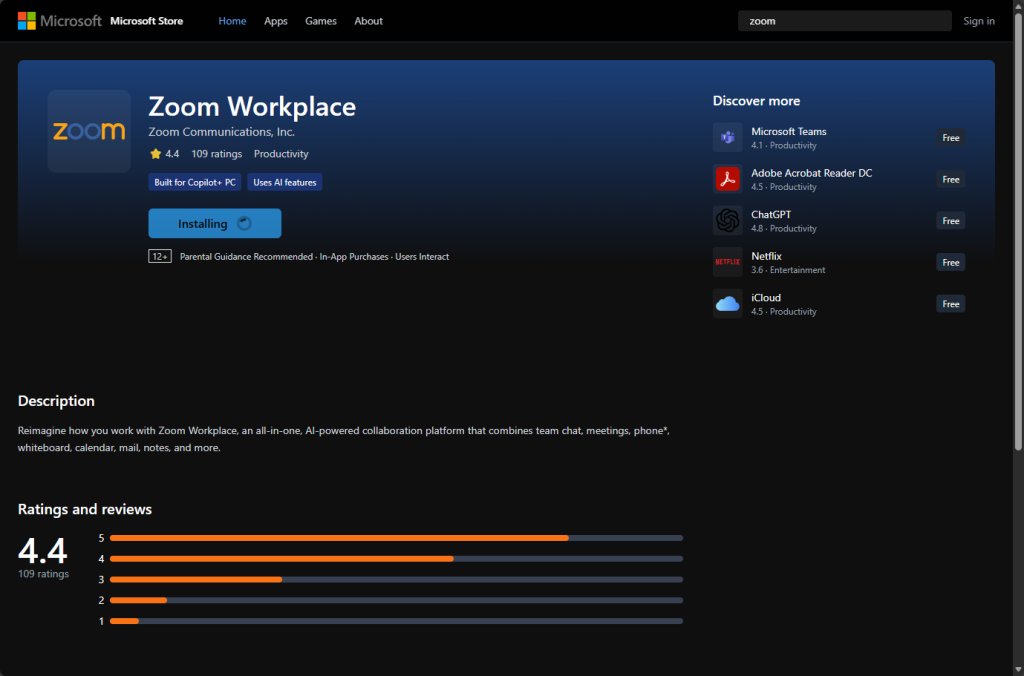

Когда счетчик достигает нуля, браузер получает команду незаметно загрузить файл. В этот же момент страница переключается на то, что похоже на Microsoft Store, где отображается «Zoom Workplace» в процессе установки, с вращающимся индикатором и всем остальным. Пока посетитель наблюдает за тем, что выглядит как легитимная установка, решающая проблему, реальный установщик уже попал в папку «Загрузки» — и ни разу не запросил разрешения.

Обновление Zoom с Teramind внутри

Загруженный файл называется zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. Это стандартный формат Windows . Его уникальный цифровой отпечаток: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

Само название файла говорит само за себя: строка s-i(__) копирует собственную конвенцию именования Teramind для установщика скрытого экземпляра, с хэшем после него, идентифицирующим конкретную учетную запись Teramind, контролируемую злоумышленником, которой агент будет отправлять отчеты.

Анализ безопасности содержимого файла выявил два особенно показательных фрагмента текста, скрытых внутри него: версия агента 26.3.3403 и поле с названием «IP-адрес сервера или имя хоста». Эти поля подтверждают, что установщик был заранее настроен на подключение к серверу Teramind, контролируемому злоумышленниками.

Установщик запускается через Windows без отображения типичного интерактивного интерфейса установки для пользователя. Объект, который настраивается в качестве объекта наблюдения, не имеет представления о том, что это происходит.

Создан, чтобы быть невидимым

Внутри внутренних файлов сборки установщика — заметки, оставшиеся от процесса разработки, которые обычно видны только авторам программного обеспечения — имя папки out stealth появляется в пути сборки. Это указывает на то, что злоумышленники настроили установщик с использованием опции развертывания «стелс-режим» Teramind, легитимной корпоративной функции, предназначенной для авторизованных ИТ-развертываний, где требуется невидимый агент. Однако в этой преступной кампании эта функция используется не по назначению, чтобы избежать обнаружения на личных устройствах жертв.

В этой версии Windows MSI Teramind по умолчанию присваивает бинарному файлу агента имя dwm.exe и устанавливает его под ProgramData\{GUID} каталог. Это поведение задокументировано поставщиком и может быть изменено с помощью TMAGENTEXE параметр установщика.

Во время установки программное обеспечение собирается поэтапно. Несколько компонентов Teramind распаковываются во временные каталоги во время установки. Эти промежуточные файлы не подписываются индивидуально, что иногда может вызвать срабатывание инструментов безопасности во время анализа. Цепочка установки сначала проверяет, установлен ли Teramind на компьютере, а затем собирает информацию об имени компьютера, текущей учетной записи пользователя, языке клавиатуры и локализации системы. Эта информация необходима Teramind для идентификации устройства и отправки отчетов о его активности лицу, которое его установило.

Агент настроен на связь с удаленным экземпляром сервера Teramind в соответствии с развертыванием систем мониторинга в предприятии.

Разработан, чтобы обмануть инструменты, которые могли бы его обнаружить

Одним из наиболее продуманных аспектов этого установщика является то, как он старается избежать анализа. Исследователи в области безопасности проверяют подозрительное программное обеспечение в контролируемой «песочнице» (по сути, изолированной виртуальной машине, где программное обеспечение может безопасно работать под наблюдением). Этот установщик создан для того, чтобы обнаруживать именно такую ситуацию и вести себя по-другому.

Флаги анализа времени выполнения указывают на наличие логики отладки и обнаружения среды (DETECT_DEBUG_ENVIRONMENT). Установщик выполняет проверки, соответствующие идентификационному анализу или средам песочницы, и может изменять свое поведение в этих условиях.

По завершении установки программа удаляет временные файлы и промежуточные папки. Это означает, что к моменту проверки компьютера очевидные следы установки могут уже исчезнуть. Однако сам агент мониторинга продолжает работать в фоновом режиме.

Что делает эту киберпреступную кампанию необычайно опасной

Teramind — это легальный поставщик программного обеспечения, цель которого заключается в выполнении определенных функций. Компании платят за него, чтобы он контролировал сотрудников на принадлежащих компании устройствах: он регистрирует каждое нажатие клавиши, делает скриншоты через регулярные промежутки времени, записывает, какие веб-сайты были посещены и какие приложения были открыты, захватывает содержимое буфера обмена и отслеживает активность электронной почты и файлов.

В корпоративном контексте, где сотрудники проинформированы и действуют соответствующие политики, это законно. Но в данном случае киберпреступники злоупотребляют инструментом Teramind и тайно устанавливают программное обеспечение на личные компьютеры без разрешения.

Злоумышленники не писали собственное вредоносное ПО. Они использовали профессионально разработанный коммерческий продукт, который надежно работает и сохраняется после перезагрузки. Это делает его более устойчивым, чем многие традиционные мошеннические программы.

Поскольку сами файлы принадлежат легальному программному обеспечению, в них нет вредоносного кода, который могли бы обнаружить традиционные антивирусные инструменты. Скорее, это ситуация, в которой важен контекст. Здесь мошенники злоупотребляют легальным программным обеспечением Teramind для мониторинга, устанавливая его без согласия на личное устройство жертвы без ее ведома.

Что делать, если вы могли быть затронуты

Если вы посетили сайт uswebzoomus[.]com/zoom/ и был загружен файл с вышеуказанным именем:

Не открывайте его.

Если вы уже запустили его, считайте свое устройство скомпрометированным.

Проверьте папку установки:

- Откройте проводник.

- Перейти к

C:\ProgramData. - Найдите папку с именем

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData по умолчанию скрыт. В проводнике выберите «Просмотр » и включите«Скрытые элементы».

Проверьте, работает ли служба:

- Откройте командную строку от имени администратора.

- Тип: sc query tsvchst

- Нажмите Enter.

Если отображается STATE: 4 RUNNING, агент активен. Если служба отсутствует, она не была установлена с использованием конфигурации по умолчанию.

Измените пароли для важных учетных записей — электронной почты, банковских счетов и рабочих учетных записей — с другого, чистого устройства.

Если это произошло на рабочем компьютере, немедленно обратитесь в службу IT или службу безопасности.

Чтобы избежать подобных атак в будущем:

- Откройте Zoom прямо из приложения на вашем устройстве.

- Введите zoom.us в браузере самостоятельно, вместо того чтобы нажимать на неожиданные ссылки.

- Будьте осторожны с ссылками, которых вы не ожидали увидеть.

Заключительные мысли

Существует тихая, но растущая тенденция злоумышленников к злоупотреблению и неправомерному использованию легального коммерческого программного обеспечения. Такие инструменты, как Teramind, попадают на компьютер и избегают обнаружения традиционными антивирусными программами, поскольку являются легальными и заслуживающими доверия, и именно эта надежность делает их полезными для злоумышленников, которые используют их без разрешения.

Эта киберпреступная кампания не опирается на техническую изощренность. Не было использовано никаких новых хакерских методов. Злоумышленник создал убедительную поддельную страницу Zoom, настроил автоматическую загрузку, которая запускалась до того, как посетитель мог заподозрить неладное, и использовал поддельный экран Microsoft Store, чтобы все объяснить. От клика до установки проходит менее тридцати секунд. Человек, который ждал приглашение в Zoom и увидел то, что выглядело как установка Microsoft, мог легко уйти, полагая, что ничего необычного не произошло.

Zoom часто подделывают, потому что люди получают ссылки на встречи по электронной почте, в текстовых сообщениях, в Slack и в приглашениях календаря — и быстро на них нажимают. Потратить пять секунд на подтверждение, что ссылка действительно ведет на zoom.us, — это простая привычка, которая может предотвратить серьезную проблему.

Индикаторы компромисса (ИКС)

Хеши файлов (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Домены

uswebzoomus[.]com

Идентификатор экземпляра Teramind

941afee582cc71135202939296679e229dd7cced