Фишинговый сайт, выдающий себя за недавно запущенную браузерную игру «Pudgy World», нацелен на пользователей криптовалют и использует методы, выходящие далеко за рамки простого копирования логотипа и цветовой гаммы.

Pudgy World — это бесплатная браузерная игра, созданная на основе бренда NFT Pudgy Penguins. Игроки исследуют виртуальный мир, настраивают аватары пингвинов и выполняют квесты. Однако некоторые функции привязаны к цифровым коллекционным предметам и игровым предметам, хранящимся в криптовалютных кошельках.

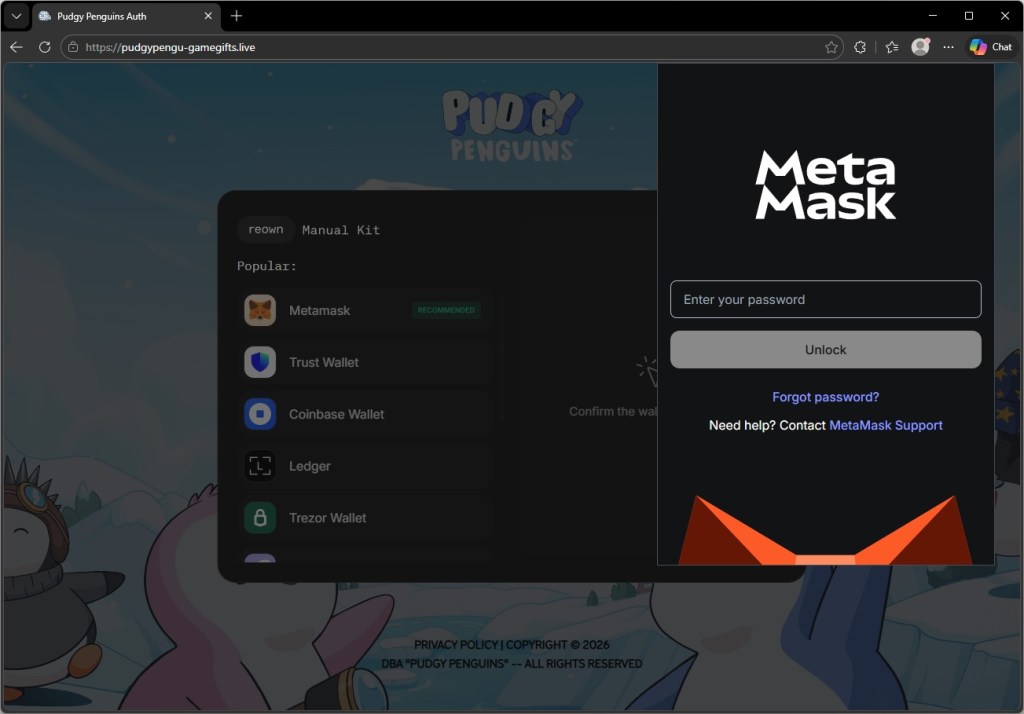

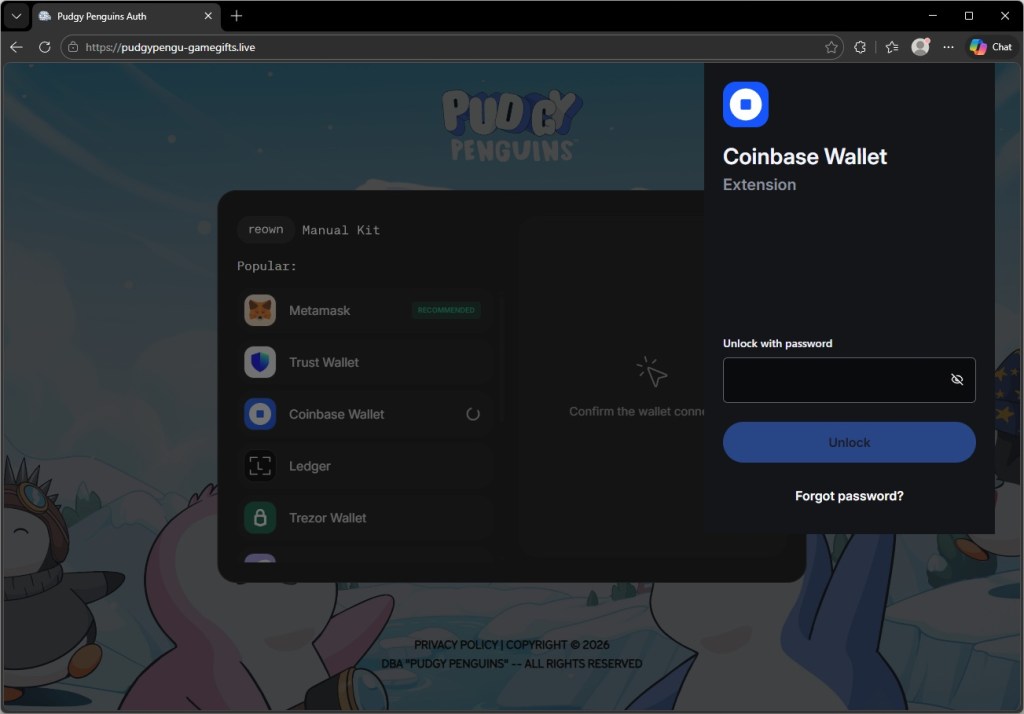

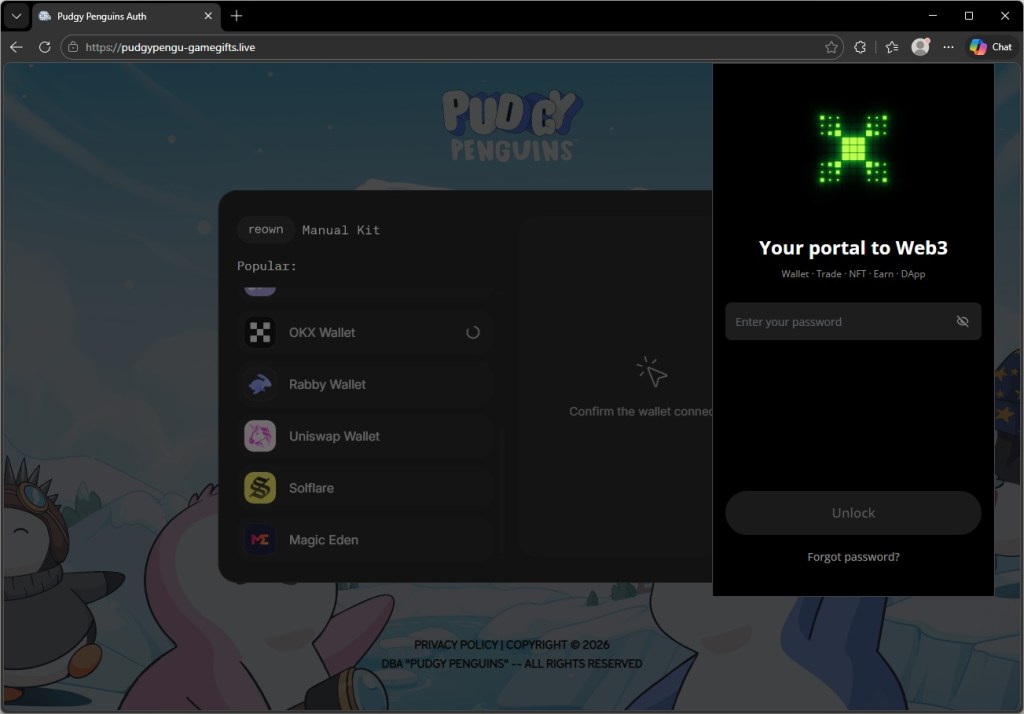

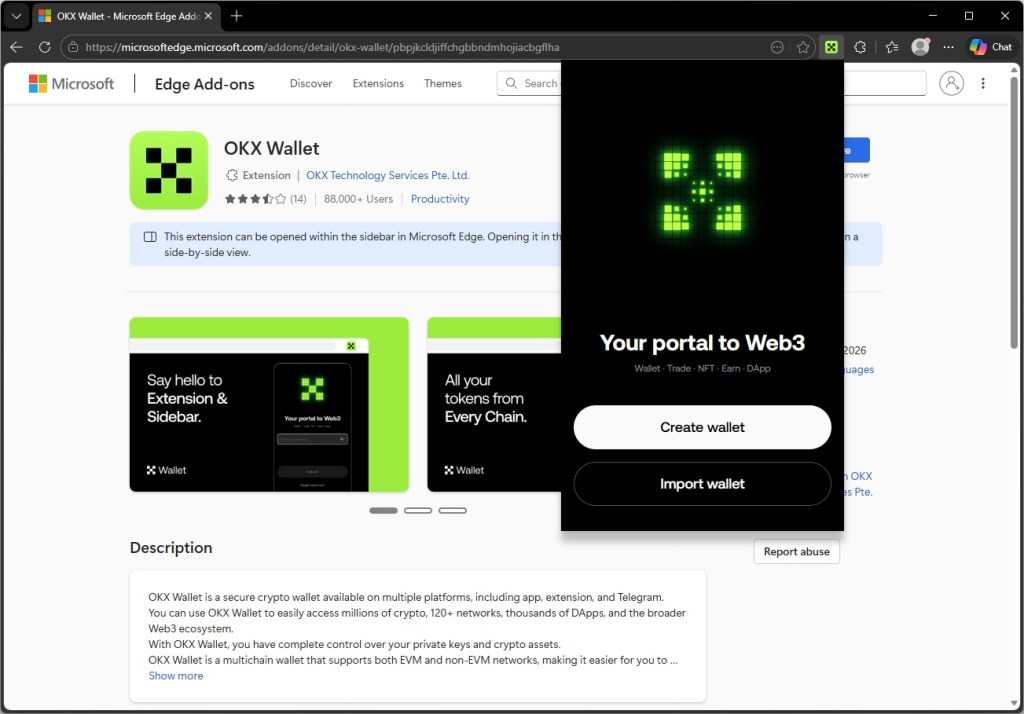

Это означает, что официальная игра иногда просит игроков подключить криптовалютный кошелек для подтверждения права собственности на предметы или разблокировки дополнительных функций. Фишинговый сайт злоупотребляет этим шагом: когда посетитель выбирает свой кошелек на этом поддельном сайте, на экране появляется страница, внешне похожая на экран разблокировки этого кошелька. Для пользователя она выглядит в точности так же, как программное обеспечение настоящего криптовалютного кошелька, которому он уже доверяет.

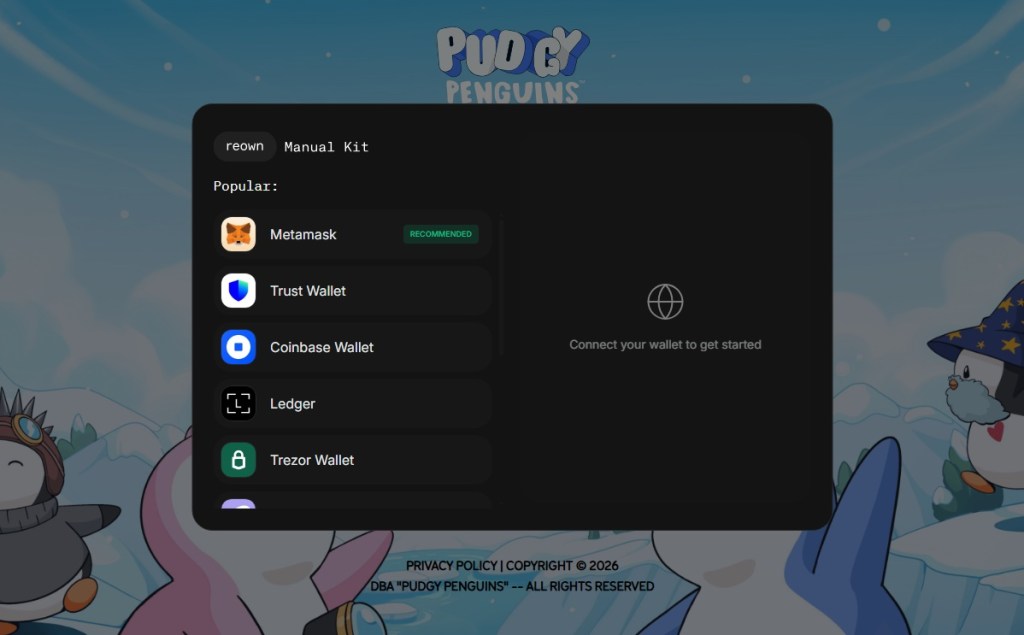

«Подключите свой кошелек, чтобы начать»

Последние несколько месяцев стали для бренда Pudgy Penguins поистине выдающимися. Проект NFT с пингвинами, возрожденный генеральным директором Лукой Нетцем после его приобретения в 2022 году, постепенно создал одну из самых убедительных историй кроссовера в Web3: физические плюшевые игрушки на полках Walmart и Target, мобильная игра под названием Pudgy Party, которая преодолела отметку в миллион загрузок, и браузерная игра под названием Pudgy World, запущенная 10 марта 2026 года и сразу же ставшая вирусной сенсацией.

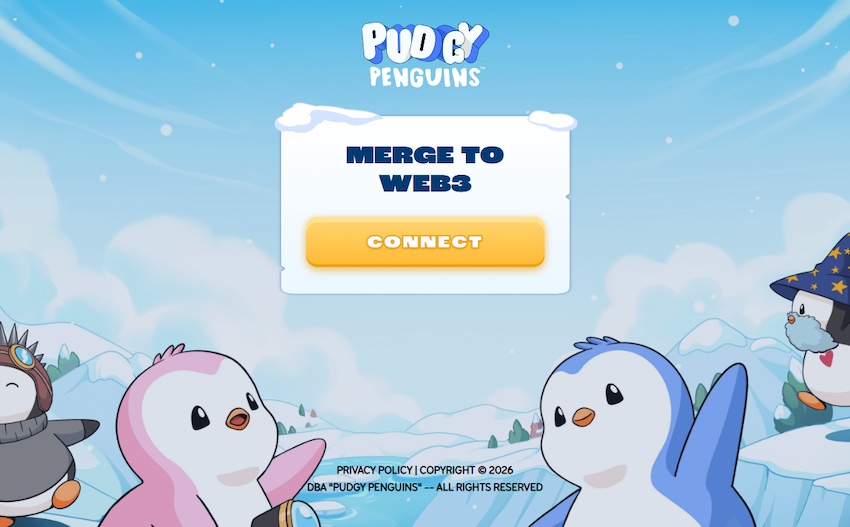

В официальной игре игрокам предлагается подключить криптовалютный кошелек, чтобы начать игру. Эта фраза: «Подключите свой кошелек, чтобы начать» — теперь дословно появляется на сайте, не имеющем никакого отношения к игре «Pudgy Penguins».

Речь идет о домене pudgypengu-gamegifts[.]live. Он никоим образом не связан с компанией Igloo Inc., разработчиком игры «Pudgy Penguins». На сайте достаточно точно воспроизведены официальные изображения ледяного фона игры, логотип «Pudgy Penguins» и характерная для бренда сине-белая цветовая гамма, так что у пользователя, зашедшего на сайт в предвкушении выхода новой игры, не возникнет никаких подозрений.

Одиннадцать кошельков, одиннадцать убедительных подделок

При нажатии кнопки «CONNECT» открывается всплывающее окно в темной цветовой схеме, стилизованное под набор инструментов Reown WalletConnect — библиотеку с открытым исходным кодом, которую использует настоящий сайт Pudgy World для управления подключением кошельков. В верхней части этого модального окна даже отображаются надписи «reown» и «Manual Kit», как и в оригинальном компоненте.

Ниже приведен список поддерживаемых кошельков:

MetaMask (с пометкой «РЕКОМЕНДУЕТСЯ»), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare и Uniswap Wallet.

На следующем этапе атака становится интересной с технической точки зрения.

При выборе программного кошелька пользователь не перенаправляется на другую страницу и не открывается внешний сайт. Вместо этого на странице отображается накладка, стилизованная под экран разблокировки реального браузерного расширения кошелька. Накладка появляется на краю рабочей области браузера, именно там, где появилось бы всплывающее окно настоящего расширения.

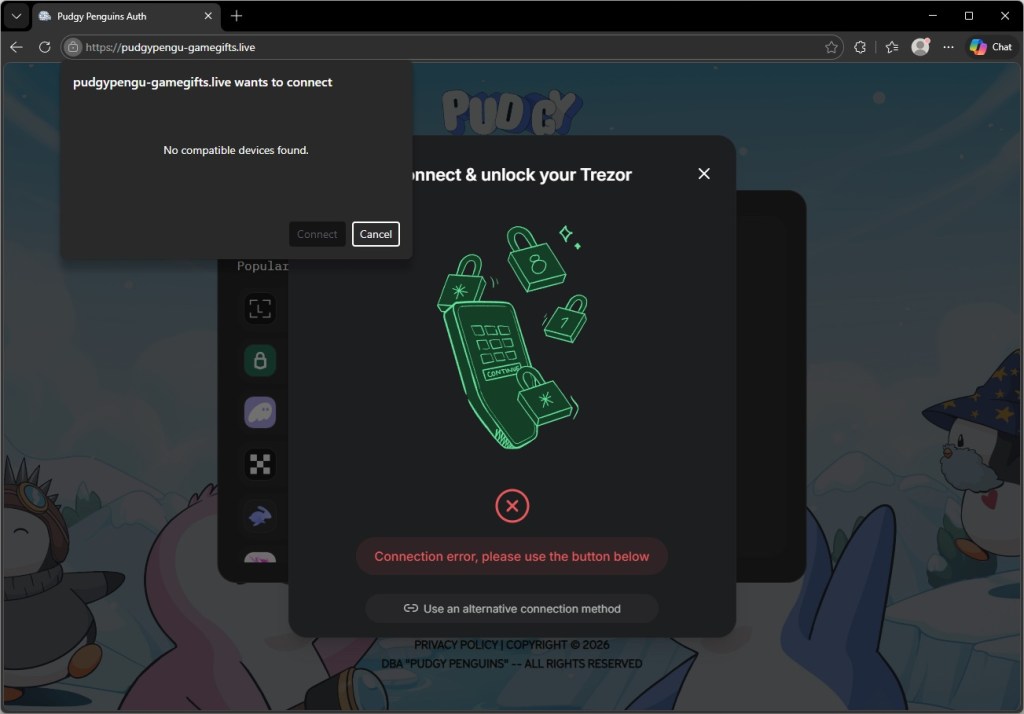

Работа аппаратных кошельков отличается. При выборе кошелька Trezor на экране открывается диалоговое окно в центре экрана, имитирующее интерфейс Trezor Connect, а не накладка в углу. В обоих случаях пользователь полагает, что видит собственное установленное программное обеспечение, хотя на самом деле перед ним элемент веб-страницы, управляемый злоумышленником.

Подделка находится именно там, где должно было бы быть ваше настоящее расширение

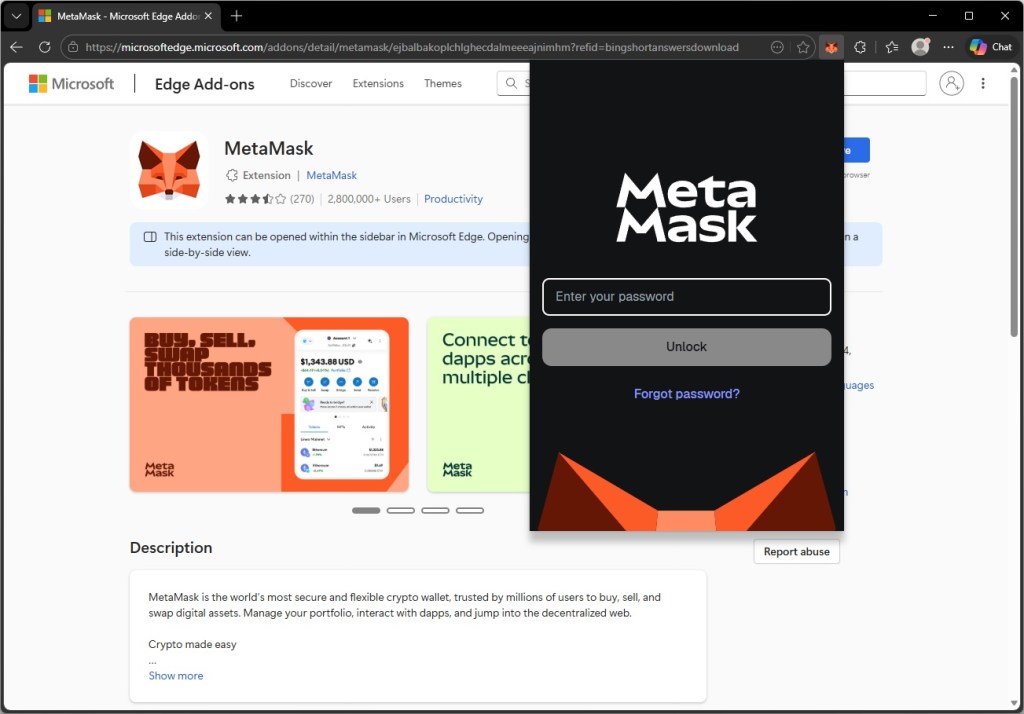

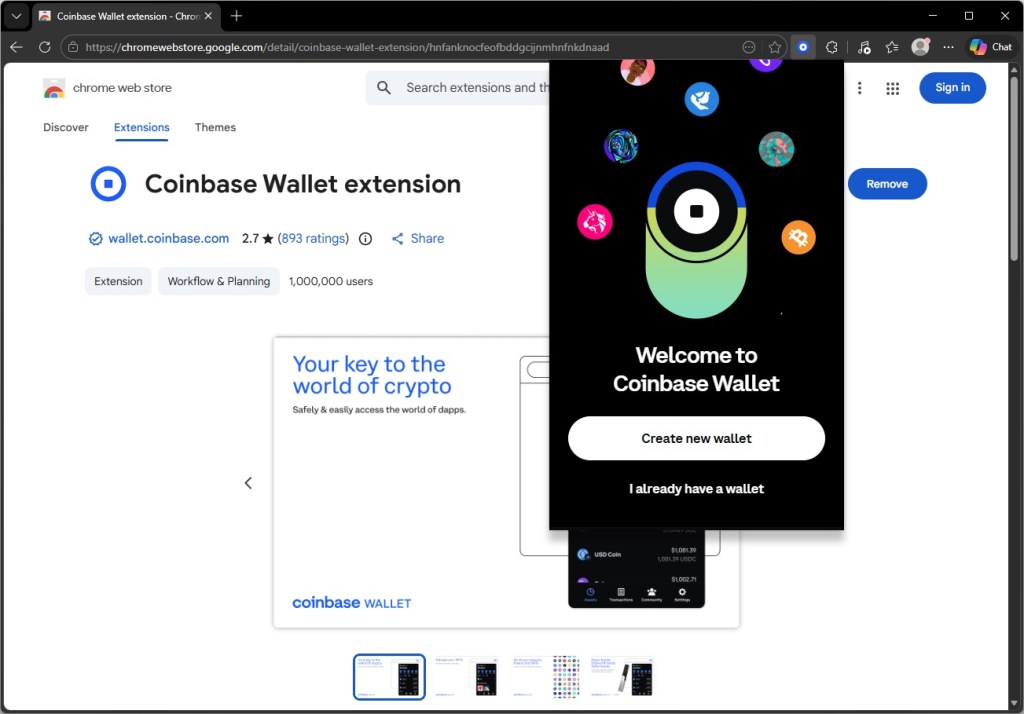

Для каждого кошелька-расширения браузера из списка фишинговый сайт отображает экран разблокировки, стилизованный под визуальный стиль настоящего расширения, с правильным логотипом, цветовой гаммой, расположением кнопок и текстом.

На приведенных ниже скриншотах подделки представлены рядом с подлинными расширениями. Различия незаметны для тех, кто не обращает на них внимания.

Пользователи аппаратных кошельков не являются исключением, и нападение на Trezor особенно показательно.

Устройства Trezor, как правило, принадлежат людям, которые достаточно долго занимаются криптовалютами, чтобы инвестировать в специальное защитное оборудование. Другими словами, это, скорее всего, пользователи, у которых на счетах находятся значительные суммы.

При выборе кошелька Trezor на фишинговом сайте появляется диалоговое окно, внешне очень похожее на интерфейс моста Trezor Connect. Одновременно в браузере отображается стандартное окно запроса разрешения на подключение USB-устройства — собственное диалоговое окно операционной системы, вызываемое вызовом API WebUSB — с текстом: «pudgypengu-gamegifts.live хочет подключиться».

Если устройство Trezor не подключено, в командной строке отображается сообщение «No compatible devices found», однако эта последовательность действий разработана таким образом, чтобы выглядеть как подлинный аппаратный обмен данными.

Пользователь, который подключает свой Trezor на этом этапе и подтверждает разрешение на подключение по USB, предоставляет фишинговому сайту доступ к мосту устройства.

Для тех, у кого под рукой нет устройства, в диалоговом окне предлагается другой вариант: «Использовать альтернативный способ подключения». Именно этот путь, скорее всего, таит в себе наибольшую опасность. Пользователь, у которого не получается запустить аппаратный процесс и который вынужден перейти к ручному варианту, находится всего в одном шаге от того, чтобы ему предложили ввести свою семенную фразу — главный ключ ко всему содержимому его кошелька — прямо в поле, контролируемое злоумышленником.

Страница, которая «притворяется мертвой» перед исследователями

Эта фишинговая страница более изощрённа, чем кажется на первый взгляд.

На сайте встроен зашифрованный загрузчик JavaScript, реальное содержимое которого сжато и скрыто за несколькими слоями кодирования; он выполняет ряд проверок, прежде чем предпринять какие-либо видимые действия.

Во-первых, он проверяет, не управляется ли браузером автоматизированный инструмент, подобный тем, которые используют исследователи в области безопасности и песочницы для массового анализа подозрительных страниц. Если он обнаруживает такой инструмент, он незаметно прекращает работу, и страница отображается как безопасная.

Далее программа считывает идентификатор графического оборудования, чтобы определить, работает ли она в виртуальной машине — ещё одной распространённой среде для анализа.

Только после того, как система убедится в наличии реального пользователя, она запрашивает у сервера злоумышленника второй, более объёмный пакет данных. Этот пакет содержит код, отвечающий за кражу учетных данных.

Даже в этом запросе предусмотрена мера безопасности. Если размер ответа сервера не превышает 500 КБ (например, это может быть фиктивный ответ, который поставщик решений безопасности может отправить известному вредоносному домену), загрузчик отбрасывает его и не предпринимает никаких действий.

Практическим следствием всего этого является то, что средства автоматического сканирования, скорее всего, сочтут стартовую страницу безопасной, поскольку в их инфраструктуре она ведет себя именно так. Вредоносный код не загружается, пока сервер злоумышленника не решит, что посетитель представляет собой цель, достойную атаки.

Почему эта кампания ориентирована на игроков с избыточным весом

Похоже, что выбор времени был неслучайным. Игра «Pudgy World» вышла 10 марта 2026 года, и, судя по всему, фишинговая кампания проводилась примерно в тот же период. Новые игроки, впервые присоединяющиеся к игре, проходят процесс регистрации в Web3, с которым они раньше не сталкивались.

Законный шаг «подключить кошелек» на официальном сайте внушает пользователям, что такое поведение является нормальным. Затем фишинговый сайт использует это ожидание в своих интересах, не давая пользователю возможности усомниться в его обоснованности.

Диапазон кошельков, на которые нацелена атака, также весьма широк. Кампания практически не оставляет ни одного «слепого пятна» среди кошельков. Независимо от того, хранит ли жертва активы на Ethereum, Solana или мультичейн-активы, её ждёт убедительная подделка. Создание 11 подделок пользовательского интерфейса, адаптированных под конкретные кошельки, — задача не из простых. Это указывает либо на злоумышленника, располагающего значительными ресурсами, либо, что более вероятно, на повторное использование коммерческого фишингового набора, разработанного именно для такого рода атак.

Что делать, если вы могли быть затронуты

Криптофишинговые кампании уже давно используют поддельные аирдропы и фальшивые страницы MetaMask. Эта кампания выделяется тем, насколько точно она имитирует экран разблокировки кошелька: запрос размещен именно там, где появилось бы всплывающее окно настоящего расширения, что позволяет воспользоваться привычкой пользователей.

Эта атака также приурочена к запуску Pudgy World. По мере того как продукты Web3 становятся доступными для более широкой аудитории, они привлекают злоумышленников, нацеленных на пользователей, не знакомых с вопросами безопасности кошельков.

Одно правило остается неизменным: веб-сайт никогда не сможет отобразить настоящий экран разблокировки вашего браузера.

- Если вы вводили на этом сайте пароль от MetaMask, Coinbase Wallet или любого другого программного кошелька, немедленно смените его, разблокировав расширение обычным образом и перейдя в «Настройки». Рекомендуем перевести активы на новый адрес кошелька, семенная фраза которого никогда не использовалась на каких-либо веб-сайтах.

- Если вы подтвердили запрос на предоставление разрешения для USB-устройства Trezor, отключите устройство и проверьте историю подключений в Trezor Suite. Само по себе подключение WebUSB не приводит к раскрытию вашей семенной фразы, но может позволить вредоносной странице установить связь с мостом. Немедленно отмените это разрешение в настройках сайта в браузере.

- Добавьте в закладки официальный сайт Pudgy Penguins (pudgypenguins.com) и официальный URL-адрес игры. Переходите на сайт напрямую из этой закладки, ни в коем случае не по ссылкам в Discord, Twitter или личных сообщениях.

- Установите расширение для браузера, которое будет предупреждать об известных фишинговых доменах, прежде чем вы начнете с ними взаимодействовать. Malwarebytes Browser Guard заблокирует этот домен.

- Запомните следующее правило: экран разблокировки вашего кошелька всегда отображается в панели в самом верху окна, а не внутри самой страницы. Любая страница, на которой запрос на ввод пароля кошелька отображается внутри контента страницы, является фишинговым сайтом.

Индикаторы компромисса (ИКС)

Домены

pudgypengu-gamegifts[.]live