Мошеннический веб-сайт, оформленный под бренд Avast, обманывает франкоговорящих пользователей, заставляя их предоставлять полные данные своих кредитных карт — номер карты, срок действия и трехзначный код безопасности — под предлогом обработки возврата в размере 499,99 евро, который им никогда не полагался.

Операция сочетает в себе «поддержку» в режиме реального времени через чат, жестко запрограммированную тревожную сумму транзакции и убедительную копию визуальной идентичности Avast, чтобы создать ощущение срочности и собрать платежные данные в большом масштабе.

«Сегодня с вас списали 499,99 евро».

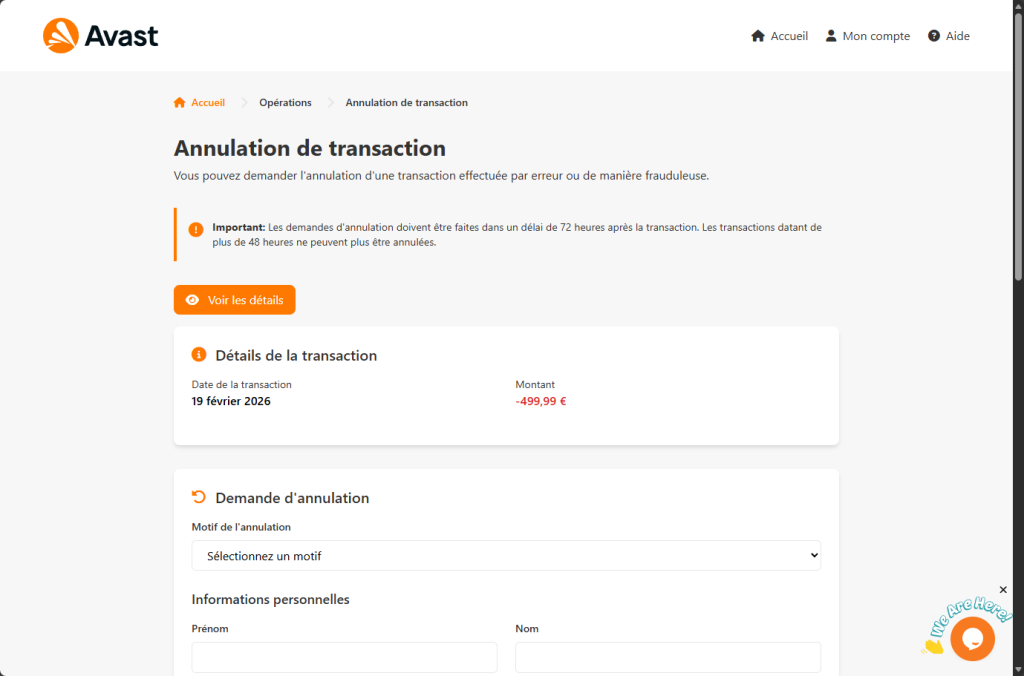

Фишинговая страница открывается с изображением, которое выглядит как законный веб-портал Avast. Логотип Avast загружается непосредственно из собственной сети доставки контента Avast — это специально сделанный ход, который гарантирует, что оранжево-белый щит отображается идеально и проходит визуальную проверку. В верхней части страницы есть ссылки «Главная», «Моя учетная запись» и «Справка», стиль которых соответствует реальному интерфейсу Avast.

Под заголовком внимание привлекает предупреждающее окно в фирменном оранжевом цвете Avast: в нем говорится, что запросы на отмену должны быть поданы в течение 72 часов. Затем, в том же духе, предупреждается, что транзакции, совершенные более 48 часов назад, «не могут быть отменены». Это внутреннее противоречие легко упустить из виду, если ваше внимание сосредоточено на более крупном заявлении, расположенном чуть ниже.

Это требование представляет собой запись о транзакции с сегодняшней датой и дебетом в размере -499,99 евро. Дата не закреплена жестко. Одна строка JavaScript считывает системные часы посетителя и записывает текущую дату на страницу во время загрузки. Каждый раз, когда появляется жертва, будь то вторник февраля или пятница августа, плата выглядит так, как будто она была произведена именно этим утром.

Однако сумма фиксирована. Каждый посетитель видит именно 499,99 евро — сумму, тщательно выбранную так, чтобы она была достаточно большой, чтобы побудить к немедленным действиям, но не настолько большой, чтобы подорвать доверие к подписке на программное обеспечение.

Реальной транзакции не было. Доступ к учетной записи Avast не осуществлялся. Этот номер существует исключительно для того, чтобы посетитель почувствовал себя ограбленным.

Что требуется указать в форме и куда поступают данные

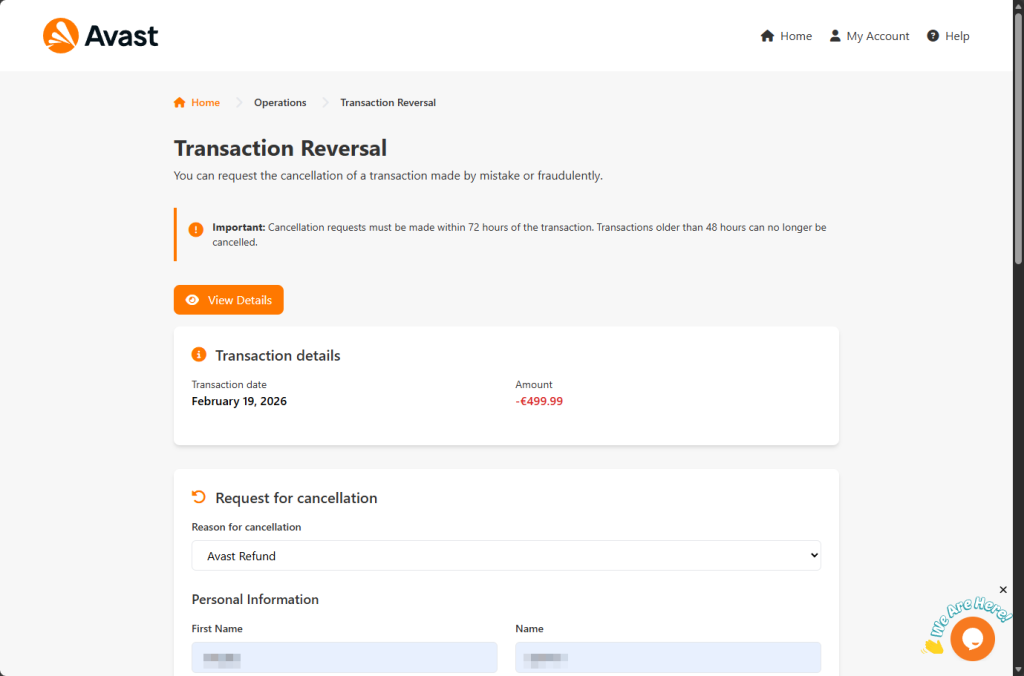

В форме отмены, представленной ниже, необходимо указать причину возврата средств (в раскрывающемся списке предлагаются варианты «Возврат средств Avast», «Мошенническая транзакция», «Дублирующаяся транзакция» и «Другое»), а затем предоставить полный набор личной информации: имя, фамилию, адрес электронной почты, номер телефона, адрес, город, регион и почтовый индекс. Заполнение этого раздела представлено как рутинная проверка личности, необходимая, как подразумевает страница, перед обработкой любого возврата.

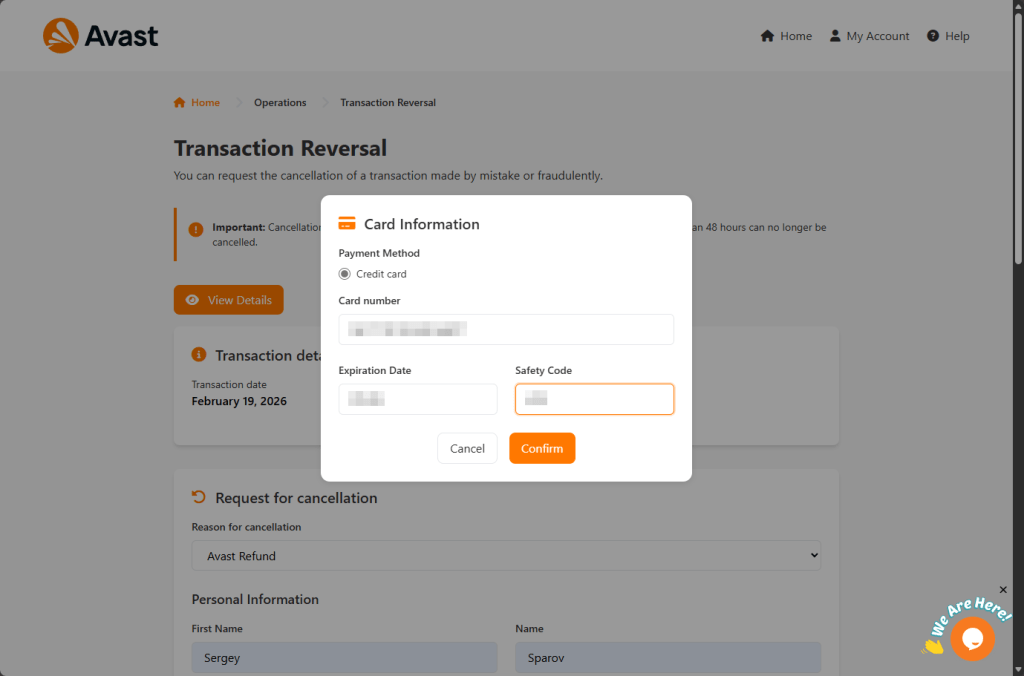

После отправки формы появляется модальное диалоговое окно с названием «Информация о карте». На этой странице запрашивается номер кредитной карты жертвы, срок ее действия и защитный код CVV, якобы для того, чтобы возврат средств мог быть зачислен на исходный способ оплаты.

Это момент, к которому велась подготовка операции.

На странице даже реализована проверка по алгоритму Луна (математическая проверка, которую банки используют для проверки номеров карт), поэтому тестовые номера или случайные опечатки отклоняются до отправки. Принимаются только структурно действительные номера карт.

При нажатии кнопки «Подтвердить» браузер отправляет POST-запрос на send.php — бэкэнд-файл, который принимает всю полезную нагрузку в виде объекта JSON. Эта полезная нагрузка содержит все поля, заполненные жертвой: имя, адрес, контактные данные, номер карты, срок действия и CVV.

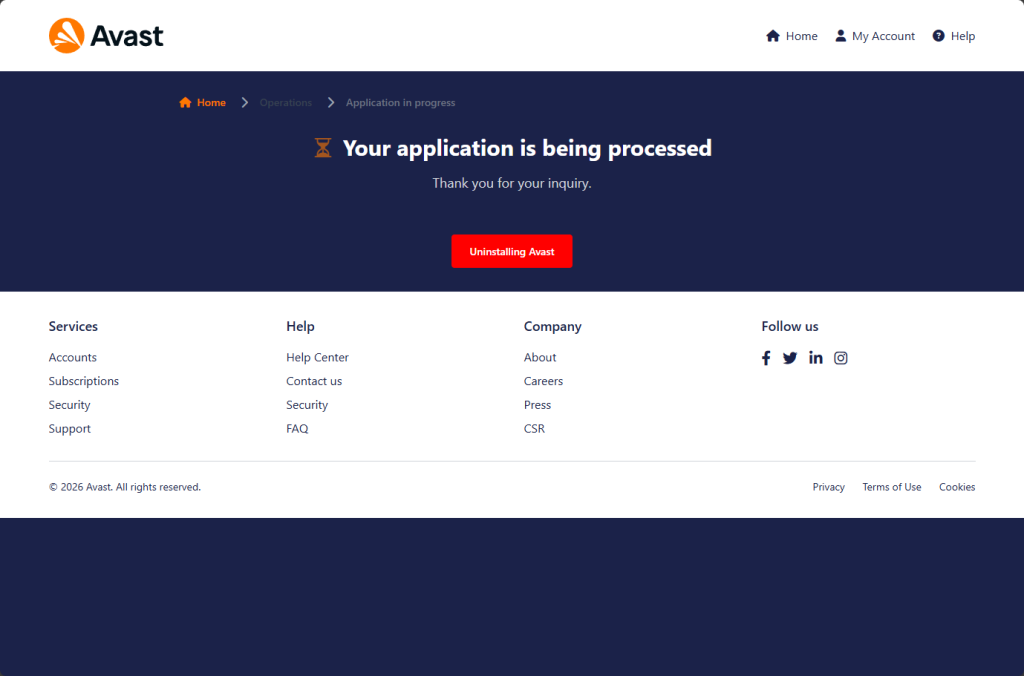

После отправки данных жертва перенаправляется на страницу подтверждения, на которой написано:

«Ваша заявка обрабатывается — спасибо за ваш запрос».

Под этим успокаивающим сообщением находится кнопка с надписью «Удалить Avast». Это последний трюк социальной инженерии, побуждающий жертву удалить именно то программное обеспечение безопасности, которое в противном случае могло бы предупредить ее о том, что только что произошло.

Почему на фишинговой странице есть онлайн-чат?

Отличительной особенностью этой кампании от многих фишинговых страниц является наличие виджета чата в режиме реального времени, встроенного в правом нижнем углу экрана. Виджет предоставлен Tawk.to, легитимной платформой поддержки клиентов, и имеет идентификатор учетной записи 689773de2f0f7c192611b3bf с кодом виджета 1j27pp82q.

Это означает, что кто-то (почти наверняка операторы фишингового сайта) может видеть, когда посетитель находится на странице, и вступать с ним в живой разговор.

Тактическая ценность этого подхода весьма значительна. Смущенный посетитель, который замечает несоответствие в сроках («72 часа» против «48 часов») или колеблется перед вводом данных своей карты, может быть подтолкнут к действию «специалистом службы поддержки», который в режиме реального времени успокоит его.

Он превращает статическую фишинговую страницу в интерактивную мошенническую операцию.

Для кого предназначена эта страница?

Что делает эту страницу необычайно эффективной, так это то, что она не нуждается в ориентации на конкретный тип людей. Она создана для привлечения четырех совершенно разных типов посетителей с помощью одной и той же формы, причем у каждого из них есть свои причины для заполнения формы.

- Клиент Avast: человек , который приобрел лицензию, не желает ее продлевать и рассматривает эту страницу как законный способ оспорить списание средств. Благодаря существующим отношениям с брендом интерфейс кажется ему знакомым.

- Забытый подписчик: у него есть учетная запись Avast, но он не помнит, что регистрировался. Возможно, это было много лет назад или в комплекте с другим продуктом. Он видит сумму в 499,99 евро, делает вывод, что с него ошибочно взимается плата, и даже не думает войти в учетную запись, о которой едва помнит.

- Встревоженный неклиент: они никогда не пользовались Avast. Они видят списание средств и предполагают, что данные их карты были украдены и использованы без их ведома. Они приходят уже убежденные, что в отношении них было совершено преступление, уже в спешке и уже готовые довериться любому официально выглядящему процессу, который предлагает исправить ситуацию. Это самый опасный профиль, поскольку 72-часовое окно для них — не просто деталь, а скорее крайний срок.

- Оппортунист: человек, который знает, что ему не предъявляли обвинения, но считает, что нашел 499,99 евро, которые можно забрать. Он пытается получить деньги, которые никогда не принадлежали ему, и в результате теряет данные своей карты.

Страница никогда не должна различать этих посетителей. Она не задает вопросов, которые могли бы раскрыть, к какому профилю относится человек. Никакого входа в учетную запись, лицензионного ключа или подтверждения покупки. Только оплата, форма и поле для карты.

Как определить, что страница возврата средств является мошеннической

Подобные мошенничества с возмещением средств не ограничиваются Avast. Мошенники могут выдавать себя за любой бренд. Вот на какие признаки следует обратить внимание:

- Неизвестный платеж, который появляется «сегодня»: мошенники часто автоматически вставляют текущую дату, чтобы транзакция выглядела срочной и реальной.

- Срочные windows отмены: Сообщения, в которых утверждается, что у вас есть ограниченное время для действий, предназначены для того, чтобы заставить вас поспешить.

- Запросы на предоставление полных данных кредитной карты для «обработки» возврата средств: для законного возврата средств не требуется повторно вводить полный номер карты и CVV на случайной странице.

- Не требуется вход в систему, лицензионный ключ или подтверждение покупки: реальные компании проверяют вашу учетную запись. Мошеннические сайты пропускают проверку и сразу переходят к деталям оплаты.

- Живой чат, подталкивающий вас к завершению процесса: поддержка в режиме реального времени со стороны «агента службы поддержки» может быть частью мошенничества, а не доказательством легитимности сайта.

- Инструкции по удалению программного обеспечения безопасности: Ни один законный процесс возврата средств не потребует от вас удаления вашей защиты.

- Похожие домены: слегка измененные названия веб-сайтов являются серьезным сигналом тревоги. Всегда вводите адрес официального веб-сайта компании непосредственно в браузере, а не переходите по ссылкам.

Обнаружив хотя бы один из этих признаков, вам следует остановиться. Не вводите личную или финансовую информацию на странице, на которую вы попали по незапрашиваемому сообщению или подозрительной ссылке.

Что делать, если вы ввели свои данные

Если вы предоставили данные своей карты:

- Немедленно свяжитесь со своим банком или эмитентом карты и заблокируйте карту.

- Оспаривайте любые несанкционированные списания

- Не ждите, пока появится мошенничество — украденные данные карт часто используются быстро

- Измените пароли для учетных записей, связанных с указанным вами адресом электронной почты.

- Запустите полное сканирование с помощью надежного продукта для обеспечения безопасности.

Другие способы обеспечить безопасность:

- Обновляйте свое устройство и программное обеспечение

- Используйте активную защиту от вредоносных программ с включенной веб-защитой.

- Если вы не уверены, является ли что-то мошенничеством, Malwarebytes могут отправить подозрительные сообщения в Scam Guard для проверки.

Что-то не так? Проверьте, прежде чем нажимать.

Malwarebytes Guardпоможет вам мгновенно анализировать подозрительные ссылки, тексты и скриншоты.

Доступно в составеMalwarebytes Premium для всех ваших устройств, а также вMalwarebytes для iOS Android.