Мы выявили кампанию, в которой для распространения вредоносного ПО, в том числе трояна удаленного доступа (RAT) PureHVNC, используются приманки делового характера, такие как приглашения на собеседования, технические задания и финансовые документы.

Новым является не само вредоносное ПО, а способ начала атаки.

Вместо привычных фишинговых писем или поддельных страниц загрузки злоумышленники используют Google Forms для запуска цепочки заражения. Атака обычно начинается с того, что жертва загружает ZIP-файл с деловой тематикой по ссылке из формы Google Forms. Внутри находится вредоносный файл, который запускает многоэтапный процесс заражения, в результате чего в системе устанавливается вредоносное ПО.

Что такое PureHVNC?

PureHVNC — это модульныйRAT на базе .NETиз семейства вредоносных программ «Pure». Проще говоря, он предоставляет злоумышленникам возможность удаленного управления зараженным устройством и позволяет им похищать конфиденциальную информацию.

После установки он может:

- Управляйте системой и выполняйте команды удаленно.

- Соберите информацию об устройстве, включая данные об операционной системе, аппаратном обеспечении, программном обеспечении безопасности, а также информацию о пользователе и подключенных устройствах.

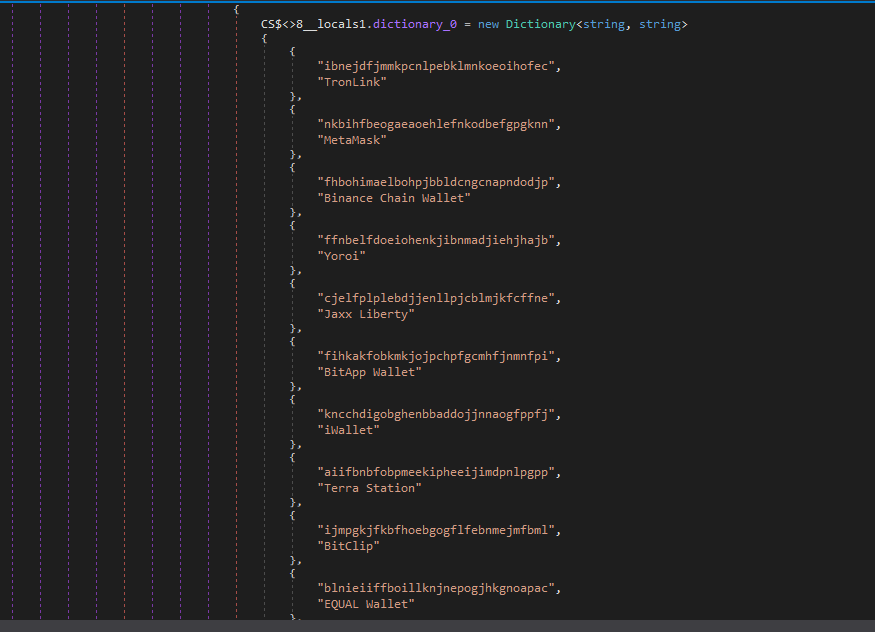

- Похищать данные из браузеров, расширений и криптовалютных кошельков.

- Извлекать данные из приложений, таких как Telegram и Foxmail.

- Установите дополнительные плагины.

- Обеспечить постоянство несколькими способами (например, с помощью запланированных задач).

Разные уловки, одна цель: взломать ваше устройство

В ходе нашего исследования мы обнаружили множество форм Google Forms, содержащих ссылки на вредоносные ZIP-файлы, которые запускают цепочку заражения. Эти формы выглядят убедительно: в них используются названия реальных компаний, их логотипы и ссылки. LinkedIn одной из платформ, используемых для рассылки ссылок на эти вредоносные формы.

В этих формах, как правило, запрашивается информация о профессиональном опыте (опыт работы, образование и т. д.), благодаря чему они выглядят как часть реального процесса найма или ведения бизнеса.

Формы доступны по ссылкам на ZIP-файлы, размещенные по адресу:

- Сервисы для обмена файлами, такие как Dropbox, filedn.com и fshare.vn

- Сервисы сокращения URL-адресов, такие как tr.ee и goo.su

- Ссылки Google, перенаправляющие пользователя и скрывающие конечный адрес

ZIP-архивы имеют различные названия и связаны с разными темами, относящимися к бизнесу (маркетинг, собеседования, проекты, вакансии, бюджеты, партнерские отношения, льготы), чтобы не вызвать подозрений, например:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

В этих фишинговых сообщениях используются названия известных компаний, в частности из финансового, логистического, технологического секторов, а также из сферы устойчивого развития и энергетики. Имитация легитимных организаций придает их кампании видимость достоверности.

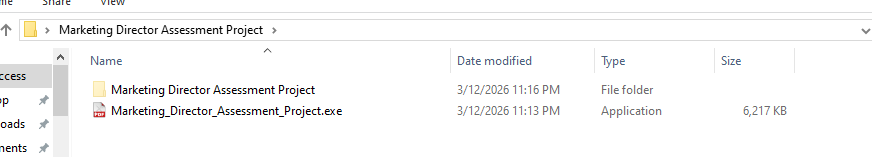

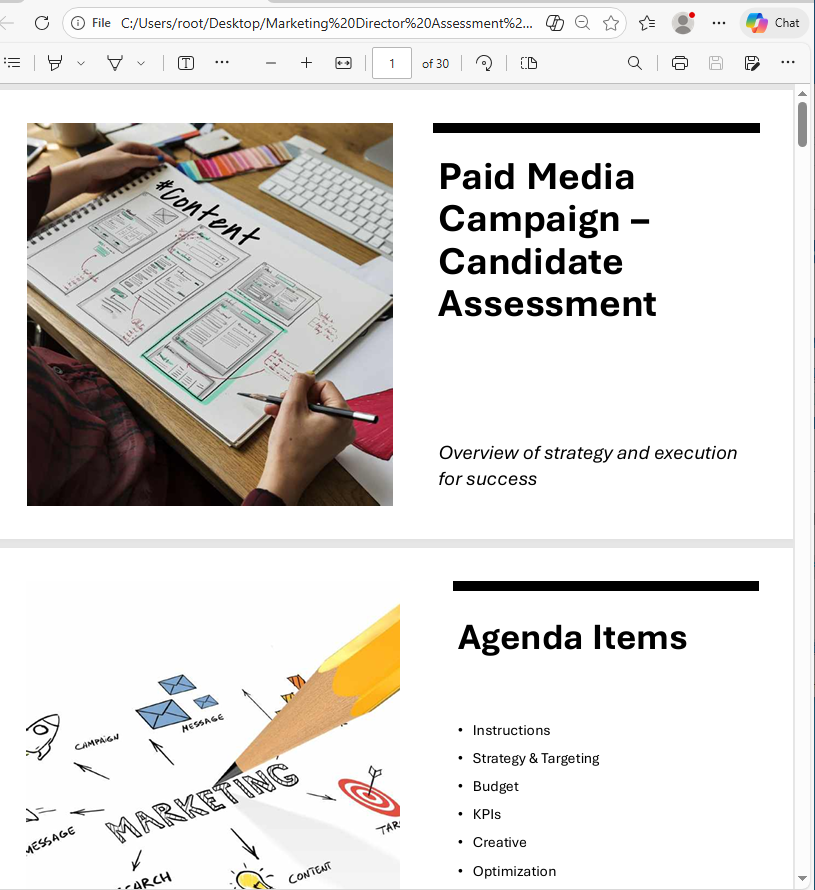

Что происходит после загрузки файла

ZIP-архивы обычно содержат легитимные файлы (например, PDF-файлы с описаниями должностных обязанностей) и исполняемый файл вместе с DLL, обычно имеющий название msimg32.dll. Эта DLL запускается с помощью метода «угона DLL» (обман легитимной программы с целью загрузки вредоносного кода), хотя со временем этот метод претерпел множество изменений и усовершенствований.

Анализ вредоносной кампании

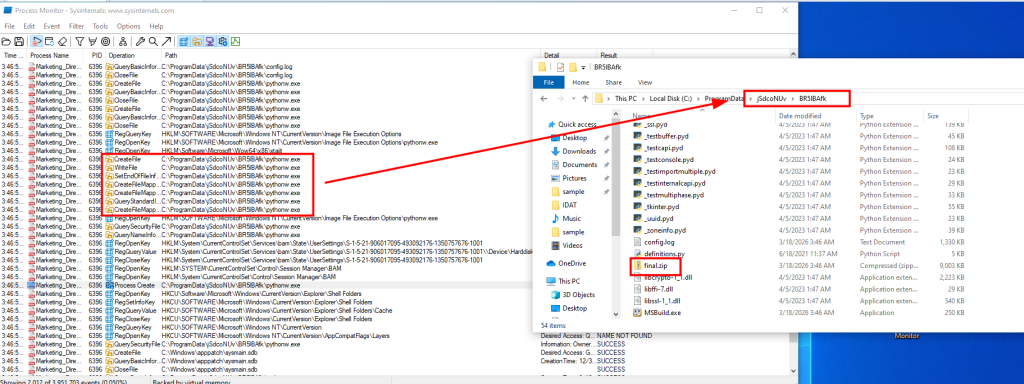

Мы выявили несколько вариантов этой кампании, каждый из которых использует различные методы извлечения архива, свой код на языке Python и разные структуры папок. Во всех этих вариантах кампания обычно включает исполняемый файл, а также DLL-библиотеку, скрытую в отдельной папке. В некоторых случаях злоумышленники также добавляют легитимные файлы, связанные с тематикой приманки, что повышает общую достоверность атаки.

Вредоносный код содержится в DLL и выполняет различные операции, в том числе:

- Расшифровка строк с помощью простого оператора XOR, в данном случае с ключом «4B».

- Обнаружение отладки и использования песочницы с помощью

IsDebuggerPresent()иtime64(), и при срабатывании отображается сообщение об ошибке «Срок действия данного программного обеспечения истек или обнаружен отладчик». - Удаляет себя, а затем сохраняет и запускает поддельный PDF-файл.

- Сохранение настроек с помощью ключа реестра

CurrentVersion\Run\Miroupdate. - Распакуйте архив «final.zip» и запустите его.

В данном случае файл PDF был запущен с помощью следующей команды:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

Архив final.zip разархивируется с помощью различных команд в рамках анализируемых кампаний в произвольную папку в каталоге ProgramData. В этом примере tar используется команда:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

Архив содержит несколько файлов, связанных с Python и следующим этапом.

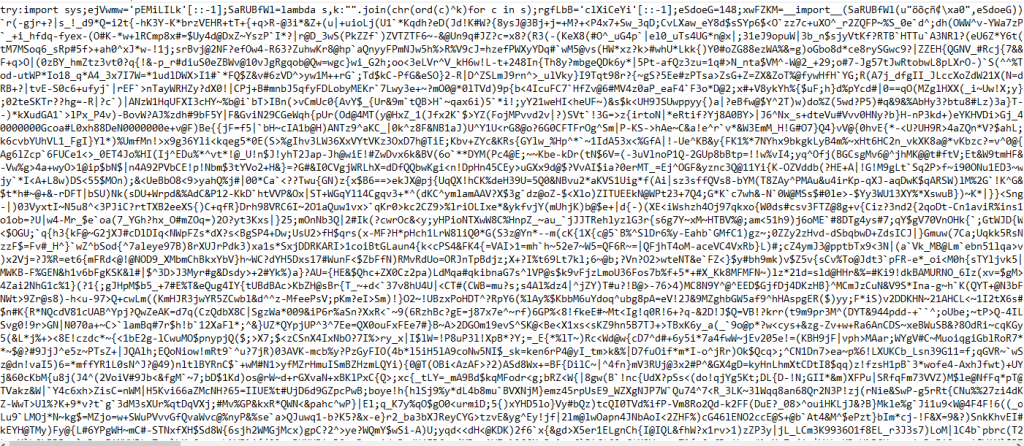

Далее, зашифрованный скрипт на Python под названием config.log выполняется. В конечном итоге он декодирует и запускает шелл-код Donut. Этот скрипт встречается под разными названиями (например, image.mp3) и форматы в различных проанализированных сетях.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

В конце цепочки заражения препарат PureHVNC вводили в SearchUI.exe. Характеристики впрыскиваемого процесса могут различаться в разных анализируемых образцах.

PureHVNC выполняет следующие запросы WMI для сбора информации о взломанном устройстве:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

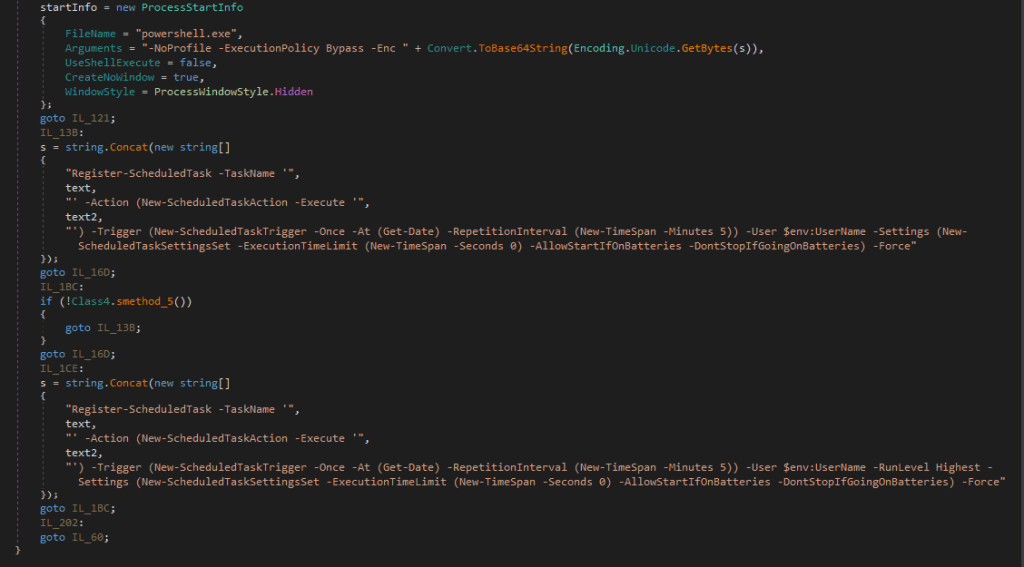

Для обеспечения постоянного доступа создается запланированная задача с использованием команды Base64-PowerShell с флагом “-RunLevel Highest” если у пользователя есть права администратора.

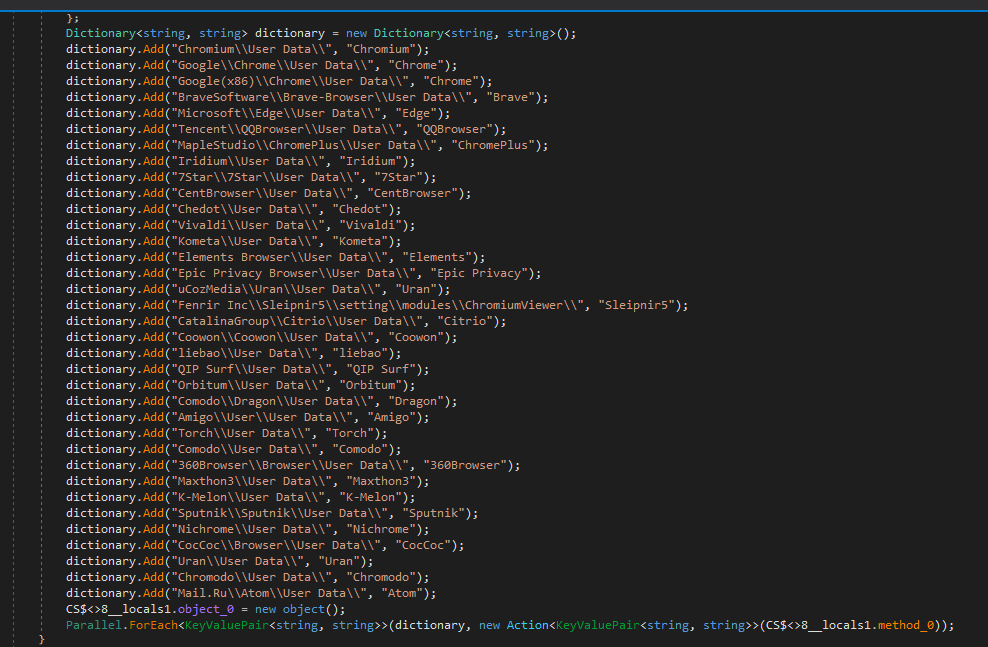

PureHVNC выполняет сканирование с целью похищения информации, касающейся различных браузеров, расширений и криптовалютных кошельков.

Конфигурация вредоносного ПО закодирована с помощью Base64 и сжата с помощью GZIP.

В данном случае конфигурация включает:

- C2:

207.148.66.14 - Порты C2:

56001, 56002, 56003 - Идентификатор кампании:

Default - Спящий флаг:

0 - Путь сохранения:

APPDATA - Имя мьютекса:

Rluukgz

Как оставаться в безопасности

Использование Google Forms — это весьма эффективный способ распространения вредоносного ПО. Злоумышленники пользуются доверием пользователей к таким привычным инструментам, как Google Forms, Dropbox и LinkedIn, а также выдают себя за легитимные компании, чтобы обойти вашу бдительность.

Если вы имеете дело с предложениями о работе, партнерскими отношениями или проектной деятельностью в Интернете, вам стоит обратить на это внимание:

- Всегда проверяйте источник форм Google, не вводите конфиденциальную информацию и не загружайте файлы, если вы не уверены в надежности источника.

- Прежде чем вступать в контакт, проверьте запросы через официальные каналы компании.

- Будьте осторожны с ссылками, скрытыми за сервисами сокращения URL-адресов или переадресациями.

Индикаторы компромисса (ИКС)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Совет от эксперта: это лишь неполный список вредоносных URL-адресов. Загрузите Browser Guard Malwarebytes Browser Guard , чтобы обеспечить полную защиту и заблокировать остальные вредоносные домены.

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.