На фоне роста числа увольнений и наплыва соискателей на рынок труда активизируются фишинговые кампании, в которых злоумышленники выдают себя за крупные бренды, включая Coca-Cola и Ferrari, — и эти атаки становятся все более изощрёнными.

Первая обнаруженная нами афера использует убедительную страницу бронирования для сбора личных данных, а затем обманом заставляет жертв передать учетные данные своей рабочей учетной записи Google через поддельную страницу входа, замаскированную под настоящее окно Chrome . Что делает эту кампанию особенно опасной, так это то, что она выходит за рамки обычного трюка с поддельным окном: этот набор не просто перехватывает пароль и останавливается — исходный код показывает, что он передает ввод пользователя на контролируемый злоумышленником бэкэнд и динамически выдает различные запросы на двухфакторную аутентификацию в зависимости от ответа сервера, что соответствует фишинговым системам реального времени, разработанным для обхода MFA.

Если вы получили неожиданное предложение о работе с просьбой «договориться о звонке», вот на что следует обратить внимание.

Идеальные условия для мошенничества с вакансиями

Эти мошеннические схемы не возникают на пустом месте. Рынок труда США находится под постоянным давлением: в 2025 году работодатели уволили более 1,17 миллиона работников — это самый высокий показатель со времени пандемии — что было вызвано сочетанием сокращений штатов на федеральном уровне, мер по снижению затрат со стороны компаний и общего замедления темпов найма. В ноябре 2025 года уровень безработицы поднялся до четырехлетнего максимума в 4,5%, а число долгосрочных безработных, к которым относятся те, кто не имеет работы в течение 27 недель и более, за последний год увеличилось на 322 000 человек.

В интервью телеканалу CNBC Хизер Лонг, главный экономист Navy Federal Credit Union, прямо заявила: «Весна, скорее всего, будет тяжелой для соискателей».

На фоне этих потрясений мошенники не сидят без дела. По данным Федеральной торговой комиссии (FTC), убытки от мошенничества, связанного с поиском работы и трудоустройством, выросли с 90 миллионов долларов в 2020 году до более чем 501 миллиона долларов в 2024 году, а количество обращений по этой категории за этот период увеличилось в три раза. Как отметила Мелани Макговерн из Бюро по улучшению деловой практики (BBB): «Мошенничество в сфере трудоустройства снова набирает обороты».

Недавно мы обнаружили две кампании, которые наглядно демонстрируют, насколько изощренными стали эти уловки: одна из них имитирует Coca-Cola, а другая — Ferrari. Обе кампании спекулируют на отчаянии и доверии, которые характерны для конкурентного рынка труда, и обе используют фишинговые наборы, которые выходят далеко за рамки простой поддельной страницы входа в систему.

Мошенничество № 1: «Собеседование в Coca-Cola», которое лишит вас доступа к аккаунту Google

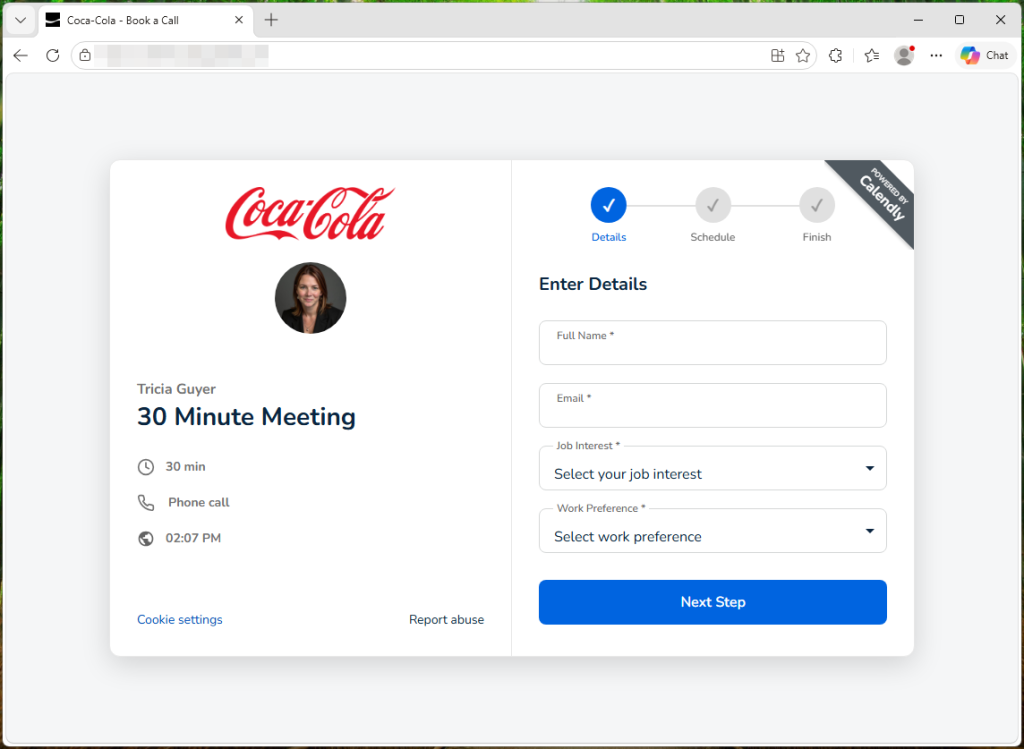

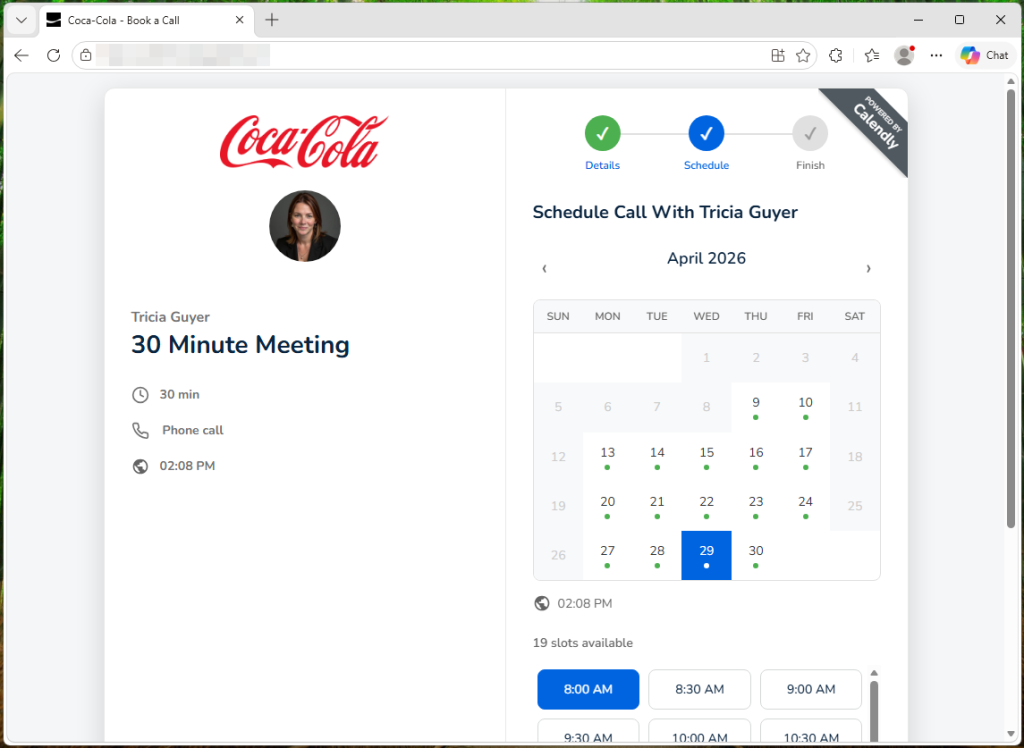

Атака начинается со ссылки на страницу, похожую на страницу планирования встреч в Calendly, принадлежащую рекрутеру компании Coca-Cola по имени «Триша Гайер». Вам предлагается указать своё имя, адрес электронной почты, интересующую вас должность и предпочтения в отношении работы — ничего такого, что могло бы вызвать подозрения при обычном поиске работы.

Однако первым тревожным сигналом является то, как вы оказались на этой странице. Легитимные рекрутеры, как правило, не рассылают незапрошенные ссылки для записи на собеседование без предварительного контакта или без получения заявки. Все это означает, что если вы не подавали заявку на вакансию в Coca-Cola и никогда не общались с этим человеком, относитесь к этой ссылке с крайней настороженностью, каким бы профессиональным ни выглядела страница.

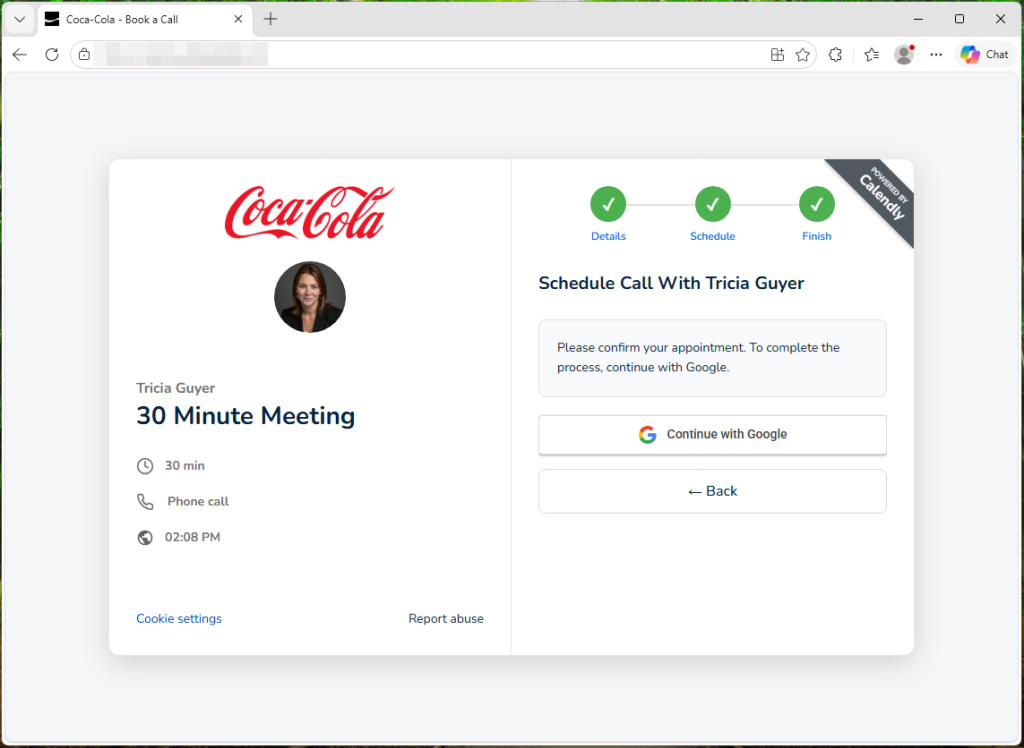

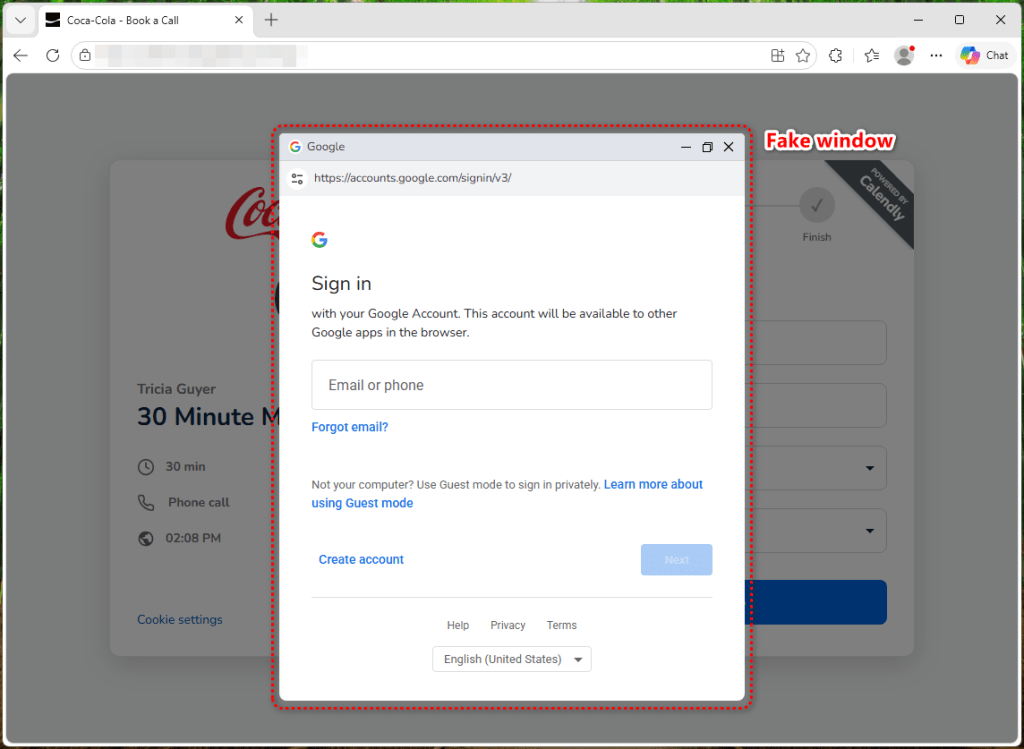

Поддельное окно браузера, которое обманывает даже самых осторожных пользователей

После заполнения формы бронирования вам предложат выбрать дату и нажать «Продолжить через Google». И вот тут происходит нечто хитрое. Вместо того чтобы открыть настоящую страницу входа в Google, сайт отображает имитацию окна Chrome прямо на самой веб-странице, а не открывает всплывающее окно настоящего браузера. У него даже есть строка заголовка с кнопками сворачивания, развертывания и закрытия. Там же находится адресная строка, в которой написано https://accounts.google.com/signin/v3/.

Во многих отношениях оно выглядит точно так же, как всплывающее окно от Google, — но это не оно. Это всего лишь его изображение, на которое наложены поля формы.

Им нужен не только ваш пароль — им нужен ещё и ваш код подтверждения

Большинство атак с использованием поддельных окон браузера довольно просты: злоумышленники показывают вам убедительную форму входа, перехватывают ваш адрес электронной почты и пароль — и на этом останавливаются. Если у вас включена двухфакторная аутентификация, одних только этих украденных учетных данных недостаточно для входа в ваш аккаунт, поскольку на этапе проверки злоумышленник упирается в препятствие.

Этот набор не сталкивается с этой проблемой.

Как только вы вводите свой адрес электронной почты и пароль, страница начинает опрашивать бэкэнд-сервер злоумышленника каждые три секунды — эта закономерность прослеживается в исходном коде — в ожидании инструкций о том, что отобразить вам дальше. С другой стороны, введенные учетные данные отправляются на сервер злоумышленника через специальный конечный пункт входа. Поведение набора — немедленный запрос типа запроса на аутентификацию после отправки данных — свидетельствует о том, что злоумышленник параллельно использует эти учетные данные для входа в настоящий аккаунт Google. Набор содержит четыре отдельных экрана проверки: для кодов электронной почты, кодов аутентификатора, кодов SMS и запросов Google по телефону. Когда Google запрашивает у злоумышленника второй этап проверки, бэкэнд сообщает странице, какой экран отобразить, а исходный код перенаправляет жертву к соответствующему запросу на основе значения authType в ответе сервера. Вы видите то, что выглядит как обычный запрос Google, и передаете код, не задумываясь.

Поскольку этот обмен данными происходит каждые несколько секунд, злоумышленник может практически мгновенно пересылать каждый запрос и вводить ваш ответ в настоящую форму входа в Google. Серверная часть системы также может отображать на вашем экране пользовательские сообщения об ошибках. Код проверяет наличие поля с ошибкой в ответе сервера и отображает его напрямую — например, «Неверный пароль, попробуйте еще раз» — чтобы заставить вас повторить попытку, если что-то не сработало на их стороне. Это превращает то, что обычно было бы простым перехватом учетных данных, в потенциальный полный захват учетной записи, даже при включенной двухфакторной аутентификации. К тому моменту, когда вы увидите страницу «Встреча подтверждена», ваши учетные данные и любые введенные вами коды подтверждения уже будут отправлены на сервер злоумышленника.

Личный аккаунт Gmail? Им это не нужно

Одна показательная деталь: форма отклоняет адреса @gmail.com с сообщением «Пожалуйста, используйте рабочий или служебный адрес электронной почты» — этот фильтр жестко запрограммирован в исходном коде. Он нацелен именно на корпоративные учетные записи Google Workspace. Причина проста. Скомпрометированная рабочая учетная запись гораздо ценнее, поскольку она может дать доступ к служебной почте, общим документам, внутренним календарям, а также использоваться для проведения дальнейших атак на коллег.

Мошенничество № 2: Страница Ferrari с вакансиями, которая похищает ваши Facebook

Набор от Coca-Cola — не единичный случай. Мы обнаружили вторую фишинговую кампанию — на этот раз под видом Ferrari — в которой используется иной, но не менее эффективный подход.

Эта страница позиционируется как официальный корпоративный портал Ferrari, посвященный карьере. На ней представлены панель навигации компании, фирменный стиль, а также разделы, которые обычно встречаются на странице реального работодателя, посвященной найму персонала, — такие как «Вакансии», «В центре внимания — люди», «Страсть в центре» и «Совершенство».

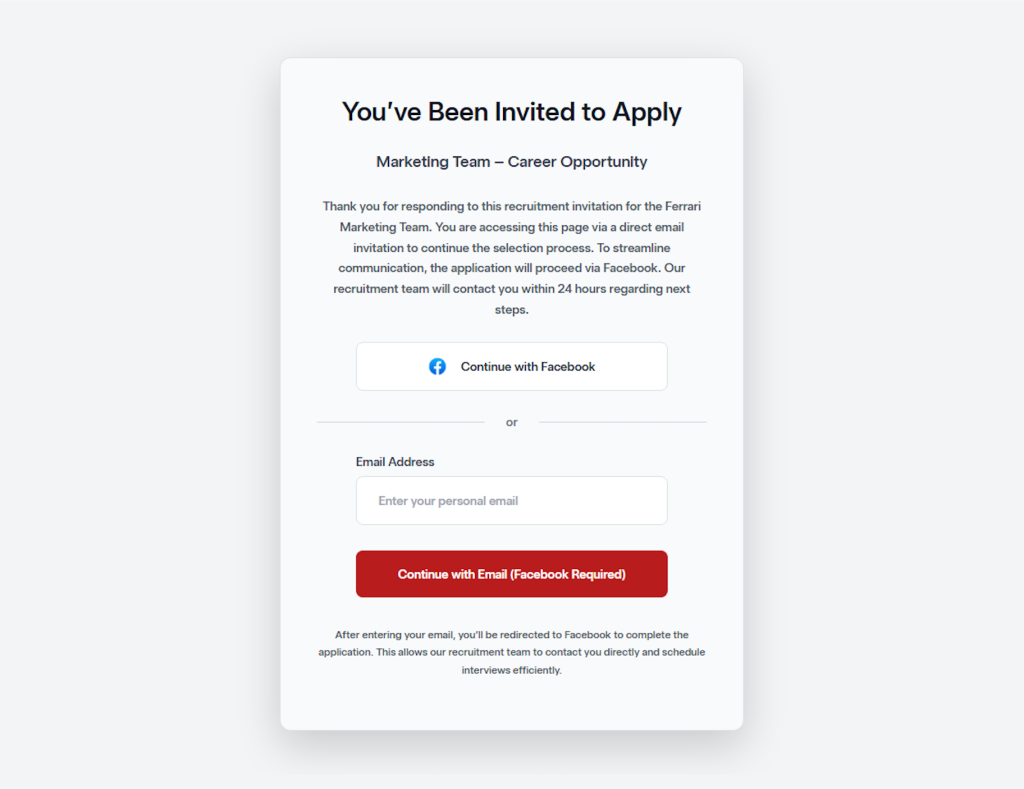

Но ловушка ждет в самом верху. На странице появляется всплывающее окно с сообщением «Вы получили приглашение подать заявку» на вакансию в сфере маркетинга. В нем объясняется, что вы перешли на эту страницу по «прямому приглашению по электронной почте, чтобы ускорить процесс отбора». Затем вам предлагается либо «Продолжить через Facebook, либо ввести свой адрес электронной почты и пароль.

Это и есть фишинговая уловка. Независимо от того, нажмете ли вы Facebook или введете свой адрес электронной почты, вы будете перенаправлены на поддельную страницу Facebook , созданную для сбора ваших учетных данных. Этот подход повторяет распространенную фишинговую схему с использованием OAuth: многие легитимные порталы по поиску работы действительно позволяют входить через учетные записи в социальных сетях, и именно это делает эту уловку столь убедительной. От жертвы не требуется ничего необычного — просто «войти через Facebook, чтобы заполнить анкету соискателя.

В отличие от кампании под брендом Coca-Cola, которая была нацелена на корпоративные учетные записи Google Workspace и включала в себя сложный набор инструментов для обхода многофакторной аутентификации, мошенническая схема с Ferrari охватывает более широкую аудиторию, поскольку нацелена на Facebook . Взломанная Facebook может предоставить злоумышленникам доступ к связанным сервисам, личным сообщениям и личным данным, которые используются для дальнейших атак с применением методов социальной инженерии. Кроме того, она служит отправной точкой для распространения мошеннических сообщений среди контактов жертвы.

Общим мотивом обеих кампаний служит «приманка»: престижное название компании и обещание карьерных перспектив. На рынке труда, где миллионы людей активно ищут работу, такое сочетание оказывается чрезвычайно эффективным.

Как защитить себя

- С осторожностью относитесь к незапрошенным предложениям о работе. Если вы не подавали заявку на эту вакансию и не знакомы с рекрутером, не переходите по ссылке. Зайдите непосредственно на страницу «Вакансии» компании и убедитесь, что вакансия и рекрутер существуют на самом деле.

- Как распознать поддельное окно браузера:

- Попробуйте перетащить «всплывающее окно»: настоящее всплывающее окно свободно перемещается за пределы основного окна браузера, а поддельное застревает у краев, поскольку является частью страницы.

- Попробуйте свернуть браузер: настоящее всплывающее окно останется на рабочем столе в виде отдельного окна, а поддельное исчезнет вместе со страницей.

- Обратите внимание на адресную строку в окне: она может выглядеть правильно, но на самом деле это всего лишь изображение. Вы не можете щелкнуть по ней, выделить текст или ввести новый адрес, как это делается в настоящем браузере.

- Даже даже если всплывающее окно пройдет вышеуказанные проверки, всегда тщательно проверяйте URL-адрес, прежде чем вводить какие-либо учетные данные.

- Никогда не вводите свои пароли на странице планирования встреч. Легитимные сервисы, такие как Calendly, не требуют ввода пароля от электронной почты для записи на встречу.

- Если вы уже ввели свои учетные данные, немедленно смените пароль Google и отмените все сеансы на myaccount.google.com > «Безопасность» > «Ваши устройства».

Рынок труда — это поле деятельности для мошенников

Соискатели вакансий особенно уязвимы перед фишингом. Вы ожидаете писем от незнакомцев, привыкли заполнять формы и настолько мотивированы возможностью трудоустройства, что не задаетесь вопросом о дополнительном шаге входа в систему. Учитывая, что уровень безработицы в США до начала 2026 года будет колебаться в пределах 4,3–4,4%, сотни тысяч недавно уволенных федеральных служащих будут соревноваться за вакансии в частном секторе, а темпы найма будут самыми низкими за последние годы, круг потенциальных жертв никогда не был столь обширным. Мошенники знают об этом и прилагают серьезные усилия, чтобы их приманки выглядели легитимно, с использованием настоящих логотипов компаний, профессиональных интерфейсов бронирования и идеально точных поддельных страниц входа в систему. Эти наборы совершенствуются быстрее, чем успевают адаптироваться инстинкты большинства людей.

Лучшая защита — это не умение распознать подделку, а осознание того, что ни один легитимный процесс найма никогда не потребует от вас подтверждения личности на незнакомой странице, будь то сайт, маскирующийся под Google, Facebook или что-либо другое. Если у вас возникли сомнения, закройте вкладку, самостоятельно перейдите на сайт компании и подайте заявку традиционным способом.

Индикаторы компромисса (ИКС)

Домен

- hrguxhellito281[.]onrender[.]com (сервер бэкэнда)

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.