GlassWorm versteckt sich in Entwicklertools. Sobald es sich dort eingenistet hat, stiehlt es Daten, installiert Fernzugriffs-Malware und sogar eine gefälschte Browser-Erweiterung, um Aktivitäten zu überwachen. Auch wenn es zunächst nur Entwickler betrifft, können sich die Auswirkungen schnell ausbreiten. Mit gestohlenen Anmeldedaten, Zugriffstoken und kompromittierten Tools können Angreifer groß angelegte Angriffe auf die Lieferkette starten, wodurch Unternehmen und normale Nutzer gefährdet werden.

Wie die Infektion beginnt

GlassWorm wird in der Regel über Entwicklerkanäle verbreitet. Das bedeutet, dass die Systeme von Programmierern kompromittiert werden, wenn sie schädliche Pakete aus Code-Repositorys wie npm, GitHub, PyPI und ähnlichen Quellen herunterladen. Dabei kann es sich um neue schädliche Pakete oder um veränderte Pakete handeln, die von einst vertrauenswürdigen, nun aber kompromittierten Konten stammen.

Der Entwickler installiert oder aktualisiert ein vertrauenswürdiges oder beliebtes npm-/PyPI-Paket oder eine VS Code-Erweiterung, doch das Konto des Betreibers oder die Lieferkette wurde kompromittiert.

Was passiert nach der Installation?

Sobald das Paket heruntergeladen wurde, wird ein Vorinstallationsskript oder ein unsichtbarer Unicode-Loader ausgeführt, der den Rechner identifiziert. Wird eine russische Sprachumgebung festgestellt, wird die Ausführung abgebrochen. Ist dies nicht der Fall, wartet das Skript einige Stunden und kontaktiert dann unbemerkt die Solana-Blockchain, um herauszufinden, woher die zweite Stufe der Infektion abgerufen werden kann. Anstatt einen Link fest zu programmieren, der entfernt werden könnte, speichert der Angreifer diese Informationen im Memo-Feld einer Solana-Transaktion.

Phase zwei: Datendiebstahl

Die Payload der zweiten Stufe ist ein Infostealer, der auf Profile von Browser-Erweiterungen, eigenständige Wallet-Apps sowie .txt- und Bilddateien abzielt, die wahrscheinlich Seeds oder Schlüssel enthalten, sowie auf npm-Token, Git-Anmeldedaten, VS Code-Geheimnisse und Anmeldedaten von Cloud-Anbietern. Nach dem Sammeln dieser Informationen sendet er sie über eine POST-Anfrage an einen Remote-Server.

Phase drei: Vollständige Kompromittierung des Systems

Danach geht es weiter mit Phase drei. Die Malware lädt zwei Hauptkomponenten herunter: die Ledger/Trezor-Phishing-Binärdatei, die auf Nutzer abzielt, bei denen ein Ledger- oder Trezor-Gerät angeschlossen ist, sowie einen Node.js-Remote-Access-Trojaner (RAT) mit mehreren Modulen, darunter Tools zum Stehlen von Browser-Anmeldedaten und ein Installationsprogramm Chrome. Um sich dauerhaft zu etablieren, richtet sie geplante Aufgaben und „Run“-Registrierungsschlüssel ein, sodass der RAT bei jedem Neustart erneut gestartet wird.

Die RAT speichert ihre primäre Command-and-Control-Adresse (C2) nicht fest. Stattdessen führt sie eine Abfrage in einer verteilten Hash-Tabelle (DHT) nach dem festgelegten öffentlichen Schlüssel durch. DHT ist ein verteiltes System, das einen Abfragedienst ähnlich einer Hash-Tabelle bereitstellt. Schlüssel-Wert-Paare werden in einer DHT gespeichert und können verwendet werden, um den mit einem bestimmten Schlüssel verknüpften Wert abzurufen. Wenn diese Methode fehlschlägt, greift die RAT auf die Solana-Blockchain zurück, um eine neue IP-Adresse abzurufen.

Überwachung und Nachverfolgung im Browser

Die RAT installiert zudem zwangsweise eine Chrome (in dem von Aikido beschriebenen Beispiel gibt sie sich als „Google Docs Offline“ aus), die als integrierte Sitzungsüberwachung fungiert. Neben dem Diebstahl von Cookies, localStorage, dem vollständigenDOM-Baum(Document Object Model) des aktiven Tabs, Lesezeichen, Screenshots, Tastenanschlägen, dem Inhalt der Zwischenablage, bis zu 5.000 Einträgen im Browserverlauf und der Liste der installierten Erweiterungen kann sie auch dazu verwendet werden, Screenshots aufzunehmen und als Keylogger zu fungieren.

Wie sich das für das Opfer darstellt

Aus Sicht des Opfers geschieht all dies sehr heimlich. Wenn es genau hinschaut, bemerkt es vielleicht ein paar verdächtige ausgehende Verbindungen, die Einträge im Autostart und die neue Browsererweiterung.

Wer ist gefährdet, und wie könnte sich das ausbreiten?

Die derzeitige Konfiguration scheint sich auf Entwickler zu konzentrieren, die möglicherweise über Kryptowährungsguthaben verfügen, doch viele dieser Komponenten und die gestohlenen Informationen können dazu genutzt werden, Angriffe auf die Lieferkette zu starten oder andere Nutzergruppen ins Visier zu nehmen.

Wie man sicher bleibt

Da diese Infektionskette sehr heimtückisch ist, gibt es zwei Hauptstrategien, um sich zu schützen:

- Bevorzugen Sie bewährte, festgelegte Versionen und betrachten Sie plötzliche Änderungen der Verantwortlichkeiten, neue Betreuer oder umfangreiche Code-Überarbeitungen in Nebenversionen als Anlass für eine Überprüfung.

- Überprüfen Sie regelmäßig Ihre Browser-Erweiterungen, entfernen Sie alles, was Sie nicht kennen, und seien Sie misstrauisch gegenüber Klonen oder Duplikaten im Stil von „Google Docs Offline“.

- Überprüfen Sie Ihre geplanten Aufgaben und die Startordner in der Registrierung auf unerwartete Einträge.

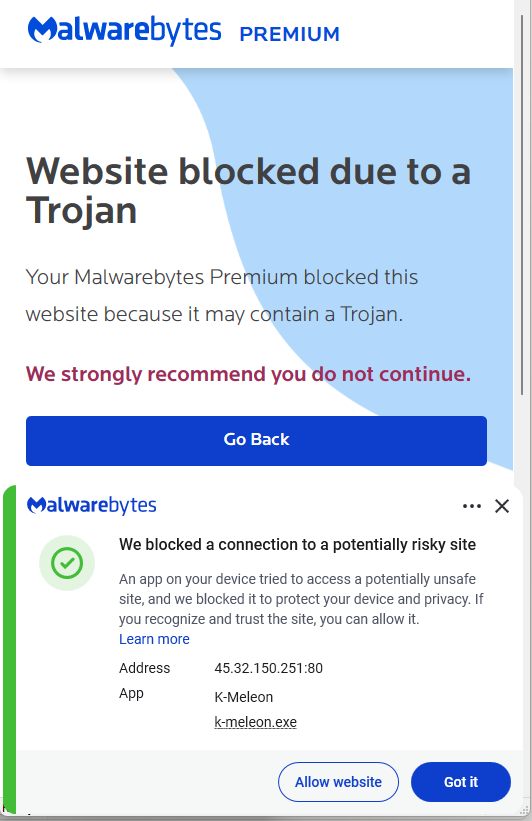

- Verwenden Sie eine aktuelle Echtzeit -Anti-Malware-Lösung, um bösartige Verbindungen und die heruntergeladene Malware zu erkennen und zu blockieren.

IOCs (Indikatoren für eine Kompromittierung)

IP-Adressen:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Registrierungsschlüssel:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Geplante Aufgabe:

Name: UpdateApp which runs: AghzgY.ps1

Browser-Erweiterung:

Anzeigename: Google Docs Offline (Version 1.95.1)

Name des Windows :jucku

Name des Verzeichnisses für macOS-Erweiterungen: myextension

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.