Wenn es etwas gibt, das mich noch mehr nervt als Betrüger, dann sind es Unternehmen, die sich wie solche verhalten, dabei aber gerade noch im Rahmen der Legalität bleiben. Sie schaffen es, sich jahrelang am Markt zu halten und ihre Kunden zu enttäuschen.

Das ist auch der Grund, warum manche Leute manchmal denken, dass Malwarebytes Scam Guard bei der Kennzeichnung von Websites übervorsichtig sein könnte. Manche Websites befinden sich in einer Grauzone, in der selbst erfahrene Forscher zweimal hinschauen müssen, um herauszufinden, ob es sich um einen regelrechten Betrug handelt.

Genau das ist hier passiert.

Nachdem ich eine anonymisierte Meldung von einem Kunden erhalten hatte, leitete ich eine Untersuchung zu einer E-Mail ein, die von Scam Guard als höchst verdächtig eingestuft worden war.

Die E-Mail

Die E-Mail kam von der Adresse anna@cosmosshift[.]org und bewarb einen Dienst namens Kreditressourcen-Archiv, wobei die Empfänger aufgefordert werden, auf eine Schaltfläche mit der Aufschrift Prüfen Sie jetzt Ihre Berechtigung..

Es gibt sofortige Warnsignale:

- Die Absender-Domain (

cosmosshift.org) steht in keinem eindeutigen Zusammenhang mit Kreditdienstleistungen oder Finanzprodukten. Es gibt kein Finanzinstitut namens „Cosmos Shift“. - Die Nachricht vermittelt ein Gefühl der Dringlichkeit hinsichtlich der Kreditgenehmigung – eine klassische Social-Engineering- Drucktaktik.

- Es enthält eine physische Adresse und einen Link zum Abmelden, die zwar seriös wirken, aber auch eine gängige Phishing-Technik darstellen, die als „Legitimitätswäsche“ bezeichnet wird.

Im Gegensatz zu den meisten Phishing-E-Mails enthält diese Nachricht eine personalisierte Anrede, in der die E-Mail-Adresse des Empfängers verwendet wird. Da der Empfänger angibt, noch nie mit dem Absender in Kontakt gestanden zu haben, lässt dies vermuten, dass seine Daten möglicherweise von einem Datenbroker oder aus einem früheren Datenleck stammen.

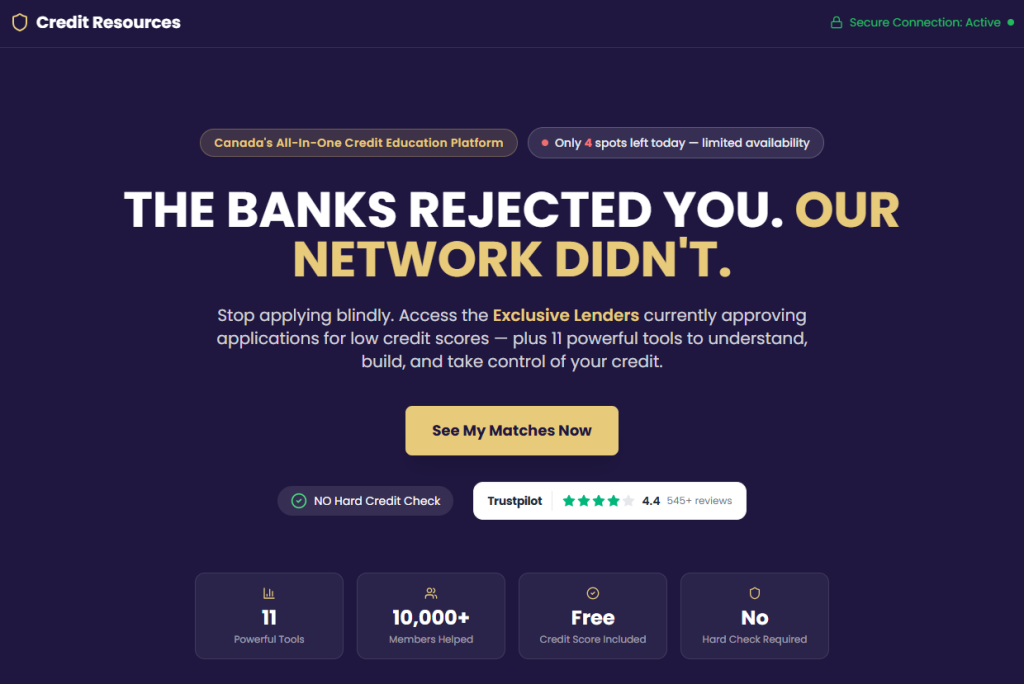

Die Website vermittelt einen verdächtigen Eindruck

Ein Klick auf den Link führt zu (yourcreditvault.com), eine professionell gestaltete Website, die offenbar Kreditdienstleistungen anbietet.

Doch unter der Haube stießen wir auf weitere Warnsignale:

- Die Website wurde mit Vite/React erstellt, einem modernen JavaScript-Framework, das eher für Nebenprojekte von Start-ups als für regulierte Finanzdienstleistungen typisch ist.

- Hinweise auf „bolt.new“ lassen vermuten, dass die Website möglicherweise mit KI-Tools erstellt wurde

- Es gibt keine sichtbaren Anzeichen für Sicherheit auf Bankenniveau. Der HTML-Quellcode zeigt lediglich eine einfache App-Hülle ohne Hinweise auf eine Verschlüsselungsinfrastruktur für den Finanzsektor.

- Das Branding (einschließlich des Logos) wirkt etwas zusammengewürfelt

- Das JavaScript-Bundle (

index-B54Ghi53.js) hinter dem Übermittlungsformular ist stark verschleiert: eine Technik, die Cyberkriminelle einsetzen, um zu verbergen, wohin die übermittelten Daten gesendet werden.

Für sich genommen beweist nichts davon eine böswillige Absicht. Zusammengenommen ergibt sich jedoch das Bild einer schnell auf die Beine gestellten Lösung, die eher auf das Sammeln von Daten ausgelegt ist als auf die Bereitstellung eines soliden Finanzdienstes.

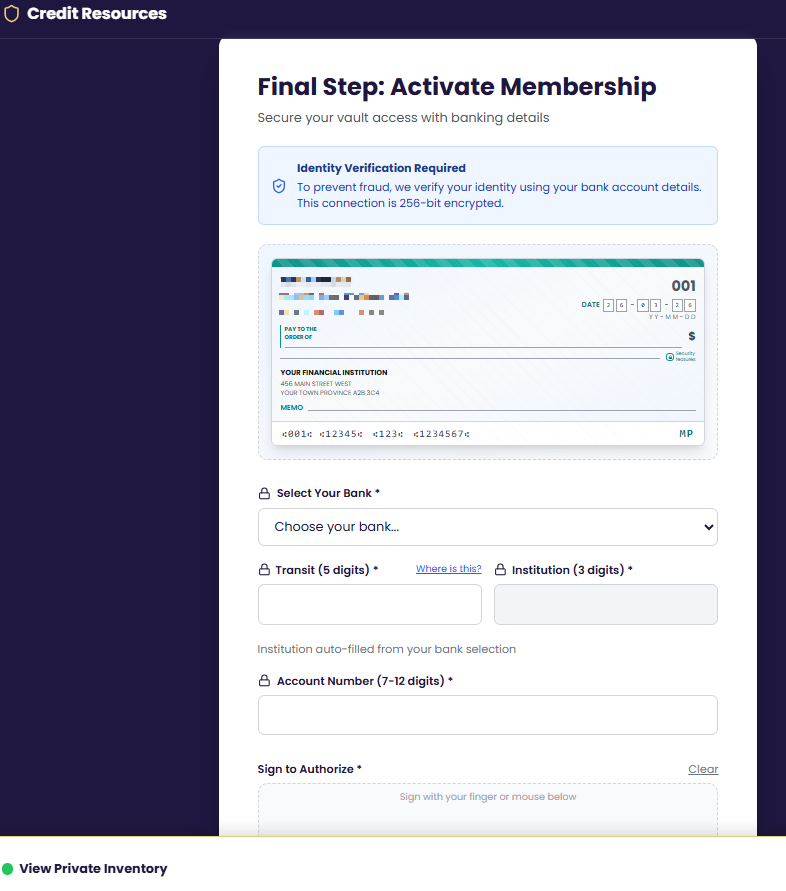

Über das Formular werden Daten erfasst, und es kostet 20 Dollar pro Woche

Die größte Sorge gilt dem Formular, das für eine angeblich einfache Bonitätsprüfung eine außergewöhnlich große Menge an Daten erfasst.

Durch die Überwachung des Netzwerkverkehrs während der Formularübermittlung konnten wir genau erfassen, welche Felder übertragen werden:

- Persönliche Angaben: Vorname, Nachname, E-Mail-Adresse, Telefonnummer

- Adresse: Straße, Ort, Bundesland, Postleitzahl

- Vollständige Bankverbindung: Name der Bank, Bankleitzahl, Kontonummer

- Tracking-Daten im Zusammenhang mit Werbekampagnen

- Eine auf dem Bildschirm gezeichnete Unterschrift, die in das Google Drive des Eigentümers hochgeladen wird.

Das ist weit mehr, als für eine Bonitätsprüfung erforderlich ist.

Allein mit diesen Bankdaten kann jemand betrügerische Lastschriften einrichten. Eine Lastschrift ist eine Form des direkten Bankeinzugs, die von Rechnungsstellern rechtmäßig genutzt wird, aber auch missbraucht werden kann.

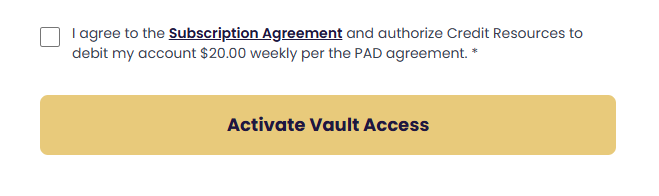

Und genau das scheint zu passieren.

Ein kleines Kontrollkästchen, gepaart mit Kleingedrucktem, ermächtigt das Unternehmen, gemäß der soeben vom Zielkunden unterzeichneten PAD-Vereinbarung wöchentlich 20 Dollar abzubuchen. Dieses Kontrollkästchen erfüllt zwei Zwecke: Es bietet den Betreibern einen rechtlichen Schutz („Sie haben dem zugestimmt!“) und macht die soeben im Formular erfassten Bankkontodaten zu einer Waffe.

Fokus auf finanziell benachteiligte Menschen

Diese Kampagne scheint gezielt auf Menschen mit schlechter oder begrenzter Bonität ausgerichtet zu sein. Das Versprechen „Zusage, wenn andere ablehnen“ ist besonders für Menschen, die unter finanziellem Druck stehen, sehr überzeugend.

Es handelt sich hierbei nicht um zufällige Opfer, sondern um Personen, die gezielt ausgewählt wurden, weil sie aufgrund ihrer Notlage eher dazu neigen, sensible Informationen preiszugeben, ohne die Quelle genau zu prüfen.

Die PAD-Gebühr in Höhe von 20 Dollar pro Woche (über 1.000 Dollar pro Jahr) kann zu Kontoüberziehungen, Gebühren und weiteren finanziellen Einbußen führen.

Wohin Ihre Daten gelangen

Unsere Analyse des Netzwerkverkehrs ergab ein komplexes Backend mit mehreren Diensten, das einzelne Komponenten nutzt, die alle legitim sein könnten.

Supabase: Die Daten der betroffenen Personen werden per POST-Anfrage an ein Supabase-Projekt gesendet:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

Supabase ist eine seriöse, renommierte Cloud-Datenbankplattform mit kostenlosen Tarifen.

Brevo (ehemals Sendinblue): Hierbei handelt es sich um eine seriöse Plattform für Massen-E-Mails. Werden Opfer hier registriert, können sie auf unbestimmte Zeit mit Folgekampagnen angesprochen werden.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Drive und Tabellen: Das Signaturdatenfeld enthält ein signature_drive_url, was darauf hindeutet, dass die handschriftlichen Unterschriften der Opfer möglicherweise in der Google Drive-Infrastruktur gespeichert werden. A google_sheets_synced Das Feld bestätigt, dass eingehende Datensätze der Betroffenen in eine aktive Google-Tabelle übertragen werden, wodurch die Betreiber einen Echtzeit-Überblick über alle Personen erhalten, die ein Formular eingereicht haben.

Einzeln betrachtet sind dies vertrauenswürdige Plattformen. Zusammen bilden sie ein System, das darauf ausgelegt ist:

- Erfassung sensibler personenbezogener Daten und Bankdaten

- Speichern Sie es in barrierefreien Formaten

- Benutzer zu laufenden Marketing- oder sogar Phishing-Kampagnen hinzufügen

Mit anderen Worten: Wenn Sie das Formular absenden, gefährden Sie nicht nur Ihr Bankkonto, sondern landen möglicherweise auch auf einer Liste von Personen, die wahrscheinlich erneut ins Visier genommen werden.

Infrastruktur

Die Infrastruktur hinter dieser Kampagne erstreckt sich über mehrere Domänen:

cosmosshift[.]org(Absender der E-Mail)yourcreditvault[.]com(Landingpage).-

yourscore[.]ca(Weiterleitung nach dem Absenden des Formulars) creditresources[.]ca(Folge-E-Mail, die die Telefonnummer 1-833-427-1562 enthielt)debtlesscredit[.]com(eine andere Website, die dieselbe Telefonnummer verwendet)

Die Nutzung mehrerer Domains und die Zuordnung einer einzigen Telefonnummer zu mehr als einer Domain lassen Zweifel an der Seriosität des Unternehmens aufkommen.

Ist das also ein Betrug?

Das hängt davon ab, wie man es definiert.

Auch wenn dies vielleicht nicht der strengen rechtlichen Definition eines Betrugs entspricht, ist doch nachvollziehbar, warum Scam Guard darauf hingewiesen hat, da viele der hier angewandten Methoden auch in Phishing-E-Mails und auf betrügerischen Websites zu finden sind.

Die Anzeichen deuten darauf hin, dass diese Websites von echten Unternehmen betrieben werden, sich jedoch eindeutig in einer Grauzone befinden. Einerseits verfügen sie über Unternehmensregistrierungen, öffentliche Websites und offenbar sogar einige zufriedene Kunden. Andererseits hat das Geschäftsmodell – die Erhebung wiederkehrender Gebühren für Kredit- oder Schulden-„Programme“ – einen stetigen Strom von Verbraucherbeschwerden und Betrugsvorwürfen ausgelöst. Die Nutzung mehrerer Domains (Credit Resources, Debtless Credit, Your Credit Vault) deutet zudem auf eine Strategie zur Lead-Generierung hin, die im Bereich der Schuldenerleichterung üblich ist.

Es ist zudem wahrscheinlich, dass diese Unternehmen auf gekaufte Adresslisten zurückgreifen und die E-Mail-Adresse unseres Kunden möglicherweise auf einer Liste potenzieller Kunden gefunden haben. Leider werden solche Listen sowohl von seriösen Marketingfachleuten als auch von Cyberkriminellen gekauft und verkauft.

Wir haben den Absender der E-Mail sowie Credit Resources um eine Stellungnahme gebeten, zum Zeitpunkt der Veröffentlichung jedoch noch keine Antwort erhalten.

Was wissen Cyberkriminelle über Sie?

Verwenden Sie den kostenlosen Digital Footprint Scan Malwarebytes, um zu überprüfen, ob Ihre persönlichen Daten online offengelegt wurden.