UPDATE (27. Februar 2026): Wir haben weitere Klarstellungen zum Missbrauch legitimer kommerzieller Produkte hinzugefügt.

UPDATE (25. Februar 2026): Teramind hat erklärt, dass es nicht mit den beschriebenen Bedrohungsakteuren in Verbindung steht und die Bereitstellung der genannten Software nicht genehmigt hat. Zur Klarstellung wurden weitere Aktualisierungen vorgenommen.

Eine gefälschte Zoom-Meeting-Website installiert heimlich Überwachungssoftware auf Windows . Besucher landen auf einer überzeugenden Imitation eines Zoom-Videoanrufs. Kurz darauf lädt ein automatischer Countdown mit der Meldung „Update verfügbar“ ein bösartiges Installationsprogramm herunter – ohne um Erlaubnis zu fragen.

Die Betrugskampagne verbreitet unter ahnungslosen Opfern ein Teramind-Installationsprogramm, bei dem es sich um ein legitimes Produkt und eine kommerzielle Lösung zur Überwachung der Belegschaft handelt, mit der Unternehmen die Aktivitäten ihrer Mitarbeiter auf Arbeitscomputern aufzeichnen. Bei dieser Cyberkriminalitätskampagne, mit der Teramind in keiner Verbindung steht, wird das missbrauchte und veränderte Programm jedoch unbemerkt auf die Computer von normalen Menschen übertragen, die glauben, an einer Besprechung teilzunehmen.

Sie haben auf einen Zoom-Link geklickt, aber es gab kein Meeting.

Die gesamte Operation beginnt auf uswebzoomus[.]com/zoom/, einer Website, die sich als Zoom-Wartezimmer öffnet. Sobald sie geladen ist, sendet sie stillschweigend eine Nachricht an die Angreifer zurück, um ihnen mitzuteilen, dass jemand angekommen ist.

Drei vorgegebene Fake-Teilnehmer – „Matthew Karlsson“, „James Whitmore“ und „Sarah Chen“ – scheinen nacheinander der Konferenz beizutreten, wobei jeder durch einen echt klingenden Zoom-Begrüßungston angekündigt wird. Ihre Unterhaltung wird im Hintergrund in einer Endlosschleife wiederholt.

Die Seite verhält sich anders, wenn niemand mit ihr interagiert. Die Audio- und Besprechungssequenz beginnt erst, wenn eine reale Person klickt oder tippt. Automatisierte Sicherheitstools, die verdächtige Seiten ohne Interaktion scannen, erkennen möglicherweise nichts Ungewöhnliches.

Über dem Hauptvideofenster wird dauerhaft die Warnung „Netzwerkproblem“ angezeigt. Dies ist kein Fehler: Die Seite ist so programmiert, dass diese Meldung immer angezeigt wird. Der abgehackte Ton und das verzögerte Video sind völlig beabsichtigt und dienen einem bestimmten psychologischen Zweck. Ein Besucher, der einen unterbrochenen Anruf miterlebt, wird natürlich annehmen, dass etwas mit der App nicht stimmt. Wenn kurz darauf die Meldung „Update verfügbar“ erscheint, fühlt es sich wie die Lösung des Problems an.

Der Countdown, den niemand wollte

Zehn Sekunden nach dem Erscheinen des Besprechungsbildschirms erscheint ein Pop-up-Fenster mit der Meldung: „Update verfügbar – Eine neue Version steht zum Download bereit.“ Ein Spinner dreht sich und ein Zähler zählt von fünf bis null herunter. Es gibt keine Schaltfläche zum Schließen.

Zu diesem Zeitpunkt hat der Besucher bereits einen frustrierenden, fehlerhaften Anruf hinter sich – und ein Software-Update ist genau das, was er sich wünscht. Das Pop-up erscheint nicht als Überraschung, sondern als Antwort.

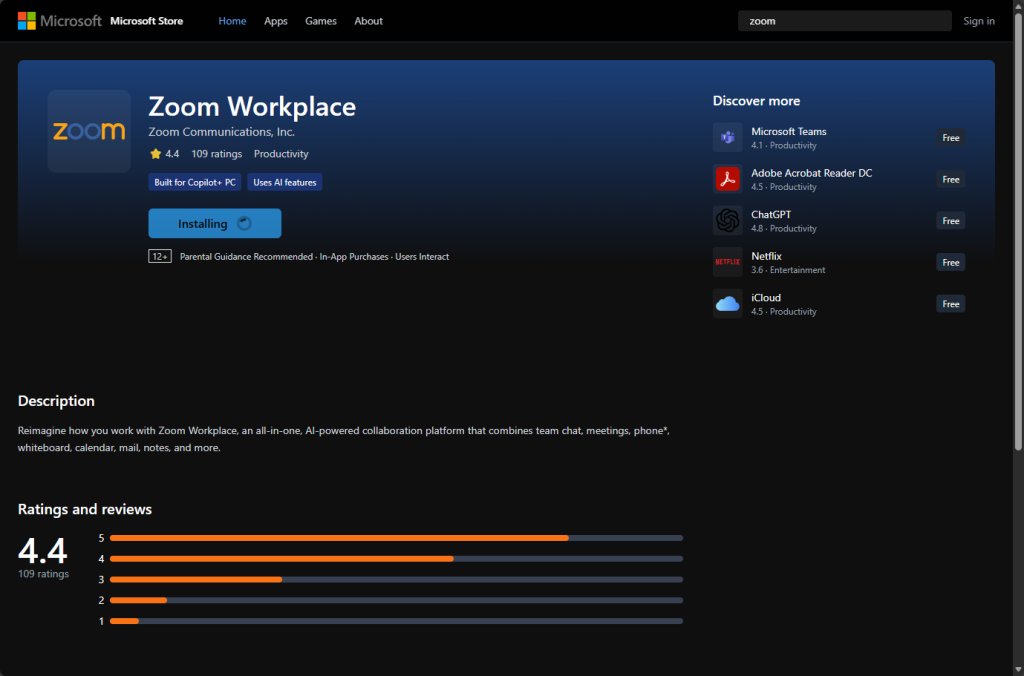

Wenn der Zähler Null erreicht, wird der Browser angewiesen, stillschweigend eine Datei herunterzuladen. Genau in diesem Moment wechselt die Seite zu einer Seite, die wie der Microsoft Store aussieht und „Zoom Workplace“ mitten in der Installation anzeigt, mit Drehung und allem Drum und Dran. Während der Besucher zusieht, wie eine scheinbar legitime Installation das Problem löst, ist das eigentliche Installationsprogramm bereits in seinem Download-Ordner gelandet – und es hat zu keinem Zeitpunkt um Erlaubnis gefragt.

Ein Zoom-Update mit Teramind

Die heruntergeladene Datei heißt zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msiEs handelt sich um ein Windows . Sein eindeutiger digitaler Fingerabdruck lautet 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

Der Dateiname selbst ist aussagekräftig: die Zeichenfolge s-i(__) kopiert Teraminds eigene Namenskonvention für einen Stealth-Installer, wobei der Hash dahinter das spezifische, vom Angreifer kontrollierte Teramind-Konto identifiziert, an das der Agent zurückmeldet.

Die Sicherheitsanalyse des Dateiinhalts ergab zwei besonders aufschlussreiche Textstellen, die darin versteckt waren: Agent-Version 26.3.3403 und ein Feld mit der Bezeichnung „Server -IP oder Hostname“. Diese Felder bestätigen, dass das Installationsprogramm so vorkonfiguriert war, dass es sich mit einem von Angreifern kontrollierten Teramind-Server verband.

Das Installationsprogramm wird über Windows ausgeführt, ohne dass eine typische interaktive Benutzeroberfläche für die Installation angezeigt wird. Das Ziel, das als Überwachungsziel eingerichtet wird, hat keine Ahnung davon.

Entwickelt, um unsichtbar zu sein

In den internen Build-Dateien des Installationsprogramms – Notizen aus dem Entwicklungsprozess, die normalerweise nur für die Autoren der Software sichtbar sind – lautet der Name des Ordners out stealth erscheint im Build-Pfad. Dies deutet darauf hin, dass die Angreifer das Installationsprogramm mit der Bereitstellungsoption „Stealth-Modus“ von Teramind konfiguriert haben, einer legitimen Unternehmensfunktion, die für autorisierte IT-Bereitstellungen entwickelt wurde, bei denen ein unsichtbarer Agent erforderlich ist. In dieser kriminellen Kampagne wird diese Funktion jedoch missbraucht, um eine Erkennung auf den persönlichen Geräten der Opfer zu vermeiden.

In dieser Version des Windows benennt die MSI-Datei von Teramind die Agent-Binärdatei standardmäßig dwm.exe und installiert es unter einem ProgramData\{GUID} Verzeichnis. Dieses Verhalten ist vom Hersteller dokumentiert und kann mithilfe der TMAGENTEXE Installationsparameter.

Während der Installation wird die Software schrittweise zusammengestellt. Mehrere Teramind-Komponenten werden während der Installation in temporäre Verzeichnisse entpackt. Diese Zwischendateien sind nicht einzeln signiert, was bei der Analyse manchmal Sicherheitswerkzeuge auslösen kann. Die Installationskette überprüft zunächst, ob Teramind bereits auf dem Computer installiert ist, und erfasst dann den Namen des Computers, das aktuelle Benutzerkonto, die Tastatursprache und die Systemlokalisierung. Dies sind die Details, die Teramind benötigt, um das Gerät zu identifizieren und Aktivitäten an denjenigen zu melden, der es bereitgestellt hat.

Der Agent ist so konfiguriert, dass er mit einer Remote-Instanz des Teramind-Servers kommuniziert, entsprechend den Überwachungsimplementierungen des Unternehmens.

Entwickelt, um die Tools zu täuschen, die es aufspüren würden

Einer der auffälligsten Aspekte dieses Installationsprogramms ist, wie sehr es sich bemüht, einer Analyse zu entgehen. Sicherheitsforscher untersuchen verdächtige Software in kontrollierten „Sandbox“-Umgebungen (im Wesentlichen isolierte virtuelle Maschinen, in denen die Software sicher ausgeführt und gleichzeitig überwacht werden kann). Dieses Installationsprogramm ist so konzipiert, dass es genau diese Situation erkennt und sich anders verhält.

Laufzeitanalyse-Flags weisen auf das Vorhandensein von Debugging- und Umgebungserkennungslogik hin (DETECT_DEBUG_ENVIRONMENT). Das Installationsprogramm führt Überprüfungen durch, die mit Identifizierungsanalysen oder Sandbox-Umgebungen übereinstimmen, und kann sein Verhalten unter diesen Bedingungen ändern.

Nach Abschluss der Installation entfernt das Installationsprogramm seine temporären Dateien und Staging-Ordner. Das bedeutet, dass zum Zeitpunkt der Überprüfung des Computers bereits keine offensichtlichen Spuren des Installationsprogramms mehr vorhanden sind. Der Überwachungsagent selbst läuft jedoch weiterhin im Hintergrund.

Was macht diese Cyberkriminalitätskampagne so ungewöhnlich gefährlich?

Teramind ist ein seriöser Softwareanbieter, dessen Produkt einen bestimmten Zweck erfüllt. Unternehmen bezahlen dafür, dass ihre Mitarbeiter auf firmeneigenen Geräten überwacht werden: Das Programm protokolliert jeden Tastenanschlag, macht in regelmäßigen Abständen Screenshots, zeichnet auf, welche Websites besucht und welche Anwendungen geöffnet wurden, erfasst den Inhalt der Zwischenablage und verfolgt E-Mail- und Dateiaktivitäten.

In einem Unternehmenskontext – wo die Mitarbeiter informiert sind und Richtlinien gelten – ist dies legal. Hier jedoch missbrauchen Cyberkriminelle das Tool Teramind und installieren die Software heimlich und ohne Genehmigung auf privaten Computern.

Die Angreifer haben keine eigene Malware geschrieben. Sie haben ein professionell entwickeltes kommerzielles Produkt eingesetzt, das zuverlässig läuft und auch nach einem Neustart erhalten bleibt. Dadurch ist es langlebiger als viele herkömmliche Betrugsmaschen.

Da die Dateien selbst zu legitimer Software gehören, gibt es keinen bösartigen Code, den herkömmliche Antiviren-Tools erkennen könnten. Vielmehr handelt es sich hier um eine Situation, in der der Kontext eine Rolle spielt. In diesem Fall missbrauchen die Betrüger die legitime Überwachungssoftware von Teramind, indem sie sie ohne Zustimmung und ohne Wissen des Opfers auf dessen persönlichem Gerät installieren.

Was tun, wenn Sie möglicherweise betroffen sind?

Wenn Sie uswebzoomus[.]com/zoom/ besucht haben und eine Datei mit dem oben genannten Namen heruntergeladen wurde:

Öffnen Sie es nicht.

Wenn Sie es bereits ausgeführt haben, betrachten Sie Ihr Gerät als kompromittiert.

Überprüfen Sie den Installationsordner:

- Öffnen Sie den Datei-Explorer.

- Navigieren Sie zu

C:\ProgramData. - Suchen Sie nach einem Ordner mit dem Namen

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData ist standardmäßig ausgeblendet. Wählen Sie im Datei-Explorer „Ansicht“ und aktivieren Sie„Ausgeblendete Elemente“.

Überprüfen Sie, ob der Dienst ausgeführt wird:

- Öffnen Sie die Eingabeaufforderung als Administrator.

- Typ: sc query tsvchst

- Drücken Sie die Eingabetaste.

Wenn es angezeigt wird STATE: 4 RUNNINGDer Agent ist aktiv. Wenn der Dienst nicht vorhanden ist, wurde er nicht mit der Standardkonfiguration installiert.

Ändern Sie die Passwörter für wichtige Konten – E-Mail, Bankgeschäfte und Arbeit – von einem anderen, sauberen Gerät aus.

Wenn dies auf einem Arbeitscomputer passiert ist, wenden Sie sich umgehend an Ihr IT- oder Sicherheitsteam.

Um ähnliche Angriffe in Zukunft zu vermeiden:

- Öffnen Sie Zoom direkt über die App auf Ihrem Gerät.

- Geben Sie zoom.us selbst in Ihren Browser ein, anstatt auf unerwartete Links zu klicken.

- Seien Sie vorsichtig mit Links, die Sie nicht ausdrücklich erwartet haben.

Abschließende Gedanken

Es gibt einen stillen, aber wachsenden Trend, dass Angreifer legitime kommerzielle Software missbrauchen und zweckentfremden. Tools wie Teramind gelangen auf einen Rechner und umgehen die Erkennung durch herkömmliche Antivirenprogramme, da sie legitim und glaubwürdig sind – und genau diese Glaubwürdigkeit macht sie für Kriminelle so nützlich, die sie ohne Erlaubnis einsetzen.

Diese Cyberkriminalitätskampagne basiert nicht auf technischer Raffinesse. Es wurde keine neue Hacking-Technik verwendet. Der Angreifer erstellte eine überzeugende gefälschte Zoom-Seite, richtete einen automatischen Download ein, der ausgelöst wurde, bevor Besucher Grund zur Misstrauen hatten, und verwendete einen gefälschten Microsoft Store-Bildschirm, um alles zu erklären. Vom Klick bis zur Installation vergehen weniger als 30 Sekunden. Jemand, der eine Zoom-Einladung erwartete und sah, dass scheinbar eine Microsoft-Installation durchgeführt wurde, konnte leicht davon ausgehen, dass nichts Ungewöhnliches passiert war.

Zoom wird häufig missbraucht, weil Menschen Meeting-Links per E-Mail, SMS, Slack und Kalendereinladungen erhalten – und schnell darauf klicken. Sich fünf Sekunden Zeit zu nehmen, um zu überprüfen, ob ein Link wirklich zu zoom.us führt, ist eine einfache Gewohnheit, die ernsthafte Probleme verhindern kann.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Domänen

uswebzoomus[.]com

Teramind-Instanz-ID

941afee582cc71135202939296679e229dd7cced