Eine Phishing-Seite, die sich als das kürzlich gestartete Browsergame „Pudgy World“ ausgibt, zielt auf Krypto-Nutzer ab – und das mit einer Technik, die weit über ein überzeugendes Logo und ein passendes Farbschema hinausgeht.

„Pudgy World“ ist ein kostenloses Browsergame, das auf der NFT-Marke „Pudgy Penguins“ basiert. Die Spieler erkunden eine virtuelle Welt, gestalten ihre Pinguin-Avatare individuell und erfüllen Aufgaben. Einige Funktionen sind jedoch an digitale Sammlerstücke und Spielgegenstände gebunden, die in Kryptowährungs-Wallets gespeichert sind.

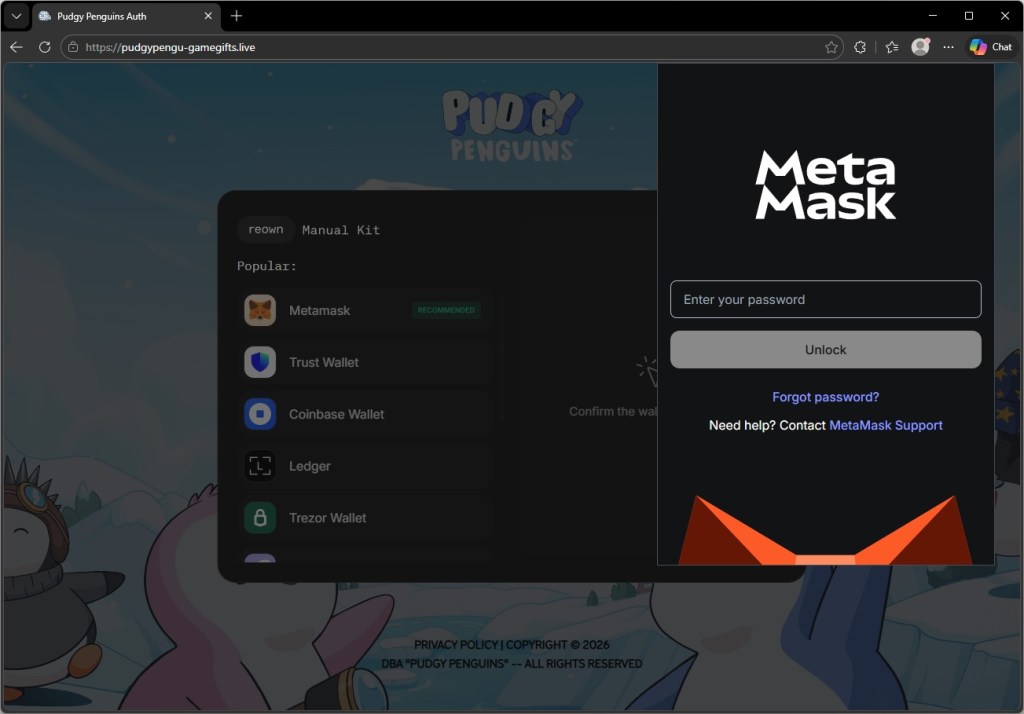

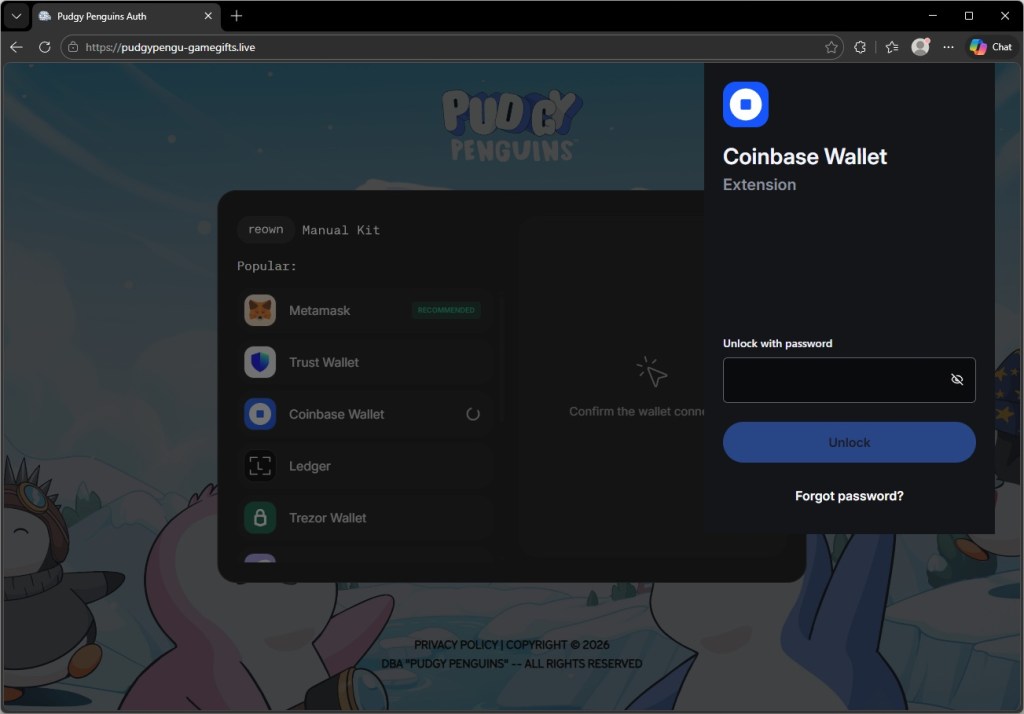

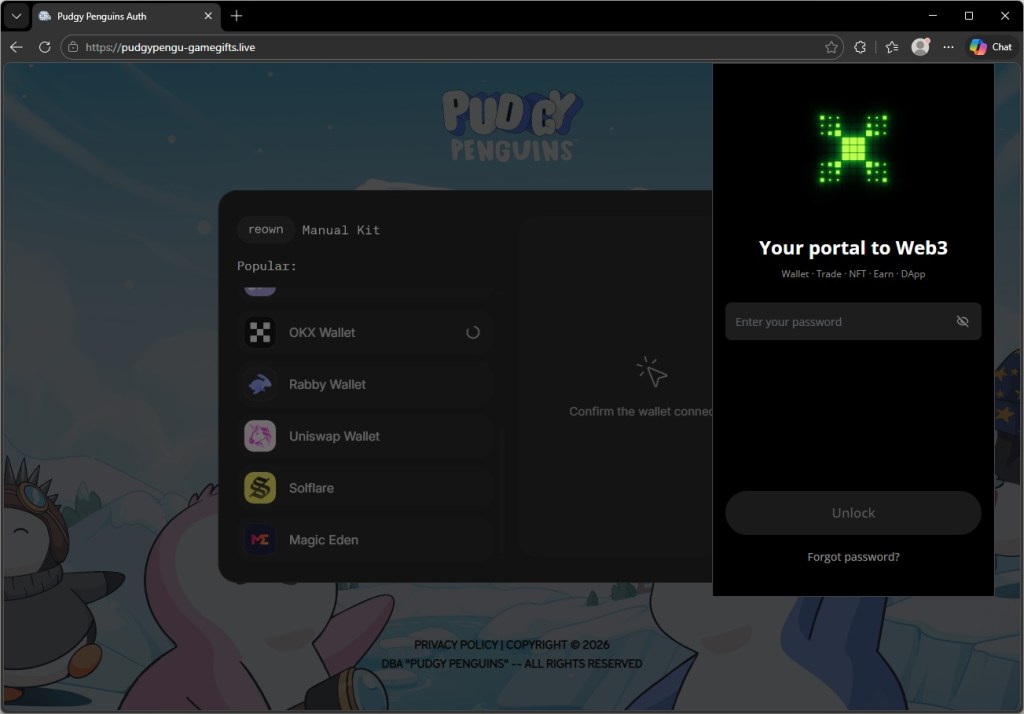

Das bedeutet, dass das offizielle Spiel die Spieler manchmal auffordert, eine Krypto-Wallet zu verbinden, um den Besitz von Gegenständen zu bestätigen oder zusätzliche Funktionen freizuschalten. Die Phishing-Seite macht sich diesen Schritt zunutze: Wenn ein Besucher auf dieser gefälschten Seite seine Wallet auswählt, wird ein Bildschirm angezeigt, der wie der Freischaltbildschirm dieser Wallet aussieht. Für den Nutzer sieht es absolut wie die echte Krypto-Wallet-Software aus, der er bereits vertraut.

„Verbinde deine Wallet, um loszulegen“

Die Marke „Pudgy Penguins“ hat einige außergewöhnliche Monate hinter sich. Das Pinguin-NFT-Projekt, das von CEO Luca Netz nach dessen Übernahme im Jahr 2022 wiederbelebt wurde, hat sich stetig zu einer der überzeugendsten Crossover-Geschichten im Web3 entwickelt: physische Plüschtiere in den Regalen von Walmart und Target, ein Handyspiel namens „Pudgy Party“, das die Millionengrenze an Downloads überschritten hat, und ein browserbasiertes Spiel namens „Pudgy World“, das am 10. März 2026 live ging und sofort virale Aufmerksamkeit erlangte.

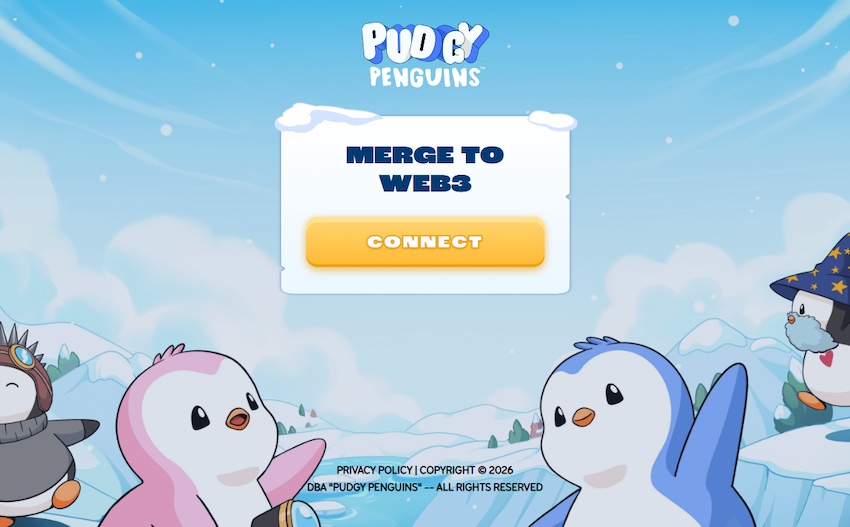

Das offizielle Spiel fordert die Spieler auf, eine Krypto-Wallet zu verbinden, um loszulegen. Der Text „Verbinde deine Wallet, um loszulegen“ erscheint nun wortwörtlich auf einer Website, die nichts mit Pudgy Penguins zu tun hat.

Die betreffende Domain lautet pudgypengu-gamegifts[.]live. Sie steht in keinerlei Verbindung zu Igloo Inc., dem Unternehmen hinter „Pudgy Penguins“. Die Website gibt die eisige Hintergrundgrafik des offiziellen Spiels, das „Pudgy Penguins“-Logo und die charakteristische blau-weiße Farbpalette der Marke so originalgetreu wieder, dass ein Nutzer, der in der Aufregung um einen neuen Spielstart auf die Seite gelangt, keinen offensichtlichen Grund zum Misstrauen hätte.

Elf Geldbörsen, elf überzeugende Fälschungen

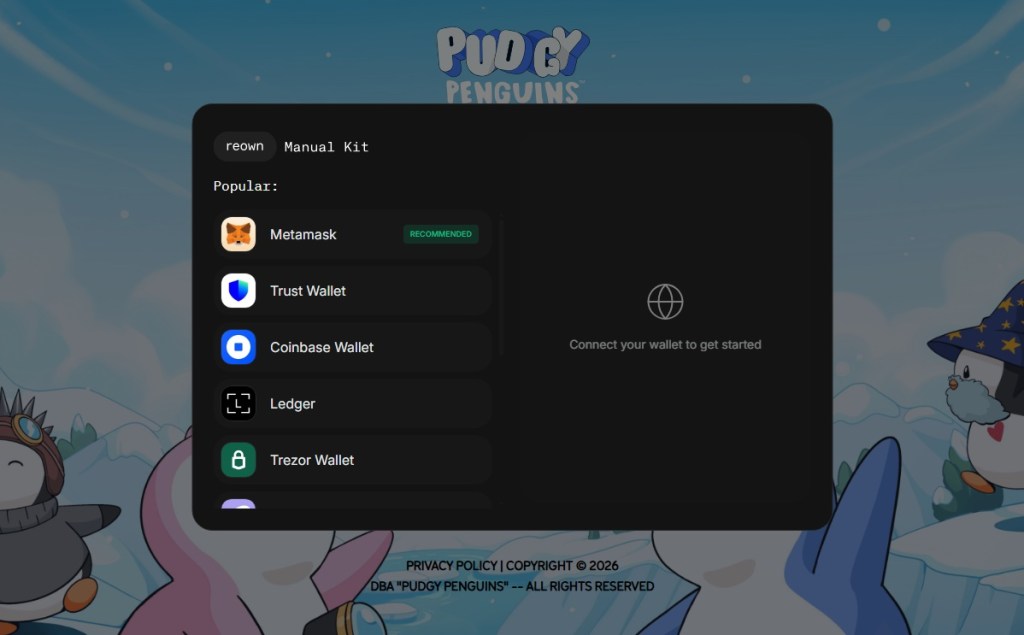

Durch Klicken auf die Schaltfläche „CONNECT“ öffnet sich ein Popup-Fenster im dunklen Design, das dem Reown WalletConnect-Verbindungskit nachempfunden ist – der Open-Source-Bibliothek, die die echte Pudgy World-Website zur Verwaltung von Wallet-Verbindungen nutzt. Das Modalfenster zeigt oben sogar die Registerkartenbezeichnungen „reown“ und „Manual Kit“ an, genau wie die echte Komponente.

Hier finden Sie eine Liste der unterstützten Wallets:

MetaMask (mit dem Vermerk „EMPFOHLEN“), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare und Uniswap Wallet.

Im nächsten Schritt wird der Angriff technisch interessant.

Die Auswahl einer Software-Wallet führt nicht dazu, dass der Nutzer auf eine andere Seite weitergeleitet wird oder eine externe Website geöffnet wird. Stattdessen wird auf der Seite ein Overlay angezeigt, das so gestaltet ist, dass es wie der eigentliche Entsperrbildschirm der Browser-Erweiterung der Wallet aussieht. Das Overlay erscheint am Rand des Browser-Fensters genau dort, wo ein echtes Popup der Erweiterung erscheinen würde.

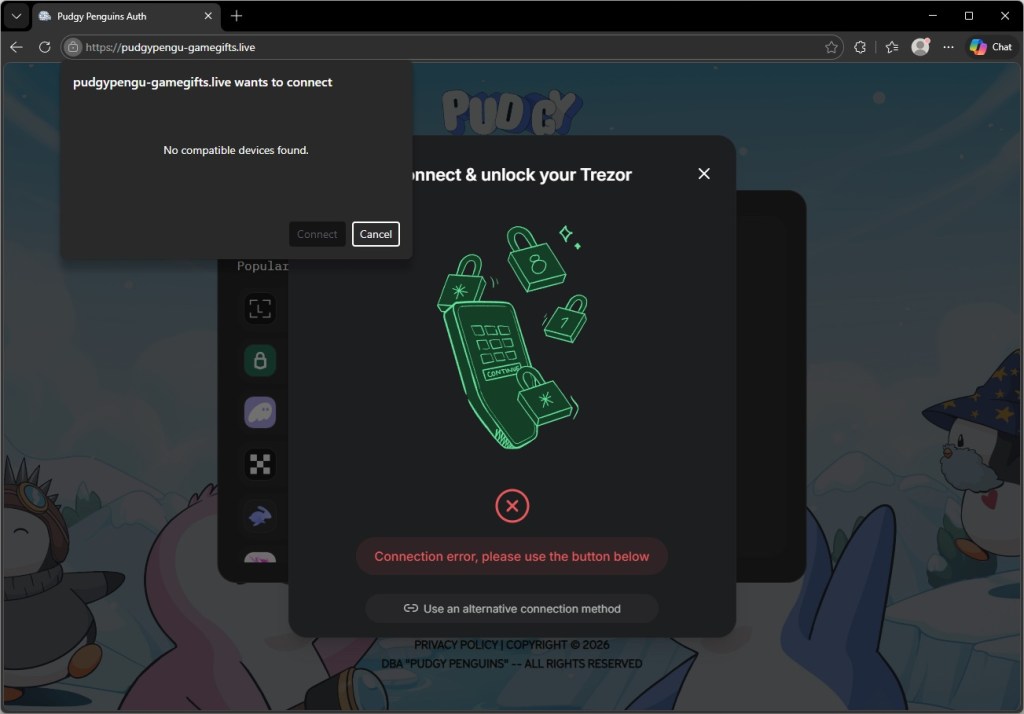

Bei Hardware-Wallets verläuft der Ablauf anders. Wählt man die Trezor-Wallet aus, öffnet sich ein Dialogfeld in der Mitte des Bildschirms, das die Benutzeroberfläche von Trezor Connect nachahmt, anstatt eines Overlays in einer Ecke. In beiden Fällen hat dies zur Folge, dass der Nutzer glaubt, seine eigene installierte Software zu sehen, während er in Wirklichkeit ein vom Angreifer kontrolliertes Webseitenteil betrachtet.

Die Fälschung befindet sich genau dort, wo Ihre echte Erweiterung wäre

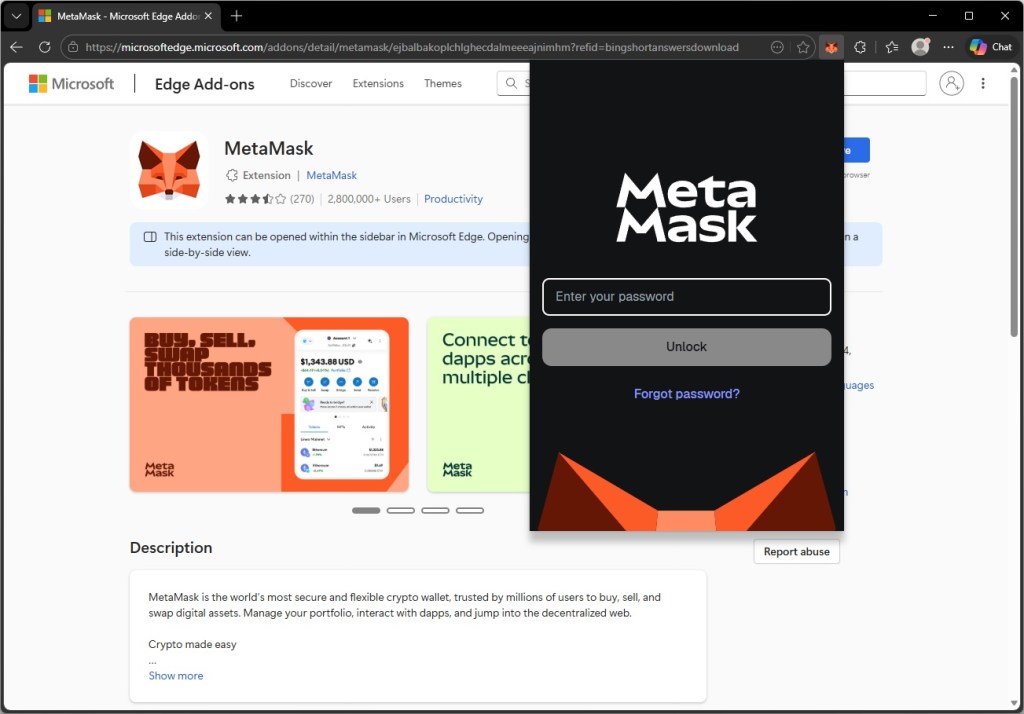

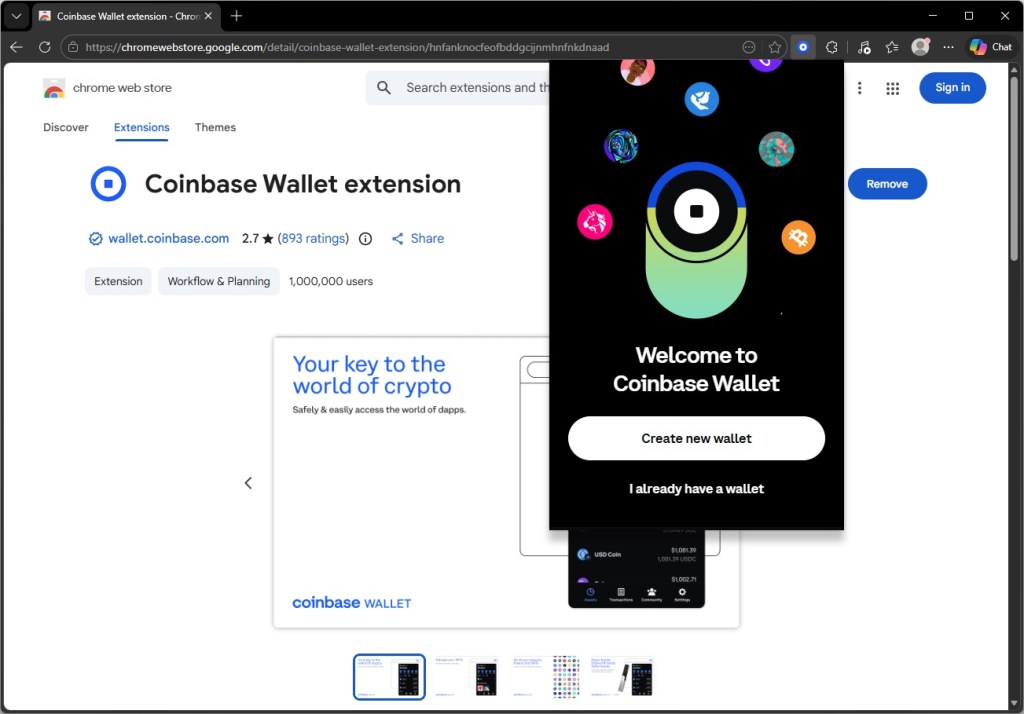

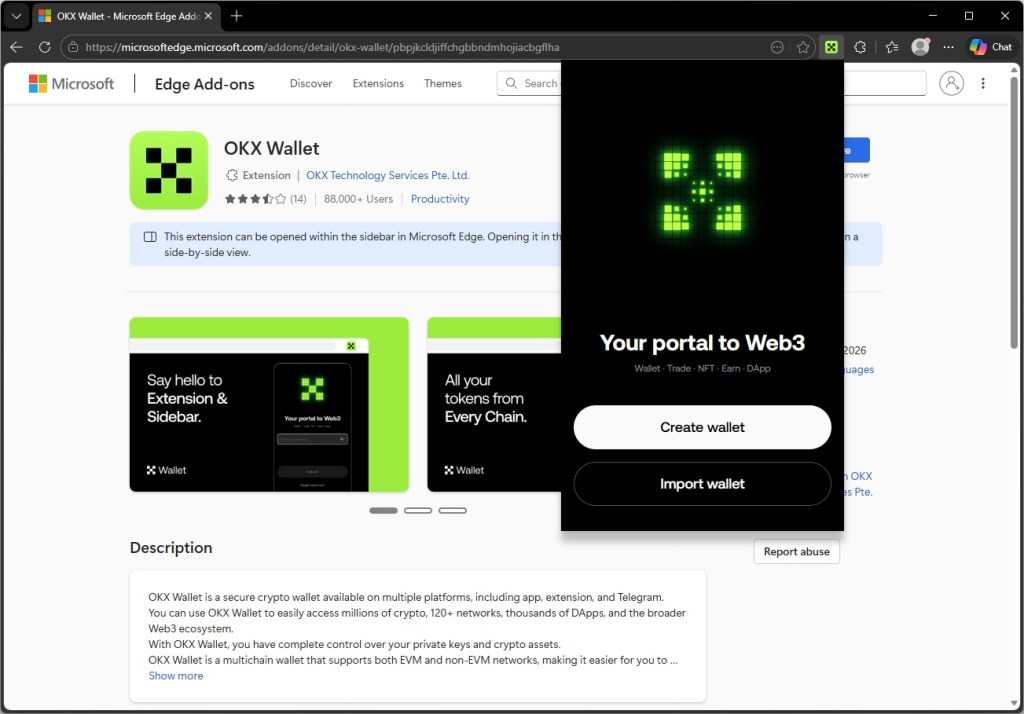

Für jede in der Liste aufgeführte Browser-Erweiterung als Wallet zeigt die Phishing-Seite einen Entsperrbildschirm an, der der visuellen Identität der echten Erweiterung nachempfunden ist – mit dem richtigen Logo, dem richtigen Farbschema, der richtigen Schaltflächenanordnung und den richtigen Texten.

Die folgenden Screenshots zeigen die Fälschungen neben den echten Erweiterungen. Die Unterschiede sind für jemanden, der nicht gezielt danach sucht, nicht erkennbar.

Auch Nutzer von Hardware-Wallets sind davon nicht ausgenommen, und die gezielten Angriffe auf Trezor sind besonders aufschlussreich.

Trezor-Geräte werden in der Regel von Personen genutzt, die schon lange genug im Kryptobereich aktiv sind, um in spezielle Sicherheitshardware zu investieren. Mit anderen Worten: Es handelt sich wahrscheinlich um Nutzer mit Konten von höherem Wert.

Wählt man auf der Phishing-Seite die Option „Trezor Wallet“ aus, wird ein Dialogfeld angezeigt, das der Benutzeroberfläche der Trezor Connect-Brücke sehr ähnlich sieht. Gleichzeitig zeigt der Browser eine native Abfrage zur USB-Geräteberechtigung an – das vom Betriebssystem selbst generierte Dialogfeld, das durch einen WebUSB-API-Aufruf ausgelöst wird – mit dem Text „pudgypengu-gamegifts.live möchte eine Verbindung herstellen“.

Wenn kein Trezor angeschlossen ist, erscheint die Meldung „Keine kompatiblen Geräte gefunden“, doch die Abfolge ist so gestaltet, dass sie wie ein echter Hardware-Handshake wirkt.

Ein Nutzer, der an dieser Stelle seinen Trezor anschließt und die USB-Berechtigung bestätigt, hat der Phishing-Seite Zugriff auf die Gerätebrücke gewährt.

Für diejenigen, die kein Gerät zur Hand haben, bietet das Dialogfeld eine weitere Option: „Alternative Verbindungsmethode verwenden“. Auf diesem Weg entsteht wahrscheinlich der größte Schaden. Ein Nutzer, der den Hardware-Ablauf nicht zum Laufen bringt und auf eine manuelle Option zurückgreift, ist nur einen Schritt davon entfernt, aufgefordert zu werden, seine Seed-Phrase – den Hauptschlüssel für alles in seiner Wallet – direkt in ein Feld einzugeben, das der Angreifer kontrolliert.

Die Seite, die sich vor Forschern versteckt

Die Phishing-Seite ist raffinierter, als es auf den ersten Blick scheint.

In die Website ist ein verschleierter JavaScript-Loader eingebettet, dessen tatsächlicher Inhalt komprimiert und hinter mehreren Verschlüsselungsebenen verborgen ist und der eine Reihe von Prüfungen durchführt, bevor er sichtbare Aktionen ausführt.

Zunächst wird geprüft, ob der Browser von einem automatisierten Tool gesteuert wird, wie es Sicherheitsforscher und Sandboxen verwenden, um verdächtige Seiten in großem Umfang zu analysieren. Wird ein solches Tool erkannt, wird der Vorgang unbemerkt abgebrochen und die Seite erscheint als unbedenklich.

Anschließend liest das Programm die Kennung der Grafikhardware aus, um festzustellen, ob es in einer virtuellen Maschine ausgeführt wird, die eine weitere gängige Analyseumgebung darstellt.

Erst wenn sichergestellt ist, dass es sich um einen echten Nutzer handelt, fordert es eine zweite, umfangreichere Datenmenge vom Server des Angreifers an. Diese Datenmenge enthält den Code, der für den Diebstahl von Zugangsdaten verantwortlich ist.

Selbst diese Anfrage enthält eine Sicherheitsvorkehrung. Wenn die Serverantwort kleiner als 500 KB ist (die Art von Platzhalterantwort, die ein Sicherheitsanbieter an eine als bösartig bekannte Domain senden könnte), verwirft der Loader sie und führt keine weiteren Schritte aus.

Die praktische Konsequenz daraus ist, dass automatisierte Scan-Tools die Startseite wahrscheinlich als harmlos einstufen, da sie sich auf ihrer Infrastruktur auch so verhält. Die schädliche Funktionalität wird erst dann geladen, wenn der Server des Angreifers entscheidet, dass der Besucher ein Angriffsziel darstellt.

Warum richtet sich diese Kampagne an Spieler mit Übergewicht?

Der Zeitpunkt scheint bewusst gewählt zu sein. „Pudgy World“ wurde am 10. März 2026 gestartet, und die Phishing-Kampagne scheint etwa zur gleichen Zeit aktiv gewesen zu sein. Neue Spieler, die zum ersten Mal zum Spiel kommen, durchlaufen einen Web3-Onboarding-Prozess, den sie noch nie zuvor erlebt haben.

Der legitime Schritt „Verbinden Sie Ihre Wallet“ auf der offiziellen Website vermittelt den Nutzern, dass dieses Verhalten normal ist. Die Phishing-Seite nutzt diese Erwartung dann aus, bevor die Nutzer durch ihre Erfahrungen daran zweifeln können.

Auch die Bandbreite der ins Visier genommenen Wallets ist beachtlich. Die Kampagne lässt fast keinen Bereich unberücksichtigt. Ganz gleich, ob das Opfer Ethereum, Solana oder Multi-Chain-Assets besitzt – es wartet eine überzeugende Fälschung auf es. Die Erstellung von elf walletspezifischen UI-Fälschungen ist kein triviales Unterfangen. Dies deutet entweder auf einen gut ausgestatteten Angreifer hin oder – was wahrscheinlicher ist – auf die Wiederverwendung eines kommerziellen Phishing-Kits, das genau für diese Art von Angriffen entwickelt wurde.

Was tun, wenn Sie möglicherweise betroffen sind?

Krypto-Phishing-Kampagnen stützen sich seit langem auf gefälschte Airdrops und gefälschte MetaMask-Seiten. Diese Kampagne zeichnet sich dadurch aus, dass sie den Entsperrbildschirm einer Wallet äußerst präzise nachahmt, die Aufforderung genau dort platziert, wo ein echtes Pop-up-Fenster der Erweiterung erscheinen würde, und das motorische Gedächtnis der Nutzer ausnutzt.

Der Angriff nutzt zudem den Start von Pudgy World aus. Da Web3-Produkte ein immer breiteres Publikum erreichen, ziehen sie Angreifer an, die es auf Nutzer abgesehen haben, die sich mit der Sicherheit von Wallets nicht auskennen.

Eine Regel gilt nach wie vor: Eine Website kann niemals den Entsperrbildschirm Ihres echten Browsers anzeigen.

- Falls Sie auf dieser Website das Passwort für Ihre MetaMask, Coinbase Wallet oder eine andere Software-Wallet eingegeben haben, ändern Sie Ihr Passwort umgehend, indem Sie die Erweiterung wie gewohnt entsperren und die Einstellungen aufrufen. Erwägen Sie, Ihre Vermögenswerte auf eine neue Wallet-Adresse zu übertragen, deren Seed-Phrase noch nie auf einer Website verwendet wurde.

- Wenn Sie die Berechtigungsabfrage für das USB-Gerät von Trezor bestätigt haben, trennen Sie Ihr Gerät und überprüfen Sie den Verbindungsverlauf in der Trezor Suite. Eine WebUSB-Verbindung allein legt Ihre Seed-Phrase nicht offen, kann jedoch einer bösartigen Seite ermöglichen, mit der Bridge zu kommunizieren. Widerrufen Sie die Berechtigung unverzüglich in den Website-Einstellungen Ihres Browsers.

- Setze ein Lesezeichen für die offizielle Website von Pudgy Penguins (pudgypenguins.com) und die offizielle URL des Spiels. Rufe die Seite direkt über dieses Lesezeichen auf, niemals über einen Link in Discord, auf Twitter oder in einer Direktnachricht.

- Installieren Sie eine Browser-Erweiterung, die bekannte Phishing-Domains anzeigt, bevor Sie mit ihnen interagieren. Malwarebytes Browser Guard blockiert diese Domain.

- Behalte diese Regel im Hinterkopf: Der Entsperrbildschirm deiner Wallet erscheint immer in der Leiste ganz oben im Fenster, nicht innerhalb der Seite selbst. Jede Seite, auf der die Passwortabfrage für deine Wallet innerhalb des Seiteninhalts angezeigt wird, ist eine Phishing-Seite.

Indikatoren für Kompromisse (IOCs)

Domänen

pudgypengu-gamegifts[.]live