Ein mit einem Trojaner versehener Slack-Download von einer Typosquatting-Website verschafft Angreifern etwas, wonach die meisten Nutzer gar nicht suchen würden: einen versteckten Desktop, der auf ihrem Rechner läuft.

Das Installationsprogramm sieht seriös aus und startet sogar eine funktionierende Instanz von Slack. Im Hintergrund kann es jedoch eine unsichtbare Sitzung erstellen, über die Angreifer im Internet surfen, auf Konten zugreifen und mit Ihrem System interagieren können, ohne dass auf Ihrem Bildschirm etwas davon zu sehen ist. Um es klar zu sagen: Diese Kampagne hat nichts mit dem Unternehmen Slack zu tun, und wir haben das Unternehmen über unsere Erkenntnisse informiert.

Slack hat täglich mehrere Millionen aktive Nutzer in über 200.000 zahlenden Unternehmen in mehr als 150 Ländern, darunter 77 der Fortune-100-Unternehmen. Ein mit einem Trojaner versehener Installer stellt daher nicht nur eine Bedrohung für den einzelnen Nutzer dar, der ihn ausführt, sondern auch für Unternehmensnetzwerke, über Single Sign-On verknüpfte Konten und die interne Kommunikation.

Jeder vertraut dem Logo

Slack gehört zu den Apps, die man ohne zu zögern installiert. Es reiht sich neben Chrome Zoom in die Riege der Programme ein, die Arbeitnehmer am ersten Tag im neuen Job herunterladen – oft über eine schnelle Google-Suche statt über einen Link in den Lesezeichen. Genau das macht es zu einem so unwiderstehlichen Anziehungspunkt. Die Marke ist sofort erkennbar, das Installationsprogramm haben Millionen von Menschen schon einmal ausgeführt, und das gesamte Erlebnis, der Einrichtung zuzusehen, wirkt völlig alltäglich.

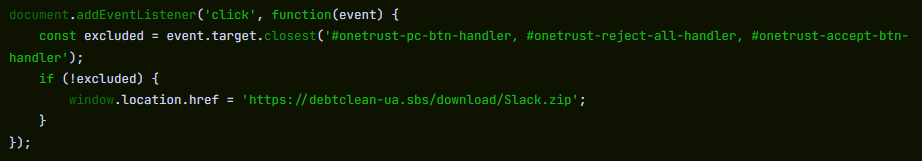

Die Angreifer hinter dieser Kampagne haben die Domain registriert slacks[.]pro (beachten Sie das zusätzliche „s“ und die Top-Level-Domain .pro anstelle von .com). Der Quellcode der Website enthält einen JavaScript-Klick-Handler, der jeden Klick auf der Seite abfängt und den Browser zu einem Download weiterleitet, der auf einer separaten Domain gehostet wird, debtclean-ua[.]sbs. Ausgenommen sind lediglich die Schaltflächen zur Cookie-Zustimmung; alles andere löst den Download aus. Es handelt sich hierbei zwar nicht um einen echten „Drive-by“-Angriff, der den Browser unbemerkt ausnutzt, aber es kommt dem schon sehr nahe: Es reicht ein einziger Klick eines unaufmerksamen Nutzers.

Auf dem Desktop des Opfers erscheint eine Datei mit dem Namen slack-4-49-81.exe, ein Name, der der tatsächlichen Versionsnummerierung von Slack so sehr ähnelt, dass die meisten Leute nicht zögern würden.

Das ist keine unbekannte Taktik. Im August 2024 haben wir eine fast identische Kampagne dokumentiert, bei der betrügerische Google-Anzeigen genutzt wurden, um Suchanfragen auf Slack auf eine bösartige Download-Seite umzuleiten. Diese Angriffe verbreiteten SecTopRAT, einen Fernzugriffstrojaner mit Datendiebstahlfunktionen.

Diese Kampagnen tauchen immer wieder auf, weil das Konzept funktioniert: Die Angreifer nutzen eine vertrauenswürdige Marke, registrieren eine überzeugende Domain und setzen darauf, dass die meisten Menschen eine URL nicht genau unter die Lupe nehmen, wenn sie sich gerade für die Arbeit einrichten wollen.

Eine echte Installation und ein versteckter Loader, die parallel laufen

Das Besondere an diesem Beispiel ist: Es gibt nicht nur vor, Slack zu installieren. Es installiert tatsächlich eine funktionierende Version der Anwendung und führt gleichzeitig im Hintergrund einen Malware-Loader aus. Das Opfer sieht einen echten Startbildschirm, beobachtet, wie Slack in der Taskleiste erscheint, und hat keinen Grund zu vermuten, dass etwas nicht stimmt.

Hast du etwas mitgenommen, das du besser nicht hättest mitnehmen sollen?

Nur wenige Sekunden nach dem Start, slack-4-49-81.exe schreibt zwei temporäre Dateien in das Verzeichnis des Benutzers %TEMP% Ordner. Der erste, slack.tmp, ist der Köder: ein selbstextrahierendes Squirrel-Installationspaket. Squirrel ist ein legitimes Open-Source-Update-Framework, das in Dutzenden von Electron-Apps integriert ist, darunter die echten Versionen von Slack, Discord und Microsoft Teams. Der Dropper bündelt eine echte Kopie von Squirrels Update.exe zusammen mit einem NuGet-Paket namens slack-4.49.81-full.nupkg, ein Marken-Startbild (background.gif) sowie ein Release-Manifest. Wenn slack.tmp wird ausgeführt, entpackt es all dies in %LOCALAPPDATA%\SquirrelTemp, startet Update.exe mit einem Standard --install Flag, und ab diesem Zeitpunkt verläuft die Slack-Installation genau so, als hätte der Benutzer die App von slack.com. Slack lässt sich öffnen, sieht gut aus und funktioniert.

Die zweite Datei, svc.tmp, kommt Sekunden später an. Das ist der Loader: eine separate, etwa 519 KB große ausführbare Datei, die in das 150 MB große Installationsprogramm eingebettet ist und in %TEMP% neben dem Köder. Es ist nicht signiert, identifiziert sich in seinen PE-Metadaten (Portable Executable) als Windows Update Service“ von Microsoft Corporation und steht in keinem Zusammenhang mit dem Squirrel-Framework oder der Slack-Anwendung, die daneben installiert wird. Fast sofort erstellt es eine kleine Datei namens loader_log.txt im temporären Ordner, was bestätigt, dass die Loader-Phase begonnen hat, und versucht, eine Verbindung zu einem Command-and-Control-Server (C2) unter 94.232.46.16 über den TCP-Port 8081.

In der Zwischenzeit wird die Installation von Squirrel abgeschlossen und ein Run-Schlüssel in die Registrierung geschrieben, damit die Konfiguration auch nach einem Neustart erhalten bleibt: Wertname com.squirrel.slack.slack unter HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Dies ist genau der Schlüsselname und der Pfad, die eine legitime Slack-Installation erstellt. Ein IT-Administrator, der die Autostart-Einträge durchgeht, würde etwas sehen, das wie eine normale Slack-Installation aussieht, und weiterblättern.

Ein Blick ins Innere des Loaders: Was die statische Analyse offenbart

Um zu verstehen, wozu der Loader ausgelegt ist, sobald er über einen C2-Kanal verfügt, haben wir die Binärdatei direkt untersucht. Laut den PE-Versionsangaben handelt es sich um einen Windows Update Service (interner Name WinSvcUpd.exe), veröffentlicht von der Microsoft Corporation, Version 1.4.2.0. Nichts davon entspricht der Wahrheit. Es handelt sich um eine Täuschung, die darauf ausgelegt ist, bei einem flüchtigen Blick in die Prozessliste oder den Task-Manager nicht aufzufallen.

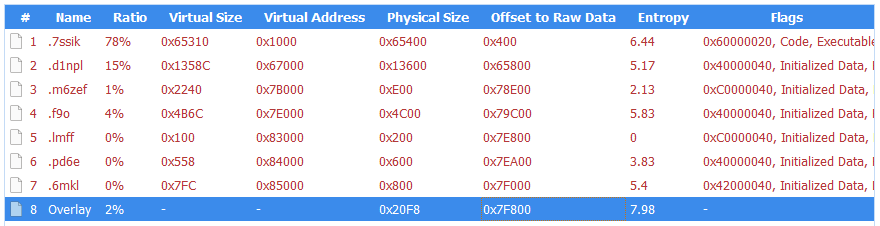

Die Binärdatei ist eine mit MSVC kompilierte Windows . Ihre sieben PE-Abschnitte tragen zufällige Namen, wie z. B. .7ssik, .d1npl, .m6zef, anstatt der von normalen Compilern erzeugten Standarddateien .text und .rdata, was der Verwendung eines benutzerdefinierten Builder- oder Crypter-Tools entspricht. Die Importtabelle ist bewusst minimal gehalten: 90 Funktionen aus KERNEL32.dll und sonst nichts. Es gibt keine statischen Importe für Netzwerkfunktionen, den Zugriff auf die Registrierungsdatenbank oder die Prozesssteuerung. Stattdessen werden diese APIs zur Laufzeit mithilfe von GetProcAddress und LoadLibraryExW, eine gängige Technik, die die tatsächlichen Funktionen der Binärdatei vor der Analyse der Importtabelle verbirgt.

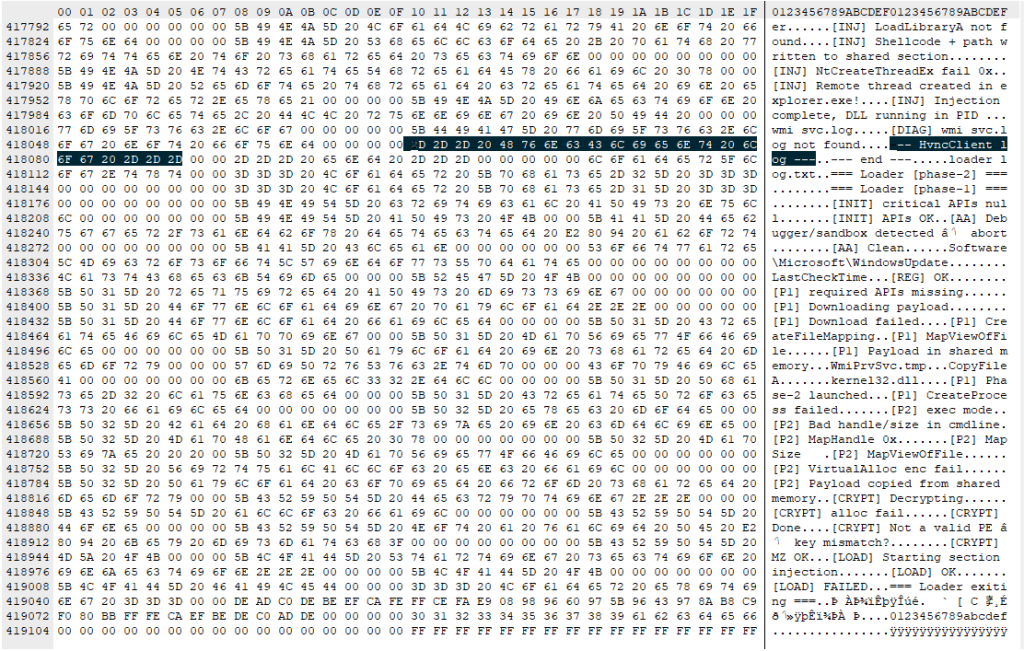

Was dieses Beispiel für einen Loader so ungewöhnlich macht, ist, wie „gesprächig“ es intern ist. Die Binärdatei ist gespickt mit Debug-Strings, die ihre gesamte Architektur offenlegen und in beschriftete Teilsysteme gegliedert sind. Diese Strings waren nie dafür gedacht, vom Opfer gesehen zu werden. Es handelt sich um Entwicklerdiagnosen, die im Build zurückgelassen wurden, und sie verraten uns genau, wozu dieses Tool entwickelt wurde.

Zeichenfolgen mit Präfix [P1] Beschreiben Sie die erste Phase: Der Loader lädt eine Nutzlast von seinem C2 herunter ([P1] Downloading payload...). Der Download selbst nutzt WinHTTP, das zur Laufzeit aufgelöst wird. Die Debug-Zeichenfolgen [HTTP] Connect, [HTTP] Sendund [HTTP] Recv den gesamten Anforderungszyklus nachverfolgen, während [HTTP] winhttp unavailable zeigt den Ausweichpfad an, falls die Bibliothek nicht geladen werden kann. Es speichert die Nutzdaten über Windows im gemeinsamen Speicher ([P1] Payload in shared memory) und startet eine zweite Instanz von sich selbst als Phase 2 ([P1] Phase-2 launched). In Phase 2 wird die Nutzlast aus dem gemeinsamen Speicher gelesen ([P2] Payload copied from shared memory) und entschlüsselt sie. Die Zeichenfolgen [CRYPT] Decrypting... und [CRYPT] MZ OK Stellen Sie sicher, dass die Nutzdaten verschlüsselt ankommen und nach der Entschlüsselung als Windows validiert werden. Die entschlüsselte DLL wird unter einem Dateinamen auf die Festplatte geschrieben, der dem Muster entspricht wmiprvse_*.tmp, die so konzipiert sind, dass sie sich unter die temporären Dateien mischen, die vom legitimen Windows Provider Host erstellt werden.

Der Loader ist so konzipiert, dass er eine bestimmte exportierte Funktion aus der entschlüsselten DLL aufruft: HvncRun. Die Saiten [LOAD] Calling HvncRun... und --- HvncClient log --- Die Payload lässt sich als HVNC-Client identifizieren, ein Tool für „Hidden Virtual Network Computing“. HVNC unterscheidet sich in einem entscheidenden Punkt von herkömmlichen Fernzugriffstrojanern: Es erstellt eine völlig separate, unsichtbare Desktop-Sitzung auf dem Rechner des Opfers. Der Angreifer kann Browser öffnen, auf Online-Banking-Portale zugreifen und mit authentifizierten Sitzungen interagieren, ohne dass auf dem sichtbaren Bildschirm des Benutzers etwas davon zu sehen ist. Es handelt sich um ein Tool, das in erster Linie mit Finanzbetrug in Verbindung gebracht wird.

Um die HVNC-Nutzlast verdeckt auszuführen, ist der Loader so ausgelegt, dass er die DLL in explorer.exe unter Verwendung einer als „section-based injection“ bekannten Technik. Die Zeichenfolgen [INJ] === Section-based injection into explorer.exe === und [INJ] Remote thread created in explorer.exe! Beschreiben Sie den Ablauf, in dem der Loader einen Shared-Memory-Bereich über NtCreateSection, ordnet es sowohl seinem eigenen Prozess als auch der Windows zu, schreibt Shellcode und den DLL-Pfad in den gemeinsamen Bereich und startet einen Remote-Thread über NtCreateThreadEx. Dies ist eine schwerer zu erkennende Variante der Prozessinjektion als die klassische WriteProcessMemory Ansatz, da dadurch ein direktes Schreiben in den Speicherbereich des Ziels vermieden wird. Sind die NT-APIs nicht verfügbar, greift der Loader auf das Schreiben der DLL auf die Festplatte und das direkte Laden zurück ([INJ] Required NT APIs not available, falling back to DropAndLoad).

Die Binärdatei enthält aktive Schutzmechanismen gegen Analyse. Die Zeichenfolge [AA] Debugger/sandbox detected bedeutet, dass es auf Beobachtungen achtet und sein Verhalten entsprechend anpasst. Es verfügt über die entsprechenden Mittel dazu: IsDebuggerPresent und GetTickCount in der Importtabelle erscheinen; sie werden häufig zur Erkennung von Debuggern und zur zeitbasierten Umgehung von Sandboxen verwendet, obwohl beide auch zu den Standard-CRT-Importen in jeder mit MSVC kompilierten Binärdatei gehören. Die Debug-Zeichenkette ist das deutlichere Anzeichen dafür, dass diese APIs absichtlich verwendet werden.

Was das für jemanden bedeutet, der das Programm ausgeführt hat

Wenn Sie Slack von einer anderen Quelle als slack.com in letzter Zeit, insbesondere von einer Domain, die auf .prooder eine, bei der automatisch eine Datei heruntergeladen wurde, sobald man irgendwo auf der Seite geklickt hat, sollte man das ernst nehmen.

Der Loader versucht, seinen C2-Server zu erreichen, bevor das Slack-Fenster vollständig geladen ist. Er ist so konzipiert, dass er diese Verbindung (sofern sie hergestellt wurde) nutzt, um eine HVNC-Nutzlast herunterzuladen, zu entschlüsseln und in explorer.exe um direkt aus der Windows heraus zu arbeiten. Die Squirrel-Installation schreibt denselben „Run“-Schlüssel, den auch eine legitime Slack-Installation schreiben würde, sodass der Autostart-Eintrag von dem eines sauberen Rechners nicht zu unterscheiden ist. Der Loader muss dabei nur einmal erfolgreich sein: Wenn er die HVNC-Nutzlast herunterlädt und sie in explorer.exe Bei der ersten Ausführung erhält der Angreifer einen Zugriff, der bis zum nächsten Neustart bestehen bleibt. Ob die Nutzlast zusätzlich persistent bleibt, hängt von den nächsten Schritten des C2-Betreibers ab.

Wie man sicher bleibt

Diese Kampagne ist ein Paradebeispiel dafür, wie viel technischer Aufwand dahintersteckt, etwas ganz Alltägliches zu tarnen. Ein Codepfad installiert echte Software über ein legitimes Framework. Der andere führt einen mehrstufigen Loader aus, der über dynamische API-Auflösung, die Übertragung verschlüsselter Nutzdaten, Prozessinjektion in die Windows sowie Abwehrmechanismen gegen Analysen verfügt – alles verpackt in einer Binärdatei, die sich als Microsoft-Dienst ausgibt. Der Köder verschleiert die tatsächlichen Vorgänge, während der Loader dem Angreifer einen Zugang verschafft.

Speichere die offiziellen Download-Seiten der von dir verwendeten Software als Lesezeichen. Wenn du bei Google nach „Slack Download“ suchst und auf das erste Ergebnis klickst, das dir passend erscheint, bist du genau die Person, auf die diese Kampagne abzielt.

- Lade Slack nur von der offiziellen Website herunter. Gehe direkt auf slack.com oder nutze ein vertrauenswürdiges Lesezeichen. Vermeide es, auf Anzeigen oder unbekannte Links zu klicken.

- Überprüfen Sie die URL sorgfältig. Achten Sie auf kleine Abweichungen wie zusätzliche Buchstaben oder ungewöhnliche Domains (zum Beispiel „.pro“ statt „.com“).

- Seien Sie vorsichtig bei Websites, die beim Klicken einen Download auslösen. Wenn eine Seite beim Klicken auf eine beliebige Stelle mit dem Herunterladen einer Datei beginnt, schließen Sie sie.

- Überprüfen Sie das Installationsprogramm, bevor Sie es ausführen. Klicken Sie mit der rechten Maustaste auf die Datei, rufen Sie die Eigenschaften auf und achten Sie auf eine gültige digitale Signatur.

- Nutzen Sie Echtzeit-Sicherheitsschutz. Ein Sicherheitstool kann bekannte schädliche Domains blockieren und verdächtiges Verhalten während der Installation erkennen.

- Achten Sie nach der Installation von Software auf ungewöhnliches Verhalten. Unerwartete Netzwerkaktivitäten, Verlangsamungen oder unbekannte Prozesse sollten genauer untersucht werden.

- Wenn Ihnen etwas seltsam vorkommt, handeln Sie schnell. Trennen Sie die Internetverbindung, führen Sie einen vollständigen Virenscan durch und ändern Sie Ihre Passwörter von einem virenfreien Gerät aus, insbesondere für E-Mail-, Online-Banking- und Arbeitskonten.

Was tun, wenn Sie möglicherweise betroffen sind?

- Trennen Sie sofort die Verbindung zum Netzwerk, um alle aktiven C2-Sitzungen zu beenden.

- Führen Sie einen vollständigen Scan mit Malwarebytes durch.

- Ändern Sie alle Passwörter für Konten, auf die Sie von diesem Gerät aus zugegriffen haben. Führen Sie dies von einem anderen, nicht betroffenen Gerät aus durch. Achten Sie dabei vor allem auf E-Mail-, Online-Banking- und SSO-Konten.

- Falls es sich um einen Arbeitscomputer handelt, benachrichtigen Sie bitte umgehend Ihre IT- oder Sicherheitsabteilung.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

cfd2e466ea5ac50f9d9267f3535a68a23e4ff62e3fe3e20a30ec52024553c564 (slack-4-49-81.exe)

08fd0a82cdeb0a963b7416cf57446564dfed5de5c6f66dee94b36d28bfefec9d (svc.tmp)

Vertrieb

slacks[.]pro

debtclean-ua[.]sbs

Netzwerkindikatoren

94.232.46.16:8081

„Eine der besten Cybersicherheits-Suiten weltweit.“

Laut CNET.Lesen Sie den Testbericht →