Wir haben mehrere Kampagnen aufgedeckt, bei denen ein Infostealer verbreitet wird, den wir als „NWHStealer“ bezeichnen. Dabei kommen die unterschiedlichsten Mittel zum Einsatz, von gefälschten VPN über Hardware-Dienstprogramme bis hin zu Gaming-Mods. Was diese Kampagne besonders auffällig macht, ist nicht nur die Malware selbst, sondern auch, wie weitreichend und überzeugend sie verbreitet wird.

Nach der Installation kann es Browserdaten, gespeicherte Passwörter und Informationen zu Kryptowährungs-Wallets erfassen, die Angreifer nutzen könnten, um auf Konten zuzugreifen, Geld zu stehlen oder weitere Angriffe durchzuführen.

Wir haben mehrere Kampagnen entdeckt, bei denen verschiedene Plattformen und Köder zur Verbreitung von NWHStealer eingesetzt wurden. Der Stealer wird auf verschiedene Weise geladen und ausgeführt, beispielsweise durch Selbsteinbindung oder durch Einbindung in andere Prozesse wie RegAsm (Microsofts Assembly Registration Tool). Häufig werden zusätzliche Wrapper wie MSI oder Node.js als Initial-Loader verwendet.

Der Stealer wird mithilfe von Ködern (die sich als andere Dateien ausgeben) verbreitet, wie zum Beispiel:

- VPN

- Hardware-Dienstprogramme (z. B.

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Software für den Bergbau

- Spiele, Cheats und Mods (z. B.

Xeno)

Es wird über mehrere Vertriebskanäle bereitgestellt oder geteilt, darunter:

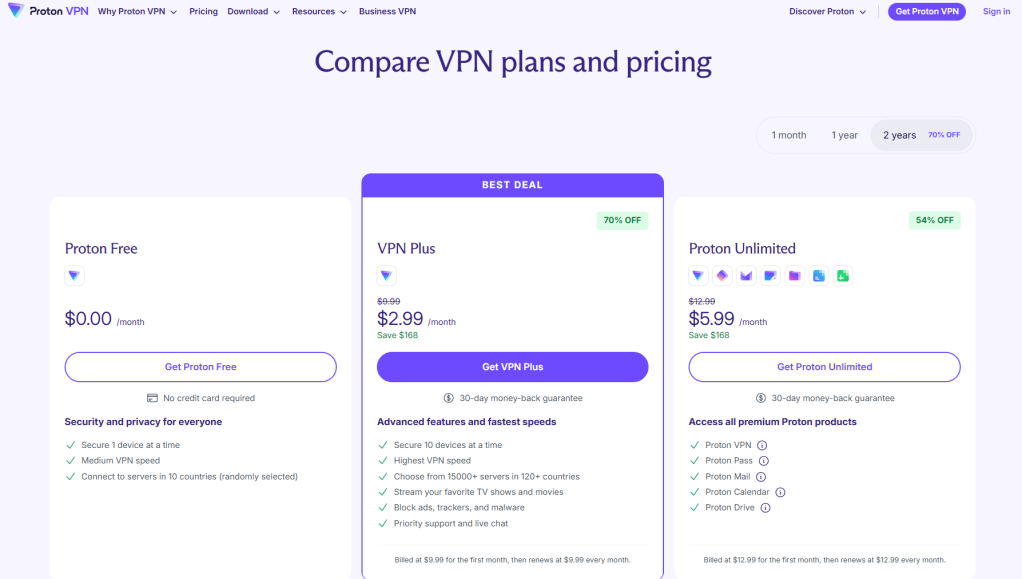

- Gefälschte Websites, die sich als seriöse Dienste ausgeben, wie beispielsweise Proton VPN

- Code-Hosting-Plattformen wie GitHub und GitLab

- Datei-Hosting-Dienste wie MediaFire und SourceForge

- Links und Weiterleitungen aus YouTube zu den Themen Gaming und Sicherheit

Obwohl es viele Vertriebsmethoden gibt, betrachten wir in diesem Blog zwei Fälle:

- Fall 1: Ein kostenloser Webhosting-Anbieter verbreitet eine schädliche ZIP-Datei, die den Stealer mittels Selbstinjektion lädt

- Fall 2: Gefälschte Websites, die den Stealer mittels DLL-Hijacking und Einfügung in den RegAsm-Prozess laden

Fall 1: Ein Anbieter von kostenlosem Webhosting verbreitet den Stealer

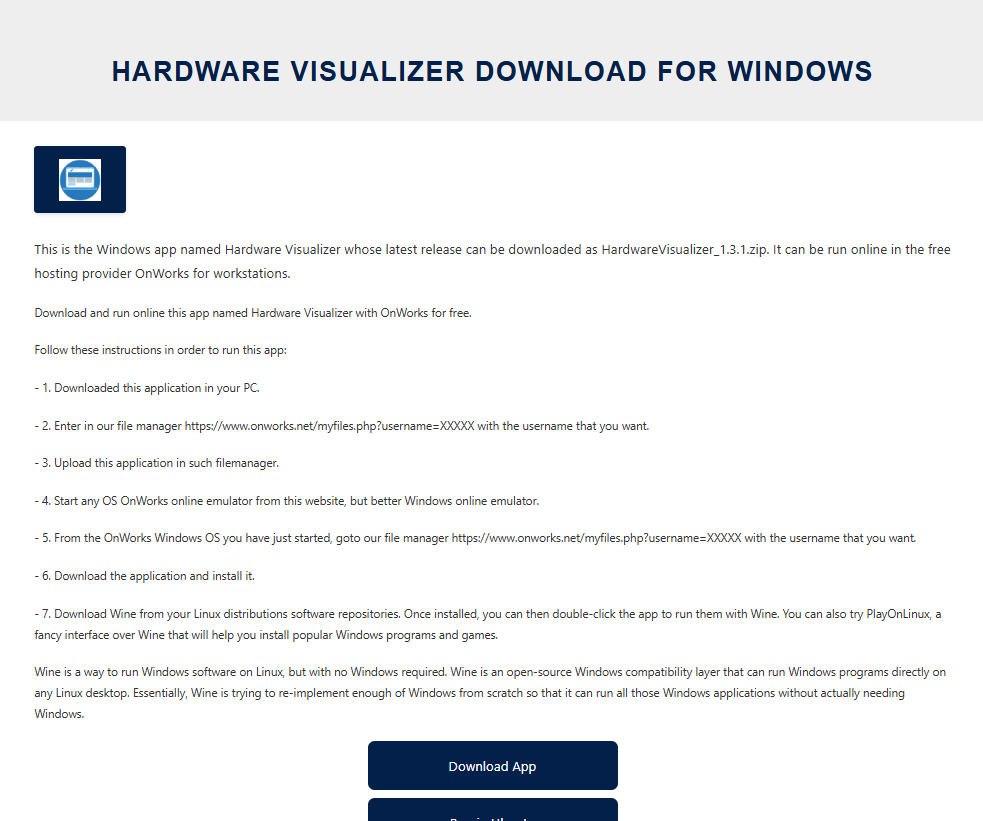

Der erste Fall ist der überraschendste. Wir haben festgestellt, dass ein kostenloser Webhosting-Anbieter, onworks[.]net, in seinem Download-Bereich ZIP-Dateien bereitstellt, über die letztendlich der Stealer verbreitet wird.

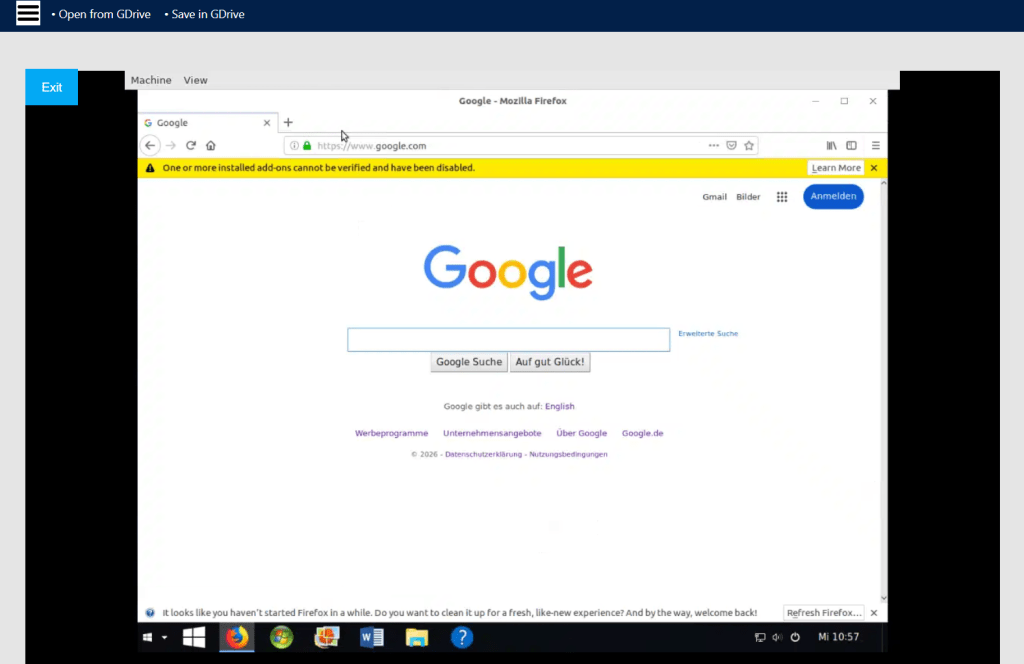

Die Website, die zu den Top 100.000 gehört, ermöglicht es Nutzern, virtuelle Maschinen vollständig im Browser auszuführen.

Über diese Website laden Nutzer eine schädliche ZIP-Datei mit Namen wie:

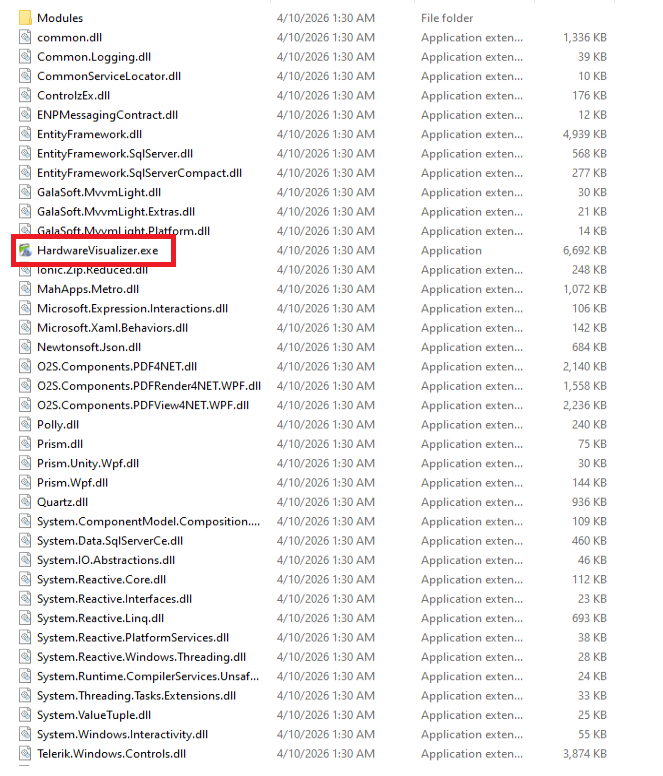

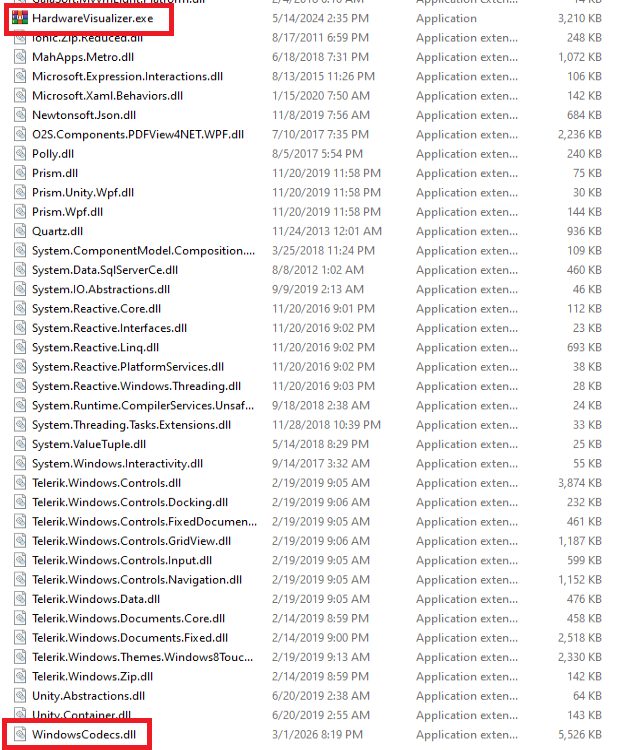

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

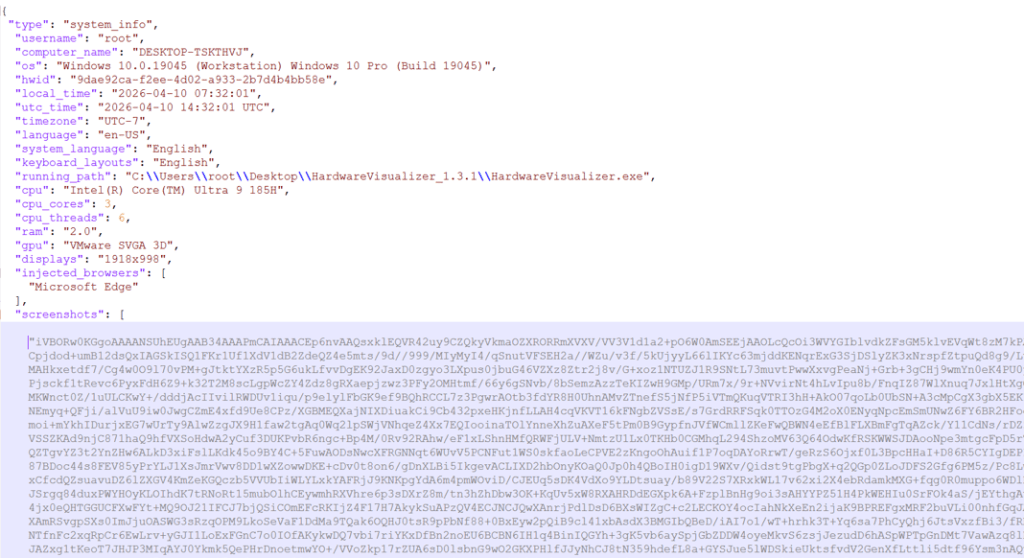

In diesem Fall ist der Schadcode, der für das Laden des Stealers verantwortlich ist, in die ausführbare Datei eingebettet, zum Beispiel HardwareVisualizer.exe.

Der Loader enthält unbrauchbaren Code, um die Analyse zu erschweren, und führt verschiedene Operationen aus, darunter:

- Die Umgebung auf Analyse-Tools überprüfen und den Vorgang beenden, falls solche gefunden werden

- Implementierung einer benutzerdefinierten Entschlüsselungsfunktion für Zeichenfolgen

- Funktionen auflösen mit

LoadLibraryAundGetProcAddress - Entschlüsseln und Laden der nächsten Stufe unter Verwendung von AES-CBC über BCrypt-APIs

Dies ist nicht die einzige Art und Weise, wie der Stealer verbreitet wird. Wir haben ähnliche Köder mit denselben ZIP-Dateinamen gefunden, die den Stealer stattdessen über DLL-Hijacking verbreiten.

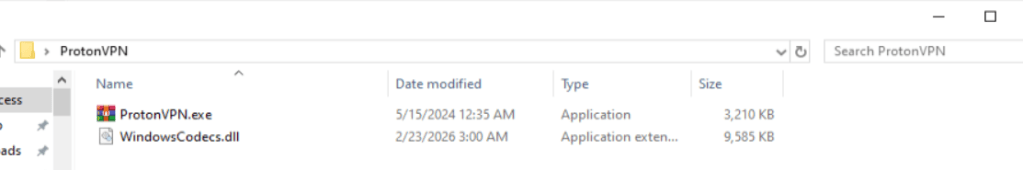

In diesem Fall, HardwareVisualizer.exe ist eigentlich die ausführbare WinRAR-Datei, und der Schadcode befindet sich in WindowsCodecs.dll.

Bei der Verfolgung des DLL-Loaders haben wir festgestellt, dass er auch in anderen Kampagnen mit unterschiedlichen Ködern verbreitet wurde. Im zweiten untersuchten Fall beispielsweise wird diese schädliche DLL über gefälschte Websites verbreitet.

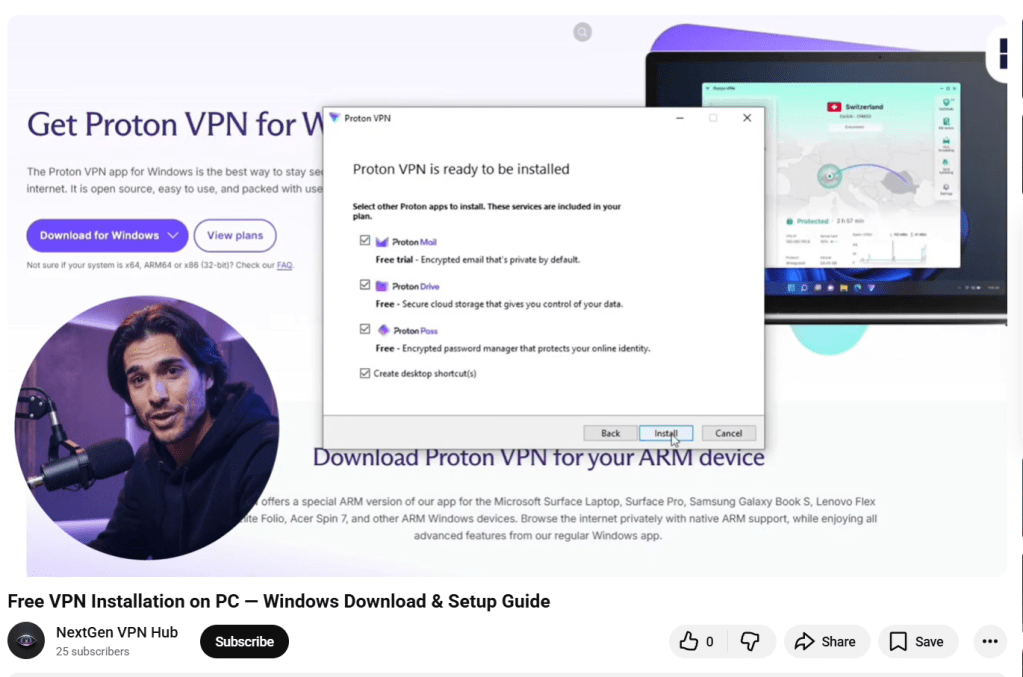

Fall 2: Gefälschte Proton VPN und DLL-Loader

Im zweiten Fall haben wir eine Website entdeckt, VPN sich als Proton VPN ausgibt VPN eine schädliche ZIP-Datei bereitstellt. Dieses Archiv führt den Stealer mithilfe von DLL-Hijacking oder einer MSI-Datei aus. Um es klar zu sagen: Dies steht in keinerlei Verbindung zu Proton VPN, und wir haben das Unternehmen kontaktiert, um es über unsere Erkenntnisse zu informieren.

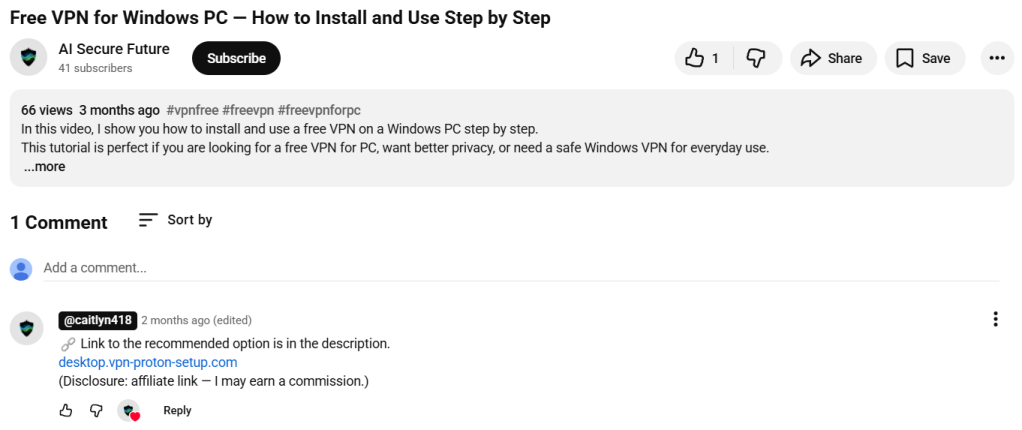

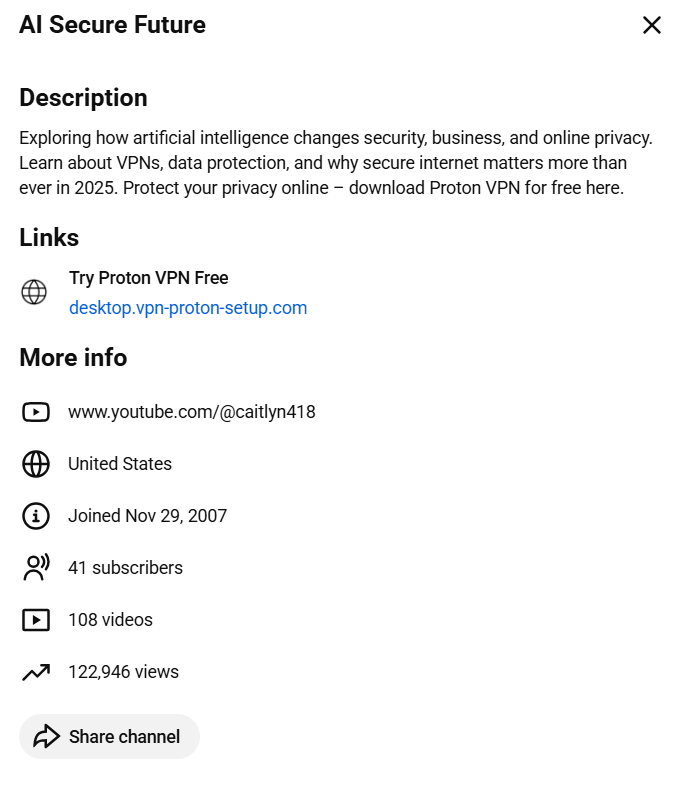

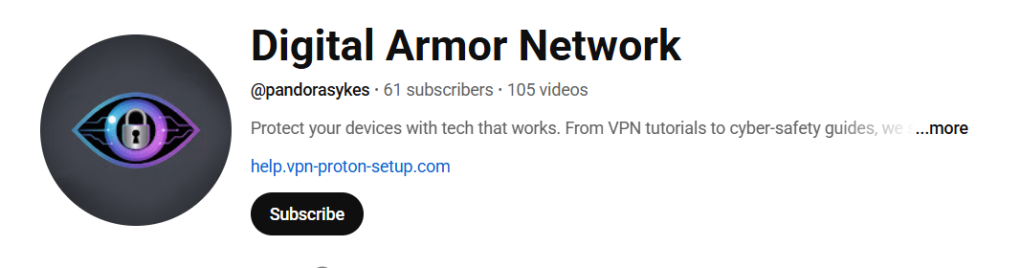

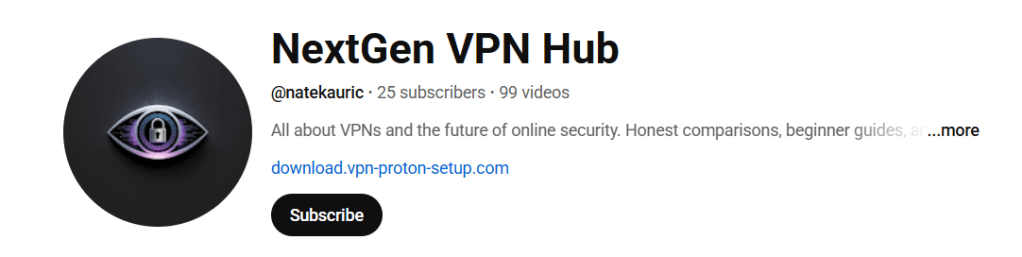

Auf mehreren kompromittierten YouTube finden sich Links zu der Website sowie KI-generierte Videos, die den Installationsvorgang veranschaulichen:

In anderen Infektionsketten taucht diese DLL unter verschiedenen Namen auf, beispielsweise:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Diese DLL entschlüsselt zwei eingebettete Ressourcen. Die Entschlüsselungsmethode variiert je nach Beispiel: Einige verwenden eigene AES-Implementierungen, während andere auf die OpenSSL-Bibliothek zurückgreifen.

Eine der entschlüsselten Ressourcen ist eine DLL der zweiten Stufe, runpeNew.dll, das über die GetGet Methode.

Die DLL der zweiten Stufe startet einen Prozess (z. B. RegAsm) und führt die Prozessaushöhlung mithilfe von Low-Level-APIs durch, darunter:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

Die endgültige Nutzlast: NWHStealer

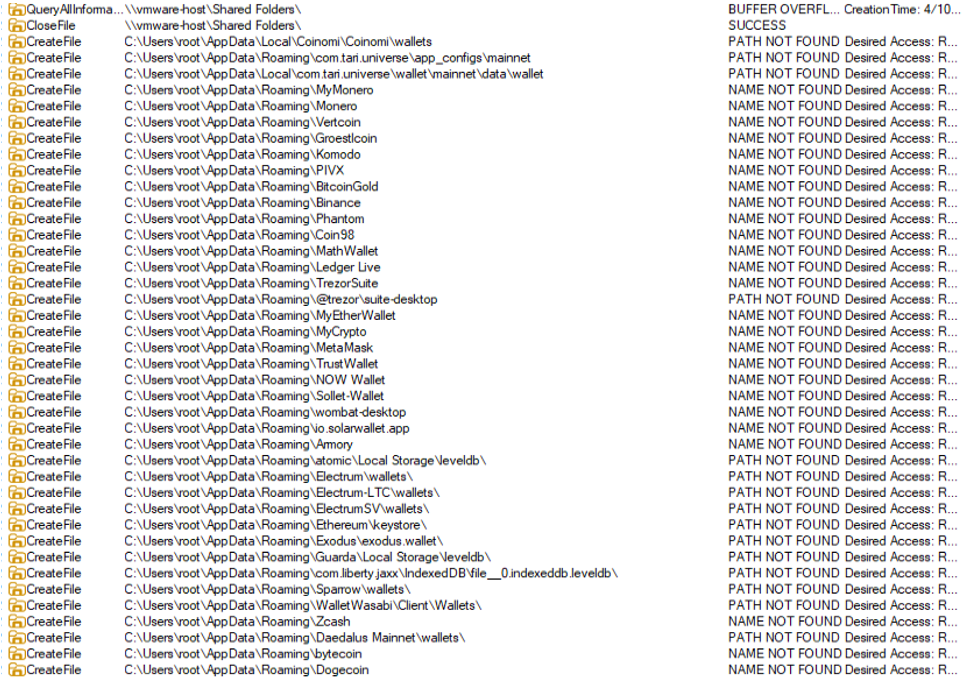

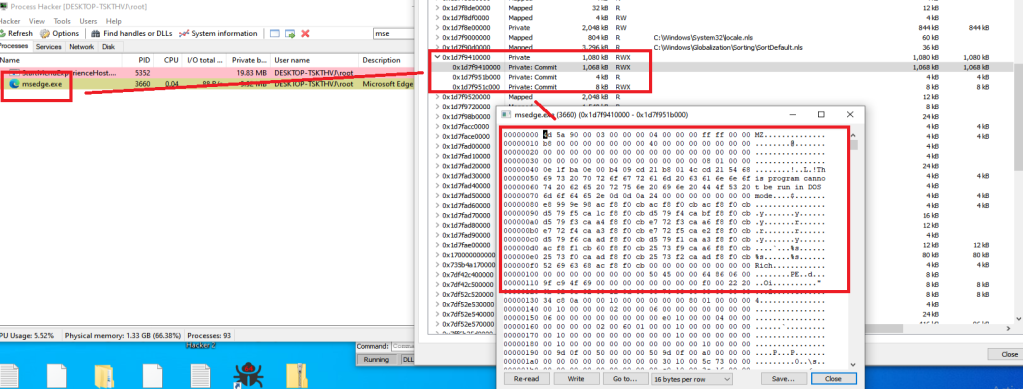

Am Ende dieser Infektionsketten setzt der Angreifer NWHStealer ein. Der Stealer läuft direkt im Arbeitsspeicher oder schleust sich in andere Prozesse ein, wie zum Beispiel RegAsm.exe.

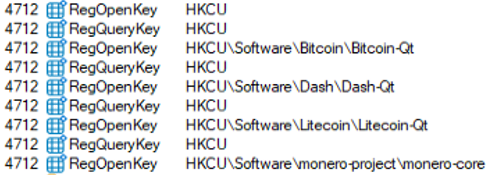

Es listet mehr als 25 Ordner und Registrierungsschlüssel auf, die mit Kryptowährungs-Wallets in Verbindung stehen.

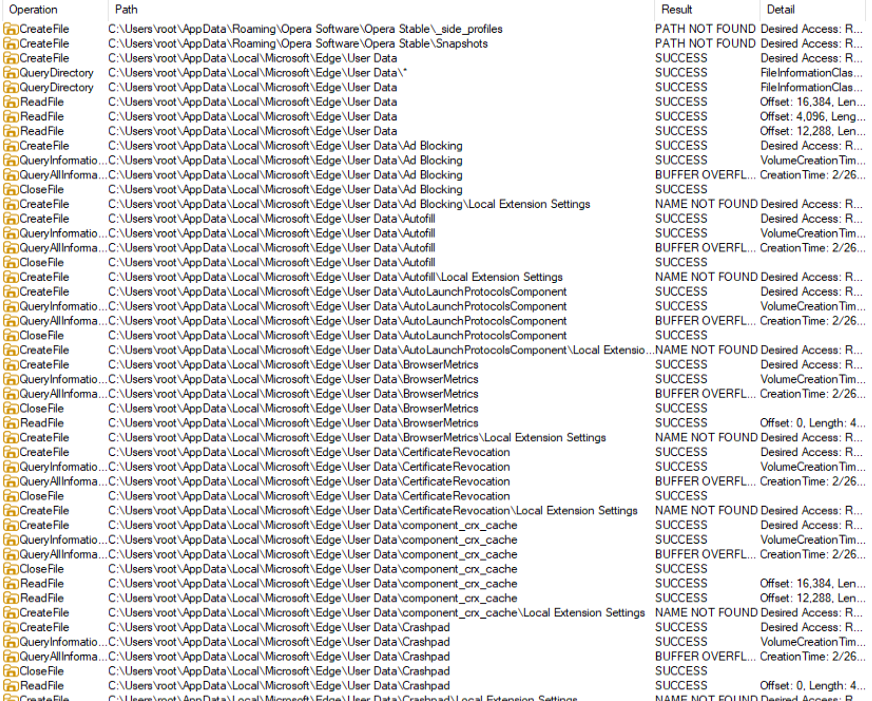

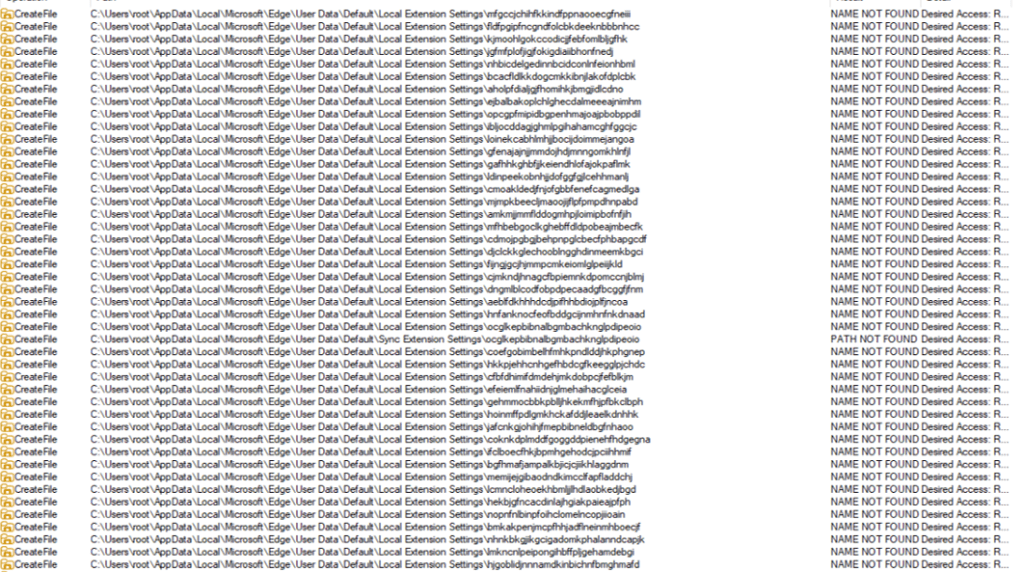

Der Datendieb sammelt und exfiltriert zudem Daten aus verschiedenen Browsern, darunter Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium und Chromodo.

Außerdem injiziert es eine DLL in Browserprozesse wie beispielsweise msedge.exe, firefox.exe, oder chrome.exe. Diese DLL extrahiert und entschlüsselt Browserdaten, bevor sie an den Command-and-Control-Server (C2) gesendet werden.

Die injizierte DLL führt außerdem einen PowerShell-Befehl aus, der:

- Erstellt versteckte Verzeichnisse in

LOCALAPPDATA - Fügt diese Verzeichnisse zu den Ausschlüssen von Windows hinzu

- Erzwingt eine Aktualisierung der Gruppenrichtlinie

- Verschlüsselt ein

getPayloadAnfrage und sendet sie an den C2 - Empfängt und führt zusätzliche Payloads aus, die als Systemprozesse getarnt sind (z. B.

svchost.exe,RuntimeBroker.exe) - Erstellt geplante Aufgaben, um die Nutzlast bei der Benutzeranmeldung mit erweiterten Rechten auszuführen

Die an den C2-Server gesendeten Daten werden mit AES-CBC verschlüsselt. Falls der primäre Server nicht erreichbar ist, kann die Malware über einen Telegram-basierten Dead Drop eine neue C2-Domain abrufen.

Der Stealer nutzt zudem eine bekannte CMSTP-Technik zur Umgehung der Benutzerkontensteuerung (UAC), um PowerShell-Befehle auszuführen:

- Erzeugt eine Zufallszahl

.infDatei im temporären Ordner - Verwendungszwecke

cmstp.exeRechte erweitern - Bestätigt die Eingabeaufforderung automatisch mithilfe von Windows

Wie man sicher bleibt

Anstatt auf Phishing-E-Mails oder offensichtliche Betrugsmaschen zu setzen, verstecken die Angreifer hinter dieser Kampagne ihre Malware in Tools, nach denen Nutzer aktiv suchen und denen sie vertrauen. Indem sie sich über Plattformen wie GitHub, SourceForge und YouTube verbreiten, erhöhen sie die Wahrscheinlichkeit, dass Nutzer ihre Wachsamkeit verlieren.

Sind diese erst einmal installiert, können die Folgen schwerwiegend sein. Gestohlene Browserdaten, gespeicherte Passwörter und Informationen zu Kryptowährungs-Wallets können zu der Übernahme von Konten, finanziellen Verlusten und weiteren Sicherheitsverletzungen führen.

Hier sind unsere Tipps, damit Sie nicht in die Falle tappen:

- Laden Sie Software nur von offiziellen Websites herunter

- Seien Sie vorsichtig bei Downloads von GitHub, SourceForge oder Filesharing-Plattformen, es sei denn, Sie vertrauen der Quelle

- Überprüfen Sie die Dateisignaturen und die Angaben zum Herausgeber, bevor Sie etwas ausführen

- Laden Sie keine Tools über Links in YouTube herunter

- Profi-Tipp: Installieren Sie Malwarebytes Browser Guard in Ihrem Browser, um bösartige URLs zu blockieren.

Indikatoren für Kompromisse (IOCs)

Überprüfen Sie die Signatur und die Version der Software in verdächtigen Archiven.

Hash-Werte

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domänen

vpn-proton-setup[.]com (gefälschte Website)

get-proton-vpn[.]com (gefälschte Website)

newworld-helloworld[.]icu (C2-Domäne)

https://t[.]me/gerj_threuh (Telegram-Dead-Drop)

URLs

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Dies ist nur eine unvollständige Liste schädlicher URLs. Laden Sie das Malwarebytes Browser Guard herunter, um umfassenden Schutz zu erhalten und die übrigen schädlichen URLs zu blockieren.