Während die Entlassungen zunehmen und Arbeitssuchende den Markt überschwemmen, nehmen Phishing-Kampagnen, bei denen sich die Angreifer als bekannte Marken wie Coca-Cola und Ferrari ausgeben, zu – und sie sind raffinierter denn je.

Der erste Betrugsversuch, den wir entdeckt haben, nutzt eine überzeugend gestaltete Buchungsseite, um persönliche Daten zu sammeln, und verleitet die Opfer anschließend dazu, ihre Anmeldedaten für ihr Google-Work-Konto über eine gefälschte Anmeldeseite preiszugeben, die in einem scheinbar echten Chrome eingebettet ist. Was diese Kampagne besonders gefährlich macht, ist, dass sie über den üblichen Trick mit gefälschten Fenstern hinausgeht: Das Kit erfasst nicht nur ein Passwort und hört dann auf – der Quellcode zeigt, dass es Benutzereingaben an ein vom Angreifer kontrolliertes Backend weiterleitet und je nach Antwort des Servers dynamisch unterschiedliche Aufforderungen zur Zwei-Faktor-Authentifizierung anzeigt, ganz im Sinne von Echtzeit-Phishing-Frameworks, die darauf ausgelegt sind, MFA zu umgehen.

Wenn Sie ein unerwartetes Stellenangebot erhalten haben, in dem Sie gebeten werden, „einen Termin für ein Telefonat zu vereinbaren“, sollten Sie auf Folgendes achten.

Ein perfekter Nährboden für Jobbetrug

Diese Betrugsmaschen entstehen nicht aus dem Nichts. Der US-Arbeitsmarkt steht seit Langem unter Druck, da Arbeitgeber im Jahr 2025 mehr als 1,17 Millionen Arbeitnehmer entlassen haben – so viele wie noch nie seit Beginn der Pandemie –, was auf eine Kombination aus Personalabbau auf Bundesebene, Kosteneinsparungen in den Unternehmen und einem allgemeinen Rückgang der Neueinstellungen zurückzuführen ist. Die Arbeitslosenquote stieg im November 2025 auf ein Vierjahreshoch von 4,5 %, und die Langzeitarbeitslosigkeit – zu der auch diejenigen zählen, die seit 27 Wochen oder länger arbeitslos sind – ist im vergangenen Jahr um 322.000 gestiegen.

Im Gespräch mit CNBC beschrieb Heather Long, Chefökonomin bei der Navy Federal Credit Union, die Aussichten unverblümt: „Für Arbeitssuchende dürfte es ein schwieriger Frühling werden.“

Inmitten dieser Turbulenzen haben Betrüger alle Hände voll zu tun. Nach Angaben der FTC stiegen die Verluste durch Stellen- und Arbeitsbetrug von 90 Millionen Dollar im Jahr 2020 auf über 501 Millionen Dollar im Jahr 2024, wobei sich die Meldungen in dieser Kategorie in diesem Zeitraum verdreifachten. Wie Melanie McGovern büroBetter Business büro(BBB) es formulierte: „Arbeitsbetrug erlebt ein großes Comeback.“

Wir sind kürzlich auf zwei Kampagnen gestoßen, die verdeutlichen, wie ausgefeilt diese Köder mittlerweile sind: Die eine gibt sich als Coca-Cola aus, die andere als Ferrari. Beide nutzen die Verzweiflung und das Vertrauen aus, die auf einem umkämpften Arbeitsmarkt herrschen, und beide setzen Phishing-Kits ein, die weit über eine einfache gefälschte Anmeldeseite hinausgehen.

Betrugsmasche 1: Das Coca-Cola-Interview, das Ihr Google-Konto stiehlt

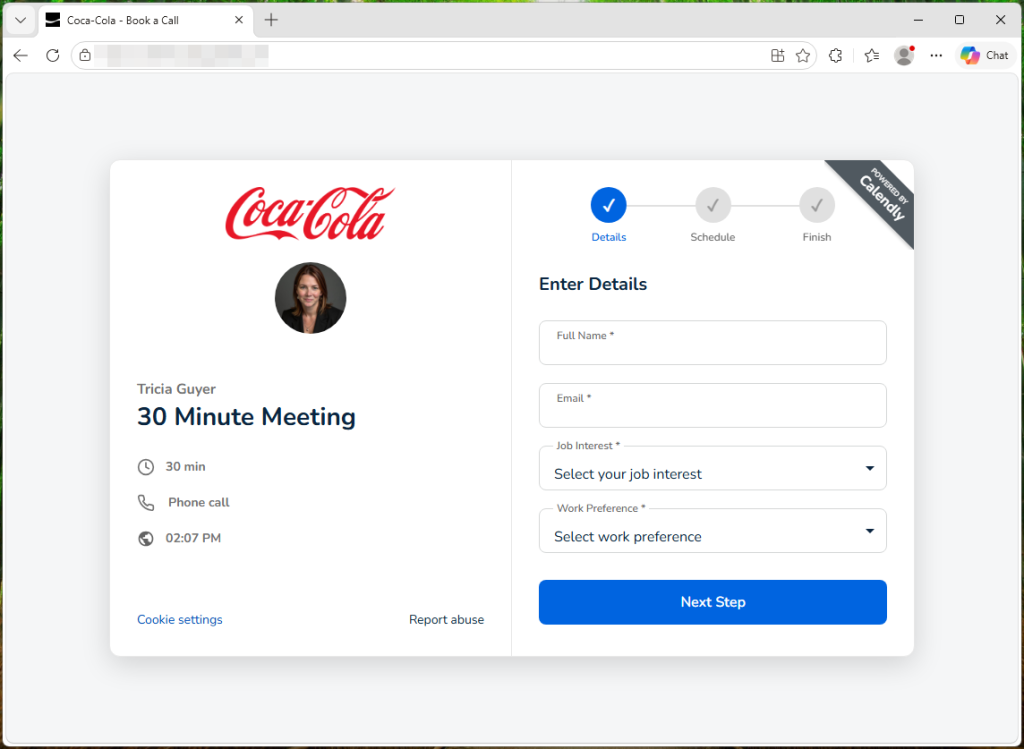

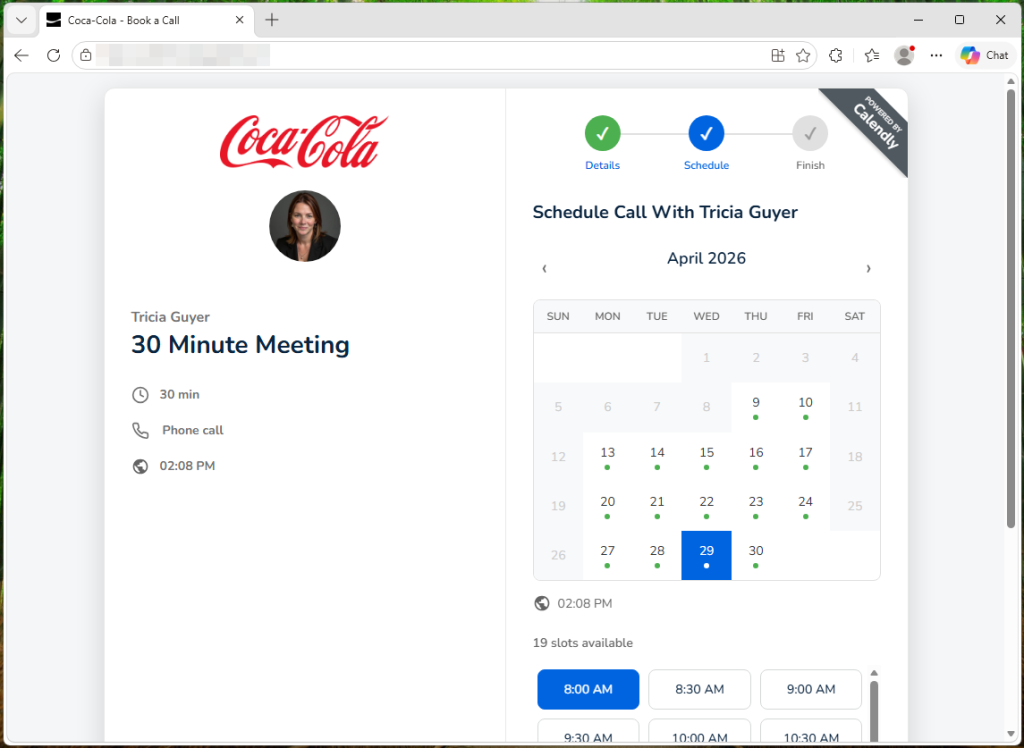

Der Angriff beginnt mit einem Link zu einer Seite, die wie eine Calendly-Terminvereinbarungsseite für eine Personalvermittlerin bei Coca-Cola namens „Tricia Guyer“ aussieht. Sie werden gebeten, Ihren Namen, Ihre E-Mail-Adresse, die Art der Stelle, an der Sie interessiert sind, sowie Ihre Präferenzen hinsichtlich der Arbeitsbedingungen anzugeben – alles Dinge, die bei einer normalen Stellensuche keinen Verdacht erregen würden.

Das erste Warnsignal ist jedoch, wie Sie an diesen Link gekommen sind. Seriöse Personalvermittler versenden in der Regel keine unaufgeforderten Links zur Terminvereinbarung, ohne zuvor Kontakt aufgenommen oder eine Bewerbung erhalten zu haben. Das bedeutet: Wenn Sie sich nicht auf eine Stelle bei Coca-Cola beworben haben und noch nie mit dieser Person gesprochen haben, sollten Sie dem Link mit äußerster Vorsicht begegnen – ganz gleich, wie professionell die Seite wirkt.

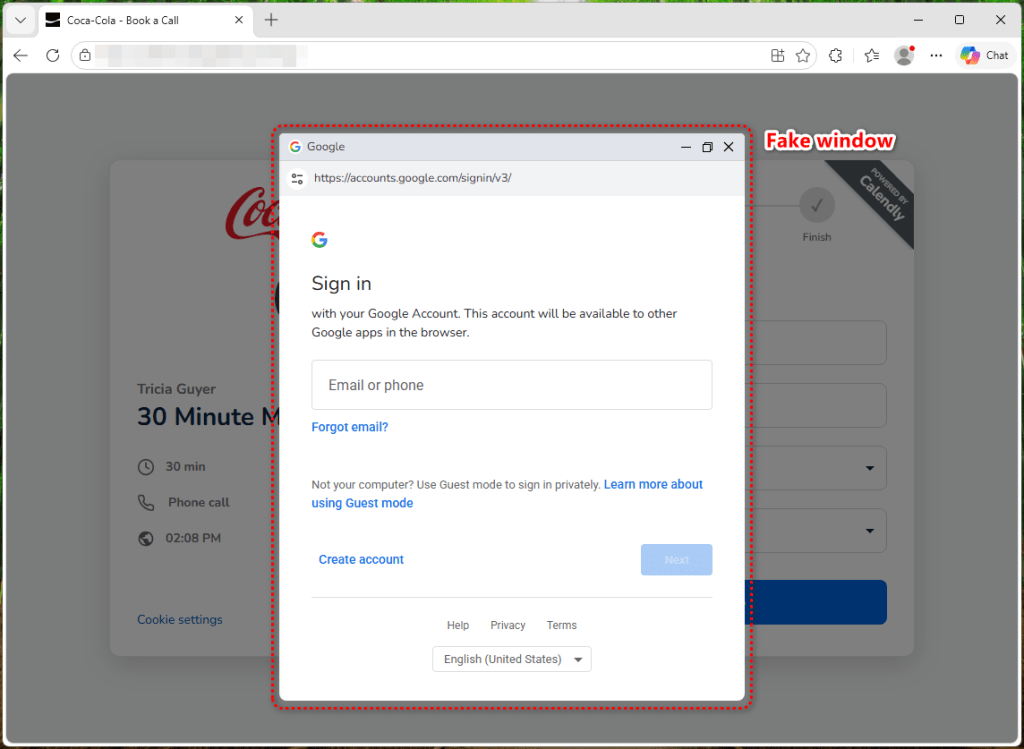

Das gefälschte Browserfenster, das selbst vorsichtige Nutzer täuscht

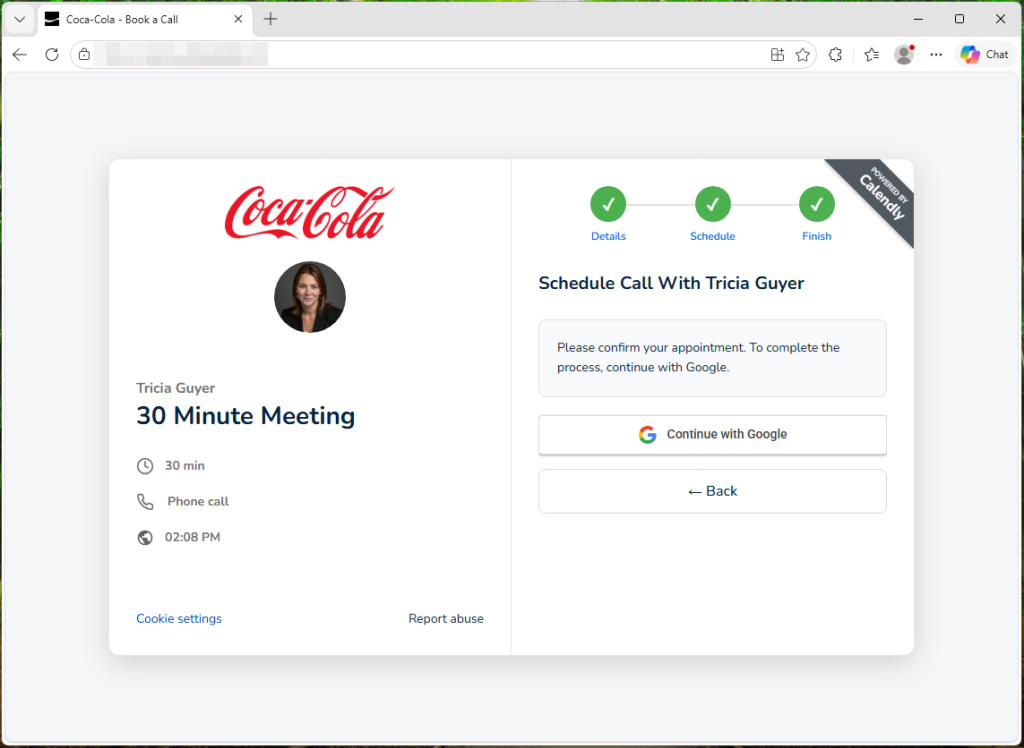

Nachdem Sie das Buchungsformular ausgefüllt haben, werden Sie aufgefordert, ein Datum auszuwählen und auf „Mit Google fortfahren“ zu klicken. Hier passiert etwas Hinterhältiges: Anstatt eine echte Google-Anmeldeseite zu öffnen, zeichnet die Website ein simuliertes Chrome direkt auf der Webseite selbst, anstatt ein echtes Browser-Popup zu öffnen. Es verfügt sogar über eine Titelleiste mit Schaltflächen zum Minimieren, Maximieren und Schließen. Außerdem gibt es eine URL-Leiste, in der steht https://accounts.google.com/signin/v3/.

In vielerlei Hinsicht sieht es genau wie ein Pop-up-Fenster von Google aus – ist es aber nicht. Es ist lediglich ein Bild davon, auf das Formularfelder gelegt wurden.

Sie wollen nicht nur dein Passwort – sie wollen auch deinen Bestätigungscode

Die meisten Angriffe mit gefälschten Browserfenstern sind relativ einfach: Sie zeigen Ihnen ein überzeugendes Anmeldeformular, erfassen Ihre E-Mail-Adresse und Ihr Passwort und belassen es dabei. Wenn Sie die Zwei-Faktor-Authentifizierung aktiviert haben, reichen diese gestohlenen Zugangsdaten allein nicht aus, um Zugriff auf Ihr Konto zu erhalten, da der Angreifer beim Verifizierungsschritt scheitert.

Dieses Set stößt nicht an diese Grenze.

Sobald Sie Ihre E-Mail-Adresse und Ihr Passwort eingegeben haben, fragt die Seite alle drei Sekunden den Backend-Server des Angreifers ab – ein Muster, das im Quellcode erkennbar ist – und wartet auf Anweisungen, was Ihnen als Nächstes angezeigt werden soll. Auf der anderen Seite werden die übermittelten Anmeldedaten über einen speziellen Login-Endpunkt an den Server des Angreifers gesendet. Das Verhalten des Kits – die sofortige Abfrage nach einer Authentifizierungsaufgabe nach der Eingabe – passt dazu, dass der Angreifer diese Anmeldedaten parallel dazu für den echten Google-Login verwendet. Das Kit enthält vier separate Verifizierungsbildschirme: für E-Mail-Codes, Authentifikator-Codes, SMS-Codes und Google-Telefonaufforderungen. Wenn Google den Angreifer um einen zweiten Verifizierungsschritt bittet, teilt das Backend der Seite mit, welcher Bildschirm angezeigt werden soll, und der Quellcode leitet das Opfer basierend auf einem authType-Wert in der Serverantwort zur entsprechenden Aufforderung weiter. Du siehst etwas, das wie eine normale Google-Aufforderung aussieht, und gibst den Code ohne zu zögern weiter.

Da dieser Austausch alle paar Sekunden stattfindet, kann der Angreifer jede Abfrage weiterleiten und Ihre Antwort fast augenblicklich in das echte Google-Anmeldefenster eingeben. Das Backend kann zudem benutzerdefinierte Fehlermeldungen auf Ihren Bildschirm übertragen. Der Code prüft die Serverantwort auf ein Fehlerfeld und zeigt dieses direkt an – etwa „Falsches Passwort, bitte erneut versuchen“ –, um einen erneuten Versuch zu erzwingen, falls auf ihrer Seite etwas nicht funktioniert. Dadurch wird aus einem normalerweise einfachen Diebstahl von Anmeldedaten eine potenzielle vollständige Kontoübernahme, selbst wenn die Zwei-Faktor-Authentifizierung aktiviert ist. Bis Sie die Seite „Meeting bestätigt“ sehen, wurden Ihre Anmeldedaten und alle von Ihnen eingegebenen Bestätigungscodes bereits an den Server des Angreifers gesendet.

Ein persönliches Gmail-Konto? Das wollen sie nicht

Ein bezeichnendes Detail: Das Formular lehnt @gmail.com-Adressen mit der Meldung „Bitte verwenden Sie Ihre geschäftliche E-Mail-Adresse“ ab – ein Filter, der fest im Quellcode verankert ist. Damit werden gezielt Google Workspace-Konten von Unternehmen angesprochen. Der Grund dafür ist einfach: Ein gehacktes Geschäftskonto ist weitaus wertvoller, da es Zugriff auf Unternehmens-E-Mails, gemeinsam genutzte Dokumente und interne Kalender gewährt und dazu genutzt werden kann, weitere Angriffe auf Kollegen zu starten.

Betrugsmasche Nr. 2: Die Ferrari-Karriereseite, die Ihre Facebook stiehlt

Das Coca-Cola-Kit ist kein Einzelfall. Wir haben eine zweite Phishing-Kampagne entdeckt – diesmal unter dem Deckmantel von Ferrari –, die einen anderen, aber ebenso wirksamen Ansatz verfolgt.

Die Seite präsentiert sich als Ferraris offizielles Karriereportal. Sie enthält die Navigationsleiste des Unternehmens, das Branding sowie Rubriken, die man auf der Karriereseite eines echten Arbeitgebers erwarten würde – Überschriften wie „Karrierechancen“, „Menschen im Mittelpunkt“, „Leidenschaft im Mittelpunkt“ und „Exzellenz“.

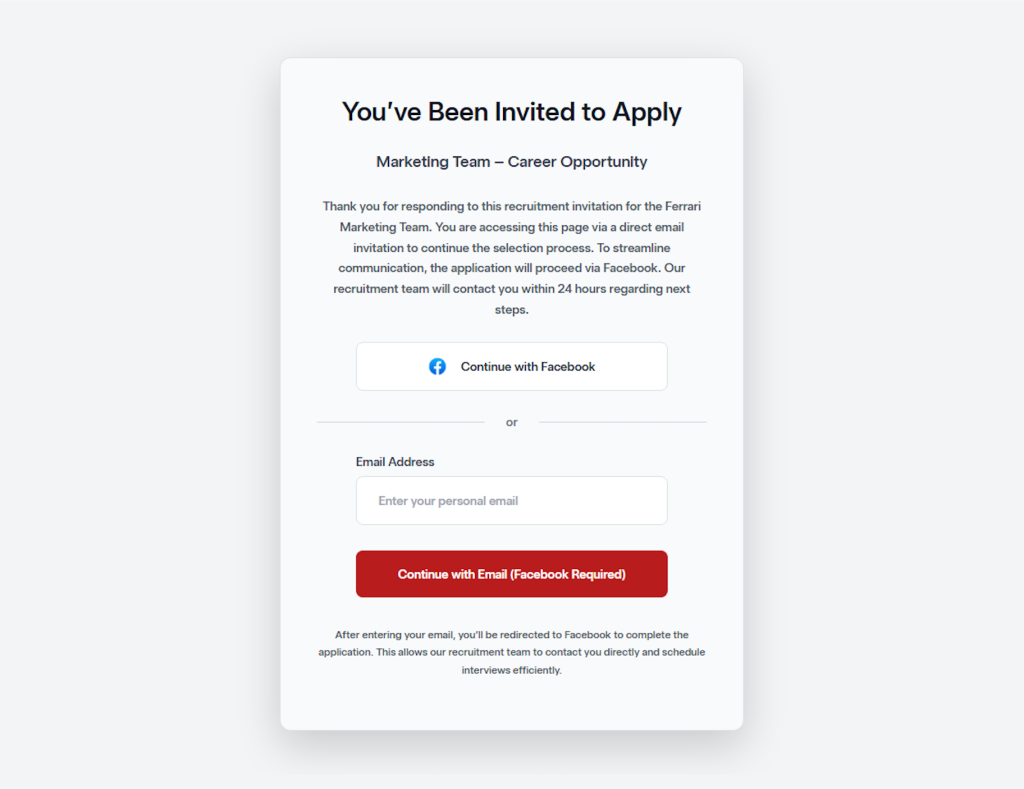

Doch die Falle lauert ganz oben auf der Seite. Dort erscheint ein Pop-up-Fenster mit der Meldung „Sie wurden eingeladen, sich zu bewerben“ für eine Stelle im Marketing. Darin wird erklärt, dass Sie über eine „direkte E-Mail-Einladung“ auf die Seite gelangt sind, um den Auswahlprozess zu beschleunigen. Anschließend werden Sie aufgefordert, entweder „mit Facebookfortzufahren“ oder Ihre E-Mail-Adresse zusammen mit einem Passwort einzugeben.

Das ist der Köder des Phishing-Angriffs. Egal, ob Sie auf den Facebook klicken oder Ihre E-Mail-Adresse eingeben – Sie werden auf eine gefälschte Facebook weitergeleitet, die darauf ausgelegt ist, Ihre Zugangsdaten abzugreifen. Diese Vorgehensweise spiegelt eine gängige OAuth-Phishing-Technik wider: Viele seriöse Jobportale ermöglichen die Anmeldung über Social-Media-Konten, und genau das macht diesen Trick so überzeugend. Das Opfer wird nicht aufgefordert, etwas Ungewöhnliches zu tun – es soll sich lediglich „mit Facebook, um eine Bewerbung abzuschließen.

Im Gegensatz zur Coca-Cola-Kampagne – die auf Google Workspace-Unternehmenskonten abzielte und ein ausgeklügeltes Kit zur Umgehung der Multi-Faktor-Authentifizierung (MFA) beinhaltete – wirft der Ferrari-Betrug ein breiteres Netz aus, indem er auf Facebook abzielt. Ein kompromittiertes Facebook kann Angreifern Zugriff auf verknüpfte Dienste, persönliche Nachrichten und Identitätsdaten verschaffen, die weitere Social-Engineering-Angriffe ermöglichen. Es dient zudem als Ausgangspunkt für die Verbreitung von Betrugsversuchen an die Kontakte des Opfers.

Beiden Kampagnen ist eines gemeinsam: der Köder – ein renommierter Firmenname und das Versprechen einer beruflichen Chance. Auf einem Arbeitsmarkt, auf dem Millionen von Menschen aktiv nach Arbeit suchen, ist diese Kombination verheerend wirksam.

Wie Sie sich schützen können

- Seien Sie vorsichtig bei unaufgeforderten Stellenangeboten. Wenn Sie sich nicht auf die Stelle beworben haben und den Personalvermittler nicht kennen, klicken Sie nicht auf den Link. Rufen Sie die Karriereseite des Unternehmens direkt auf und überprüfen Sie, ob die Stelle und der Personalvermittler echt sind.

- So erkennen Sie ein gefälschtes Browserfenster:

- Versuchen Sie einmal, das „Pop-up“ zu verschieben: Ein echtes Pop-up lässt sich frei außerhalb des Hauptfensters Ihres Browsers bewegen, während ein gefälschtes an den Rändern hängen bleibt, da es Teil der Seite ist.

- Versuchen Sie, Ihren Browser zu minimieren: Ein echtes Pop-up-Fenster bleibt als eigenständiges Fenster auf Ihrem Desktop, während ein gefälschtes zusammen mit der Seite verschwindet.

- Schau dir die Adressleiste im Fenster an: Sie sieht vielleicht korrekt aus, ist aber nur eine Grafik. Du kannst weder darauf klicken noch den Text markieren oder eine neue Adresse eingeben, wie du es in einem echten Browser tun würdest.

- Auch wenn das Popup-Fenster die oben genannten Tests besteht, sollten Sie die URL immer noch einmal überprüfen, bevor Sie Anmeldedaten eingeben.

- Geben Sie Ihre Passwörter niemals auf einer Terminvereinbarungsseite ein. Seriöse Dienste wie Calendly verlangen kein E-Mail-Passwort, um einen Termin zu vereinbaren.

- Falls Sie Ihre Anmeldedaten bereits eingegeben haben, ändern Sie bitte umgehend Ihr Google-Passwort und widerrufen Sie alle Sitzungen unter myaccount.google.com > Sicherheit > Ihre Geräte.

Der Arbeitsmarkt ist ein Tummelplatz für Betrüger

Arbeitssuchende sind besonders anfällig für Phishing. Man erwartet E-Mails von Unbekannten, ist es gewohnt, Formulare auszufüllen, und ist von der Aussicht auf eine Stelle so motiviert, dass man einen zusätzlichen Anmeldeschritt nicht hinterfragt. Angesichts einer Arbeitslosenquote in den USA, die bis Anfang 2026 bei etwa 4,3 bis 4,4 % liegen wird, Hunderttausenden von kürzlich entlassenen Bundesbediensteten, die um Stellen in der Privatwirtschaft konkurrieren, und einer Einstellungsquote, die so niedrig ist wie seit Jahren nicht mehr, war der Pool potenzieller Opfer noch nie so groß. Betrüger wissen das und investieren viel Aufwand darin, ihre Köder echt aussehen zu lassen – komplett mit echten Firmenlogos, professionellen Buchungsoberflächen und pixelgenauen gefälschten Anmeldeseiten. Diese Tools werden schneller besser, als sich die meisten Menschen instinktiv darauf einstellen können.

Der beste Schutz besteht nicht darin, die Fälschung zu erkennen, sondern zu wissen, dass kein seriöses Einstellungsverfahren jemals von Ihnen verlangt, sich über eine unbekannte Seite zu authentifizieren – egal, ob diese als Google, Facebook oder etwas anderes getarnt ist. Im Zweifelsfall schließen Sie den Tab, rufen Sie die Website des Unternehmens selbst auf und bewerben Sie sich auf die altbewährte Art und Weise.

Indikatoren für Kompromisse (IOCs)

Domain

- hrguxhellito281[.]onrender[.]com (Backend-Server)

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.