Un archivo adjunto en un correo electrónico que se hace pasar por DHL en relación con un envío contiene un enlace a una herramienta de acceso remoto SimpleHelp preconfigurada, lo que supone un punto de partida ideal para que los atacantes exploren una red, roben datos e instalen malware adicional.

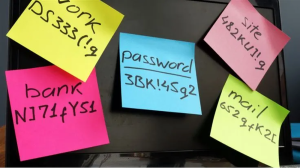

Un proveedor alemán de repuestos y equipos industriales recibió un correo electrónico que fingía proceder de DHL, en el que se le informaba de que había llegado un envío.

Dado el tipo de negocio al que se dedican, imagino que reciben este tipo de correos electrónicos constantemente. Sin embargo, hubo algunos detalles que llamaron la atención:

- La dirección de correo electrónico del remitente no pertenecía a DHL,

- la dirección del destinatario era la dirección general de correo electrónico de la empresa,

- las imágenes del correo electrónico estaban alojadas en

ecp.yusercontent.com, - y, lo más importante, había cariño.

Aunque el contenido externo está alojado en una página web legítima de Yahoo que se utiliza habitualmente para mostrar imágenes y otros contenidos en Yahoo Mail, no es algo que DHL suela utilizar.

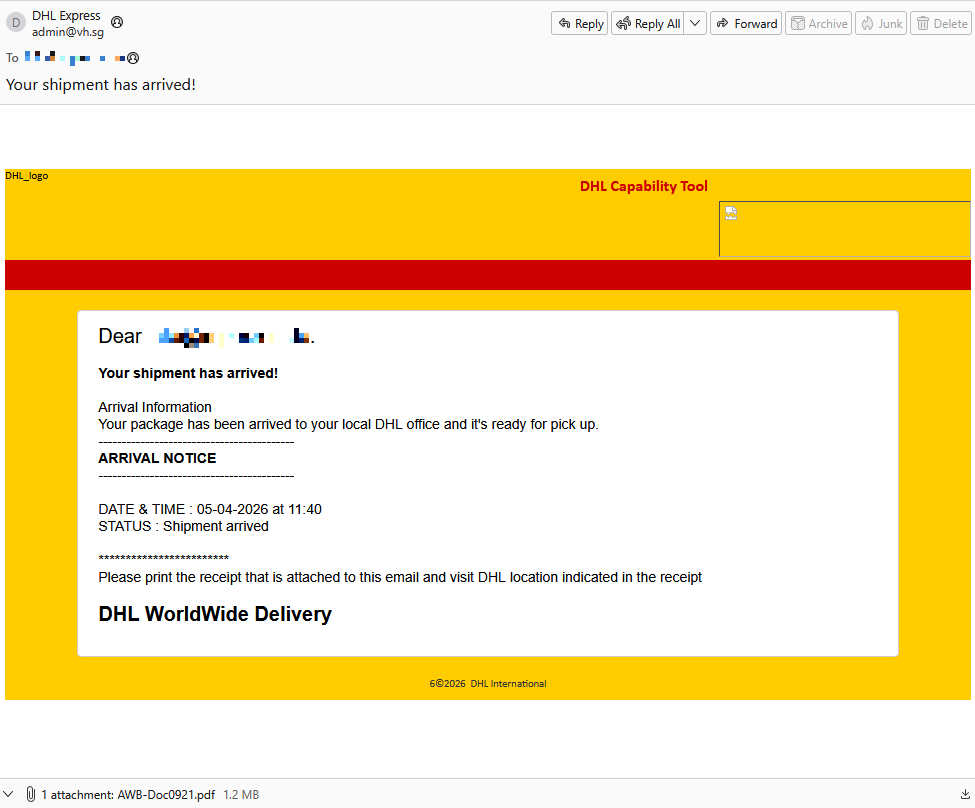

El archivo adjunto, un archivo PDF llamado AWB-Doc0921.pdf no es más que una imagen borrosa con un botón de la marca Microsoft que invita a la víctima a «Continuar» para acceder a un archivo seguro.

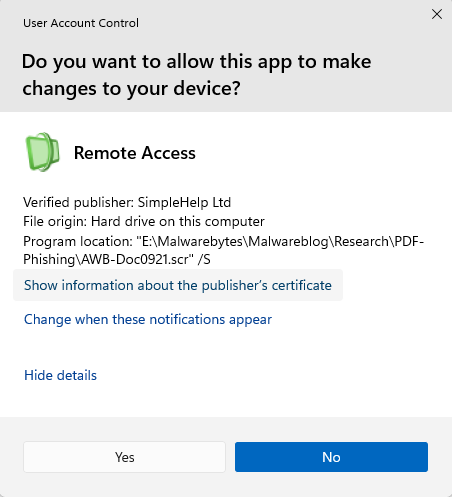

En realidad, al hacer clic en el botón se descarga un archivo llamado AWB-Doc0921.scr del dominio longhungphatlogistics[.]vn, un dominio perteneciente a una empresa de logística vietnamita que probablemente fue pirateado para alojar malware.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

A .scr El archivo es un Windows , es decir, un ejecutable (.exe) que se utiliza para iniciar salvapantallas. A menudo se utilizan para ocultar código malicioso, ya que Windows ellos, lo que les permite eludir algunas capas de seguridad.

En este caso, el archivo es un instalador modificado de una herramienta de acceso remoto firmado por SimpleHelp.

SimpleHelp es una plataforma de asistencia remota y de supervisión y gestión remotas (RMM). Permite el control remoto del escritorio, la transferencia de archivos, el diagnóstico y el acceso sin supervisión. En manos equivocadas, esto supone, en la práctica, una puerta trasera de tipo técnico. Los atacantes pueden utilizarla para realizar reconocimientos, robar credenciales, desplazarse lateralmente, eludir las defensas e instalar más malware, incluido el ransomware. Ya hemos visto anteriormente cómo se ha hecho un uso indebido de SimpleHelp de esta manera.

Se trata, básicamente, de un modelo de baliza. Una vez instalado, el sistema se conecta al servidor del atacante, lo cual tiene más probabilidades de ser permitido a través de NAT y cortafuegos que las conexiones entrantes. Dado que el usuario inició la instalación, el atacante obtiene visibilidad inmediata del sistema y puede volver a conectarse más tarde siempre que el servicio esté en ejecución. En el caso de un phishing, eso significa que el señuelo solo tiene que conseguir que la víctima ejecute el archivo una vez. Después de eso, la consola del atacante puede mostrar la nueva máquina como un activo gestionable.

Aunque parece tratarse de un ataque no dirigido, la campaña muestra un nivel considerable de sofisticación al utilizar componentes legítimos para engañar a las víctimas y que ejecuten la herramienta de acceso remoto.

Cómo mantenerse seguro

La buena noticia: una vez que sabes qué buscar, estos ataques son mucho más fáciles de detectar y bloquear. La mala noticia: son baratos, escalables y seguirán circulando.

Así que, la próxima vez que un «PDF» te pida que descargues un archivo, detente un momento a pensar qué podría esconderse detrás.

Además de evitar los archivos adjuntos no solicitados, aquí tienes algunas formas de mantenerte seguro:

- Accede a tus cuentas únicamente a través de aplicaciones oficiales o escribiendo la dirección del sitio web oficial directamente en tu navegador.

- Comprueba bien las extensiones de los archivos. Aunque un archivo instale una herramienta legítima, puede que no sea seguro ejecutarlo.

- Habilitala autenticación multifactorialpara tus cuentas críticas.

- Utilice unasolución antimalwareactualizada y en tiempo real con un módulo de protección web.

Consejo profesional:Malwarebytes Guardreconoció este correo electrónico como una estafa.

¿Te parece que algo no va bien? Compruébalo antes de hacer clic.

Malwarebytes Guardte ayuda a analizar al instante enlaces, mensajes de texto y capturas de pantalla sospechosos.

Disponible conMalwarebytes Premium para todos tus dispositivos, y en laMalwarebytes para iOS Android.