Un sitio web fraudulento que se hace pasar por Avast está engañando a los usuarios francófonos para que faciliten los datos completos de su tarjeta de crédito (número de tarjeta, fecha de caducidad y código de seguridad de tres dígitos) con el pretexto de tramitar un reembolso de 499,99 € que nunca se les debía.

La operación combina «asistencia» mediante chat en vivo, un importe de transacción alarmante codificado y una réplica convincente de la identidad visual de Avast para crear urgencia y recopilar datos de pago a gran escala.

«Hoy se le han cobrado 499,99€».

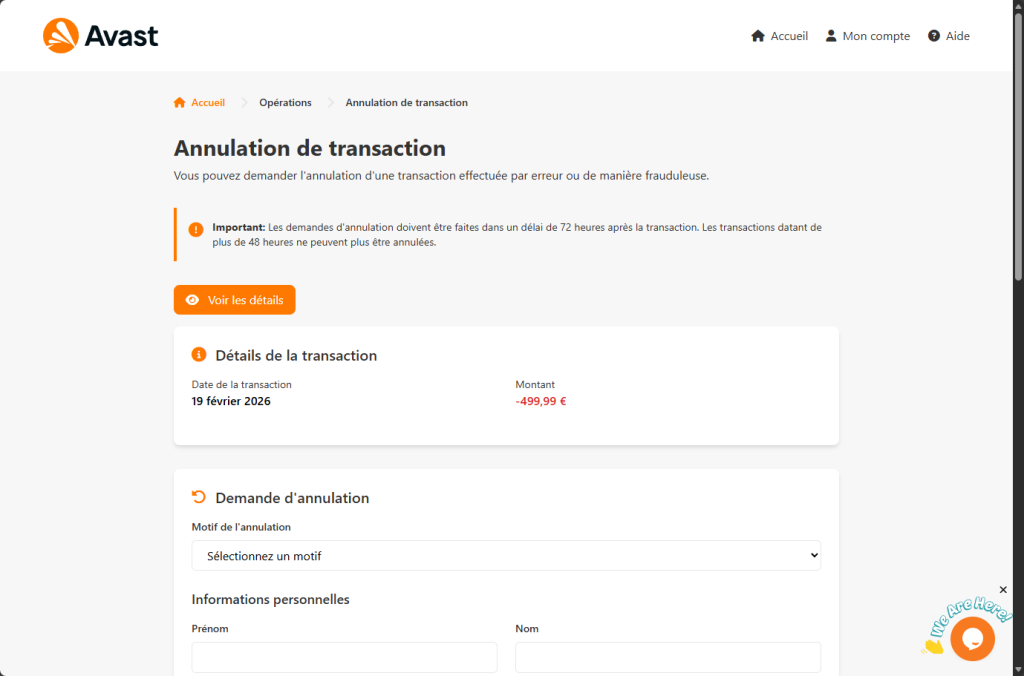

La página de phishing se abre con lo que parece ser un portal web legítimo de Avast. El logotipo de Avast se carga directamente desde la propia red de distribución de contenidos de Avast, un detalle deliberado que garantiza que el escudo naranja y blanco se muestre perfectamente y supere una revisión visual superficial. El encabezado de la página ofrece enlaces a «Inicio», «Mi cuenta» y «Ayuda», todos ellos con un estilo que coincide con la interfaz real de Avast.

Debajo del encabezado, un cuadro de advertencia en el característico color naranja de Avast llama la atención: las solicitudes de cancelación deben presentarse en un plazo de 72 horas, dice. A continuación, en la misma línea, advierte que las transacciones de más de 48 horas «ya no pueden cancelarse». La contradicción interna es fácil de pasar por alto cuando la atención se centra en la afirmación más importante que aparece justo debajo.

Esa reclamación es un registro de transacción que muestra la fecha de hoy y un débito de -499,99 €. La fecha no está codificada. Una sola línea de JavaScript lee el reloj del sistema local del visitante y escribe la fecha actual en la página en el momento de la carga. Cada vez que llega una víctima, ya sea un martes de febrero o un viernes de agosto, el cargo parece haberse producido esa misma mañana.

Sin embargo, el importe es fijo. Todos los visitantes ven exactamente 499,99 €, una suma cuidadosamente elegida para que sea lo suficientemente elevada como para provocar una acción inmediata, pero no tan elevada como para poner en duda la credibilidad de una suscripción de software.

No hay ninguna transacción real. No se ha accedido a ninguna cuenta de Avast. El número existe únicamente para que el visitante se sienta estafado.

Qué se solicita en el formulario y dónde van los datos

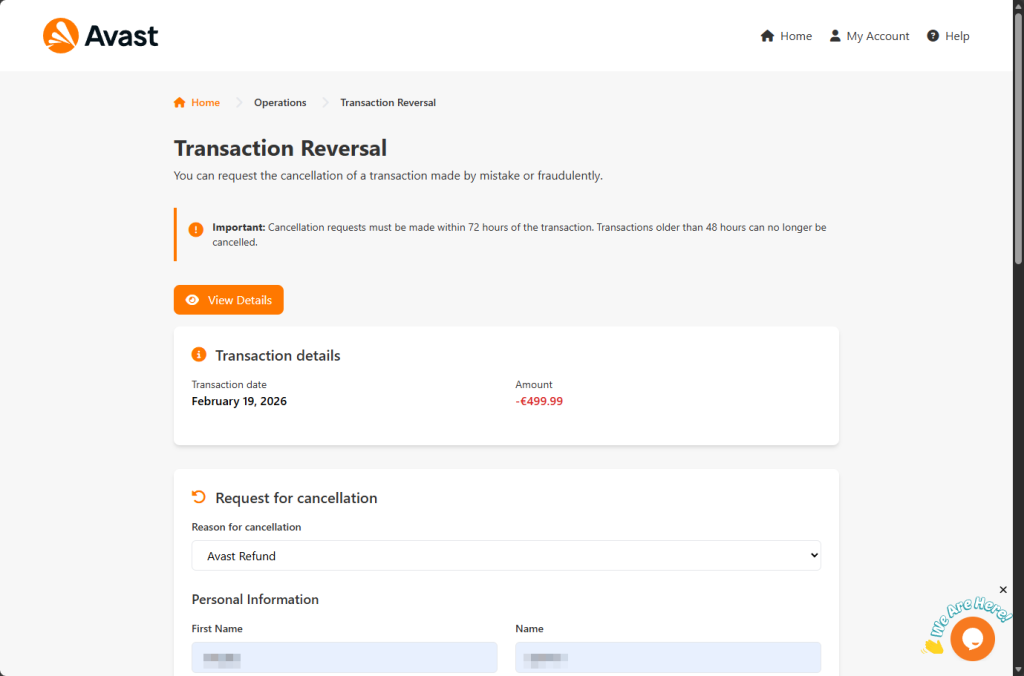

El formulario de cancelación que aparece a continuación solicita el motivo del reembolso (un menú desplegable ofrece las opciones «Reembolso de Avast», «Transacción fraudulenta», «Transacción duplicada» y «Otro»), seguido de un conjunto completo de datos personales: nombre, apellidos, dirección de correo electrónico, número de teléfono, dirección postal, ciudad, región y código postal. Rellenar esta sección se presenta como una verificación de identidad rutinaria, necesaria, según da a entender la página, antes de que se pueda procesar cualquier reembolso.

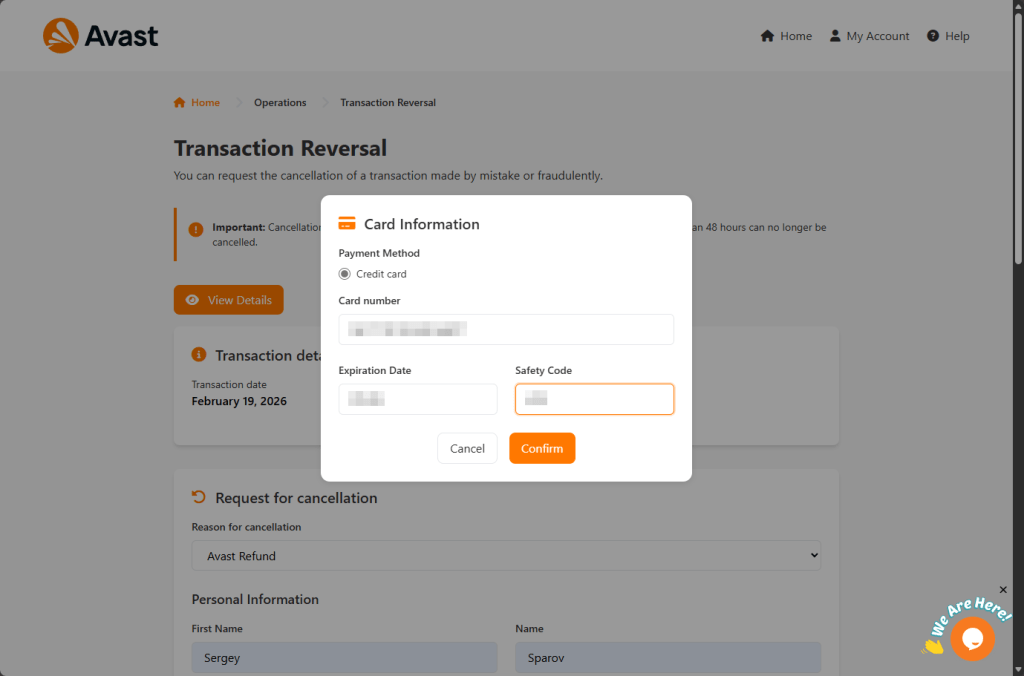

Una vez enviado el formulario, aparece un cuadro de diálogo modal titulado «Información de la tarjeta». La página solicita el número de la tarjeta de crédito de la víctima, la fecha de caducidad y el código de seguridad CVV, supuestamente para que el reembolso pueda abonarse en el método de pago original.

Este es el momento hacia el que se ha estado preparando la operación.

La página incluso implementa la validación del algoritmo de Luhn (la comprobación matemática que utilizan los bancos para verificar los números de las tarjetas), de modo que los números de prueba o los errores tipográficos accidentales se rechazan antes de su envío. Solo se aceptan números de tarjeta válidos desde el punto de vista estructural.

Al hacer clic en el botón «Confirmar», el navegador envía una solicitud POST a send.php, un archivo backend que recibe toda la carga útil como un objeto JSON. Esa carga útil contiene todos los campos que la víctima ha rellenado: nombre, dirección, datos de contacto, número de tarjeta, fecha de caducidad y CVV.

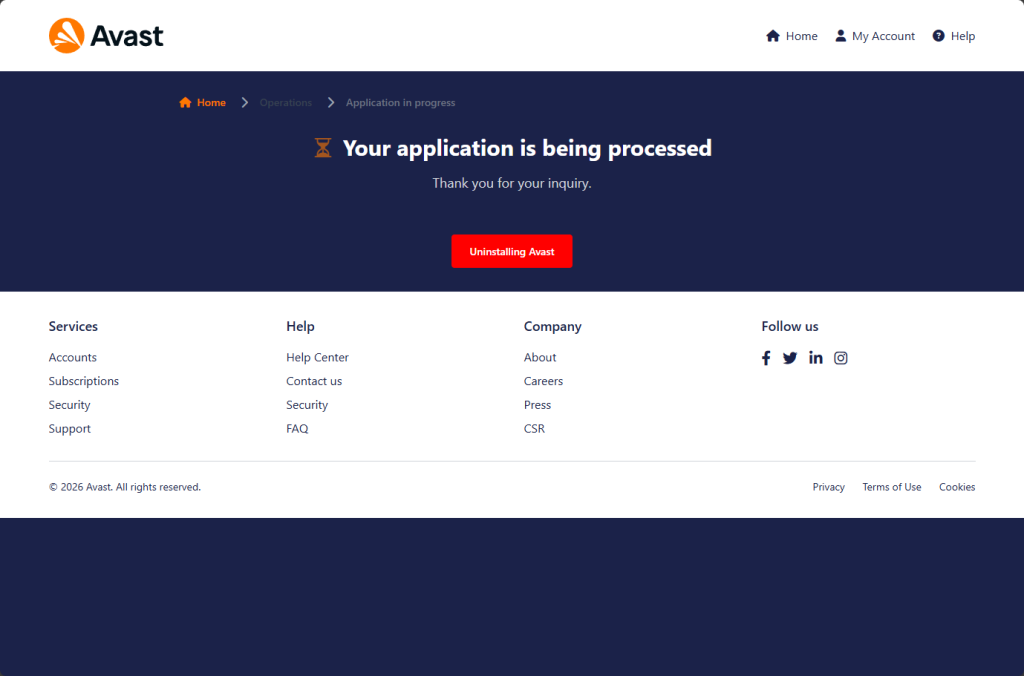

Después de enviar los datos, la víctima es redirigida a una página de confirmación que dice:

«Su solicitud está siendo procesada. Gracias por su consulta».

Debajo de ese mensaje tranquilizador hay un botón con la etiqueta «Desinstalar Avast». Un último empujón de ingeniería social que anima a la víctima a eliminar el software de seguridad que, de otro modo, podría alertarla de lo que acaba de suceder.

¿Por qué hay un chat en vivo en una página de phishing?

Lo que diferencia a esta campaña de muchas páginas de phishing es la presencia de un widget de chat en vivo en tiempo real integrado en la esquina inferior derecha de la pantalla. El widget es proporcionado por Tawk.to, una plataforma legítima de atención al cliente, y lleva el identificador de cuenta 689773de2f0f7c192611b3bf con el código de widget 1j27pp82q.

Esto significa que alguien (casi con toda seguridad los operadores del sitio de phishing) puede ver cuándo un visitante está en la página e iniciar una conversación en directo con él.

El valor táctico es significativo. Un visitante confundido que nota la discrepancia en los plazos («72 horas» frente a «48 horas») o que duda antes de introducir los datos de su tarjeta, puede ser animado a seguir adelante por un «agente de soporte» que le ofrezca tranquilidad en tiempo real.

Transforma una página de phishing estática en una operación fraudulenta interactiva.

¿A quién va dirigida esta página?

Lo que hace que esta página sea tan eficaz es que no necesita dirigirse a un tipo específico de persona. Está diseñada para atraer a cuatro tipos de visitantes completamente diferentes con el mismo formulario, cada uno con un motivo diferente para rellenarlo.

- El cliente de Avast: alguien que compró una licencia, no deseaba renovarla y considera esta página como una vía legítima para disputar el cargo. Su relación previa con la marca hace que la interfaz le resulte familiar.

- El suscriptor olvidado: tiene una cuenta de Avast, pero no recuerda haberse registrado. Quizás fue hace años o venía incluido con otro producto. Ve -499,99 € y concluye que le están cobrando por error, y nunca se le ocurre iniciar sesión en una cuenta que apenas recuerda tener.

- El no cliente alarmado: nunca ha utilizado Avast. Ve el cargo y da por hecho que le han robado los datos de su tarjeta y los han utilizado sin su conocimiento. Llega convencido de que ha sido víctima de un delito, con prisas y dispuesto a confiar en cualquier proceso de aspecto oficial que le ofrezca solucionarlo. Este es el perfil más peligroso, ya que el plazo de 72 horas no es solo un detalle para él, sino que lo percibe como una fecha límite.

- El oportunista: alguien que sabe que no se le ha cobrado nada, pero cree haber encontrado 499,99 € esperando a ser reclamados. Intenta cobrar dinero que nunca ha sido suyo, solo para perder los datos de su propia tarjeta en el proceso.

La página nunca tiene que distinguir entre estos visitantes. No hace preguntas que revelen a qué perfil pertenece una persona. No hay que iniciar sesión en una cuenta, ni introducir una clave de licencia, ni presentar una prueba de compra. Solo hay que realizar el pago, rellenar un formulario y rellenar un campo de tarjeta.

Cómo saber si una página de reembolso es una estafa

Las estafas de reembolso como esta no se limitan a Avast. Cualquier marca puede ser suplantada. Estas son las señales de alerta a las que hay que prestar atención:

- Un cargo que no reconoces y que aparece «hoy»: los estafadores suelen insertar automáticamente la fecha actual para que la transacción parezca urgente y real.

- windows de cancelación urgente: los mensajes que afirman que tienes un tiempo limitado para actuar están diseñados para presionarte y que actúes con prisas.

- Solicitudes de datos completos de la tarjeta de crédito para «procesar» un reembolso: los reembolsos legítimos no requieren que vuelva a introducir el número completo de su tarjeta y el CVV en una página aleatoria.

- No se requiere inicio de sesión, clave de licencia ni prueba de compra: empresas reales verifican tu cuenta. Las páginas fraudulentas omiten la verificación y pasan directamente a los datos de pago.

- Chat en vivo que te presiona para completar el proceso: la tranquilidad que te brinda un «agente de soporte» en tiempo real puede ser parte de la estafa, no una prueba de que el sitio sea legítimo.

- Instrucciones para desinstalar su software de seguridad: Ningún proceso de reembolso genuino le pedirá que elimine su protección.

- Dominios similares: los nombres de sitios web ligeramente modificados son una señal de alerta importante. Escriba siempre la dirección oficial del sitio web de la empresa directamente en su navegador en lugar de hacer clic en los enlaces.

Si detecta alguno de estos indicios, debe detenerse. No introduzca información personal o financiera en una página a la que haya accedido a través de un mensaje no solicitado o un enlace sospechoso.

¿Qué hacer si ha introducido sus datos?

Si ha enviado los datos de su tarjeta:

- Póngase en contacto con su banco o con la entidad emisora de la tarjeta inmediatamente y cancele la tarjeta.

- Disputar cualquier cargo no autorizado

- No espere a que se produzca el fraude: los datos de tarjetas robadas suelen utilizarse rápidamente.

- Cambia las contraseñas de las cuentas vinculadas a la dirección de correo electrónico que proporcionaste.

- Realice un análisis completo con un producto de seguridad de confianza.

Otras formas de mantenerse seguro:

- Mantenga su dispositivo y software actualizados.

- Utilice protección activa contra malware con la protección web habilitada.

- Si no estás seguro de si algo es una estafa, Malwarebytes pueden enviar mensajes sospechosos a Scam Guard para su revisión.

¿Te parece que algo no va bien? Compruébalo antes de hacer clic.

Malwarebytes Guardte ayuda a analizar al instante enlaces, mensajes de texto y capturas de pantalla sospechosos.

Disponible conMalwarebytes Premium para todos tus dispositivos, y en laMalwarebytes para iOS Android.