Una descarga de Slack infectada con un troyano procedente de un sitio web de typosquatting está proporcionando a los atacantes algo que la mayoría de los usuarios ni siquiera sabrían buscar: un escritorio oculto que se ejecuta en su ordenador.

El instalador parece legítimo e incluso abre una ventana de Slack que funciona correctamente. Sin embargo, en segundo plano, puede crear una sesión invisible que permite a los atacantes navegar, acceder a cuentas e interactuar con tu sistema sin que aparezca nada en tu pantalla. Para que quede claro, esta campaña no tiene nada que ver con la empresa Slack, y les hemos informado de lo que hemos descubierto.

Slack cuenta con decenas de millones de usuarios activos diarios en más de 200 000 organizaciones de pago repartidas por más de 150 países, entre las que se incluyen 77 de las empresas de la lista Fortune 100. Por lo tanto, un instalador infectado con un troyano no solo supone una amenaza para la persona que lo ejecuta, sino también para las redes corporativas, las cuentas vinculadas al inicio de sesión único (SSO) y las comunicaciones internas.

Todo el mundo confía en el logotipo

Slack es una de esas aplicaciones que la gente instala sin pensárselo dos veces. Ocupa un lugar junto a Chrome Zoom en el panteón de las aplicaciones que los trabajadores descargan el primer día de un nuevo trabajo, a menudo tras una rápida búsqueda en Google en lugar de a través de un enlace guardado en los marcadores. Eso es lo que la convierte en un reclamo tan irresistible. La marca es fácilmente reconocible, el instalador es algo que millones de personas han utilizado antes, y toda la experiencia de ver cómo se instala resulta totalmente habitual.

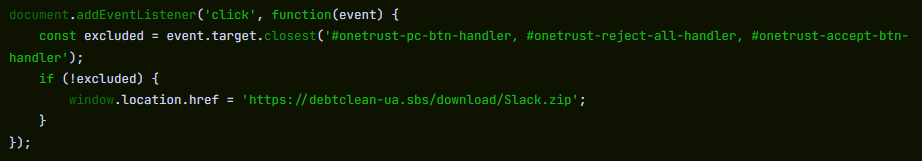

Los autores de esta campaña registraron el dominio slacks[.]pro (fíjate en la «s» adicional y en el dominio de nivel superior .pro en lugar de .com). El código fuente del sitio incluye un controlador de clics en JavaScript que intercepta cada clic en la página y redirige el navegador a una descarga alojada en un dominio independiente, debtclean-ua[.]sbs. Los únicos clics que se excluyen son los botones de aceptación de cookies; todo lo demás activa la descarga. No se trata de un auténtico ataque «drive-by» que aproveche el navegador de forma silenciosa, pero se le acerca bastante: solo requiere un clic por parte de un usuario distraído.

Lo que aparece en el escritorio de la víctima es un archivo llamado slack-4-49-81.exe, un nombre que se asemeja tanto a la numeración real de las versiones de Slack que la mayoría de la gente no dudaría.

No se trata de una táctica desconocida. En agosto de 2024, documentamos una campaña casi idéntica que utilizaba anuncios fraudulentos de Google Ads para redirigir las búsquedas en Slack a una página de descarga maliciosa. Esos ataques distribuían SecTopRAT, un troyano de acceso remoto con capacidades de robo de datos.

Estas campañas siguen reapareciendo porque la fórmula funciona: los atacantes eligen una marca de confianza, registran un dominio convincente y aprovechan el hecho de que la mayoría de la gente no examina detenidamente una URL cuando solo está intentando configurarse para trabajar.

Una instalación real y un cargador oculto, funcionando simultáneamente

Esto es lo que hace que esta muestra en concreto sea tan ingeniosa: no se limita a simular la instalación de Slack. De hecho, instala una copia funcional de la aplicación mientras ejecuta simultáneamente un cargador de malware en segundo plano. La víctima ve una pantalla de inicio legítima, observa cómo aparece Slack en la barra de tareas y no tiene motivos para sospechar que algo haya salido mal.

¿Has cogido algo que no debías?

A los pocos segundos de su lanzamiento, slack-4-49-81.exe guarda dos archivos temporales en el directorio del usuario %TEMP% carpeta. La primera, slack.tmp, es el señuelo: un paquete de instalación de Squirrel autoextraíble. Squirrel es un marco de actualizaciones legítimo y de código abierto integrado en decenas de aplicaciones de Electron, entre las que se incluyen las versiones originales de Slack, Discord y Microsoft Teams. El dropper incluye una copia auténtica de Squirrel Update.exe junto con un paquete de NuGet llamado slack-4.49.81-full.nupkg, una imagen de bienvenida con la marca (background.gif), y un manifiesto de lanzamiento. Cuando slack.tmp cuando se ejecuta, descomprime todo esto en %LOCALAPPDATA%\SquirrelTemp, lanza Update.exe con un estándar --install marcador, y a partir de ese momento, la instalación de Slack continúa exactamente igual que si el usuario hubiera descargado la aplicación desde slack.com. Slack se abre, tiene buen aspecto y funciona.

El segundo archivo, svc.tmp, llega unos segundos después. Este es el cargador: un ejecutable independiente de unos 519 KB integrado en el instalador de 150 MB y que se extrae a %TEMP% junto al señuelo. No está firmado, se identifica en los metadatos de su archivo ejecutable portátil (PE) como Windows Update Service» de Microsoft Corporation, y no guarda relación alguna con el marco Squirrel ni con la aplicación Slack que se está instalando junto a él. Casi de inmediato crea un pequeño archivo llamado loader_log.txt en la carpeta temporal, lo que confirma que se ha iniciado la fase de carga, e intenta conectarse a un servidor de comando y control (C2) en 94.232.46.16 en el puerto TCP 8081.

Mientras tanto, la instalación de Squirrel finaliza y crea una clave «Run» en el Registro para que se mantenga tras los reinicios: nombre del valor com.squirrel.slack.slack debajo de HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Este es exactamente el nombre y la ruta de acceso que crea una instalación legítima de Slack. Un administrador de TI que revisara las entradas de inicio automático vería lo que parece una instalación normal de Slack y seguiría adelante.

Dentro del cargador: lo que revela el análisis estático

Para comprender para qué está diseñado el cargador una vez que dispone de un canal C2, hemos analizado directamente el archivo binario. La información de versión del archivo PE indica que se trata de un Servicio de actualización Windows (nombre interno WinSvcUpd.exe), publicado por Microsoft Corporation, versión 1.4.2.0. Nada de esto es cierto. Se trata de una operación de bandera falsa diseñada para pasar desapercibida en una lista de procesos o en el administrador de tareas.

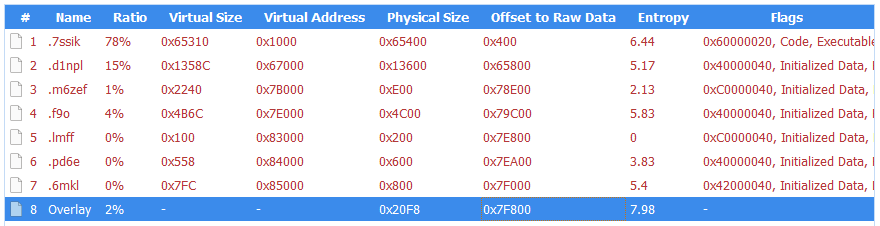

El archivo binario es un Windows de 64 bits compilado con MSVC. Sus siete secciones PE tienen nombres aleatorios, como .7ssik, .d1npl, .m6zef, en lugar de los archivos estándar .text y .rdata que generan los compiladores habituales, lo cual concuerda con el uso de un generador personalizado o una herramienta de cifrado. Su tabla de importación es deliberadamente mínima: 90 funciones de KERNEL32.dll y nada más. No hay importaciones estáticas para redes, acceso al registro o manipulación de procesos. En su lugar, resuelve esas API en tiempo de ejecución utilizando GetProcAddress y LoadLibraryExW, una técnica habitual que oculta las capacidades reales del binario al análisis de la tabla de importación.

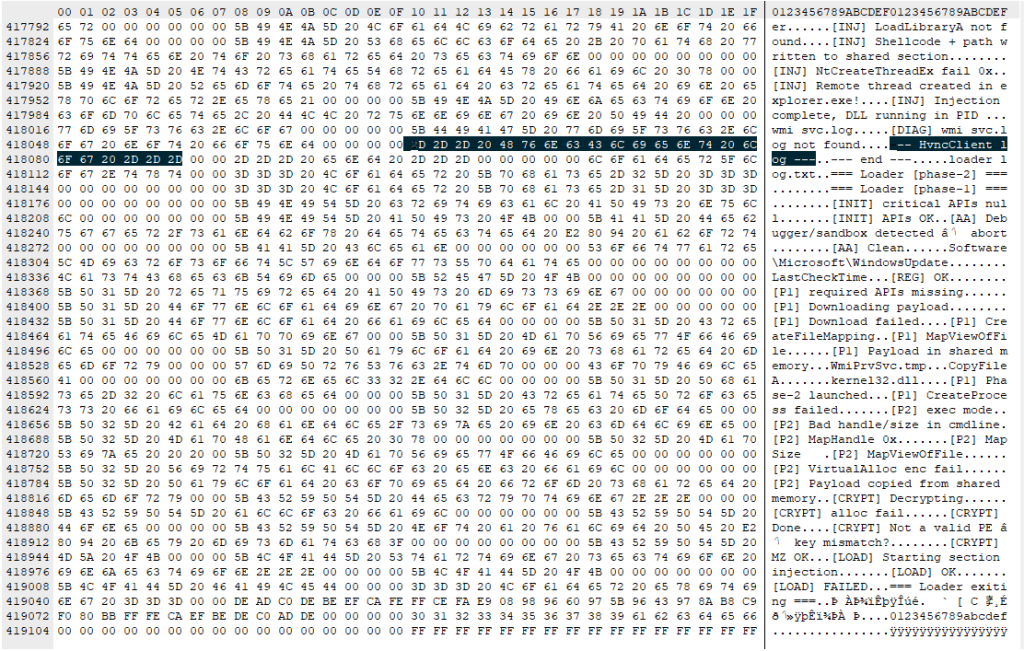

Lo que hace que esta muestra sea inusual para un cargador es lo «hablador» que es a nivel interno. El binario está repleto de cadenas de depuración que describen toda su arquitectura, organizada en subsistemas etiquetados. Estas cadenas nunca estuvieron destinadas a ser vistas por la víctima. Se trata de datos de diagnóstico de los desarrolladores que se han dejado en la compilación, y nos revelan exactamente para qué se diseñó esta herramienta.

Cadenas con prefijo [P1] describir la primera fase: el cargador descarga una carga útil desde su C2 ([P1] Downloading payload...). La descarga en sí utiliza WinHTTP, que se resuelve en tiempo de ejecución. Las cadenas de depuración [HTTP] Connect, [HTTP] Send, y [HTTP] Recv seguir todo el ciclo de la solicitud, mientras que [HTTP] winhttp unavailable muestra la ruta alternativa en caso de que no se pueda cargar la biblioteca. Almacena la carga útil en la memoria compartida mediante las API Windows ([P1] Payload in shared memory), y lanza una segunda copia de sí mismo como Fase 2 ([P1] Phase-2 launched). La fase 2 lee la carga útil de la memoria compartida ([P2] Payload copied from shared memory) y lo descifra. Las cadenas [CRYPT] Decrypting... y [CRYPT] MZ OK Confirma que la carga útil llega cifrada y que, tras el descifrado, se valida como un Windows . La DLL descifrada se guarda en el disco con un nombre de archivo que sigue el patrón wmiprvse_*.tmp, diseñado para camuflarse entre los archivos temporales creados por el legítimo Windows Provider Host».

El cargador está diseñado para llamar a una función exportada específica de la DLL descifrada: HvncRun. Las cuerdas [LOAD] Calling HvncRun... y --- HvncClient log --- identificar la carga útil como un cliente HVNC, una herramienta de «Hidden Virtual Network Computing» (HVNC). HVNC se diferencia de un troyano de acceso remoto convencional en un aspecto fundamental: crea una sesión de escritorio totalmente independiente e invisible en el equipo de la víctima. El atacante puede abrir navegadores, acceder a portales bancarios e interactuar con sesiones autenticadas sin que aparezca nada en la pantalla visible del usuario. Se trata de una herramienta asociada principalmente a operaciones de fraude financiero.

Para ejecutar la carga útil de HVNC de forma encubierta, el cargador está diseñado para inyectar el archivo DLL en explorer.exe mediante una técnica conocida como «inyección basada en secciones». Las cadenas [INJ] === Section-based injection into explorer.exe === y [INJ] Remote thread created in explorer.exe! describir el proceso mediante el cual el cargador crea una sección de memoria compartida a través de NtCreateSection, lo asigna tanto a su propio proceso como al Windows , escribe el código de shell y la ruta de la DLL en la región compartida, e inicia un subproceso remoto a través de NtCreateThreadEx. Se trata de una variante de la inyección de procesos más difícil de detectar que la clásica WriteProcessMemory enfoque, ya que evita escribir directamente en el espacio de memoria del destino. Si las API de NT no están disponibles, el cargador recurre a guardar la DLL en el disco y cargarla directamente ([INJ] Required NT APIs not available, falling back to DropAndLoad).

El archivo binario incluye medidas de protección activas contra el análisis. La cadena [AA] Debugger/sandbox detected indica que analiza lo que observa y adapta su comportamiento en consecuencia. Cuenta con las herramientas necesarias para hacerlo: IsDebuggerPresent y GetTickCount aparecen en la tabla de importaciones, y se utilizan habitualmente para la detección de depuradores y la evasión de entornos de ejecución aislados basada en el tiempo, aunque ambas son también importaciones estándar de la CRT en cualquier binario compilado con MSVC. La cadena de depuración es la señal más clara de que estas API se utilizan de forma intencionada.

Qué significa esto para quien lo ha ejecutado

Si has descargado Slack desde cualquier sitio que no sea slack.com últimamente, sobre todo desde un dominio que termina en .pro, o uno que descargara automáticamente un archivo al hacer clic en cualquier parte de la página, tómatelo en serio.

El cargador intenta conectarse a su servidor C2 antes de que termine de cargarse la ventana de Slack. Está diseñado para utilizar esa conexión (si se establece) con el fin de descargar y descifrar una carga útil HVNC e inyectarla en explorer.exe para funcionar desde el propio Windows . La instalación de Squirrel crea la misma clave de ejecución que crearía una instalación legítima de Slack, por lo que la entrada de inicio automático es indistinguible de la de un equipo sin infectar. Por su parte, el cargador solo tiene que funcionar una vez: si descarga la carga útil HVNC y la inyecta en explorer.exe Durante la ejecución inicial, el atacante consigue un punto de acceso que se mantiene hasta el siguiente reinicio. La persistencia adicional de la carga útil dependerá de los siguientes pasos que dé el operador C2.

Cómo mantenerse seguro

Esta campaña es un ejemplo claro del enorme esfuerzo de ingeniería que se dedica a parecer algo corriente. Una de las rutas de código instala software real a través de un marco legítimo. La otra ejecuta un cargador multifásico con resolución dinámica de API, entrega de carga útil cifrada, inyección de procesos en el Windows y defensas contra el análisis, todo ello empaquetado en un binario que se identifica como un servicio de Microsoft. El señuelo oculta lo que está sucediendo, mientras que el cargador proporciona al atacante un punto de apoyo.

Añade a tus favoritos las páginas de descarga oficiales del software que utilizas. Si te encuentras buscando en Google «descargar Slack» y haciendo clic en el primer resultado que te parece adecuado, eres exactamente el tipo de persona a la que esta campaña pretende atrapar.

- Descarga Slack únicamente desde el sitio web oficial. Ve directamente a slack.com o utiliza un marcador de confianza. Evita hacer clic en anuncios o enlaces desconocidos.

- Comprueba bien la URL. Fíjate en cambios sutiles, como letras de más o dominios poco habituales (por ejemplo, «.pro» en lugar de «.com»).

- Ten cuidado con los sitios web que inician descargas al hacer clic. Si una página empieza a descargar un archivo al hacer clic en cualquier lugar, ciérrala.

- Comprueba el instalador antes de ejecutarlo. Haz clic con el botón derecho del ratón en el archivo, comprueba sus propiedades y busca una firma digital válida.

- Utiliza una protección de seguridad en tiempo real. Una herramienta de seguridad puede bloquear dominios maliciosos conocidos y detectar comportamientos sospechosos durante la instalación.

- Presta atención a cualquier comportamiento inusual tras instalar software. Vale la pena investigar cualquier actividad de red inesperada, ralentizaciones o procesos desconocidos.

- Si notas que algo no va bien, actúa con rapidez. Desconéctate de Internet, realiza un análisis completo y cambia tus contraseñas desde un dispositivo que esté libre de virus, sobre todo las de tu correo electrónico, tus cuentas bancarias y tus cuentas de trabajo.

Qué hacer si usted puede haber sido afectado

- Desconéctese de la red inmediatamente para interrumpir cualquier sesión C2 activa.

- Ejecuta un análisis completo con Malwarebytes.

- Cambia todas las contraseñas de las cuentas a las que hayas accedido desde este equipo. Hazlo desde otro dispositivo que no haya sido afectado. Da prioridad a las cuentas de correo electrónico, banca y SSO.

- Si se trata de un ordenador de la empresa, avisa inmediatamente al departamento de informática o al equipo de seguridad.

Indicadores de compromiso (IOC)

Hashes de archivo (SHA-256)

cfd2e466ea5ac50f9d9267f3535a68a23e4ff62e3fe3e20a30ec52024553c564 (slack-4-49-81.exe)

08fd0a82cdeb0a963b7416cf57446564dfed5de5c6f66dee94b36d28bfefec9d (svc.tmp)

Distribución

slacks[.]pro

debtclean-ua[.]sbs

Indicadores de red

94.232.46.16:8081

«Una de las mejores suites de ciberseguridad del mundo».

Según CNET.Lee su reseña →