Hemos descubierto varias campañas que distribuyen un programa de robo de información al que hemos bautizado como NWHStealer, utilizando desde VPN falsas VPN hasta utilidades de hardware y mods para videojuegos. Lo que hace que esta campaña destaque no es solo el malware, sino la amplitud y el realismo con que se está difundiendo.

Una vez instalado, puede recopilar datos del navegador, contraseñas guardadas e información de carteras de criptomonedas, que los atacantes podrían utilizar para acceder a cuentas, robar fondos o llevar a cabo nuevos ataques.

Hemos detectado varias campañas que utilizan diferentes plataformas y señuelos para distribuir NWHStealer. El programa malicioso se carga y se ejecuta de varias formas, como la autoinyección o la inyección en otros procesos, tales como RegAsm (Herramienta de registro de ensamblados de Microsoft). A menudo, se utilizan envoltorios adicionales, como MSI o Node.js, como cargador inicial.

El programa malicioso se distribuye mediante señuelos (lo que el archivo pretende ser), tales como:

- VPN

- Utilidades de hardware (p. ej.,

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Software para minería

- Juegos, trucos y mods (p. ej.,

Xeno)

Se aloja o se comparte a través de múltiples canales de distribución, entre los que se incluyen:

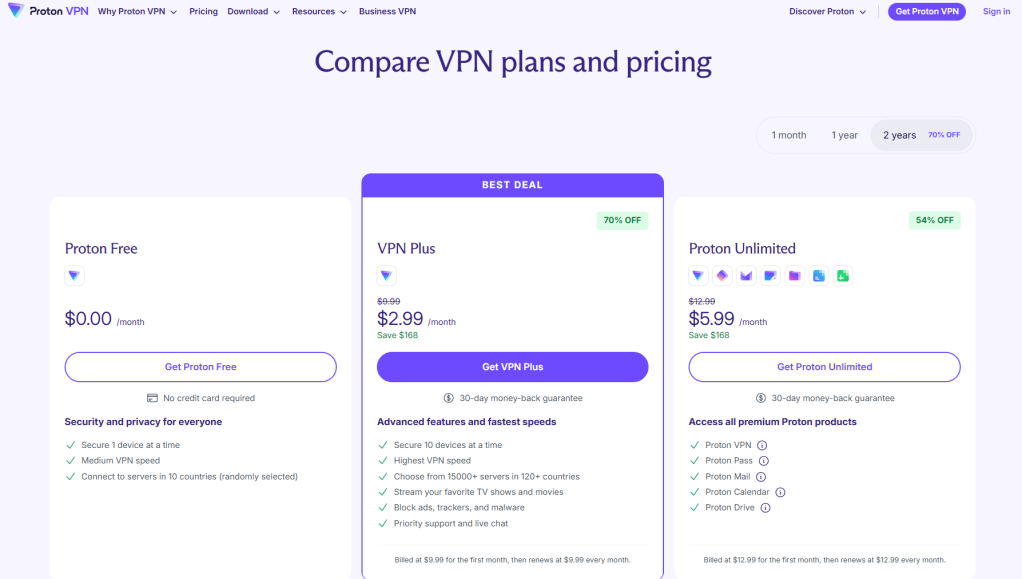

- Sitios web falsos que se hacen pasar por servicios legítimos, como Proton VPN

- Plataformas de alojamiento de código como GitHub y GitLab

- Servicios de alojamiento de archivos como MediaFire y SourceForge

- Enlaces y redireccionamientos desde YouTube relacionados con los videojuegos y la seguridad

Aunque existen muchos métodos de distribución, en este blog analizaremos dos casos:

- Caso 1: Un proveedor de alojamiento web gratuito que distribuye un archivo ZIP malicioso que carga el programa de robo de datos mediante autoinyección

- Caso 2: Sitios web falsos que cargan el programa de robo de datos mediante el secuestro de DLL y la inyección en el proceso RegAsm

Caso 1: Un proveedor de alojamiento web gratuito distribuye el programa de robo de datos

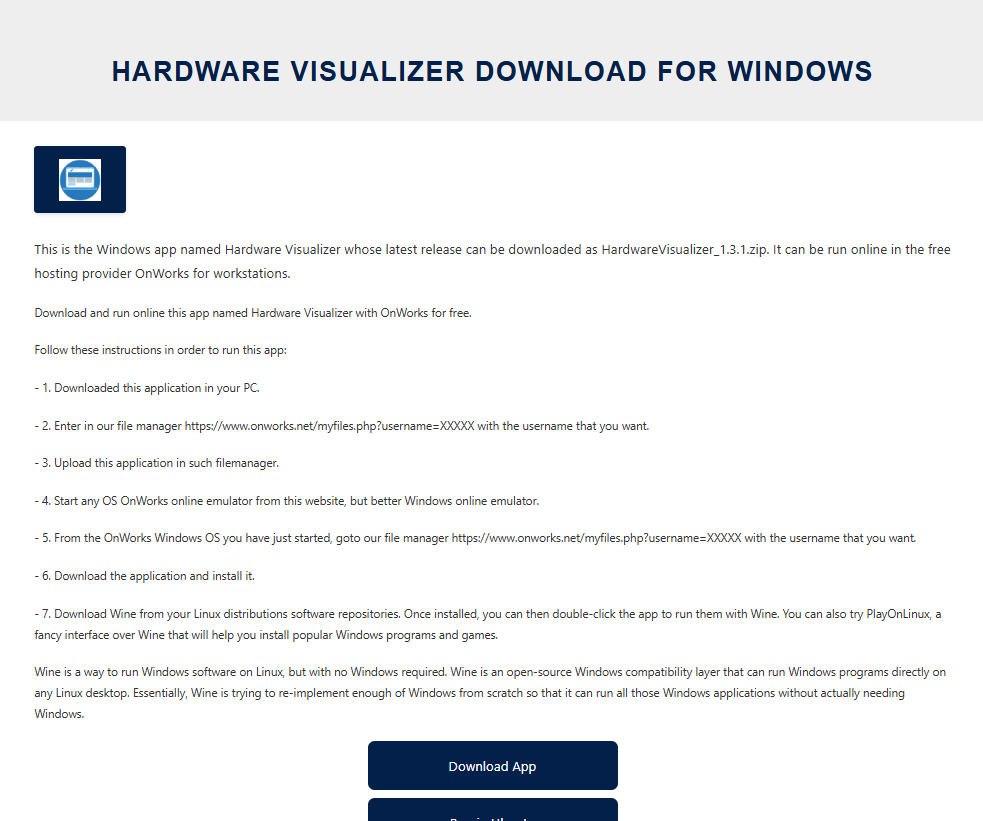

El primer caso es el más inesperado. Hemos descubierto que un proveedor de alojamiento web gratuito, onworks[.]net, aloja archivos ZIP en su sección de descargas que, en última instancia, distribuyen el programa de robo de datos.

El sitio web, que figura entre los 100 000 primeros, permite a los usuarios ejecutar máquinas virtuales directamente en el navegador.

A través de este sitio web, los usuarios descargan un archivo ZIP malicioso con nombres como:

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

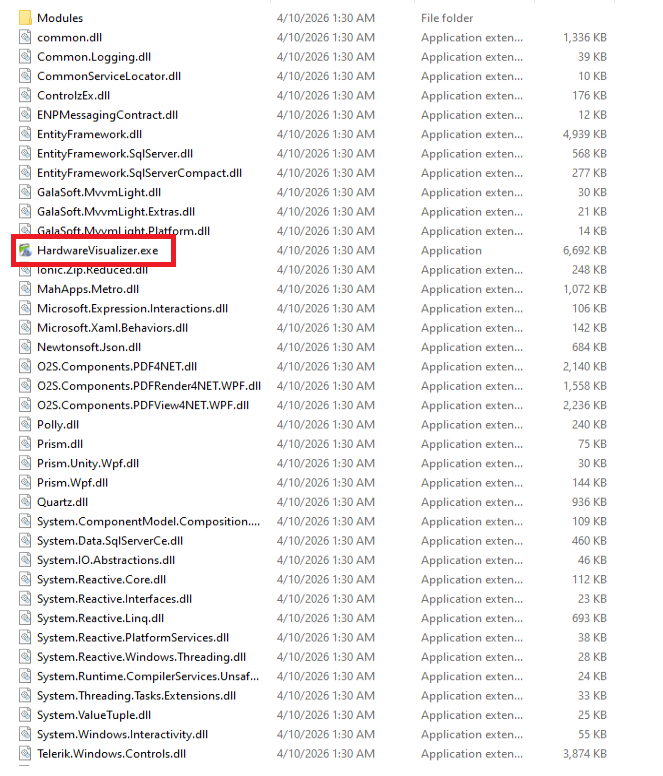

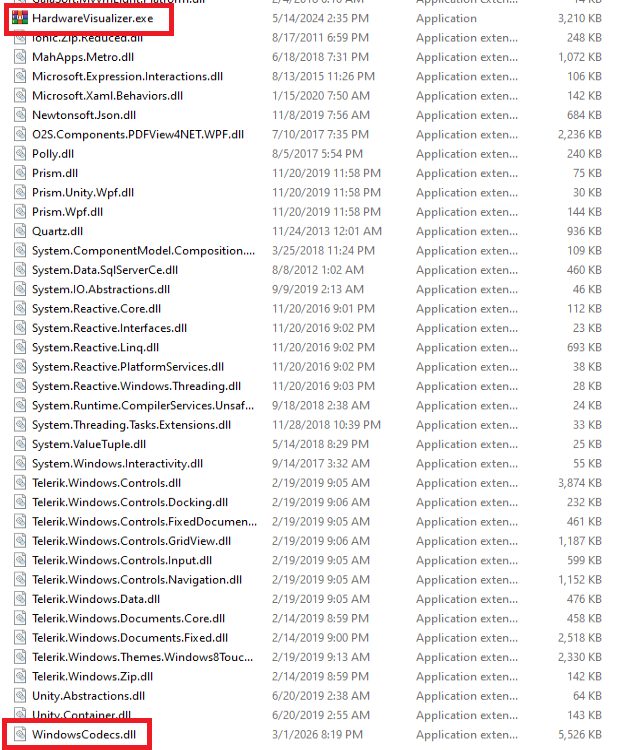

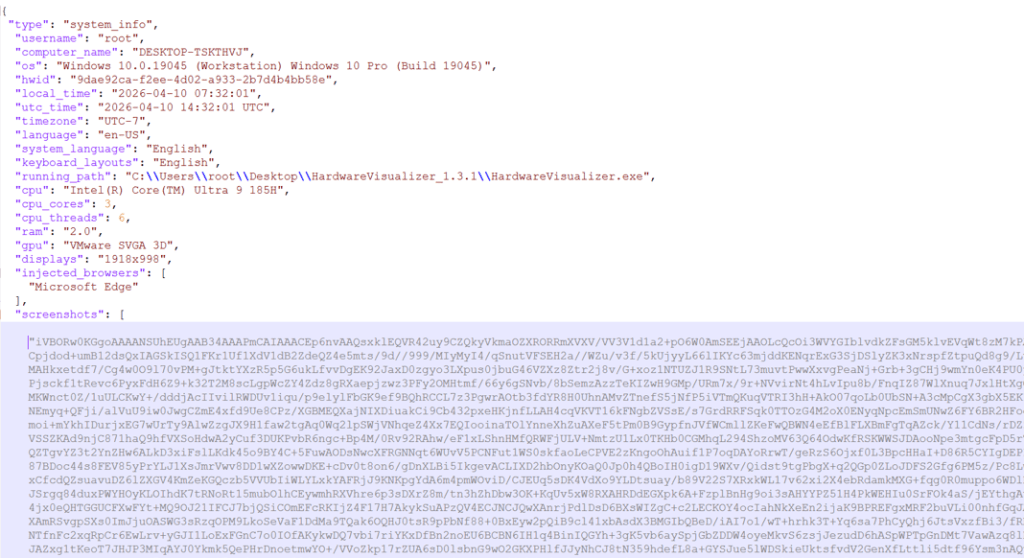

En este caso, el código malicioso responsable de cargar el programa de robo de datos está integrado en el archivo ejecutable, por ejemplo HardwareVisualizer.exe.

El cargador contiene código basura para dificultar el análisis y realiza varias operaciones, entre ellas:

- Comprobar si hay herramientas de análisis en el entorno y cerrar el proceso si se detectan

- Implementación de una función de descifrado personalizada para cadenas

- Resolver funciones utilizando

LoadLibraryAyGetProcAddress - Descifrar y cargar la siguiente etapa utilizando AES-CBC a través de las API de BCrypt

Esta no es la única forma en que se distribuye el programa de robo de datos. Hemos encontrado señuelos similares, con los mismos nombres de archivos ZIP, que distribuyen el programa de robo de datos mediante el secuestro de DLL.

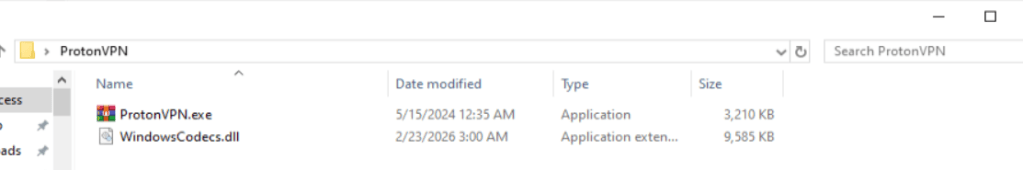

En este caso, HardwareVisualizer.exe es, en realidad, el archivo ejecutable de WinRAR, y el código malicioso se encuentra en WindowsCodecs.dll.

Al rastrear el cargador de DLL, también observamos que se distribuía en otras campañas con diferentes señuelos. Por ejemplo, en el segundo caso analizado, este archivo DLL malicioso se distribuye a través de sitios web falsos.

Caso 2: VPN falsa de Proton VPN y cargador DLL

En el segundo caso, detectamos un sitio web VPN se hacía pasar por Proton VPN distribuía un archivo ZIP malicioso. Este archivo ejecuta el programa de robo de datos mediante el secuestro de DLL o un archivo MSI. Para que quede claro, esto no tiene ninguna relación con Proton VPN, y nos hemos puesto en contacto con ellos para informarles de lo que hemos descubierto.

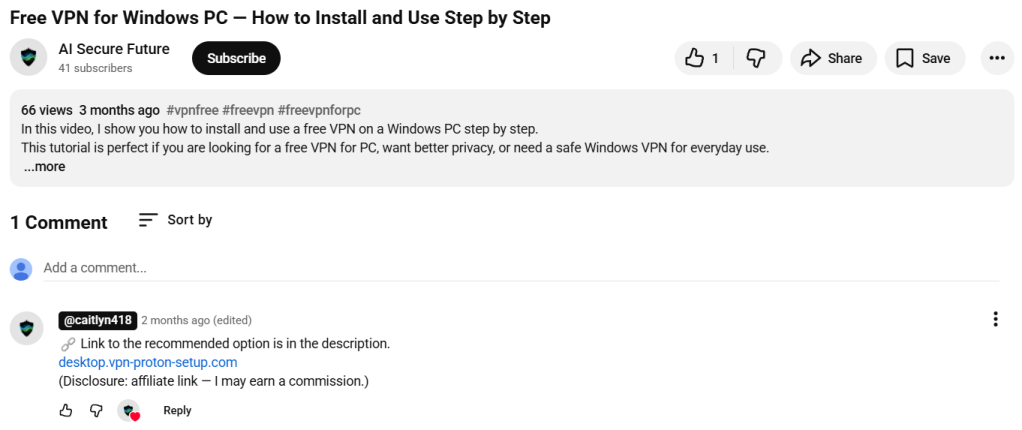

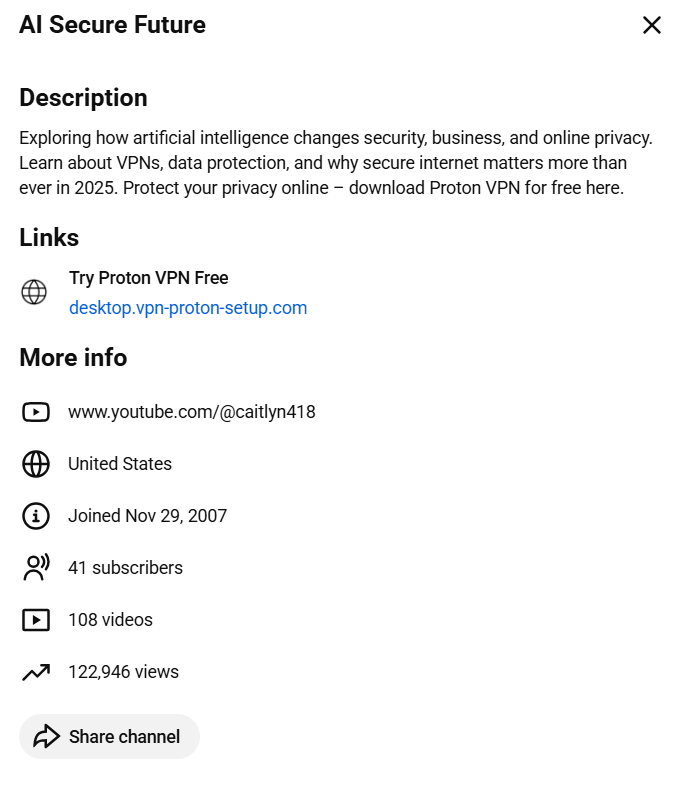

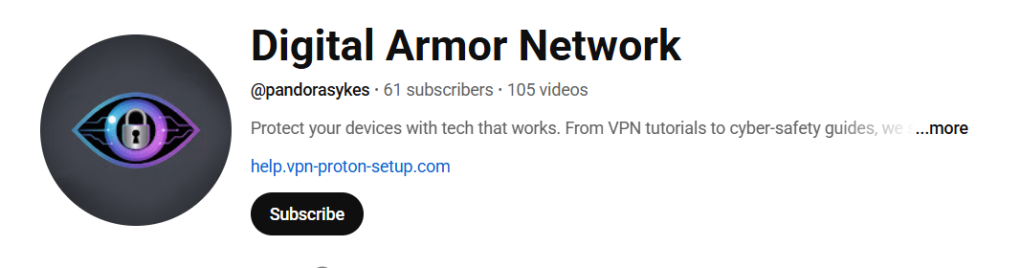

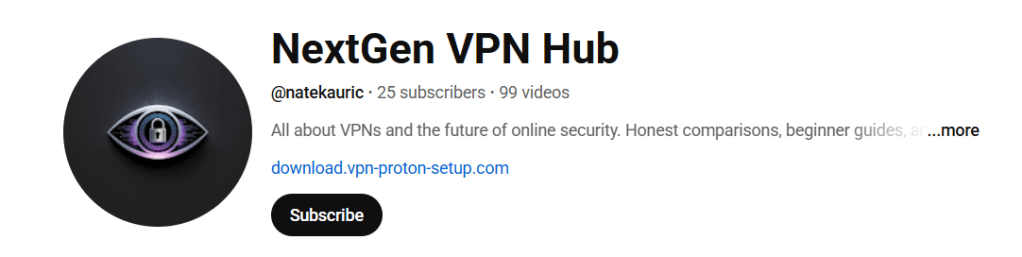

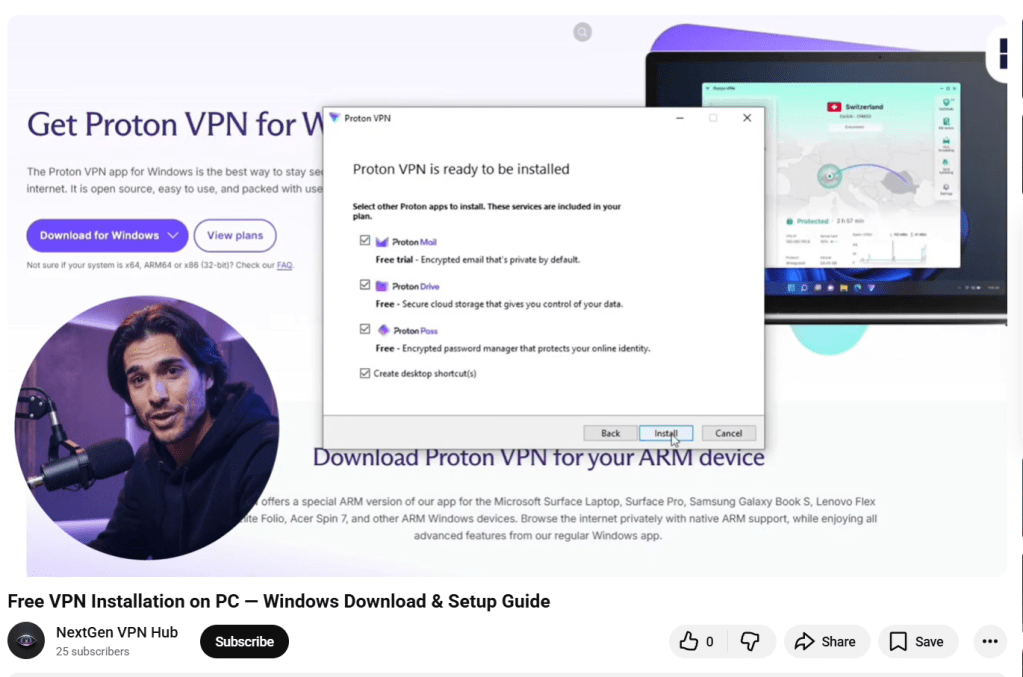

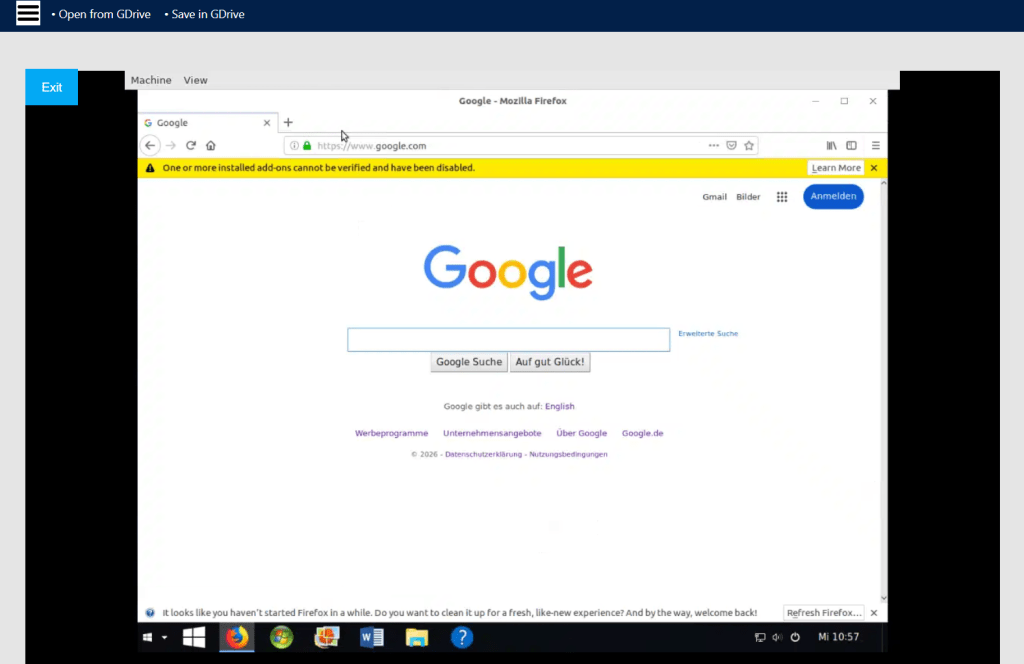

En varios YouTube comprometidos aparecen enlaces a la página web, junto con vídeos generados por IA que muestran el proceso de instalación:

En otras cadenas de infección, este archivo DLL aparece con nombres diferentes, como por ejemplo:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Esta DLL descifra dos recursos incrustados. El método de descifrado varía según las muestras: algunas utilizan implementaciones personalizadas de AES, mientras que otras se basan en la biblioteca OpenSSL.

Uno de los recursos descifrados es una DLL de segunda fase, runpeNew.dll, que se carga y se ejecuta a través del GetGet método.

La DLL de segunda fase inicia un proceso (como RegAsm) y lleva a cabo el vaciado de procesos mediante API de bajo nivel, entre las que se incluyen:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

La carga útil final: NWHStealer

Al final de estas cadenas de infección, el atacante instala NWHStealer. El programa de robo de datos se ejecuta directamente en memoria o se inyecta en otros procesos, como RegAsm.exe.

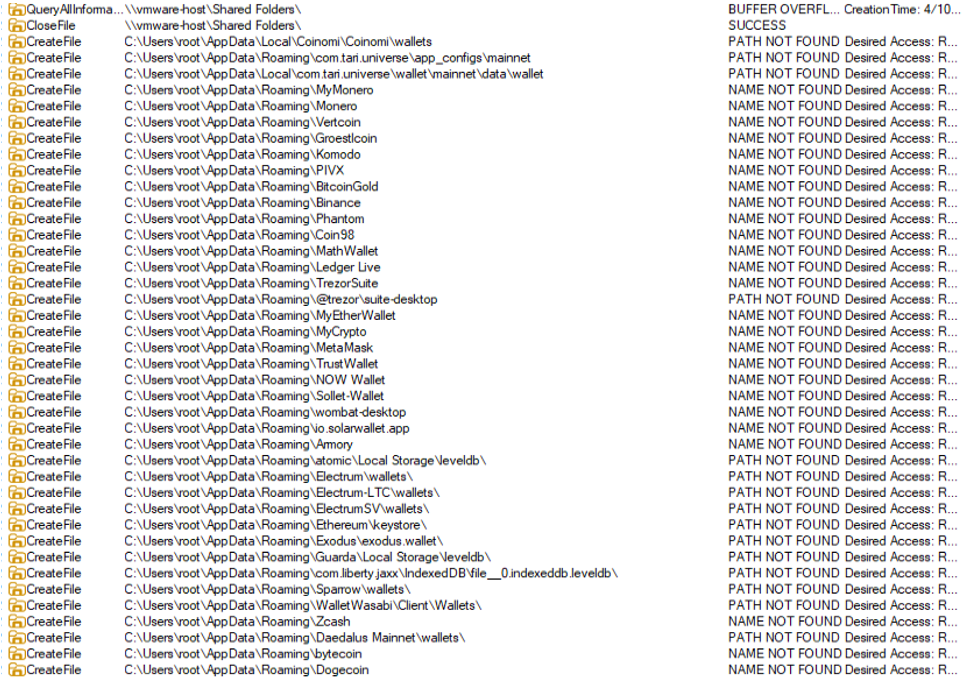

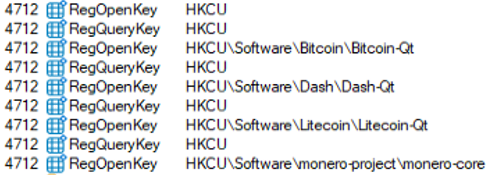

Enumera más de 25 carpetas y claves del Registro relacionadas con carteras de criptomonedas.

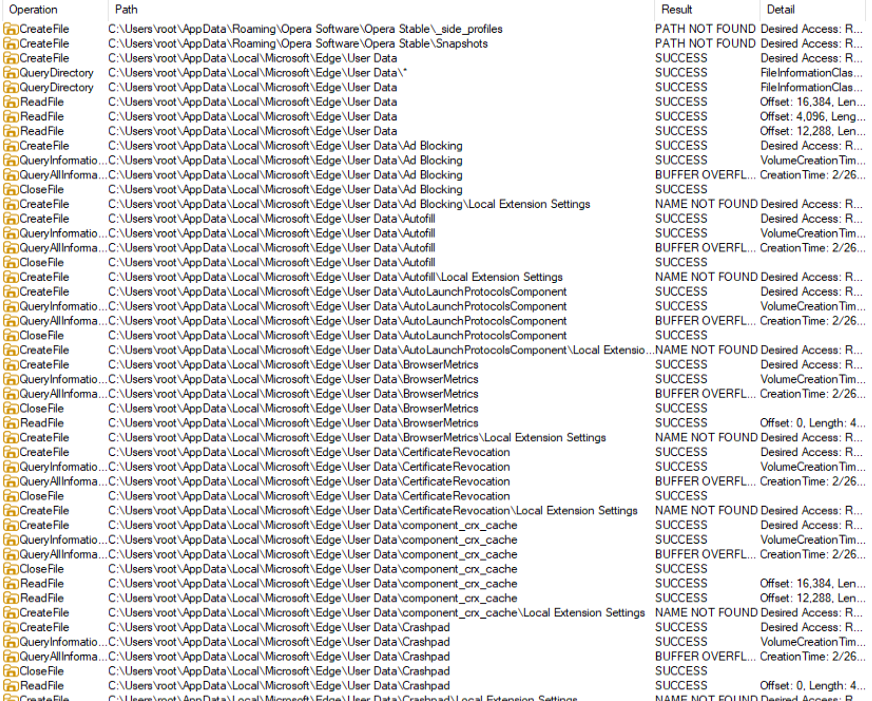

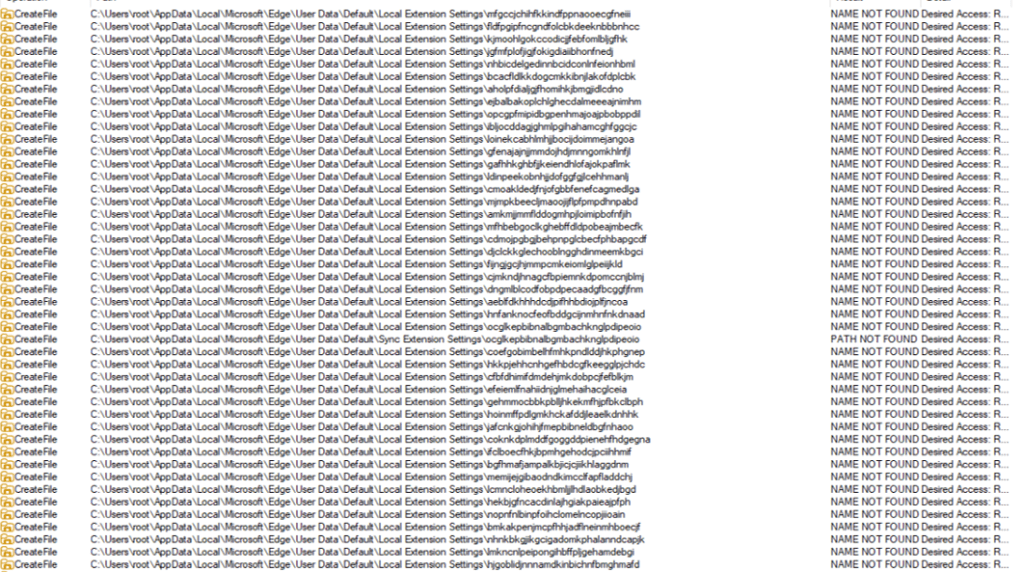

El programa malicioso también recopila y extrae datos de varios navegadores, entre ellos Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium y Chromodo.

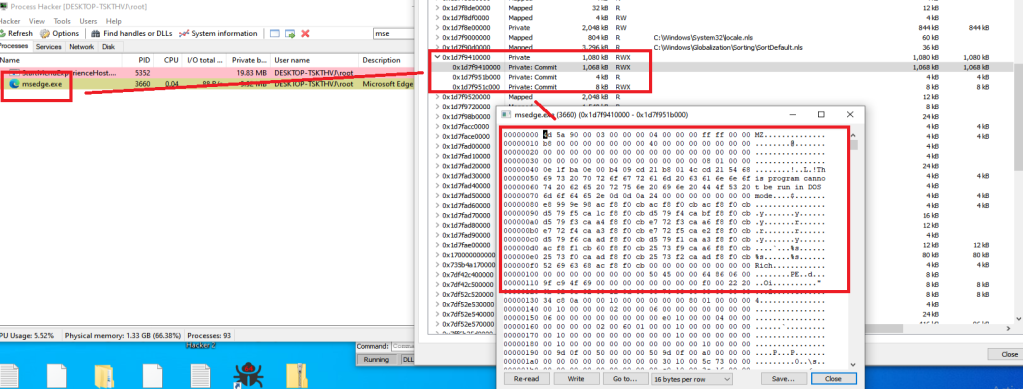

Además, inyecta un archivo DLL en los procesos del navegador, como msedge.exe, firefox.exeo chrome.exe. Esta DLL extrae y descifra los datos del navegador antes de enviarlos al servidor de comando y control (C2).

La DLL inyectada también ejecuta un comando de PowerShell que:

- Crea directorios ocultos en

LOCALAPPDATA - Añade esos directorios a las exclusiones de Windows

- Fuerza una actualización de la política de grupo

- Cifra un

getPayloadsolicita y envía a el C2 - Recibe y ejecuta cargas útiles adicionales camufladas como procesos del sistema (por ejemplo,

svchost.exe,RuntimeBroker.exe) - Crea tareas programadas para ejecutar la carga útil al iniciar sesión con privilegios elevados

Los datos enviados al servidor C2 se cifran mediante AES-CBC. Si el servidor principal no está disponible, el malware puede obtener un nuevo dominio C2 a través de un canal de entrega secreta basado en Telegram.

El programa malicioso también utiliza una técnica conocida para eludir el Control de cuentas de usuario (UAC) de CMSTP con el fin de ejecutar comandos de PowerShell:

- Genera un número aleatorio

.infarchivo en la carpeta temporal - Usos

cmstp.exepara elevar los privilegios - Confirma automáticamente el mensaje de solicitud mediante Windows

Cómo mantenerse seguro

En lugar de recurrir a correos electrónicos de phishing o a estafas evidentes, los atacantes responsables de esta campaña ocultan el malware en herramientas que los usuarios buscan activamente y en las que confían. Al propagarse a través de plataformas como GitHub, SourceForge y YouTube, aumentan las posibilidades de que los usuarios bajen la guardia.

Una vez instalado, las consecuencias pueden ser graves. El robo de datos del navegador, contraseñas guardadas e información de carteras de criptomonedas puede dar lugar a la apropiación de cuentas, pérdidas económicas y otros riesgos de seguridad.

Estos son nuestros consejos para evitar que te pillen:

- Descarga software únicamente de sitios web oficiales

- Ten cuidado con las descargas de GitHub, SourceForge o plataformas para compartir archivos, a menos que confíes en la fuente

- Comprueba las firmas de los archivos y los datos del editor antes de ejecutar cualquier programa

- Evita descargar herramientas desde enlaces que aparecen en YouTube

- Consejo de experto: Instala Malwarebytes Browser Guard en tu navegador para bloquear las URL maliciosas.

Indicadores de compromiso (IOC)

Comprueba la firma y la versión del software en los archivos sospechosos.

Hash

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Dominios

vpn-proton-setup[.]com (página web falsa)

get-proton-vpn[.]com (página web falsa)

newworld-helloworld[.]icu (dominio C2)

https://t[.]me/gerj_threuh (Punto de entrega de Telegram)

URL

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Esta es solo una lista parcial de direcciones URL maliciosas. Descarga el Browser Guard Malwarebytes Browser Guard para disfrutar de una protección completa y bloquear el resto de direcciones URL maliciosas.