A medida que aumentan los despidos y el mercado se ve inundado de personas en busca de empleo, se intensifican las campañas de phishing que se hacen pasar por grandes marcas, como Coca-Cola y Ferrari, y son más sofisticadas que nunca.

La primera estafa que hemos detectado utiliza una página de reservas muy convincente para recopilar datos personales y, a continuación, engaña a las víctimas para que faciliten las credenciales de su cuenta de Google Work a través de una página de inicio de sesión falsa camuflada dentro de lo que parece una ventana real Chrome . Lo que hace que esta campaña sea especialmente peligrosa es que va más allá del típico truco de la ventana falsa: el kit no se limita a robar una contraseña y ya está; el código fuente muestra que transmite los datos introducidos por el usuario a un backend controlado por el atacante y muestra dinámicamente diferentes mensajes de autenticación de dos factores en función de la respuesta del servidor, en consonancia con los marcos de phishing en tiempo real diseñados para burlar la autenticación multifactorial (MFA).

Si has recibido una oferta de trabajo inesperada en la que te piden que «concertes una llamada», esto es lo que debes tener en cuenta.

Una tormenta perfecta para las estafas laborales

Estas estafas no surgen de la nada. El mercado laboral estadounidense ha estado sometido a una presión constante, ya que las empresas despidieron a más de 1,17 millones de trabajadores en 2025 —la cifra más alta desde el inicio de la pandemia—, todo ello impulsado por una combinación de recortes de personal a nivel federal, medidas de reducción de gastos en las empresas y una desaceleración generalizada de la contratación. La tasa de desempleo alcanzó en noviembre de 2025 su nivel más alto en cuatro años, situándose en el 4,5 %, y el desempleo de larga duración —que incluye a quienes llevan 27 semanas o más sin trabajo— ha aumentado en 322 000 personas durante el último año.

En declaraciones a la CNBC, Heather Long, economista jefe de Navy Federal Credit Union, describió el panorama sin rodeos: «Probablemente será una primavera difícil para quienes buscan empleo».

En medio de la agitación, los estafadores no paran. Según la FTC, las pérdidas derivadas de estafas relacionadas con el empleo se dispararon de 90 millones de dólares en 2020 a más de 501 millones en 2024, y las denuncias en esta categoría se triplicaron durante ese periodo. Como señaló Melanie McGovern, del Better Business Bureau (BBB): «Las estafas relacionadas con el empleo están volviendo con fuerza».

Recientemente hemos descubierto dos campañas que ilustran lo sofisticados que se han vuelto estos señuelos: una que se hace pasar por Coca-Cola y otra que se hace pasar por Ferrari. Ambas se aprovechan de la desesperación y la confianza que genera un mercado laboral competitivo, y ambas utilizan kits de phishing que van mucho más allá de una simple página de inicio de sesión falsa.

Estafa n.º 1: La entrevista de Coca-Cola que te roba la cuenta de Google

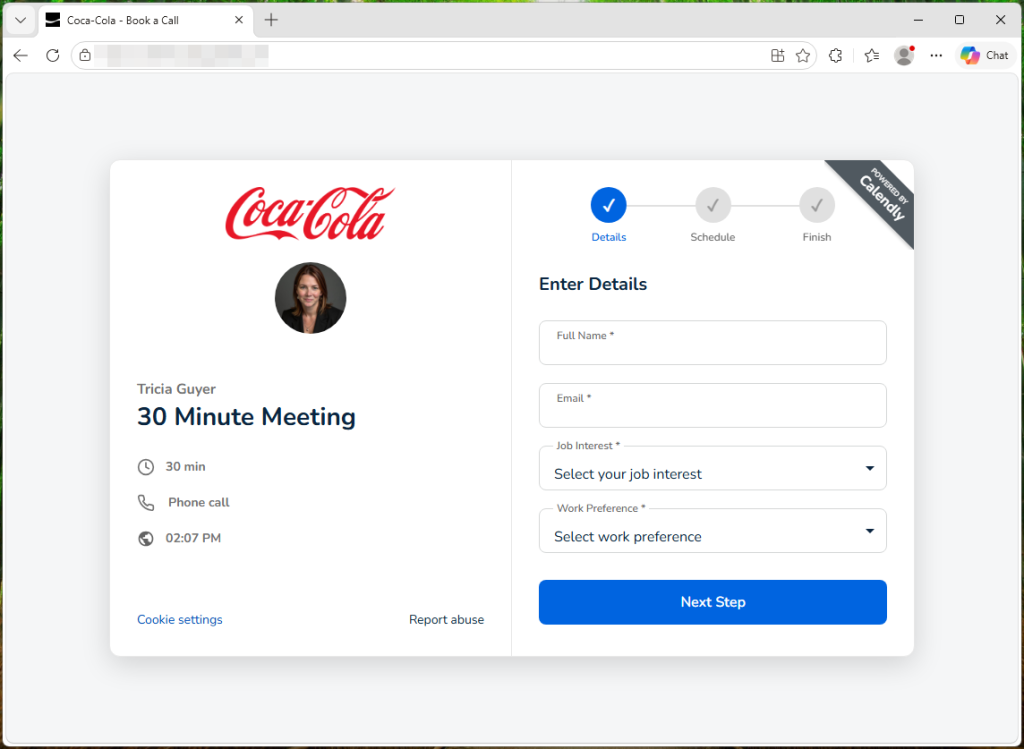

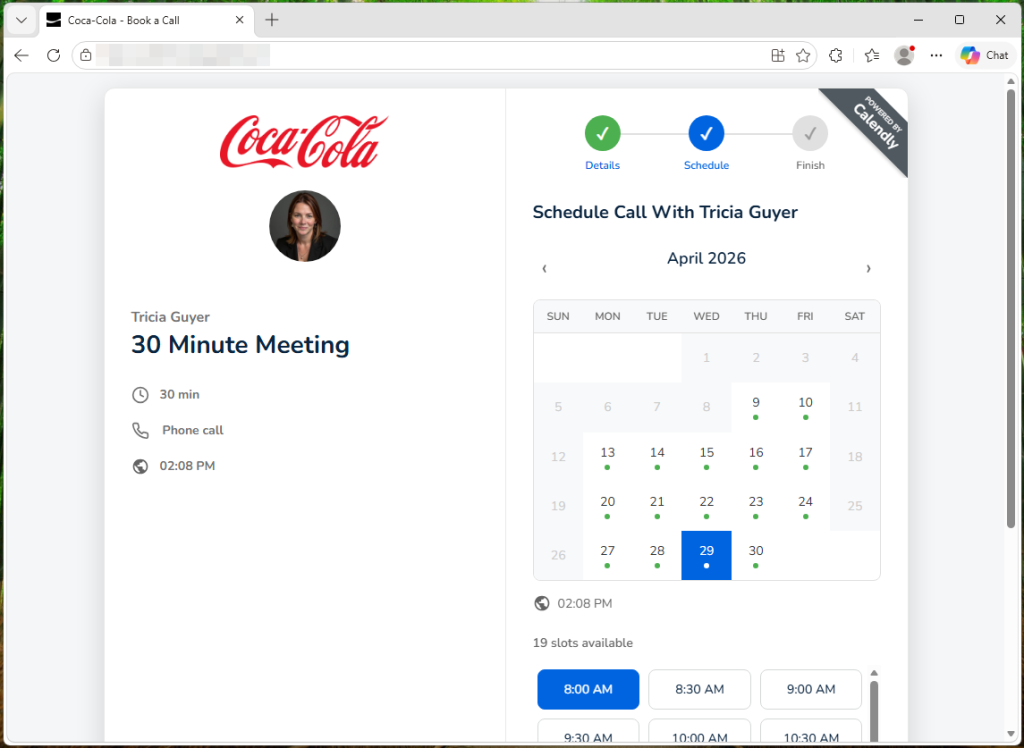

El ataque comienza con un enlace a lo que parece ser una página de Calendly para concertar una cita con una responsable de selección de personal de Coca-Cola llamada «Tricia Guyer». Se te pide que introduzcas tu nombre, tu correo electrónico, el tipo de trabajo que te interesa y tus preferencias laborales; nada que pudiera levantar sospechas en una búsqueda de empleo normal.

Sin embargo, la primera señal de alarma es cómo has llegado hasta ahí. Los reclutadores legítimos no suelen enviar enlaces para concertar entrevistas sin haber contactado previamente o sin haber recibido primero una solicitud. Todo esto significa que, si no has solicitado un puesto en Coca-Cola y nunca has hablado con esa persona, debes tratar el enlace con extrema desconfianza, por muy profesional que parezca la página.

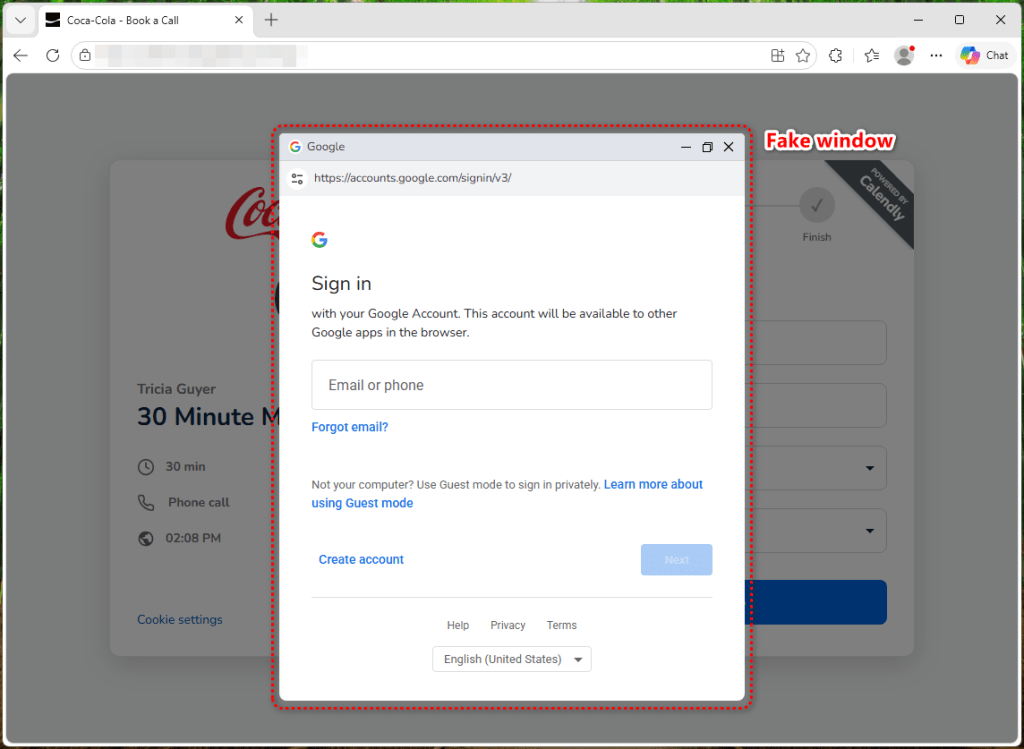

La ventana falsa del navegador que engaña incluso a los usuarios más precavidos

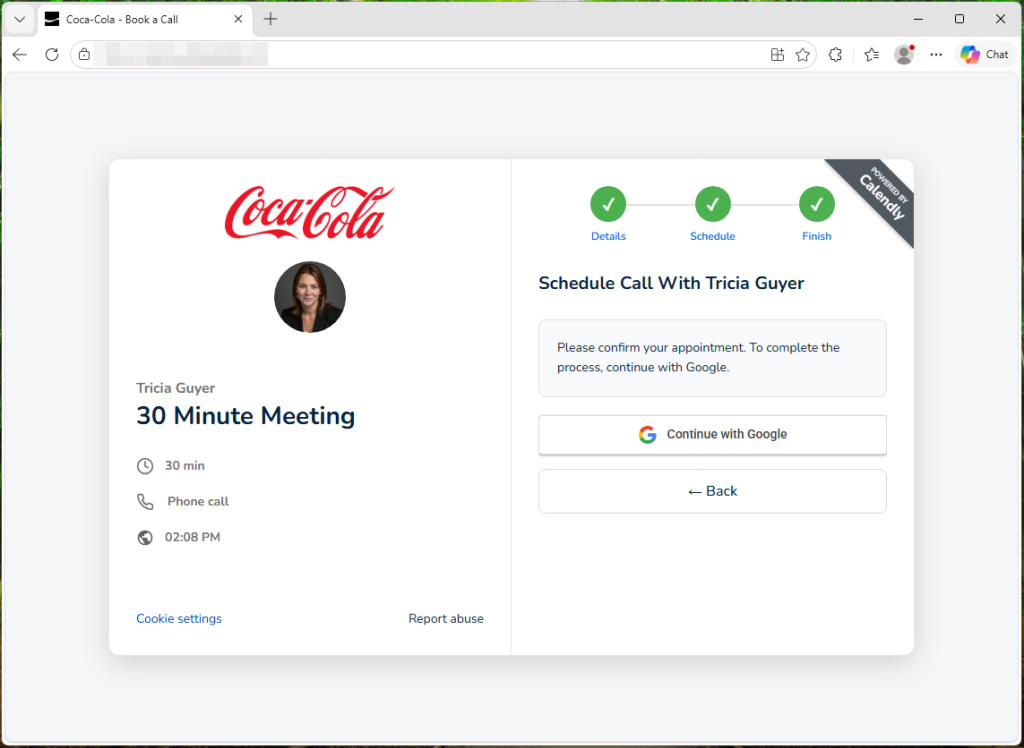

Una vez rellenado el formulario de reserva, se te pide que elijas una fecha y hagas clic en «Continuar con Google». Aquí es donde ocurre algo engañoso. En lugar de abrir una página de inicio de sesión real de Google, el sitio web muestra una ventana simulada Chrome dentro de la propia página web, en lugar de abrir una ventana emergente real del navegador. Incluso tiene una barra de título con botones para minimizar, maximizar y cerrar. También cuenta con una barra de direcciones que dice https://accounts.google.com/signin/v3/.

En muchos aspectos, parece exactamente una ventana emergente de Google, pero no lo es. Solo es una imagen de una, con campos de formulario superpuestos.

No solo quieren tu contraseña, sino también tu código de verificación

La mayoría de los ataques mediante ventanas de navegador falsas son relativamente sencillos: te muestran un formulario de inicio de sesión muy convincente, recopilan tu correo electrónico y tu contraseña, y ahí se detienen. Si tienes activada la autenticación de dos factores, esas credenciales robadas por sí solas no bastan para acceder a tu cuenta, ya que el atacante se topa con un obstáculo en la fase de verificación.

Este kit no llega a ese límite.

Una vez introducidos el correo electrónico y la contraseña, la página comienza a consultar el servidor backend del atacante cada tres segundos —un patrón visible en el código fuente— a la espera de instrucciones sobre qué mostrarte a continuación. Por otro lado, las credenciales enviadas se transmiten al servidor del atacante a través de un punto de acceso de inicio de sesión específico. El comportamiento del kit —solicitar inmediatamente un tipo de desafío de autenticación tras el envío— concuerda con el hecho de que el atacante esté utilizando esas credenciales en paralelo para acceder a la página de inicio de sesión real de Google. El kit contiene cuatro pantallas de verificación independientes: para códigos de correo electrónico, códigos de autenticador, códigos SMS y mensajes de teléfono de Google. Cuando Google solicita al atacante un segundo paso de verificación, el backend indica a la página qué pantalla debe mostrar, y el código fuente redirige a la víctima al mensaje correspondiente basándose en un valor authType de la respuesta del servidor. Ves lo que parece un mensaje normal de Google y facilitas el código sin pensarlo dos veces.

Dado que este intercambio se produce cada pocos segundos, el atacante puede reenviar cada solicitud y introducir tu respuesta en el proceso de inicio de sesión real de Google casi al instante. El servidor también puede enviar mensajes de error personalizados a tu pantalla. El código busca un campo de error en la respuesta del servidor y lo muestra directamente —por ejemplo, «Contraseña incorrecta, inténtalo de nuevo»— para obligarte a volver a intentarlo si algo falla por su parte. Esto convierte lo que normalmente sería un simple robo de credenciales en una posible apropiación total de la cuenta, incluso con la autenticación de dos factores activada. Para cuando veas la página «Reunión confirmada», tus credenciales y cualquier código de verificación que hayas introducido ya se habrán enviado al servidor del atacante.

¿Una cuenta personal de Gmail? No la quieren

Un detalle revelador: el formulario rechaza las direcciones @gmail.com con el mensaje «Utiliza tu correo electrónico del trabajo o de la empresa», un filtro que está integrado en el código fuente. Esto se dirige específicamente a las cuentas corporativas de Google Workspace. La razón es sencilla: una cuenta de trabajo comprometida tiene mucho más valor, ya que puede dar acceso a los correos electrónicos de la empresa, a documentos compartidos y a calendarios internos, y utilizarse para lanzar nuevos ataques contra compañeros de trabajo.

Estafa n.º 2: La página de empleo de Ferrari que roba tus Facebook

El kit de Coca-Cola no es un caso aislado. Hemos detectado una segunda campaña de phishing —en este caso, suplantando a Ferrari— que adopta un enfoque diferente, pero igualmente eficaz.

La página se presenta como el portal corporativo oficial de empleo de Ferrari. Incluye la barra de navegación de la empresa, su imagen de marca y las secciones que cabría esperar encontrar en la página de contratación de cualquier empresa: apartados como «Oportunidades profesionales», «Las personas son lo primero», «La pasión como eje central» y «Excelencia».

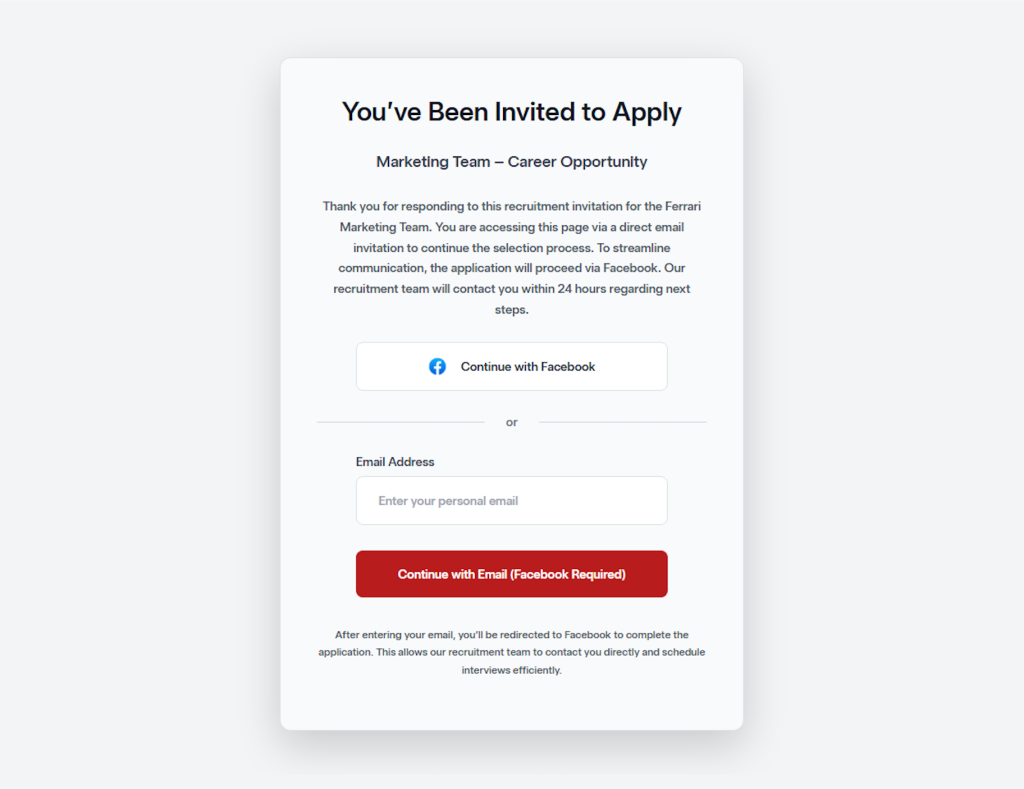

Pero la trampa está en la parte superior. En la página aparece una ventana emergente que dice: «Te han invitado a presentar tu candidatura» para un puesto de marketing. Explica que estás accediendo a la página a través de una «invitación directa por correo electrónico para agilizar el proceso de selección». A continuación, te pide que elijas entre «Continuar con Facebooko introducir tu correo electrónico junto con un código de acceso.

Este es el gancho del phishing. Tanto si haces clic en el Facebook como si introduces tu correo electrónico, se te redirige a una página Facebook falsa Facebook diseñada para robar tus credenciales. El método imita una técnica habitual de phishing con OAuth: muchos portales legítimos de solicitud de empleo permiten iniciar sesión a través de cuentas de redes sociales, y eso es precisamente lo que hace que este truco resulte tan convincente. A la víctima no se le pide que haga nada fuera de lo normal, solo que «inicie sesión con Facebookpara completar una solicitud de empleo.

A diferencia de la campaña de Coca-Cola —que se dirigía a cuentas corporativas de Google Workspace y contaba con un sofisticado kit para eludir la autenticación multifactorial—, la estafa de Ferrari amplía su alcance al centrarse en Facebook . Una Facebook comprometida puede proporcionar a los atacantes acceso a servicios vinculados, mensajes personales e información de identidad que alimenta nuevas tácticas de ingeniería social. Además, sirve de plataforma de lanzamiento para propagar estafas entre los contactos de la víctima.

El nexo común entre ambas campañas es el reclamo: el nombre de una empresa prestigiosa y la promesa de una oportunidad profesional. En un mercado laboral en el que millones de personas buscan trabajo activamente, esa combinación resulta tremendamente eficaz.

Cómo protegerse

- Desconfía de las ofertas de trabajo no solicitadas. Si no has solicitado el puesto y no conoces al reclutador, no hagas clic en el enlace. Busca directamente la página de empleo de la empresa y comprueba si el puesto y el reclutador son reales.

- Aprende a detectar una ventana de navegador falsa:

- Prueba a arrastrar la «ventana emergente»: una ventana emergente auténtica se mueve libremente fuera de la ventana principal del navegador, mientras que una falsa se queda atascada en los bordes porque forma parte de la página.

- Intenta minimizar el navegador: una ventana emergente auténtica permanece en el escritorio como una ventana independiente, mientras que una falsa desaparece junto con la página.

- Fíjate en la barra de direcciones de la ventana: puede parecer correcta, pero solo es un elemento gráfico. No puedes hacer clic en ella, seleccionar el texto ni escribir una nueva dirección como lo harías en un navegador real.

- Aunque la ventana emergente supere las pruebas anteriores, comprueba siempre la URL antes de introducir cualquier dato de acceso.

- Nunca introduzcas tus contraseñas en una página de programación de citas. Los servicios legítimos, como Calendly, no te piden la contraseña de tu correo electrónico para reservar una reunión.

- Si ya has introducido tus datos de acceso, cambia tu contraseña de Google inmediatamente y revoca todas las sesiones en myaccount.google.com > Seguridad > Tus dispositivos.

El mercado laboral es un terreno propicio para los estafadores

Las personas que buscan empleo son especialmente vulnerables al phishing. Esperas recibir correos electrónicos de desconocidos, estás acostumbrado a rellenar formularios y la oportunidad te motiva lo suficiente como para no cuestionar un paso de inicio de sesión adicional. Con la tasa de desempleo de EE. UU. rondando el 4,3-4,4 % hasta principios de 2026, cientos de miles de trabajadores federales recientemente despedidos compitiendo por puestos en el sector privado y la contratación en su nivel más bajo en años, el número de víctimas potenciales nunca ha sido tan grande. Los estafadores lo saben y están dedicando grandes esfuerzos a hacer que sus señuelos parezcan legítimos, con logotipos de empresas reales, interfaces de reserva profesionales y páginas de inicio de sesión falsas con una precisión de píxeles. Estos kits están mejorando más rápido de lo que la intuición de la mayoría de la gente puede adaptarse.

La mejor protección no consiste en detectar las falsificaciones, sino en saber que ningún proceso de selección legítimo te pedirá jamás que te identifiques a través de una página desconocida, ya sea que se haga pasar por Google, Facebook o cualquier otra. En caso de duda, cierra la pestaña, ve tú mismo a la página web de la empresa y envía tu solicitud a la manera tradicional.

Indicadores de compromiso (IOC)

Dominio

- hrguxhellito281[.]onrender[.]com (servidor backend)

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.