Si ritiene che un gruppo di criminali informatici chiamato DarkSpectre sia responsabile di tre campagne diffuse tramite estensioni browser dannose: ShadyPanda, GhostPoster e Zoom Stealer.

Abbiamo scritto della campagna ShadyPanda nel dicembre 2025, avvertendo gli utenti che alcune estensioni che avevano funzionato normalmente per anni erano improvvisamente diventate dannose. Dopo un aggiornamento malevolo, queste estensioni erano in grado di tracciare il comportamento di navigazione ed eseguire codice dannoso all'interno del browser.

Sempre a dicembre, i ricercatori hanno scoperto una nuova campagna, GhostPoster, e identificato 17 estensioni Firefox compromesse. È stato scoperto che la campagna nascondeva codice JavaScript all'interno dell'immagine del logo di estensioni Firefox dannose con oltre 50.000 download, consentendo agli aggressori di monitorare l'attività del browser e installare una backdoor.

L'uso di codice dannoso nelle immagini è una tecnica chiamata steganografia. Le precedenti estensioni GhostPoster nascondevano il codice di caricamento JavaScript all'interno di icone PNG come logo.png per estensioni Firefox come "Free VPN ", utilizzando un marcatore (ad esempio, tre segni di uguale) nei byte grezzi per separare i dati dell'immagine dal payload.

Le varianti più recenti sono passate all'incorporamento di payload in immagini arbitrarie all'interno del pacchetto dell'estensione, per poi decodificarli e decriptarli in fase di esecuzione. Ciò rende il codice dannoso molto più difficile da individuare per i ricercatori.

Sulla base di tale ricerca, altri ricercatori hanno individuato altre 17 estensioni associate allo stesso gruppo, oltre al set originale di Firefox. Queste sono state scaricate più di 840.000 volte in totale, alcune delle quali sono rimaste attive fino a cinque anni.

GhostPoster ha inizialmente preso di mira Edge di Microsoft Edge , per poi espandersi a Chrome Firefox man mano che gli autori dell'attacco sviluppavano la loro infrastruttura. Gli autori dell'attacco hanno pubblicato le estensioni nei negozi online di ciascun browser come strumenti apparentemente utili con nomi quali "Google Translate in Right Click", "Ads Block Ultimate", "Translate Selected Text with Google", "Instagram " e "Youtube Download".

Le estensioni possono visualizzare i siti visitati, le query di ricerca e il comportamento di acquisto, consentendo agli aggressori di creare profili dettagliati delle abitudini e degli interessi degli utenti.

In combinazione con altri codici dannosi, questa visibilità potrebbe essere estesa al furto di credenziali, al dirottamento di sessioni o ad attacchi mirati ai flussi di lavoro dell'online banking, anche se questi non sono l'obiettivo principale al momento.

Come stare al sicuro

Sebbene consigliamo sempre di installare solo estensioni provenienti da negozi online ufficiali, questo caso dimostra ancora una volta che non tutte le estensioni disponibili su tali negozi sono sicure. Detto questo, il rischio connesso all'installazione di un'estensione proveniente da un negozio online non ufficiale è ancora maggiore.

Le estensioni elencate nel negozio online vengono sottoposte a unprocesso di revisioneprima di essere approvate. Questo processo, che combina controlli automatici e manuali, valuta la sicurezza dell'estensione, la conformità alle politiche e l'esperienza complessiva dell'utente. L'obiettivo è proteggere gli utenti da truffe, malware e altre attività dannose.

Mozilla e Microsoft hanno rimosso i componenti aggiuntivi identificati dai propri store e Google ha confermato la loro rimozione dal Chrome Store. Tuttavia, le estensioni già installate rimangono attive in Chrome Edge gli utenti non le disinstallano manualmente. Quando Mozilla blocca un componente aggiuntivo, questo viene anche disabilitato, impedendogli di interagire con Firefox e di accedere al browser e ai dati dell'utente.

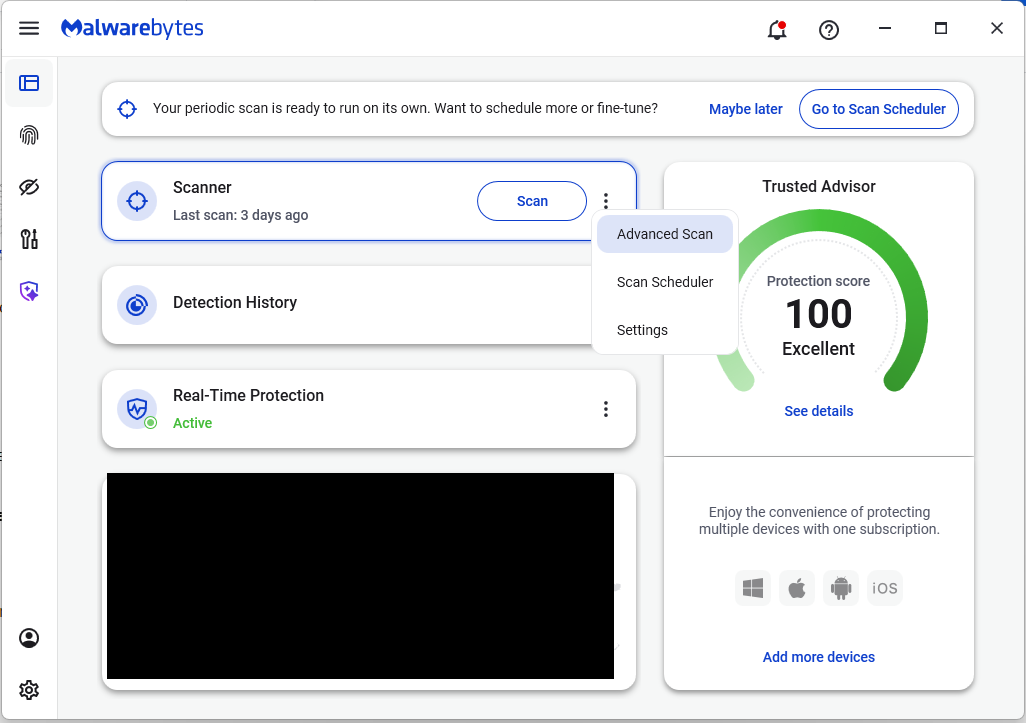

Se temete di aver installato una di queste estensioni, Windows possono eseguire una scansione Malwarebytes dopo aver chiuso i browser.

- Su Malwarebytes Pannello di controllo clicca sui tre puntini sovrapposti per selezionare il Advanced opzione.

- Nella scheda Advanced , seleziona Scansione approfondita. Tieni presente che questa scansione utilizza più risorse di sistema del solito.

- Dopo la scansione, rimuovi tutti gli elementi trovati, quindi riapri il browser.

Controllo manuale:

Questi sono i nomi delle 17 estensioni aggiuntive che sono state scoperte:

- Blocco pubblicità

- Ads Block Ultimate

- Cronologia Amazon

- Esaltatore di colore

- Converti tutto

- Cursore fantastico

- Lettore fluttuante – Modalità PiP

- Screenshot a pagina intera

- Google Translate nel tasto destro del mouse

- Traduzione con un solo tasto

- Cattura schermata della pagina

- Feed RSS

- Salva immagine su Pinterest con clic destro

- Traduci il testo selezionato con Google

- Traduci il testo selezionato con il tasto destro del mouse

- Download Youtube

Nota: potrebbero esserci estensioni con lo stesso nome che non sono dannose.

Ammettiamolo, una finestra in incognito ha i suoi limiti.

Violazioni dei dati, commercio sul dark web, frodi creditizie. Malwarebytes Identity Theft monitora tutto questo, ti avvisa immediatamente e include un'assicurazione contro il furto d'identità.