Se c'è qualcosa che mi infastidisce più di un truffatore, sono le aziende che si comportano come tali, pur rimanendo appena al di qua della legalità. Riescono a tirare avanti e a deludere i clienti per anni.

È anche per questo che a volte la gente pensa che Malwarebytes Scam Guard possa essere eccessivamente prudente nel segnalare i siti web. Alcuni siti si trovano in una zona grigia in cui persino i ricercatori più esperti devono guardare due volte per capire se si tratta di una vera e propria truffa.

È proprio quello che è successo qui.

Dopo aver ricevuto una segnalazione anonima da parte di un cliente, ho avviato un'indagine su un'e-mail che Scam Guard aveva segnalato come altamente sospetta.

L'e-mail

L'e-mail proveniva dall'indirizzo anna@cosmosshift[.]org e ha promosso un servizio chiamato Archivio delle risorse di credito, esortando i destinatari a cliccare su un pulsante con la scritta Verifica subito se hai i requisiti..

Ci sono segnali di allarme immediati:

- Il dominio del mittente (

cosmosshift.org) non presenta alcun chiaro collegamento con servizi di credito o prodotti finanziari. Non esiste alcun istituto finanziario denominato «Cosmos Shift». - Il messaggio crea un senso di urgenza riguardo all'approvazione del credito, una classica tattica di pressione basata sull'ingegneria sociale.

- Contiene un indirizzo fisico e un link per la disiscrizione che sembrano autentici, ma che in realtà costituiscono una tecnica di phishing molto diffusa nota come «legittimità lavata».

A differenza della maggior parte delle e-mail di phishing, questa contiene un saluto personalizzato che fa riferimento all'indirizzo e-mail del destinatario. Dato che il destinatario afferma di non aver mai avuto contatti con il mittente, ciò fa supporre che i suoi dati possano provenire da un broker di dati o da una precedente violazione dei dati.

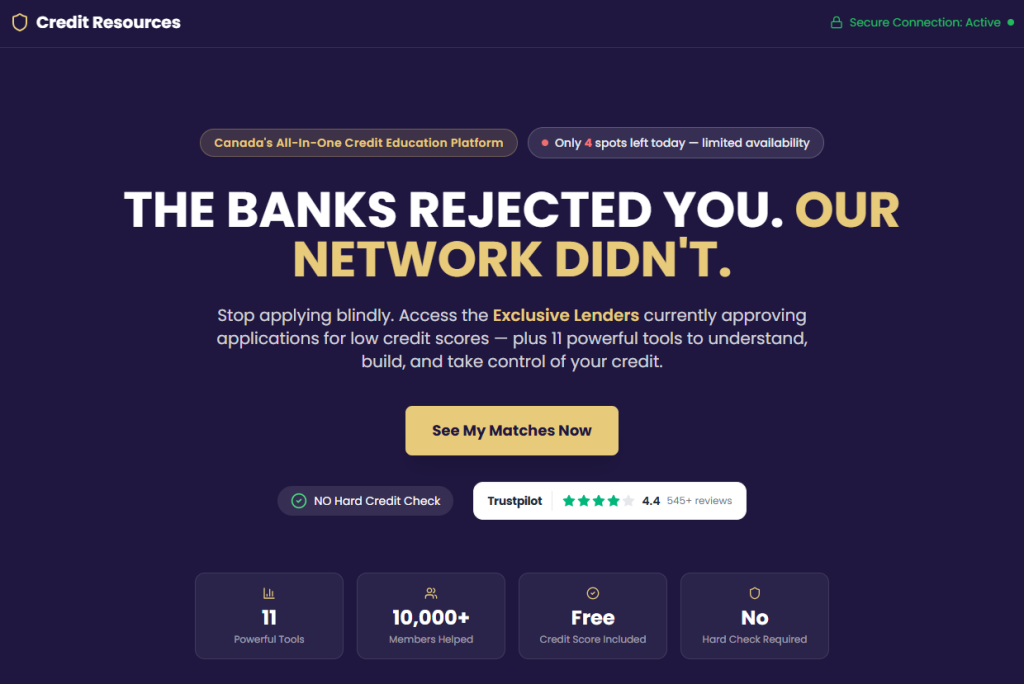

Il sito web dà un'impressione sospetta

Cliccando sul link si accede a (yourcreditvault.com), un sito dall'aspetto curato che sembra offrire servizi di credito.

Ma, a un esame più attento, abbiamo riscontrato altri segnali di allarme:

- Il sito web è stato realizzato con Vite/React, un moderno framework JavaScript più tipico dei progetti collaterali delle startup che dei servizi finanziari regolamentati.

- Alcuni riferimenti a bolt.new fanno supporre che il sito possa essere stato creato utilizzando strumenti di intelligenza artificiale

- Non sono presenti indicatori visibili di sicurezza di livello bancario. Il codice sorgente HTML mostra solo una struttura di base dell'applicazione, senza alcun segno di un'infrastruttura di crittografia tipica del settore finanziario.

- Il marchio (compreso il logo) sembra realizzato in fretta e furia

- Il pacchetto JavaScript (

index-B54Ghi53.js) dietro il modulo di invio è fortemente occultato: una tecnica utilizzata dai criminali informatici per nascondere la destinazione dei dati inviati.

Nessuno di questi elementi, preso singolarmente, dimostra di per sé un intento doloso. Tuttavia, nel loro insieme, dipingono il quadro di un sistema realizzato in fretta e furia e progettato per raccogliere dati piuttosto che fornire un servizio finanziario solido.

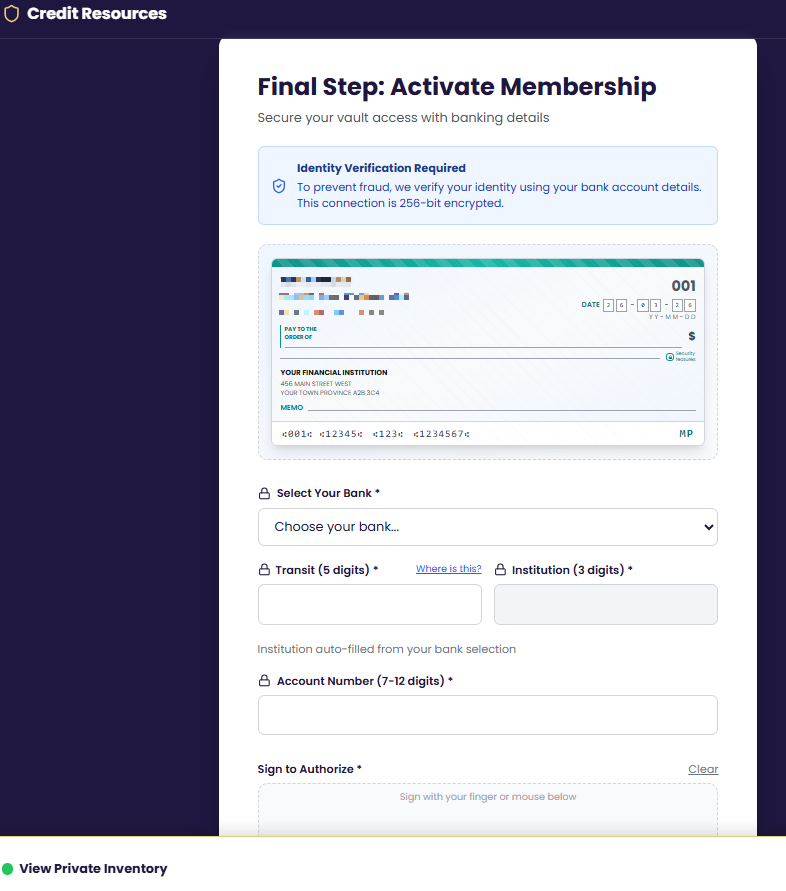

Il modulo raccoglie i dati e costa 20 dollari a settimana

La preoccupazione maggiore riguarda il modulo, che richiede una quantità straordinaria di dati per quella che viene presentata come una semplice verifica dell'idoneità al credito.

Monitorando il traffico di rete durante l'invio del modulo, siamo riusciti a individuare con esattezza quali campi vengono trasmessi:

- Dati personali: nome, cognome, e-mail, numero di telefono

- Indirizzo: via, città, provincia, codice postale

- Dati bancari completi: nome della banca, codice bancario, codice di transito, numero di conto

- Dati di monitoraggio relativi alle campagne pubblicitarie

- Una firma tracciata sullo schermo, che viene caricata sul Google Drive del proprietario.

È molto più di quanto serva per una verifica della solvibilità.

Con quelle sole coordinate bancarie, qualcuno può impostare addebiti preautorizzati (PAD) fraudolenti. Un PAD è una forma di addebito diretto utilizzato legittimamente dagli emittenti delle fatture, ma che può anche essere oggetto di abuso.

Ed è proprio quello che sembra succedere.

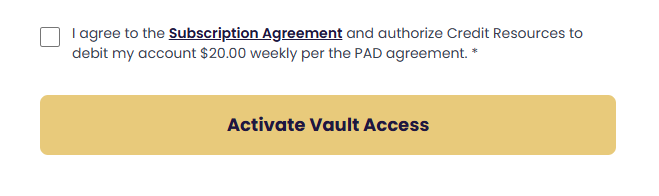

Una piccola casella da spuntare, accompagnata da una nota scritta in caratteri minuscoli, autorizza l’azienda a prelevare 20 dollari a settimana in base al contratto PAD appena firmato dal destinatario. Questa casella ha una duplice funzione: fornisce agli operatori una copertura legale («hai acconsentito!») e trasforma in un’arma proprio i dati del conto corrente appena raccolti nel modulo.

A favore delle persone in difficoltà economica

Questa campagna sembra rivolgersi deliberatamente a persone con una storia creditizia scarsa o limitata. La promessa di «ottenere l'approvazione quando gli altri dicono di no» è molto efficace, soprattutto per chi si trova in difficoltà finanziarie.

Non si tratta di vittime scelte a caso, bensì di persone prese di mira perché la loro situazione di bisogno le rende più inclini a fornire informazioni sensibili senza verificare attentamente la fonte.

L'addebito settimanale di 20 dollari per il servizio PAD (oltre 1.000 dollari all'anno) può causare scoperti, commissioni e ulteriori danni finanziari.

Dove finiscono i tuoi dati

L'analisi del traffico di rete ha rivelato un backend sofisticato e multiservizio che utilizza singoli componenti che potrebbero essere tutti legittimi.

Supabase: i dati delle vittime vengono inviati tramite richiesta POST a un progetto Supabase:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

Supabase è una piattaforma di database cloud affidabile e apprezzata che offre piani gratuiti.

Brevo (precedentemente Sendinblue): si tratta di una piattaforma legittima per l'invio di e-mail di massa. L'iscrizione delle vittime a questa piattaforma comporta la possibilità di essere bersagliate da campagne di follow-up a tempo indeterminato.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Drive e Fogli: Il campo dei dati della firma include un signature_drive_url, il che indica che le firme autografe delle vittime potrebbero essere archiviate sull'infrastruttura di Google Drive. A google_sheets_synced Il campo conferma che i dati delle vittime in arrivo vengono sincronizzati con un foglio di lavoro Google in tempo reale, fornendo agli operatori una panoramica in tempo reale di tutte le persone che hanno inviato un modulo.

Presi singolarmente, si tratta di piattaforme affidabili. Insieme, formano un sistema progettato per:

- Raccogliere dati personali e bancari sensibili

- Conservalo in formati accessibili

- Aggiungere utenti a campagne di marketing in corso o addirittura a campagne di phishing

In altre parole, l'invio del modulo non solo mette a rischio il tuo conto corrente, ma potrebbe anche farti finire in una lista di persone che potrebbero essere nuovamente prese di mira.

Infrastrutture

L'infrastruttura alla base di questa campagna abbraccia diversi ambiti:

cosmosshift[.]org(mittente dell'e-mail)yourcreditvault[.]com(pagina di destinazione).-

yourscore[.]ca(reindirizzamento dopo l'invio del modulo) creditresources[.]ca(e-mail di follow-up contenente il numero di telefono 1-833-427-1562)debtlesscredit[.]com(un altro sito web che utilizza lo stesso numero di telefono)

L'utilizzo di più domini e l'associazione di un unico numero di telefono a più di un dominio sollevano dubbi sulla legittimità dell'azienda.

Quindi si tratta di una truffa?

Dipende da come lo si definisce.

Sebbene ciò possa non rientrare nella definizione giuridica rigorosa di truffa, è comprensibile il motivo per cui Scam Guard l'abbia segnalato, dato che molte delle tattiche qui utilizzate si riscontrano anche nelle e-mail di phishing e sui siti web fraudolenti.

I fatti indicano che questi siti sono gestiti da aziende reali, ma si collocano chiaramente in una zona grigia. Da un lato, dispongono di registrazioni societarie, siti web pubblici e, a quanto pare, persino di alcuni clienti soddisfatti. Dall'altro, il modello di business – che prevede il pagamento di canoni ricorrenti per "programmi" di credito o di gestione del debito – ha generato un flusso costante di reclami da parte dei consumatori e accuse di truffa. L'uso di più domini (Credit Resources, Debtless Credit, Your Credit Vault) indica inoltre una strategia di generazione di lead comune nel settore della riduzione del debito.

È inoltre probabile che queste aziende facciano ricorso a liste di indirizzi e-mail acquistate e che abbiano trovato l'indirizzo e-mail del nostro cliente in un elenco di potenziali clienti. Purtroppo, liste di questo tipo vengono acquistate e vendute sia da operatori di marketing legittimi che da criminali informatici.

Abbiamo contattato il mittente dell'e-mail e Credit Resources per un commento, ma al momento della pubblicazione non avevamo ancora ricevuto risposta.

Cosa sanno di te i criminali informatici?

Utilizza la scansione gratuita Digital Footprint Malwarebytes per verificare se le tue informazioni personali sono state divulgate online.