Il Patch Tuesday di questo mese risolve 137 vulnerabilità di sicurezza, tra cui 31 classificate come critiche da Microsoft, senza che vi siano vulnerabilità zero-day attivamente sfruttate in rete.

Microsoft definisce uno "zero-day" come "una vulnerabilità nel software per la quale non è ancora disponibile alcuna patch ufficiale o aggiornamento di sicurezza". Questo mese, Microsoft non ha rilevato alcun caso di sfruttamento delle vulnerabilità segnalate in ambienti di produzione.

Tuttavia, questa versione è tutt'altro che a basso rischio. Gran parte dei bug critici consente l'esecuzione di codice remoto (RCE) su Windows , Office, Azure, SharePoint e componenti grafici. Ciò significa che gli hacker che inducono un utente ad aprire un documento dannoso o lo convincono a connettersi a un servizio dannoso potrebbero ottenere il pieno controllo del sistema.

Due vulnerabilità da considerare prioritarie

Da quell'elenco ne abbiamo selezionati due che sembrano poter creare qualche problema.

Il primo è CVE-2026-40361, che presenta un punteggio CVSS di 8,4 su 10. Si tratta di una vulnerabilità critica di tipo "use-after-free" in Microsoft Word che potrebbe consentire a un malintenzionato di eseguire codice localmente sul sistema interessato.

L'uso dopo la liberazione (use-after-free) è una classe di vulnerabilità causata dall'uso errato della memoria dinamica durante il funzionamento di un programma. Se, dopo aver liberato una posizione di memoria, un programma non cancella il puntatore a quella memoria, un aggressore potrebbe essere in grado di sfruttare l'errore per manipolare il programma.

Pertanto, se un malintenzionato convince un utente ad aprire un documento Word dannoso, o anche solo a visualizzarne l'anteprima, potrebbe eseguire codice arbitrario con i privilegi dell'utente corrente. Questo spesso è sufficiente per installare malware, rubare credenziali o muoversi lateralmente all'interno di una rete.

Il secondo è CVE-2026-35421 (punteggio CVSS 7,8 su 10). Si tratta di un overflow di buffer critico basato sull'heap nell'interfaccia GDI ( Windows Device Interface) Windows . Un overflow di buffer si verifica quando un'area di memoria all'interno di un'applicazione software raggiunge il limite del proprio indirizzo e scrive in una regione di memoria adiacente. Microsoft osserva:

«Affinché questa vulnerabilità possa essere sfruttata, un utente dovrebbe aprire o elaborare in altro modo un file EMF (Enhanced Metafile) appositamente modificato utilizzando Microsoft Paint. Questa operazione è necessaria per attivare la funzionalità grafica interessata nel Windows .»

Protezione in tempo reale. Senza alcuno sforzo.

Come applicare le correzioni e verificare se sei protetto

Questi aggiornamenti risolvono i problemi di sicurezza e proteggono il PC Windows . Ecco come assicurarsi di essere aggiornati:

1. Aprire le impostazioni

- Fai clic sul pulsanteStart(il Windows nella parte inferiore sinistra dello schermo).

- Fare clic su Impostazioni (sembra un piccolo ingranaggio).

2. Andare a Windows Update

- Nella finestra Impostazioni, selezionate Windows Update (di solito in fondo al menu a sinistra).

3.Verifica la disponibilità di aggiornamenti

- Fare clic sul pulsante Verifica aggiornamenti.

- Windows gli ultimi aggiornamenti Patch Tuesday.

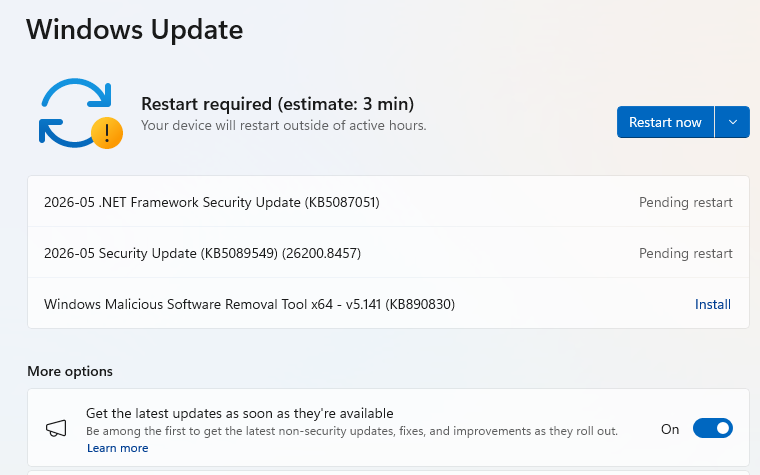

- Se hai scelto diricevere gli ultimi aggiornamenti non appena disponibili, potresti trovare questa opzione nella sezione "Altre opzioni".

- In tal caso potresti vedere un È necessario riavviare messaggio. Riavvia il sistema e l'aggiornamento sarà completato.

- In caso contrario, procedi con i passaggi seguenti.

4.Download installaSe vengono rilevati degli aggiornamenti, il download inizierà automaticamente. Una volta completato, vedrai un pulsante con la scritta«Installa»o«Riavvia ora».

- Fare clic su Installa , se necessario, e seguire le eventuali richieste. Di solito il computer deve essere riavviato per completare l'aggiornamento. In tal caso, fare clic su Riavvia ora.

5. Ricontrollate di essere aggiornati

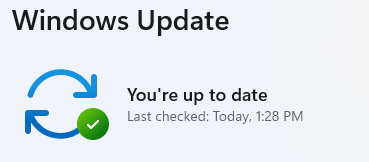

- Dopo il riavvio, tornare a Windows Update e controllare di nuovo. Se viene visualizzato il messaggio Sei aggiornato, è tutto pronto!

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.