Un sito di phishing che si spaccia per il gioco per browser Pudgy World, lanciato di recente, sta prendendo di mira gli utenti di criptovalute con una tecnica che va ben oltre un logo convincente e una combinazione di colori adeguata.

Pudgy World è un gioco browser gratuito basato sul marchio di NFT Pudgy Penguins. I giocatori esplorano un mondo virtuale, personalizzano i propri avatar a forma di pinguino e portano a termine delle missioni. Tuttavia, alcune funzionalità sono legate a oggetti da collezione digitali e a oggetti di gioco conservati in portafogli di criptovalute.

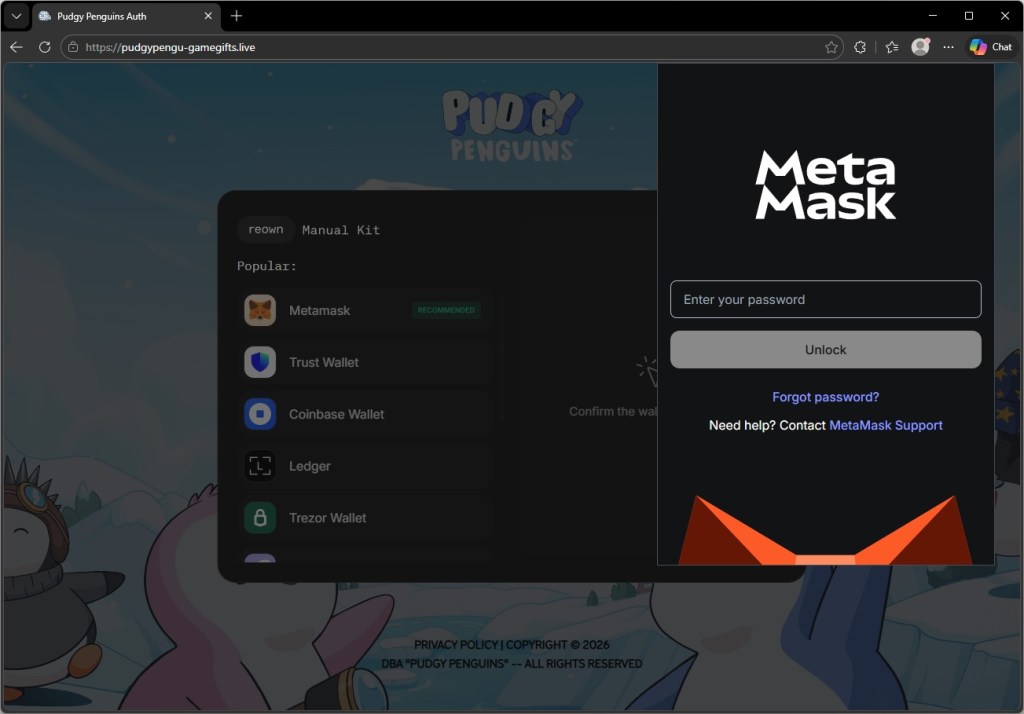

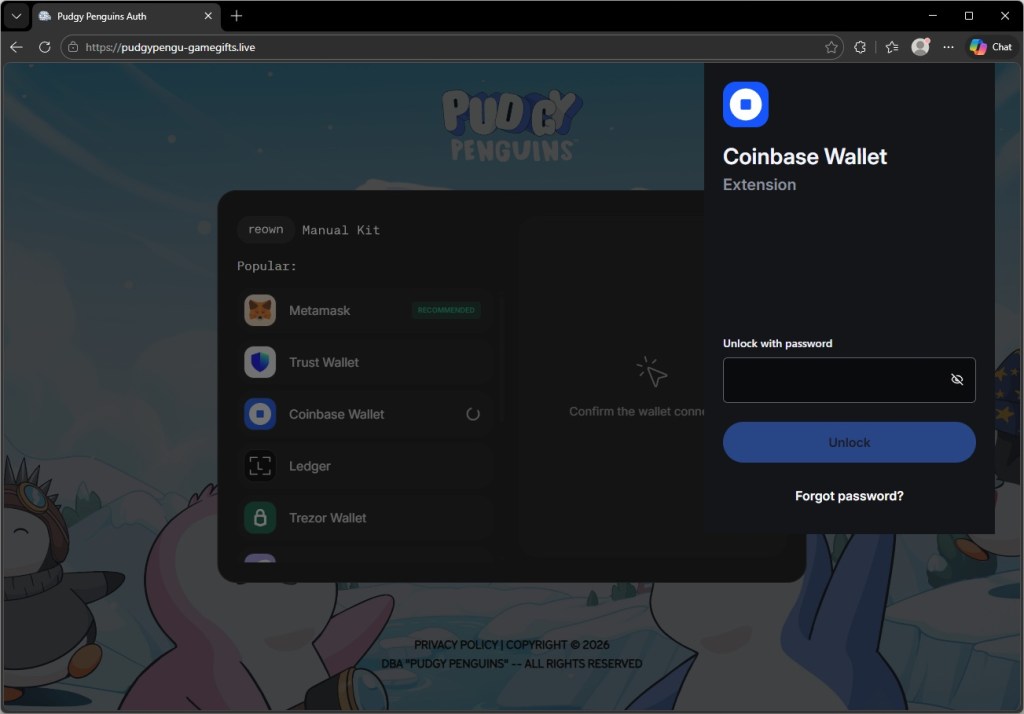

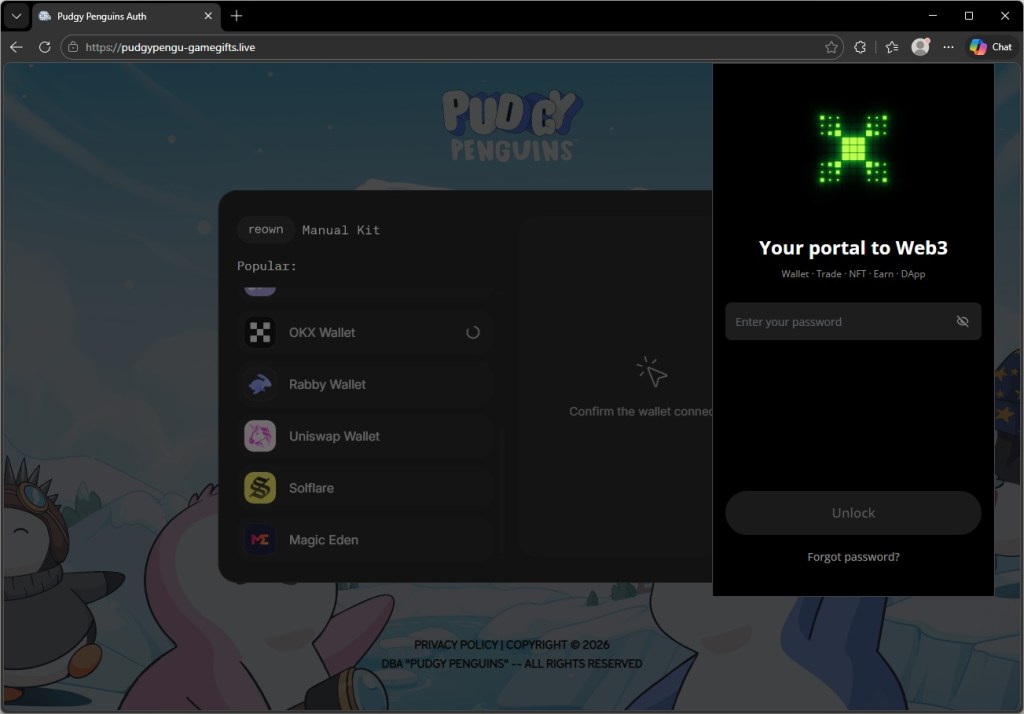

Ciò significa che il gioco ufficiale a volte richiede ai giocatori di collegare un portafoglio crittografico per verificare la proprietà degli oggetti o sbloccare funzionalità aggiuntive. Il sito di phishing sfrutta questa procedura: quando un visitatore seleziona il proprio portafoglio su questo sito falso, viene visualizzata quella che sembra essere la schermata di sblocco del portafoglio stesso. Agli occhi dell'utente, sembra proprio il vero software del portafoglio crittografico di cui già si fida.

“Collega il tuo portafoglio per iniziare”

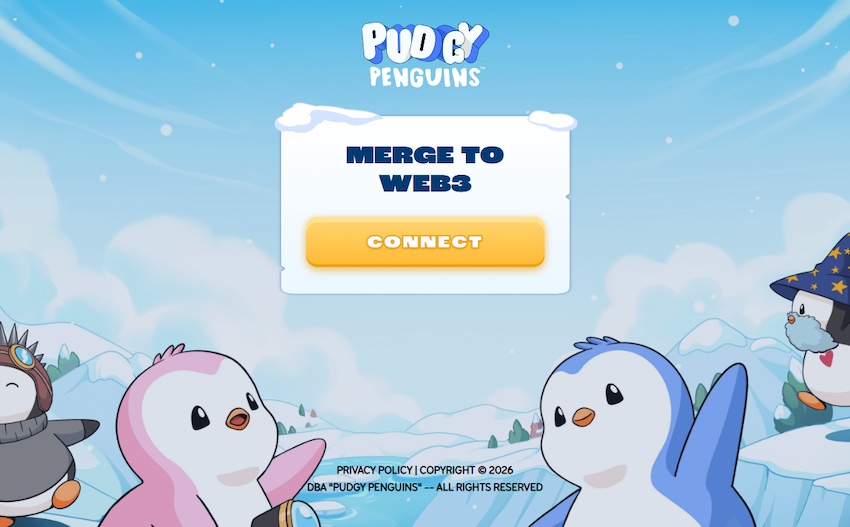

Il marchio Pudgy Penguins ha vissuto alcuni mesi straordinari. Il progetto NFT dedicato ai pinguini, rilanciato dal CEO Luca Netz dopo averlo acquisito nel 2022, ha progressivamente costruito una delle storie di crossover più convincenti nel Web3: peluche fisici sugli scaffali di Walmart e Target, un gioco per dispositivi mobili chiamato Pudgy Party che ha superato il milione di download e un gioco basato su browser chiamato Pudgy World, lanciato il 10 marzo 2026 e diventato immediatamente virale.

Il gioco ufficiale chiede ai giocatori di collegare un portafoglio di criptovalute per iniziare. Quella frase: «Collega il tuo portafoglio per iniziare» compare ora, parola per parola, su un sito che non ha nulla a che vedere con Pudgy Penguins.

Il dominio in questione è pudgypengu-gamegifts[.]live. Non è in alcun modo affiliato a Igloo Inc., la società che ha creato Pudgy Penguins. Il sito riproduce la grafica ufficiale dello sfondo ghiacciato del gioco, il logo di Pudgy Penguins e la caratteristica combinazione di colori blu e bianco del marchio con una fedeltà tale che un utente che vi acceda nel pieno dell’entusiasmo per il lancio di un nuovo gioco non avrebbe alcun motivo evidente di sospettare che si tratti di un sito falso.

Undici portafogli, undici falsificazioni convincenti

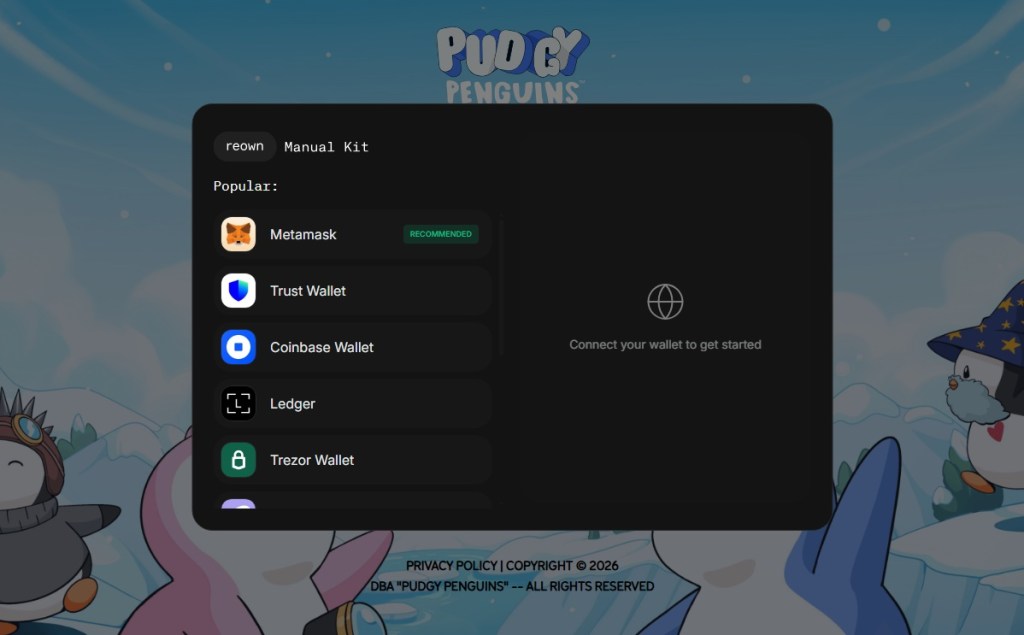

Cliccando sul pulsante CONNECT si apre una finestra pop-up con tema scuro, progettata per assomigliare al kit di connessione Reown WalletConnect, la libreria open source che il vero sito di Pudgy World utilizza per gestire le connessioni ai portafogli. La finestra modale mostra anche le etichette delle schede “reown” e “Manual Kit” nella parte superiore, in linea con il componente originale.

Di seguito è riportato un elenco dei portafogli supportati:

MetaMask (contrassegnato come «CONSIGLIATO»), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare e Uniswap Wallet.

L'attacco assume un interesse tecnico nella fase successiva.

La selezione di un portafoglio software non reindirizza l'utente a un'altra pagina né apre un sito esterno. La pagina visualizza invece una finestra sovrapposta progettata per assomigliare alla schermata di sblocco dell'estensione del browser del portafoglio. La finestra sovrapposta appare ai margini della finestra del browser, proprio dove comparirebbe il popup di un'estensione reale.

Il funzionamento dei portafogli hardware è diverso. Selezionando Trezor Wallet si apre una finestra di dialogo al centro dello schermo che riproduce l'interfaccia di Trezor Connect, anziché una finestra sovrapposta in un angolo. In entrambi i casi, l'utente ha l'impressione di trovarsi di fronte al proprio software installato, mentre in realtà sta visualizzando un elemento di una pagina web controllato dall'autore dell'attacco.

La falsificazione si trova esattamente dove dovrebbe trovarsi la tua estensione originale

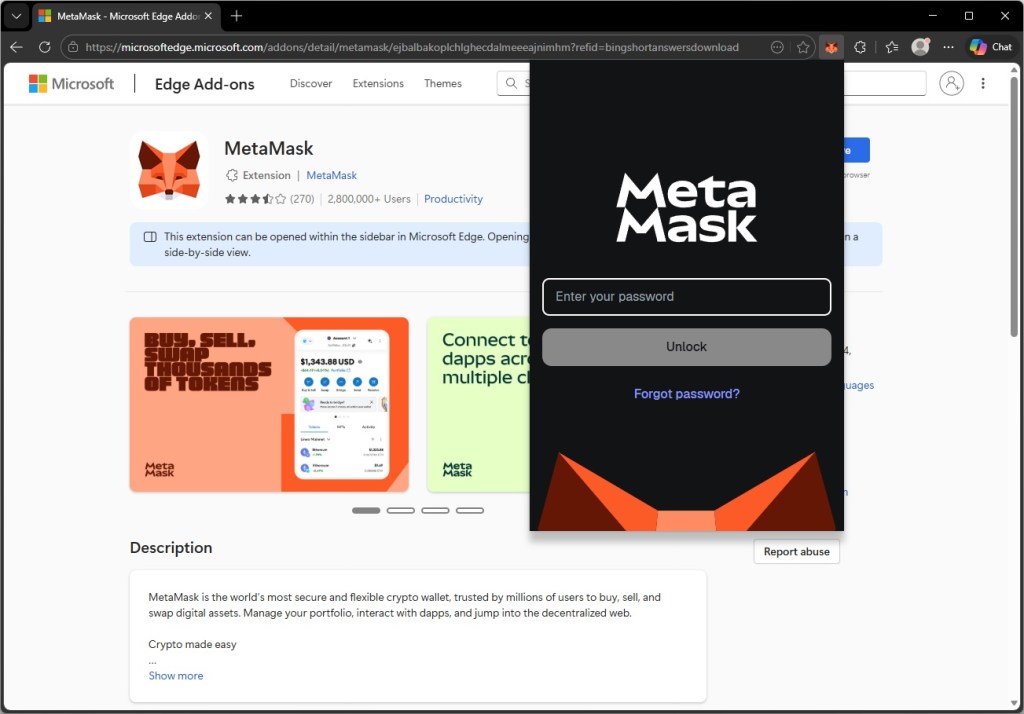

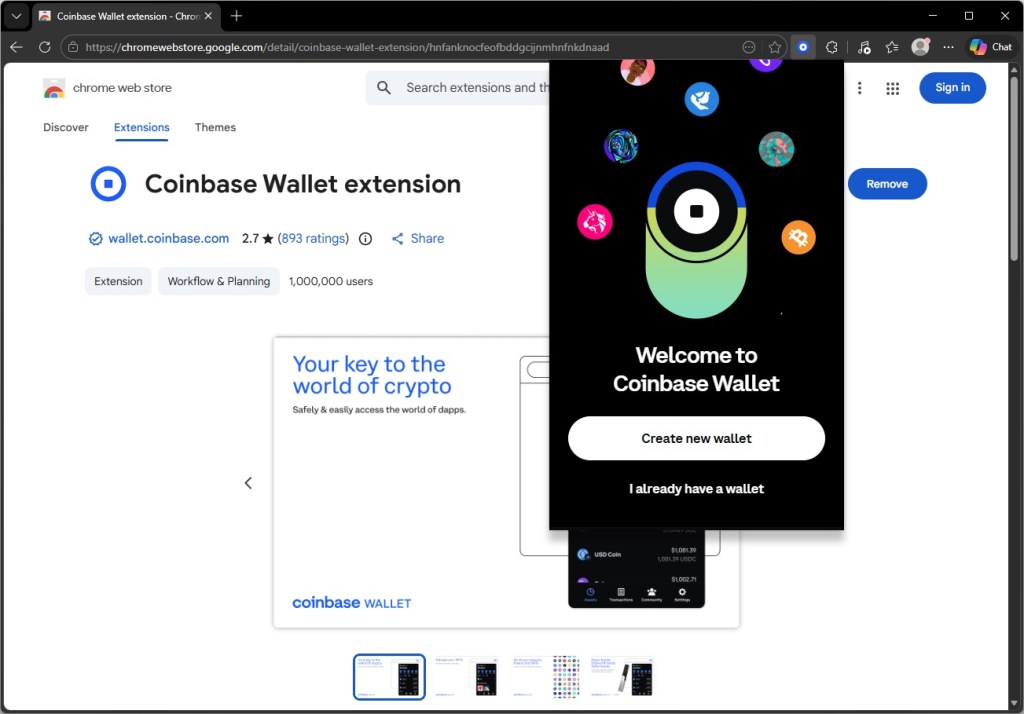

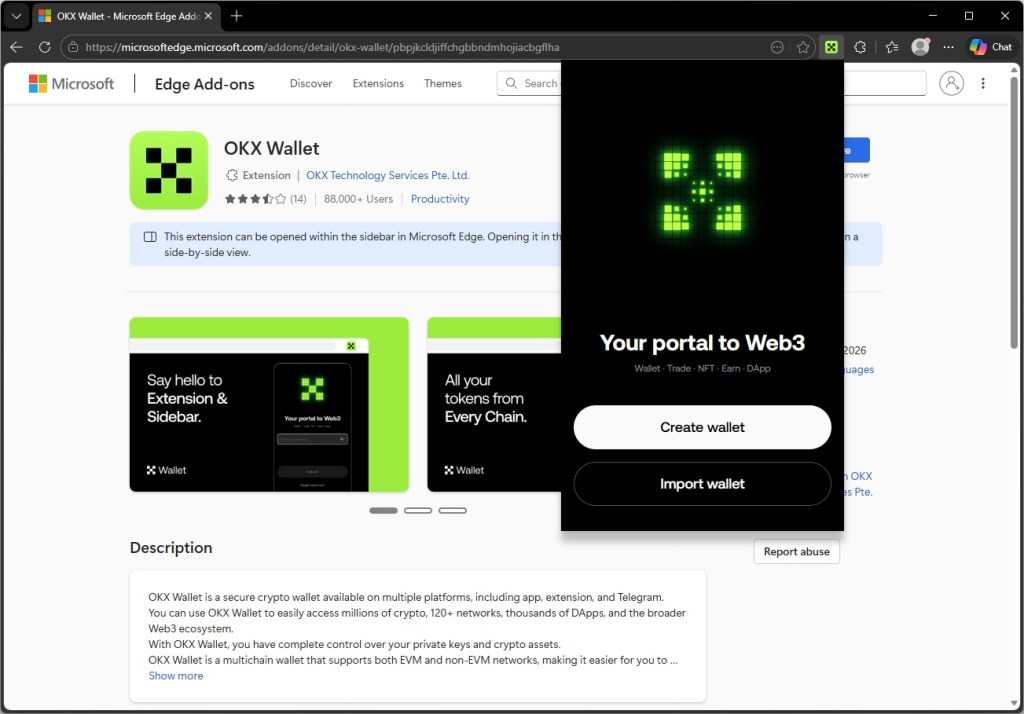

Per ogni estensione browser presente nell'elenco, il sito di phishing visualizza una schermata di sblocco progettata per riprodurre l'identità visiva dell'estensione originale, con il logo, la combinazione di colori, la disposizione dei pulsanti e il testo corretti.

Le immagini qui sotto mostrano le imitazioni accanto alle estensioni originali. Le differenze non sono evidenti a chi non le cerca.

Gli utenti di portafogli hardware non fanno eccezione, e il fatto che Trezor sia stato preso di mira è particolarmente significativo.

I dispositivi Trezor sono solitamente di proprietà di persone che operano nel settore delle criptovalute da abbastanza tempo da investire in hardware di sicurezza dedicato. In altre parole, si tratta probabilmente di utenti che dispongono di conti di valore elevato.

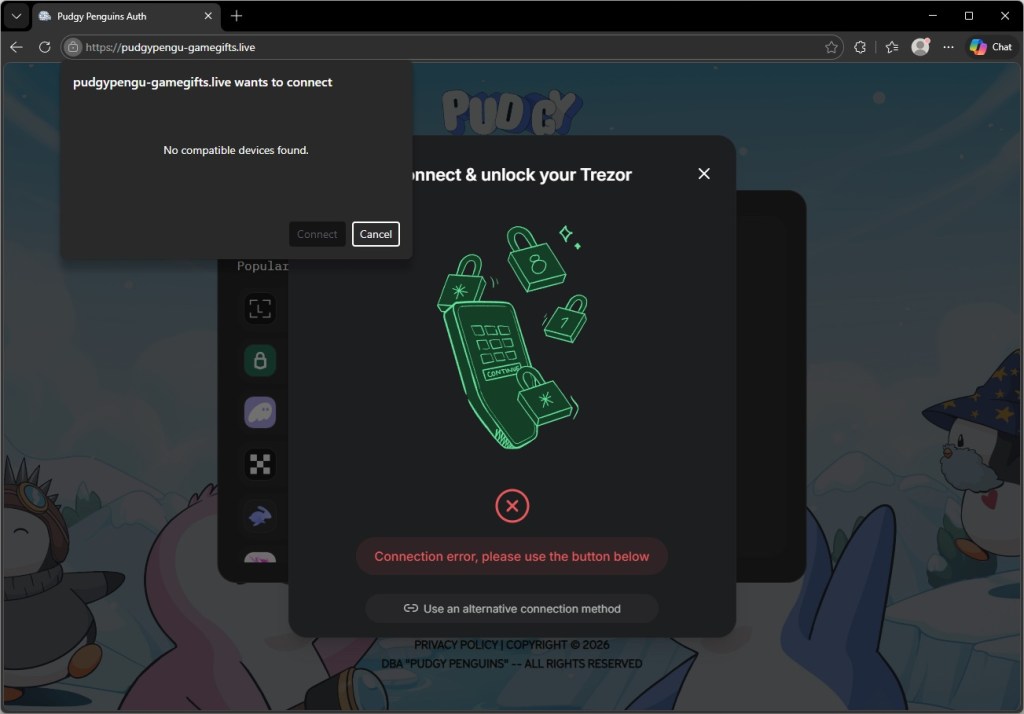

Selezionando il portafoglio Trezor sul sito di phishing si apre una finestra di dialogo che riproduce fedelmente l'interfaccia del bridge Trezor Connect. Contemporaneamente, il browser visualizza una richiesta di autorizzazione per un dispositivo USB nativo — la finestra di dialogo del sistema operativo, attivata da una chiamata all'API WebUSB — con il messaggio «pudgypengu-gamegifts.live vuole connettersi».

Se non è collegato alcun dispositivo Trezor, viene visualizzato il messaggio «Nessun dispositivo compatibile trovato», ma la sequenza è progettata per sembrare un vero e proprio handshake hardware.

Un utente che a questo punto collega il proprio Trezor e concede l'autorizzazione USB ha permesso al sito di phishing di accedere al bridge del dispositivo.

Per chi non ha un dispositivo a portata di mano, la finestra di dialogo offre un'altra opzione: «Utilizza un metodo di connessione alternativo». È proprio seguendo questa strada che si corre il rischio maggiore. Un utente che non riesce a far funzionare la procedura hardware e ricorre a un'opzione manuale è a un passo dal doversi digitare la propria frase seed, la chiave principale per accedere a tutto il contenuto del proprio portafoglio, direttamente in un campo controllato dall'aggressore.

La pagina che fa finta di non esistere per i ricercatori

La pagina di phishing è più sofisticata di quanto sembri a prima vista.

Nel sito è incorporato un caricatore JavaScript offuscato, il cui contenuto effettivo è compresso e nascosto dietro diversi livelli di codifica, che esegue una serie di controlli prima di compiere qualsiasi azione visibile.

In primo luogo, verifica se il browser è controllato da uno strumento automatizzato del tipo di quelli utilizzati dai ricercatori di sicurezza e dai sandbox per analizzare in massa le pagine sospette. Se ne rileva uno, si interrompe silenziosamente e la pagina appare pulita.

Successivamente, legge l'identificatore dell'hardware grafico per stabilire se il sistema è in esecuzione all'interno di una macchina virtuale, che rappresenta un altro ambiente di analisi comune.

Solo dopo essersi accertato della presenza di un utente reale, richiede un secondo payload, più consistente, dal server dell'autore dell'attacco. Tale payload contiene il codice responsabile del furto delle credenziali.

Anche quella richiesta prevede una misura di sicurezza. Se la risposta del server è inferiore a 500 KB (il tipo di risposta fittizia che un fornitore di soluzioni di sicurezza potrebbe inviare a un dominio noto come dannoso), il caricatore la scarta e non intraprende alcuna azione.

La conseguenza pratica di tutto ciò è che gli strumenti di scansione automatica tenderanno a classificare la pagina iniziale come innocua, poiché, all’interno della loro infrastruttura, essa si comporta come tale. La funzionalità dannosa non viene mai caricata a meno che il server dell’autore dell’attacco non ritenga che valga la pena prendere di mira il visitatore.

Perché questa campagna si rivolge ai giocatori in sovrappeso

La tempistica sembra essere stata studiata appositamente. Pudgy World è stato lanciato il 10 marzo 2026 e la campagna di phishing sembra essere stata attiva più o meno nello stesso periodo. I nuovi giocatori che si avvicinano al gioco per la prima volta si trovano ad affrontare un percorso di onboarding nel Web3 che non hanno mai sperimentato prima.

La procedura legittima "collega il tuo portafoglio" presente sul sito ufficiale induce gli utenti a ritenere che tale comportamento sia normale. Il sito di phishing sfrutta quindi questa aspettativa prima che l'esperienza possa metterla in discussione.

Anche la gamma di portafogli presi di mira è notevole. La campagna non lascia praticamente alcun punto cieco. Che la vittima possieda asset su Ethereum, Solana o su più blockchain, ad attenderla c'è una contraffazione convincente. Realizzare 11 interfacce utente contraffatte specifiche per ogni portafoglio non è un'impresa da poco. Ciò indica o un autore dell'attacco dotato di notevoli risorse oppure, più probabilmente, il riutilizzo di un kit di phishing commerciale creato proprio per questo tipo di attacchi.

Cosa fare se potresti essere stato colpito

Le campagne di crypto-phishing si avvalgono da tempo di falsi airdrop e pagine MetaMask contraffatte. Questa campagna si distingue per la precisione con cui imita la schermata di sblocco di un portafoglio, posizionando la richiesta esattamente dove apparirebbe il pop-up di un'estensione autentica e sfruttando la memoria motoria degli utenti.

L'attacco sfrutta inoltre il lancio di Pudgy World. Man mano che i prodotti Web3 raggiungono un pubblico più ampio, attirano gli hacker che prendono di mira gli utenti poco esperti in materia di sicurezza dei portafogli.

Una regola rimane invariata: un sito web non può mai visualizzare la schermata di sblocco della tua vera estensione del browser.

- Se hai inserito la password del tuo MetaMask, Coinbase Wallet o di qualsiasi altro portafoglio digitale su questo sito, cambia immediatamente la password sbloccando l'estensione come di consueto e accedendo alle Impostazioni. Valuta la possibilità di trasferire i tuoi asset su un nuovo indirizzo di portafoglio la cui frase di seed non sia mai stata utilizzata su alcun sito web.

- Se hai accettato la richiesta di autorizzazione per il dispositivo USB relativa a Trezor, scollegalo e controlla la cronologia delle connessioni nella Trezor Suite. Una connessione WebUSB di per sé non espone la tua frase di seed, ma può consentire a una pagina dannosa di comunicare con il bridge. Revoca immediatamente l'autorizzazione nelle impostazioni del sito del tuo browser.

- Aggiungi ai preferiti il sito ufficiale di Pudgy Penguins (pudgypenguins.com) e l'URL ufficiale del gioco. Accedi direttamente da quel segnalibro, mai da un link su Discord, Twitter o da un messaggio privato.

- Installa un'estensione del browser che segnali i domini noti per il phishing prima che tu interagisca con essi. Malwarebytes Browser Guard bloccherà questo dominio.

- Ricorda questa regola: la schermata di sblocco del tuo portafoglio compare sempre nella barra nella parte superiore della finestra, non all'interno della pagina stessa. Qualsiasi pagina che sembri mostrare la richiesta della password del tuo portafoglio all'interno del contenuto della pagina è un sito di phishing.

Indicatori di compromesso (IOC)

Domini

pudgypengu-gamegifts[.]live