研究者らは、Microsoft Copilotの組み込み安全機構を迂回するデータ窃取手法を発見した。

この攻撃手法「Reprompt」は、Microsoft CopilotがURLパラメータを処理する方法を悪用し、ユーザーの既存のCopilot Personalセッションを乗っ取るものである。

コパイロットは、個人アカウントに接続し、Windows、Edge 、および様々な消費者向けアプリケーションに統合されるAIアシスタントです。

この問題はマイクロソフトの1月のパッチチューズデー更新で修正され、現時点で実環境での悪用事例は確認されていない。それでも、現時点でAIアシスタントを信頼することがいかに危険であるかを改めて示している。

Repromptは、一見正当なCopilot URLのqパラメータ内に悪意のあるプロンプトを隠蔽します。ページが読み込まれると、Copilotはそのプロンプトを自動実行し、攻撃者がフィッシングリンクを1回クリックするだけで、被害者の認証済みセッション内でアクションを実行できるようにします。

つまり、攻撃者はコパイロットリンクのウェブアドレス内に、ほとんどのユーザーが決して見ない場所に秘密の指示を隠すことができる。コパイロットはその後、それらの隠された指示を、あたかもユーザー自身が直接入力したかのように実行する。

コパイロットはURLパラメータ「q」を介してプロンプトを受け取り自動的に実行するため、フィッシングメールはユーザーを騙して正規に見えるコパイロットリンクをクリックさせると同時に、攻撃者が制御する指示をライブセッションに密かに注入することが可能である。

Repromptが他の類似したプロンプト注入攻撃と一線を画す点は、ユーザー入力によるプロンプトを必要とせず、インストール済みプラグインも、有効化されたコネクタも一切不要であることだ。

リプロンプト攻撃の仕組みは驚くほど単純だ。Copilotは直接的なデータ漏洩を防ぐための安全策を講じているが、これらの保護機能は最初のリクエストにのみ適用される。攻撃者はCopilotに各アクションを2回繰り返すよう指示するだけで、この防護策を迂回することに成功した。

そこから研究者らは次のように指摘した:

最初のプロンプトが実行されると、攻撃者のサーバーは過去の応答に基づいて追跡指示を発行し、継続的なリクエストの連鎖を形成する。この手法により、ユーザーとクライアント側の監視ツールの双方から真の意図が隠蔽され、検知が極めて困難となる。

安全に過ごすには

特にReprompt攻撃から安全を確保するには、2026年1月のパッチチューズデー更新プログラムをインストールしてください。

利用可能な場合は、Microsoft 365 Copilot for work データを使用してください。これは、調査事例では Copilot Personal で利用できなかった Purview 監査、テナントレベルのデータ損失防止 (DLP)、管理者による制限の恩恵を受けるためです。 DLPルールは、クレジットカード番号、ID番号、健康データなどの機密データを検知し、ユーザーが危険な方法(メール、OneDrive、Teams、Power Platformコネクターなど)で送信または保存しようとする際に、ブロック、警告、またはログ記録を行います。

信頼できる情報源に確認する前に、不審なリンクをクリックしないでください。

伝えられるところによると、マイクロソフトは管理対象デバイス上でAI搭載のデジタルアシスタント「Copilot」をIT管理者がアンインストールできる新ポリシーのテストを実施している。

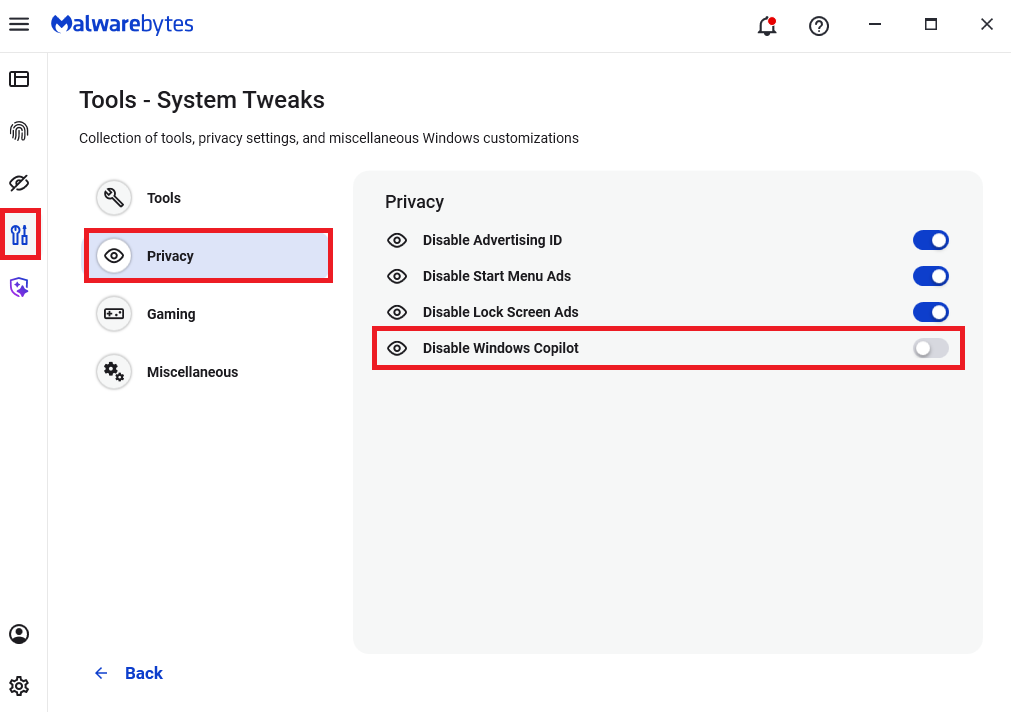

Malwarebytes ユーザーは、個人用マシンでコパイロットを無効にできます。設定方法は、[ツール] >Privacy] の下で、 [Windows を無効にする]をオン(青色)に切り替えるだけです。

一般的に、AIアシスタントの利用には依然としてプライバシーリスクが伴うことに留意すべきである。URLパラメータ、ページテキスト、メタデータ、コメントなど、信頼できない入力をアシスタントが自動的に取り込み、強力な分離やフィルタリングなしに隠されたシステムプロンプトや指示に統合する手段が存在する限り、ユーザーは個人情報を漏洩するリスクに晒され続ける。

リンク経由、ブラウザ自動化、外部コンテンツで操作可能なAIアシスタントを使用する際は、「リプロンプト現象」が少なくとも発生する可能性があると想定し、考慮に入れるべきである。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。