マイクロソフトは毎月第2火曜日に重要なセキュリティ更新プログラムをリリースしており、これは「パッチ・チューズデー」として知られています。今月の更新プログラムでは、2つのゼロデイ脆弱性を含む79件のマイクロソフトCVEが修正されました。

マイクロソフトはゼロデイを「公式のパッチやセキュリティ更新プログラムがまだ提供されていないソフトウェアの欠陥」と定義している。したがって、パッチが提供された現在、これら2つはもはやゼロデイではない。また、これらが実際に悪用されていたと考える根拠もない。

しかし、アップデートをインストールしない場合に起こりうる結果を見てみましょう。

CVE-2026-21262(CVSSスコア10点満点中8.8点)として追跡されている脆弱性は、MicrosoftSQLServerのバグであり、ログインしたユーザーが気づかれずに権限を昇格させ、完全なデータベース管理者(sysadmin)になる可能性を許します。 このレベルの制御権を得ると、データを読み取り・変更・削除したり、新規アカウントを作成したり、データベース構成やジョブを改ざんしたりできます。本来SQL Serverは各ユーザーの許可範囲を検証するはずですが、この脆弱性により意図しない権限が付与される可能性があります。

攻撃者が足場を確保した後は、ユーザーの操作は一切不要です。欠陥のある権限チェックを悪用した細工されたSQLリクエストを用い、ネットワーク経由で攻撃を実行できます。実際のシナリオでは、この脆弱性は攻撃チェーンの第二段階として機能します。まず低権限で侵入し、次にCVE-2026-21262を利用して密かにデータベースの最高権限を取得し、スクリプトの改ざんを開始するのです。

CVE-2026-26127(CVSSスコア10点満点中7.5点)は、Microsoftの.NETプラットフォームに存在する脆弱性であり、攻撃者がリモートで.NETアプリケーションをクラッシュさせ、一時的にオフライン状態にできる。 この脆弱性は、Windows、macOS、Linuxを横断するMicrosoft .NET 9.0および10.0の.NETランタイムまたはライブラリに存在し、特定のアプリケーションに依存しません。つまり、.NETコードを実行するエンジン自体の欠陥であるため、影響を受ける.NETバージョンで作成されたアプリケーションは、修正パッチが適用されるまでリスクに晒される可能性があります。

主な結果はサービス拒否です:攻撃者は標的の.NETプロセスをクラッシュさせたり不安定にしたりでき、ダウンタイムやパフォーマンス低下を引き起こします。公開されているWeb API、決済サービス、あるいは.NETで構築された基幹業務アプリケーションにとって、これはサービスが繰り返し停止する間、現実世界のサービス停止と怒ったユーザーを意味します。

Microsoft Officeユーザーに影響を与える脆弱性は、Microsoft Officeにおける2つのリモートコード実行の欠陥(CVE-2026-26110およびCVE-2026-26113)であり、いずれもプレビュー ペインを介して悪用される可能性があります。また、Microsoft Excelの情報漏洩の欠陥(CVE-2026-26144)は、Microsoft Copilotを介してデータを流出させるために悪用される可能性があります。 Officeの脆弱性はパッチチューズデーのリリースで定期的に公表されており、今回のケースではいずれも実際に悪用されたとの報告はありません。

修正プログラムの適用方法と保護状態の確認方法

これらのアップデートはセキュリティ問題を修正し、Windows PCを保護します。ここでは、あなたが最新の状態であることを確認する方法を説明します:

1.設定を開く

- スタートボタン(画面左下のWindows )をクリックしてください。

- 設定」をクリックします(小さな歯車のように見えます)。

2.Windows Updateにアクセスする。

- 設定]ウィンドウで[Windows Update]を選択します(通常、左側のメニューの一番下にあります)。

3.更新を確認する

- アップデートをチェックする」というボタンをクリックします。

- Windows 最新のパッチ・チューズデー更新プログラムを検索Windows 。

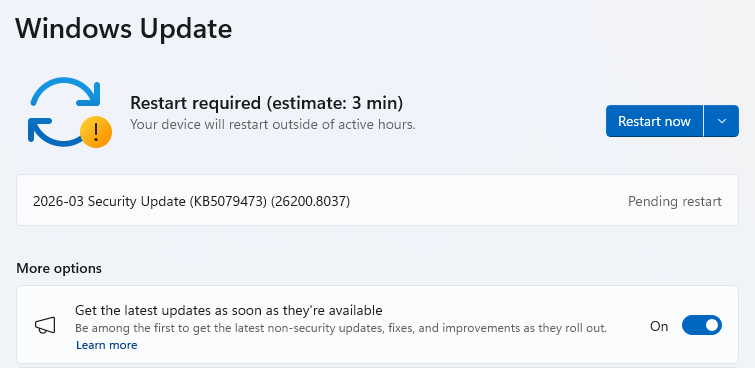

- 最新の更新が利用可能になり次第受け取るよう選択している場合、[その他のオプション] にこの表示が現れることがあります。

- その場合、あなたは 再起動が必要です メッセージ。システムを再起動すると、更新が完了します。

- そうでない場合は、以下の手順を続けてください。

4.ダウンロードとインストール

- アップデートが見つかれば、すぐにダウンロードが始まります。完了すると、「今すぐ インストールまたは再起動」というボタンが表示されます。

- クリック インストール 必要に応じて指示に従ってください。更新を完了するには、通常、コンピューターの再起動が必要です。再起動が必要な場合は、クリックしてください。 今すぐ再起動.

5.最新情報をダブルチェックする

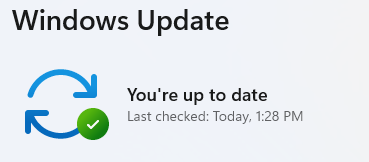

- 再起動後、Windows Updateに戻ってもう一度確認する。最新版です」と表示されれば、設定は完了です!

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。