2026年3月16日更新

今週初め、Chrome と誤って報告していましたが、このたび、CVE-2026-3909として追跡されているこの脆弱性からユーザーを保護するための新しいアップデートを公開すると発表しました。

原文:

Googleは、Chrome 向けに、2つの深刻度の高いゼロデイ脆弱性を修正する緊急セキュリティアップデートを公開しました。

どちらの脆弱性もリモートから悪用可能であり、ユーザーが悪意のあるウェブサイトにアクセスするだけで攻撃が可能となる。攻撃の手口が単純であるため、これらの脆弱性は現実世界においてより高いリスクをもたらす。

Chrome更新方法

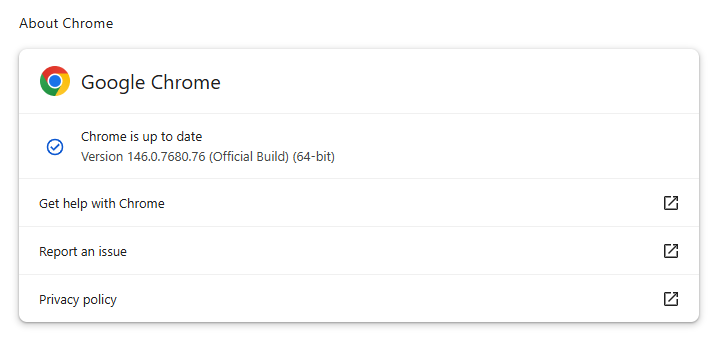

Windows 向けの最新バージョン番号は146.0.7680.75/76、Linux向けは146.0.7680.75です。お使いのChrome バージョン146.0.7680.75以降であれば、これらの脆弱性から保護されています。

最新の状態を保つ最も簡単な方法は、Chrome 自動Chrome 有効にすることです。ただし、ブラウザをほとんど閉じない場合や、更新プロセスに何らかの障害が生じた場合、更新が遅れることがあります。

手動で更新するには:

- 「その他」メニュー(3つの点)をクリックしてください

- 「設定」>「 Chrome」に移動します。

- 更新プログラムが利用可能な場合、Chrome ダウンロードを開始Chrome 。

- Chrome 再起動して更新を完了Chrome 、これらの脆弱性から保護されます。

また、 Chrome アップデート方法に関するガイドには、バージョン番号の確認方法も含め、手順が詳しく記載されています。

技術的な詳細

Googleによると、同社はこれらのバグを社内で発見し修正しており、報告から約2日以内にパッチが適用されたという。

CVE-2026-3909は、WebコンテンツやUI要素のChrome「Skia」に存在する、範囲外書き込みの脆弱性です。リモートの攻撃者は、ユーザーをこの脆弱性を引き起こす悪意のあるWebページに誘導することで、メモリを破損させ、ブラウザのコンテキスト内でコードを実行する可能性があります。Skiaはオープンソースの2Dグラフィックスライブラリであり、GoogleChrome 他の多くの製品Chrome 使用されています。

CVE-2026-3910は、V8 JavaScriptおよびWebAssemblyエンジンにおける不適切な実装の欠陥です。悪意を持って作成されたHTMLページを閲覧することで、リモートの攻撃者がV8のサンドボックス内で任意のコードを実行できる可能性があります。V8はGoogleがJavaScript処理のために開発したエンジンですが、これまでに数多くのバグが報告されています。

ChromeSkiaおよびV8コンポーネントChrome、信頼できないWebコンテンツと基盤となるシステムとの間の経路に直接位置しているため、主な標的となっています。

Skiaでは、範囲外書き込みを他のバグと組み合わせてレンダラーのサンドボックスを突破することが可能である一方、V8の実装上の欠陥は、標的型攻撃を行う攻撃者やスパイウェアベンダーが使用するエクスプロイトチェーンに頻繁に登場している。

安全に過ごすには

デバイスを保護するため、できるだけChrome 更新してください。ゼロデイ脆弱性が修正される前であっても、被害に遭わないためのヒントをいくつかご紹介します:

- メールやメッセージ、見知らぬウェブサイト、ソーシャルメディア上の不審なリンクはクリックしないでください。

- 自動更新を有効にし、定期的に再起動してください。多くのユーザーはブラウザを何日も開いたままにしているため、バックグラウンドで更新がダウンロードされていても、保護が遅れることがあります。

- Web保護機能を備えた、最新のリアルタイム型マルウェア対策ソリューションをご利用ください。

その他のChromiumベースのブラウザをご利用の方にも、まもなく同様のアップデートが提供される予定です。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。