ある研究者が、「Zombie ZIP」という手法を発表した。これは、ZIPファイルの先頭部分(ヘッダー)を改変し、実際には圧縮されている内容を、圧縮されていないかのように偽装する簡単な方法である。

多くのウイルス対策製品は、そのヘッダーを信頼してしまい、実際のペイロードを適切に解凍したり検査したりすることはありません。公開から約1週間後に実施されたテストでは、一般的なウイルス対策スイート63製品のうち約60製品が、この方法で隠されたマルウェアを検出できませんでした。つまり、エンジンの約95%がこれをすり抜けてしまったことになります。

「ゾンビZIP」とは、基本的に、ほとんどのウイルス対策ソフトの検知を回避できる不正なZIPファイルを作成する手法のことです。ただし、この手法には大きな注意点があります。この不正なZIPファイルを正しく開くには、専用のローダーが必要です。Windows 標準搭載Windows 、7-Zip、WinRARなどの一般的なアーカイブユーティリティでは、このファイルを不正なファイルとして検知してしまいます。

この脆弱性はCVE-2026-0866として追跡されているが、サイバーセキュリティ研究者の間では、これを脆弱性として分類すべきか、あるいはそもそもCVEを割り当てるべきかについて異論がある。カスタムローダーが必要であるため、この手法で既に侵害されていないシステムに感染させることはほぼ不可能である。

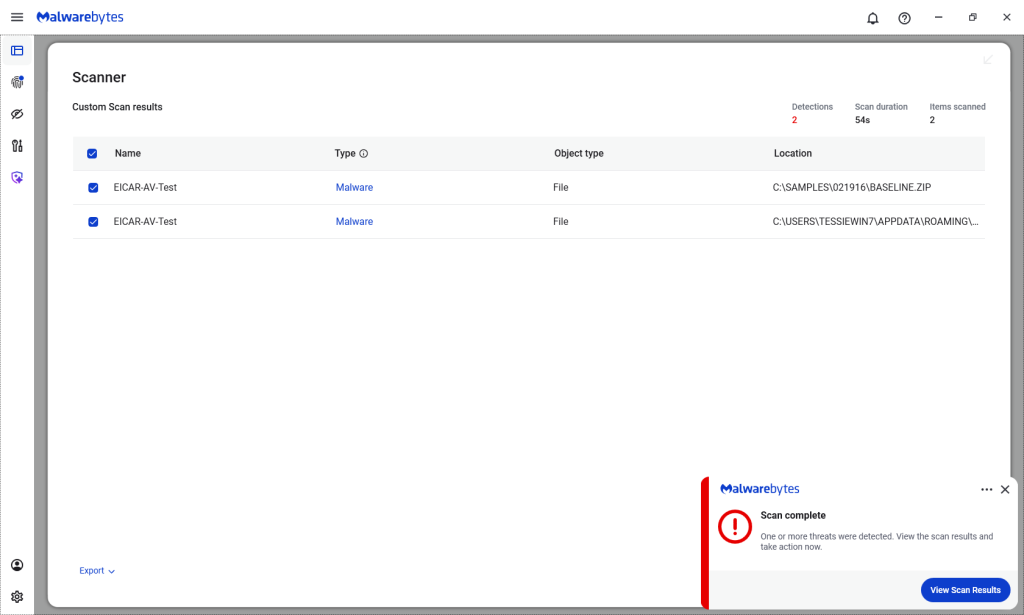

それでも、ペイロードが適切に解凍されれば、マルウェア対策ソリューションはカスタムローダーと既知のマルウェアの両方を検出することが可能です。つまり、この回避策の影響はZIPファイルの初期検査に限られ、既知のマルウェアの実際の実行には影響しません。

Malwarebytes/ThreatDown ちなみに、両方のファイルはこれらの製品によって検出されました。

技術的な詳細

研究者たちは、GitHubのページ(現在、Malwarebytes Browser Guard 危険なパターンBrowser Guard ブロックされている)で、「Zombie ZIP」の手法の仕組みについて解説している。

ファイルの compressiontype ~に 0 (STORED), アーカイブを読み込もうとするツールは、ファイルの内容が単にZIPファイル内に格納されているだけで、圧縮されていないものと想定します。

「AVエンジンは『ZIPメソッド』フィールドを信頼しています。

Method=0 (STORED)、スキャナーはデータを非圧縮の生のバイトとして読み取ります。しかし、データは実際にはDEFLATE形式で圧縮されているため、スキャナーには圧縮されたノイズとして映り、シグネチャを検出できないのです。CRCには非圧縮ペイロードのチェックサムが設定されるため、さらなる不一致が生じ、標準的な解凍ツール(7-Zip、unzip、WinRAR)がエラーを報告したり、破損したファイルを解凍したりする原因となります。

しかし、宣言されたメソッドを無視してDEFLATEとして展開する専用ローダーを使用すれば、ペイロードを完全に復元することができる。

この脆弱性はスキャナー回避型のものであり、マルウェアが存在しているにもかかわらずセキュリティ対策が「マルウェアは存在しない」と判定し、攻撃者のツールを使えば容易に復元できてしまう。

セキュリティ研究者のディディエ・スティーブンス 公開された 不正な形式のゾンビZIPファイルの内容を安全に確認する方法。改ざんを見抜く一つの方法は、ZIPヘッダーのフィールドを比較することです compressedsize そして uncompressedsize. もし異なる場合は、そのZIPファイルは実際には保存されているのではなく、圧縮されていることを意味します。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。