DHLを装ったメールの添付ファイルには、あらかじめ設定済みのSimpleHelpリモートアクセスツールへのリンクが含まれており、攻撃者がネットワークを調査し、データを盗み出し、さらなるマルウェアを仕込むための絶好の足がかりとなります。

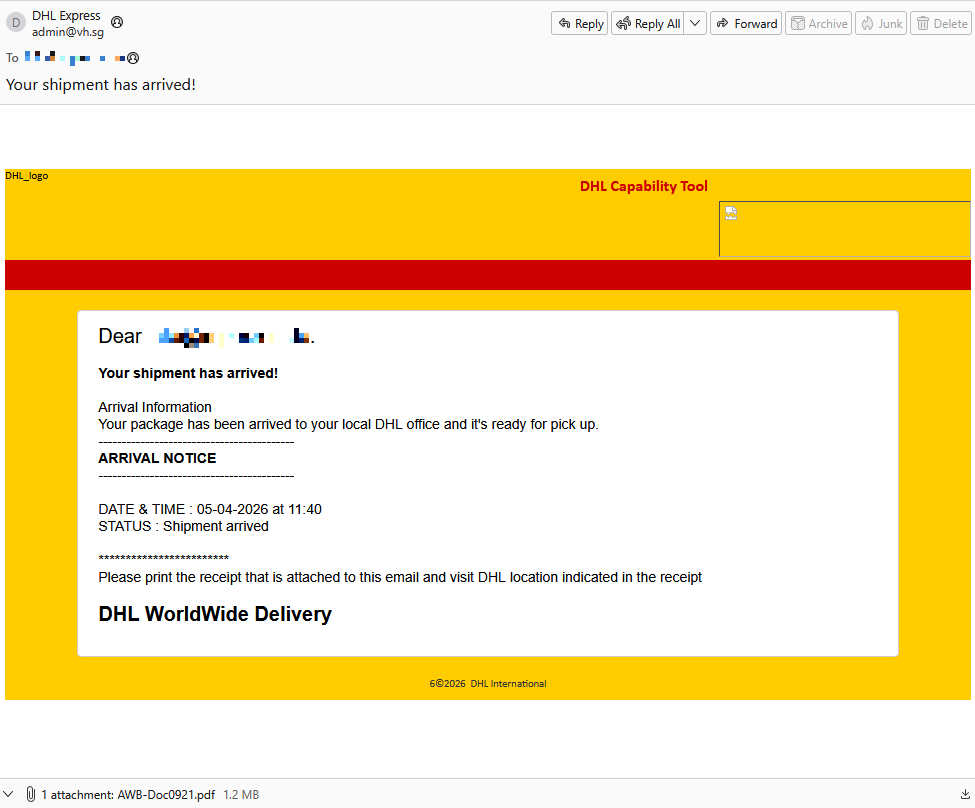

ドイツの産業用スペアパーツおよび機器のサプライヤーが、DHLを装ったメールを受け取り、荷物が到着したと通知された。

その業種を考えると、彼らはこうしたメールを日常的に受け取っているのだろう。しかし、いくつかの点が特に目についた:

- 送信者のメールアドレスはDHLのものではありませんでした、

- 受信者アドレスは、その会社の一般的な info@ アドレスでした、

- メール内の画像は、以下のサイトにホストされていました

ecp.yusercontent.com, - そして何より、そこには絆があった。

このリモートコンテンツは、Yahoo!メールで画像やその他のコンテンツを提供するために一般的に使用されている正規のYahoo!ウェブページ上でホストされていますが、これはDHLが通常使用しているものではありません。

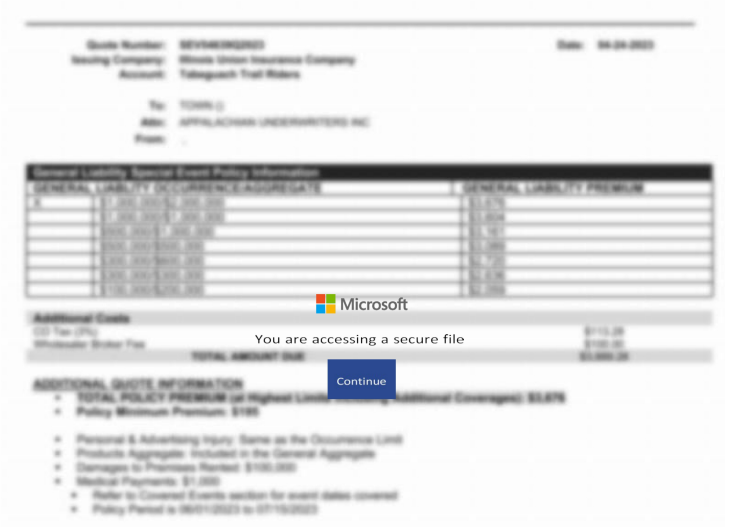

添付ファイルは、 AWB-Doc0921.pdf そこには、マイクロソフトのロゴが入ったボタンが付いたぼやけた画像が表示され、被害者に「続行」して保護されたファイルにアクセスするよう促す。

実際には、そのボタンをクリックすると、「」という名前のファイルがダウンロードされます。 AWB-Doc0921.scr ドメインから longhungphatlogistics[.]vn、マルウェアをホストするために乗っ取られたとみられる、ベトナムの物流会社が所有するドメイン。

![Malwarebytes longhungphatlogistics[.]vnをMalwarebytes](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

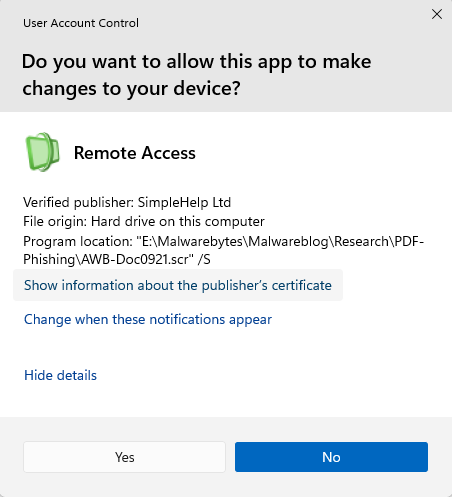

A .scr file はWindows であり、実行ファイルです(.exe) ファイルは、スクリーンセーバーを起動するために使用されます。Windows ファイルをWindows 、セキュリティ層の一部を迂回できてしまうことから、悪意のあるコードを隠すために利用されることがよくあります。

この場合、そのファイルはSimpleHelpによって署名された、リモートアクセスツールの改変版インストーラーです。

SimpleHelpは、リモートサポートおよびリモート監視・管理(RMM)プラットフォームです。このプラットフォームでは、リモートデスクトップ制御、ファイル転送、診断、および無人アクセスが可能です。悪意のある者の手に渡れば、これは事実上、サポート用のバックドアとなります。攻撃者はこれを利用して、情報収集、認証情報の窃取、横方向の移動、防御回避、さらにはランサムウェアを含むマルウェアの展開を行うことができます。過去に、SimpleHelpがこのように悪用された事例が確認されています。

これは基本的にビーコン型の手法です。インストールされると、システムは攻撃者のサーバーに接続します。この接続は、インバウンド接続よりもNATやファイアウォールを通過しやすい傾向があります。ユーザーがインストールを開始したため、攻撃者は即座にシステムを把握でき、サービスが実行されている間はいつでも再接続が可能になります。 フィッシング攻撃の場合、これは、被害者にファイルを一度実行させるだけでよいことを意味します。その後、攻撃者のコンソールには、その新しいマシンが管理可能な資産として表示されるようになります。

一見、特定の標的を定めていない攻撃のように見えるが、このキャンペーンは正規のコンポーネントを利用して標的を騙し、リモートアクセスツールを実行させるという点で、かなりの高度さを示している。

安全に過ごすには

良い知らせ:見分け方さえ分かれば、こうした攻撃ははるかに見つけやすく、阻止しやすくなります。悪い知らせ:これらの攻撃は低コストで拡張性があり、今後も蔓延し続けるでしょう。

ですから、次に「PDF」というファイル名のダウンロードを促すメッセージが表示されたら、ひと息ついて、その裏に何が隠されているのか考えてみてください。

迷惑な添付ファイルを避ける以外にも、安全を確保する方法はいくつかあります:

- アカウントには、公式アプリを通じて、またはブラウザに公式ウェブサイトを直接入力してのみアクセスしてください。

- ファイルの拡張子をよく確認してください。たとえそのファイルが正規のツールをインストールするものであっても、実行するのは安全ではない場合があります。

- 重要なアカウントで多要素認証を有効にしてください。

- 最新のリアルタイムマルウェア対策ソリューションを、ウェブ保護モジュールと共に使用してください。

プロのアドバイス:Malwarebytes Guardはこのメールを詐欺メールと認識しました。

何かおかしいと感じたら?クリックする前に確認してください。

Malwarebytes Guardを使えば、不審なリンク、テキスト、スクリーンショットを即座に分析できます。

すべてのデバイス向けの「Malwarebytes Premium 」 iOS Android向け「Malwarebytes でご利用いただけます。